KR20210020725A - Apparatus and methods for secure device to device bundle transfer - Google Patents

Apparatus and methods for secure device to device bundle transferDownload PDFInfo

- Publication number

- KR20210020725A KR20210020725AKR1020190151238AKR20190151238AKR20210020725AKR 20210020725 AKR20210020725 AKR 20210020725AKR 1020190151238 AKR1020190151238 AKR 1020190151238AKR 20190151238 AKR20190151238 AKR 20190151238AKR 20210020725 AKR20210020725 AKR 20210020725A

- Authority

- KR

- South Korea

- Prior art keywords

- bundle

- ssp

- information

- terminal

- movement

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Pending

Links

Images

Classifications

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/08—Network architectures or network communication protocols for network security for authentication of entities

- H04L63/0876—Network architectures or network communication protocols for network security for authentication of entities based on the identity of the terminal or configuration, e.g. MAC address, hardware or software configuration or device fingerprint

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/08—Network architectures or network communication protocols for network security for authentication of entities

- H04L63/083—Network architectures or network communication protocols for network security for authentication of entities using passwords

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L67/00—Network arrangements or protocols for supporting network services or applications

- H04L67/34—Network arrangements or protocols for supporting network services or applications involving the movement of software or configuration parameters

Abstract

Translated fromKoreanDescription

Translated fromKorean본 개시는 스마트 보안 매체에 관한 것으로, 보다 상세하게는, 스마트 보안 매체 간 번들 이동을 위한 방법 및 장치에 관한 것이다.The present disclosure relates to a smart security medium, and more particularly, to a method and apparatus for moving a bundle between smart security media.

4G 통신 시스템 상용화 이후 증가 추세에 있는 무선 데이터 트래픽 수요를 충족시키기 위해, 개선된 5G 통신 시스템 또는 pre-5G 통신 시스템을 개발하기 위한 노력이 이루어지고 있다. 이러한 이유로, 5G 통신 시스템 또는 pre-5G 통신 시스템은 4G 네트워크 이후 (Beyond 4G Network) 통신 시스템 또는 LTE 시스템 이후 (Post LTE) 시스템이라 불리어지고 있다. 높은 데이터 전송률을 달성하기 위해, 5G 통신 시스템은 초고주파(mmWave) 대역 (예를 들어, 60기가(60GHz) 대역과 같은)에서의 구현이 고려되고 있다. 초고주파 대역에서의 전파의 경로손실 완화 및 전파의 전달 거리를 증가시키기 위해, 5G 통신 시스템에서는 빔포밍(beamforming), 거대 배열 다중 입출력(massive MIMO), 전차원 다중입출력(Full Dimensional MIMO: FD-MIMO), 어레이 안테나(array antenna), 아날로그 빔형성(analog beam-forming), 및 대규모 안테나 (large scale antenna) 기술들이 논의되고 있다. 또한 시스템의 네트워크 개선을 위해, 5G 통신 시스템에서는 진화된 소형 셀, 개선된 소형 셀 (advanced small cell), 클라우드 무선 액세스 네트워크 (cloud radio access network: cloud RAN), 초고밀도 네트워크 (ultra-dense network), 기기 간 통신 (Device to Device communication: D2D), 무선 백홀 (wireless backhaul), 이동 네트워크 (moving network), 협력 통신 (cooperative communication), CoMP (Coordinated Multi-Points), 및 수신 간섭제거 (interference cancellation) 등의 기술 개발이 이루어지고 있다. 이 밖에도, 5G 시스템에서는 진보된 코딩 변조(Advanced Coding Modulation: ACM) 방식인 FQAM (Hybrid FSK and QAM Modulation) 및 SWSC (Sliding Window Superposition Coding)과, 진보된 접속 기술인 FBMC(Filter Bank Multi Carrier), NOMA(non orthogonal multiple access), 및SCMA(sparse code multiple access) 등이 개발되고 있다.Efforts are being made to develop an improved 5G communication system or a pre-5G communication system in order to meet the increasing demand for wireless data traffic after the commercialization of 4G communication systems. For this reason, a 5G communication system or a pre-5G communication system is called a Beyond 4G Network communication system or an LTE system and a Post LTE system. In order to achieve a high data rate, the 5G communication system is being considered for implementation in the ultra-high frequency (mmWave) band (eg, such as the 60 Giga (60 GHz) band). In order to mitigate the path loss of radio waves in the ultra-high frequency band and increase the transmission distance of radio waves, in 5G communication systems, beamforming, massive MIMO, and Full Dimensional MIMO (FD-MIMO) ), array antenna, analog beam-forming, and large scale antenna technologies are being discussed. In addition, in order to improve the network of the system, in 5G communication system, advanced small cell, advanced small cell, cloud radio access network (cloud RAN), ultra-dense network , Device to Device communication (D2D), wireless backhaul, moving network, cooperative communication, CoMP (Coordinated Multi-Points), and interference cancellation And other technologies are being developed. In addition, in the 5G system, advanced coding modulation (ACM) methods such as Hybrid FSK and QAM Modulation (FQAM) and SWSC (Sliding Window Superposition Coding), advanced access technologies such as Filter Bank Multi Carrier (FBMC), NOMA (non orthogonal multiple access), and sparse code multiple access (SCMA) have been developed.

한편, 인터넷은 인간이 정보를 생성하고 소비하는 인간 중심의 연결 망에서, 사물 등 분산된 구성 요소들 간에 정보를 주고 받아 처리하는 IoT(Internet of Things, 사물인터넷) 망으로 진화하고 있다. 클라우드 서버 등과의 연결을 통한 빅데이터(Big data) 처리 기술 등이 IoT 기술에 결합된 IoE (Internet of Everything) 기술도 대두되고 있다. IoT를 구현하기 위해서, 센싱 기술, 유무선 통신 및 네트워크 인프라, 서비스 인터페이스 기술, 및 보안 기술과 같은 기술 요소 들이 요구되어, 최근에는 사물간의 연결을 위한 센서 네트워크(sensor network), 사물 통신(Machine to Machine, M2M), MTC(Machine Type Communication)등의 기술이 연구되고 있다. IoT 환경에서는 연결된 사물들에서 생성된 데이터를 수집, 분석하여 인간의 삶에 새로운 가치를 창출하는 지능형 IT(Internet Technology) 서비스가 제공될 수 있다. IoT는 기존의 IT(information technology)기술과 다양한 산업 간의 융합 및 복합을 통하여 스마트홈, 스마트 빌딩, 스마트 시티, 스마트 카 혹은 커넥티드 카, 스마트 그리드, 헬스 케어, 스마트 가전, 첨단의료서비스 등의 분야에 응용될 수 있다.On the other hand, the Internet is evolving from a human-centered network in which humans generate and consume information, to an Internet of Things (IoT) network that exchanges and processes information between distributed components such as objects. IoE (Internet of Everything) technology, which combines IoT technology with big data processing technology through connection with cloud servers, is also emerging. In order to implement IoT, technology elements such as sensing technology, wired/wireless communication and network infrastructure, service interface technology, and security technology are required, and recently, a sensor network for connection between objects, machine to machine , M2M), and MTC (Machine Type Communication) technologies are being studied. In the IoT environment, intelligent IT (Internet Technology) services that create new value in human life by collecting and analyzing data generated from connected objects can be provided. IoT is the field of smart home, smart building, smart city, smart car or connected car, smart grid, healthcare, smart home appliance, advanced medical service, etc. through the convergence and combination of existing IT (information technology) technology and various industries. Can be applied to.

이에, 5G 통신 시스템을 IoT 망에 적용하기 위한 다양한 시도들이 이루어지고 있다. 예를 들어, 센서 네트워크(sensor network), 사물 통신(Machine to Machine, M2M), MTC(Machine Type Communication)등의 기술이 5G 통신 기술이 빔 포밍, MIMO, 및 어레이 안테나 등의 기법에 의해 구현되고 있는 것이다. 앞서 설명한 빅데이터 처리 기술로써 클라우드 무선 액세스 네트워크(cloud RAN)가 적용되는 것도 5G 기술과 IoT 기술 융합의 일 예라고 할 수 있을 것이다.Accordingly, various attempts have been made to apply a 5G communication system to an IoT network. For example, technologies such as sensor network, machine to machine (M2M), and MTC (Machine Type Communication) are implemented by techniques such as beamforming, MIMO, and array antenna. There is. As the big data processing technology described above, a cloud radio access network (cloud RAN) is applied as an example of the convergence of 5G technology and IoT technology.

개시된 실시 예는 두 전자 장치에 포함된 보안 모듈 사이에 번들을 이동하고자 하는 경우 신뢰성 있는 번들 이동 서비스를 가능하게 하는 장치 및 방법을 제공하는 것이다.The disclosed embodiment provides an apparatus and a method for enabling a reliable bundle movement service when a bundle is to be moved between security modules included in two electronic devices.

상기에 기술된 과제를 해결하기 위하여 본 개시는 다음과 같은 해결 수단을 가질 수 있다.In order to solve the problems described above, the present disclosure may have the following solutions.

본 발명의 일 면(aspect)에 따른 제1 보안 매체의 방법은 제2 보안 매체로 전송될 번들을 식별하는 단계; 상기 번들과 연관된 번들 이동 설정 정보에 기초하여 상기 번들의 전송이 허용되는지 여부를 결정하는 단계; 및 상기 결정에 기초하여 상기 번들을 상기 제2 보안 매체로 전송하는 단계를 포함할 수 있다.A method of a first secure medium according to an aspect of the present invention comprises: identifying a bundle to be transmitted to a second secure medium; Determining whether transmission of the bundle is allowed based on bundle movement setting information associated with the bundle; And transmitting the bundle to the second security medium based on the determination.

다양한 실시예에 따라, 상기 방법은 상기 번들의 전송을 위해 사용될 번들 이동 코드를 생성할지를 식별하는 단계; 및 상기 식별에 기초하여 상기 번들 이동 코드를 생성하는 단계를 더 포함할 수 있다.According to various embodiments, the method includes: identifying whether to generate a bundle movement code to be used for transmission of the bundle; And generating the bundle movement code based on the identification.

다양한 실시예에 따라, 상기 방법은 상기 번들 이동 코드를 상기 제2 보안 매체로 전송하는 단계를 더 포함할 수 있다.According to various embodiments, the method may further include transmitting the bundle movement code to the second secure medium.

다양한 실시예에 따라, 상기 번들 이동 코드를 생성하는 단계는: 상기 번들 이동 코드를 생성할 것이 식별되는 경우, 상기 번들 이동 코드를 생성하는 단계를 포함하고, 상기 번들 이동 코드는 미리 설정된 번들의 고유 ID 또는 상기 번들을 식별하기 위한 새로운 ID일 수 있다.According to various embodiments, generating the bundle movement code includes: when it is identified that the bundle movement code is to be generated, generating the bundle movement code, wherein the bundle movement code is unique to a preset bundle. It may be an ID or a new ID for identifying the bundle.

다양한 실시예에 따라, 상기 번들 이동 설정 정보는 번들 이동 정책 정보 또는 번들 이동 내역 정보 중 적어도 하나를 포함할 수 있다.According to various embodiments, the bundle movement setting information may include at least one of bundle movement policy information and bundle movement history information.

다양한 실시예에 따라, 상기 번들 이동 정책 정보는 상기 번들의 기기 간 전송이 허용되는지를 나타내는 인디케이션을 포함할 수 있다.According to various embodiments, the bundle movement policy information may include an indication indicating whether transmission of the bundle between devices is permitted.

다양한 실시예에 따라, 상기 번들 이동 내역 정보는 상기 번들의 이동이 이루어진 날짜와 시간에 대한 정보 또는 상기 번들의 이동이 이루어진 횟수에 대한 정보 중 적어도 하나를 포함할 수 있다.According to various embodiments, the bundle movement history information may include at least one of information on a date and time at which the bundle is moved or information on a number of times the bundle is moved.

다양한 실시예에 따라, 상기 번들 이동 설정 정보를 업데이트하는 단계를 더 포함할 수 있다.According to various embodiments, it may further include updating the bundle movement setting information.

본 발명의 다른 면에 따른 제1 보안 매체는 트랜시버; 및 상기 트랜시버에 연결된 적어도 하나의 프로세서를 포함하며, 상기 적어도 하나의 프로세서는: 제2 보안 매체로 전송될 번들을 식별하고, 상기 번들과 연관된 번들 이동 설정 정보에 기초하여 상기 번들의 전송이 허용되는지 여부를 결정하고, 그리고 상기 결정에 기초하여 상기 번들을 상기 제2 보안 매체로 전송할 수 있다.According to another aspect of the present invention, a first security medium includes a transceiver; And at least one processor connected to the transceiver, wherein the at least one processor: identifies a bundle to be transmitted to a second security medium, and whether transmission of the bundle is permitted based on bundle movement setting information associated with the bundle. Whether or not, and based on the determination, the bundle may be transmitted to the second security medium.

다양한 실시예에 따라, 상기 적어도 하나의 프로세서는: 상기 번들의 전송을 위해 사용될 번들 이동 코드를 생성할지를 식별하고, 상기 식별에 기초하여 상기 번들 이동 코드를 생성할 수 있다.According to various embodiments, the at least one processor may: identify whether to generate a bundle movement code to be used for transmission of the bundle, and generate the bundle movement code based on the identification.

다양한 실시예에 따라, 상기 적어도 하나의 프로세서는: 상기 번들 이동 코드를 상기 제2 보안 매체로 전송할 수 있다.According to various embodiments, the at least one processor may: transmit the bundle movement code to the second security medium.

다양한 실시예에 따라, 상기 번들 이동 코드를 생성하는 것은: 상기 번들 이동 코드를 생성할 것이 식별되는 경우, 상기 번들 이동 코드를 생성하는 것을 포함하고, 상기 번들 이동 코드는 미리 설정된 번들의 고유 ID 또는 상기 번들을 식별하기 위한 새로운 ID일 수 있다.According to various embodiments, generating the bundle movement code includes: when it is identified that the bundle movement code is to be generated, generating the bundle movement code, wherein the bundle movement code is a preset unique ID or It may be a new ID for identifying the bundle.

다양한 실시예에 따라, 상기 번들 이동 설정 정보는 번들 이동 정책 정보 또는 번들 이동 내역 정보 중 적어도 하나를 포함할 수 있다.According to various embodiments, the bundle movement setting information may include at least one of bundle movement policy information and bundle movement history information.

다양한 실시예에 따라, 상기 번들 이동 정책 정보는 상기 번들의 기기 간 전송이 허용되는지를 나타내는 인디케이션을 포함할 수 있다.According to various embodiments, the bundle movement policy information may include an indication indicating whether transmission of the bundle between devices is permitted.

다양한 실시예에 따라, 상기 번들 이동 내역 정보는 상기 번들의 이동이 이루어진 날짜와 시간에 대한 정보 또는 상기 번들의 이동이 이루어진 횟수에 대한 정보 중 적어도 하나를 포함할 수 있다.According to various embodiments, the bundle movement history information may include at least one of information on a date and time at which the bundle is moved or information on a number of times the bundle is moved.

다양한 실시예에 따라, 상기 적어도 하나의 프로세서는: 상기 번들 이동 설정 정보를 업데이트할 수 있다.According to various embodiments, the at least one processor: may update the bundle movement setting information.

본 발명의 일 면에 따른 제2 보안 매체의 방법은 제1 보안 매체로부터 번들의 전송을 위해 사용될 번들 이동 코드를 수신하는 단계; 상기 제1 보안 매체로 제2 보안 매체에 대한 정보를 전송하는 단계; 상기 제1 보안 매체로부터 상기 제1 보안 매체를 인증하기 위한 제1 인증 정보를 수신하는 단계; 상기 제1 인증 정보를 검증하는 단계; 상기 검증의 결과에 기초하여 상기 제1 보안 매체로 상기 제2 보안 매체를 인증하기 위한 제2 인증 정보 및 상기 번들 이동 코드를 전송하는 단계; 및 상기 제1 보안 매체로부터 상기 번들을 수신하는 단계를 포함할 수 있다.A method of a second security medium according to an aspect of the present invention includes: receiving a bundle movement code to be used for transmission of a bundle from the first security medium; Transmitting information on a second security medium to the first security medium; Receiving first authentication information for authenticating the first security medium from the first security medium; Verifying the first authentication information; Transmitting second authentication information and the bundle movement code for authenticating the second security medium to the first security medium based on a result of the verification; And receiving the bundle from the first security medium.

다양한 실시예에 따라, 상기 번들을 수신하는 단계는: 상기 번들과 연관된 번들 이동 설정을 수신하는 단계를 더 포함할 수 있다.According to various embodiments, the receiving of the bundle may further include: receiving a bundle movement setting associated with the bundle.

본 발명의 다른 면에 따른 제2 보안 매체는 트랜시버; 및 상기 트랜시버에 연결된 적어도 하나의 프로세서를 포함하며, 상기 적어도 하나의 프로세서는: 제1 보안 매체로부터 번들의 전송을 위해 사용될 번들 이동 코드를 수신하고, 상기 제1 보안 매체로 제2 보안 매체에 대한 정보를 전송하고, 상기 제1 보안 매체로부터 상기 제1 보안 매체를 인증하기 위한 제1 인증 정보를 수신하고, 상기 제1 인증 정보를 검증하고, 상기 검증의 결과에 기초하여 상기 제1 보안 매체로 상기 제2 보안 매체를 인증하기 위한 제2 인증 정보 및 상기 번들 이동 코드를 전송하고, 상기 제1 보안 매체로부터 상기 번들을 수신할 수 있다.A second security medium according to another aspect of the present invention includes a transceiver; And at least one processor connected to the transceiver, wherein the at least one processor: receives a bundle movement code to be used for transmission of a bundle from a first security medium, and provides a second security medium as the first security medium. Transmitting information, receiving first authentication information for authenticating the first security medium from the first security medium, verifying the first authentication information, and to the first security medium based on a result of the verification The second authentication information for authenticating the second security medium and the bundle movement code may be transmitted, and the bundle may be received from the first security medium.

다양한 실시예에 따라, 상기 번들을 수신하는 것은: 상기 번들과 연관된 번들 이동 설정을 수신하는 것을 더 포함할 수 있다.According to various embodiments, receiving the bundle may further include: receiving a bundle movement setting associated with the bundle.

본 개시의 일부 실시 예에 따르면, 번들을 전송하고자 하는 전자 장치는, 사용자 혹은 외부 입력에 의해 전송할 번들을 선택하는 단계, 선택된 번들이 전송 가능한지 여부를 '번들 이동 설정'을 통해 검사하는 단계, '번들 이동 설정'을 번들을 전송 받고자 하는 전자 장치로 전송하는 단계, 필요 시 '번들 이동 설정'을 업데이트하는 단계를 포함할 수 있다.According to some embodiments of the present disclosure, the electronic device to transmit the bundle may include selecting a bundle to be transmitted by a user or an external input, checking whether the selected bundle can be transmitted through'bundle movement setting', ' Transmitting the'bundle movement setting' to the electronic device to receive the bundle, and updating the'bundle movement setting' if necessary.

또한 본 개시의 일부 실시 예에 따르면, 번들을 전송 받고자 하는 전자 장치는, '번들 이동 설정'을 전송 받는 단계, 필요 시 '번들 이동 설정'을 업데이트하는 단계를 포함할 수 있다.In addition, according to some embodiments of the present disclosure, an electronic device that wants to receive a bundle may include receiving a'bundle movement setting' and updating a'bundle movement setting' if necessary.

본 개시의 일부 실시 예에 따르면, 번들을 전송하고자 하는 전자 장치는, 사용자 혹은 외부 입력에 의해 전송할 번들을 선택하는 단계, '번들 이동 코드'를 마련해 전송할 번들과 바인딩을 시키는 단계, '번들 이동 코드'를 번들을 전송 받고자 하는 전자 장치로 전송하는 단계, 번들을 전송 받고자 하는 전자 장치로부터 번들 전송이 요청되었을 때 '번들 이동 코드'가 동봉되었다면 이 '번들 이동 코드'가 유효한지를 검사하거나 이 '번들 이동 코드'를 이용해 전송할 번들을 식별하는 단계를 포함할 수 있다.According to some embodiments of the present disclosure, an electronic device to transmit a bundle includes selecting a bundle to be transmitted by a user or an external input, preparing a'bundle movement code' to bind the bundle to be transmitted, and a'bundle movement code' 'To the electronic device that wants to receive the bundle. If the'bundle transfer code' is enclosed when a bundle transmission is requested from the electronic device that wants to receive the bundle, check whether the'bundle transfer code' is valid or not It may include the step of identifying a bundle to be transmitted by using'movement code'.

또한 본 개시의 일부 실시 예에 따르면, 번들을 전송 받고자 하는 전자 장치는, '번들 이동 코드'를 전송 받는 단계, 번들을 전송하고자 하는 전자 장치에 번들을 요청 시 '번들 이동 코드'를 동봉하는 단계를 포함할 수 있다.In addition, according to some embodiments of the present disclosure, in the electronic device to receive the bundle, receiving a'bundle movement code', and enclosing the'bundle movement code' when requesting the bundle to the electronic device to which the bundle is transmitted It may include.

본 개시의 일부 실시 예에 따르면, 두 전자 장치는 서로를 인증할 수 있는 정보를 확인하기 위하여 추후에 기술될 인증서 협상 과정을 거칠 수 있고, 자신을 검증할 수 있는 인증 정보를 생성해 상대 전자 장치에 전송할 수 있으며, 수신 받은 인증 정보를 검증해 상대 전자 장치를 검증할 수 있다.According to some embodiments of the present disclosure, two electronic devices may go through a certificate negotiation process to be described later in order to check information capable of authenticating each other, and generate authentication information capable of verifying themselves, and It can be transmitted to, and the received authentication information can be verified to verify the other electronic device.

본 개시의 일부 실시 예에 따르면, 번들을 전송하고자 하는 전자 장치는 번들을 전송 받고자 하는 전자 장치에게 번들을 전송할 수 있고, 번들을 전송 받고자 하는 전자 장치는 전송 받은 번들을 설치할 수 있다.According to some embodiments of the present disclosure, the electronic device to transmit the bundle may transmit the bundle to the electronic device to receive the bundle, and the electronic device to receive the bundle may install the transmitted bundle.

본 개시의 다양한 실시 예에 따르면, 한 기기에 설치되었던 번들은 안전하고 효율적인 방법으로 다른 기기로 전송 및 설치될 수 있다.According to various embodiments of the present disclosure, a bundle installed in one device may be transmitted and installed to another device in a safe and efficient manner.

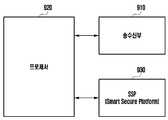

도 1은 본 개시의 실시 예에 따른 SSP의 개념도를 나타낸다.

도 2는 본 개시의 실시 예에 따른 SSP의 내부 구조에 대한 개념도를 나타낸다.

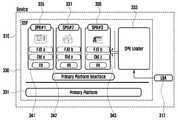

도 3은 본 개시의 실시 예에 따른 단말이 SSP로 번들을 다운로드하고 설치하기 위해 사용되는 단말 내 구성 요소의 예를 도시하는 도면이다.

도 4는 본 개시의 실시 예에 따른 두 단말 사이에서 번들의 전송이 이루어지기 위해 두 단말이 상호 동작하는 방법의 예를 도시하는 도면이다.

도 5는 본 개시의 실시 예에 따른 하나의 단말에서 다른 단말로 번들이 전송되는 절차를 개념적으로 도시하는 도면이다.

도 6는 도 5에서 제시된 절차 중 번들 전송을 위해 준비하는 절차에 대한 세부 절차를 도시하는 도면이다.

도 7은 도 5에서 제시된 절차 중 번들의 전송이 이루어지는 절차에 대한 세부 절차를 도시하는 도면이다.

도 8은 도 5에서 제시된 절차 중 번들이 전송된 후 전송 과정이 마무리되는 절차에 대한 세부 절차를 도시하는 도면이다.

도 9는 본 개시의 일부 실시 예에 따른 단말의 구성을 도시하는 도면이다.

도 10은 본 개의 실시예에 따른 제1 보안 매체의 번들 전송 방법을 나타내는 순서도이다.

도 11은 본 개의 실시예에 따른 제2 보안 매체의 번들 수신 방법을 나타내는 순서도이다.1 shows a conceptual diagram of an SSP according to an embodiment of the present disclosure.

2 is a conceptual diagram illustrating an internal structure of an SSP according to an embodiment of the present disclosure.

3 is a diagram illustrating an example of a component in a terminal used to download and install a bundle by a terminal according to an embodiment of the present disclosure.

4 is a diagram illustrating an example of a method in which two terminals mutually operate in order to transmit a bundle between two terminals according to an embodiment of the present disclosure.

5 is a diagram conceptually illustrating a procedure for transmitting a bundle from one terminal to another terminal according to an embodiment of the present disclosure.

6 is a diagram showing a detailed procedure for a procedure for preparing for bundle transmission among the procedures presented in FIG. 5.

7 is a diagram showing a detailed procedure for a procedure in which bundle transmission is performed among the procedures presented in FIG. 5.

8 is a diagram illustrating a detailed procedure for a procedure in which a transmission process is completed after a bundle is transmitted among the procedures presented in FIG. 5.

9 is a diagram illustrating a configuration of a terminal according to some embodiments of the present disclosure.

10 is a flowchart illustrating a bundle transmission method of a first security medium according to an embodiment of the present invention.

11 is a flowchart illustrating a method of receiving a bundle of a second security medium according to an exemplary embodiment of the present invention.

이하에서는 본 개시의 실시 예를 첨부된 도면을 참조하여 상세하게 설명한다.Hereinafter, embodiments of the present disclosure will be described in detail with reference to the accompanying drawings.

실시 예를 설명함에 있어서 본 개시가 속하는 기술 분야에 익히 알려져 있고 본 개시와 직접적으로 관련이 없는 기술 내용에 대해서는 설명을 생략한다. 이는 불필요한 설명을 생략함으로써 본 개시의 요지를 흐리지 않고 더욱 명확히 전달하기 위함이다.In describing the embodiments, descriptions of technical contents that are well known in the technical field to which the present disclosure belongs and are not directly related to the present disclosure will be omitted. This is to more clearly convey the gist of the present disclosure by omitting unnecessary description.

마찬가지 이유로 첨부 도면에 있어서 일부 구성요소는 과장되거나 생략되거나 개략적으로 도시되었다. 또한, 각 구성요소의 크기는 실제 크기를 전적으로 반영하는 것이 아니다. 각 도면에서 동일한 또는 대응하는 구성요소에는 동일한 참조 번호를 부여하였다.For the same reason, some components in the accompanying drawings are exaggerated, omitted, or schematically illustrated. In addition, the size of each component does not fully reflect the actual size. The same reference numerals are assigned to the same or corresponding components in each drawing.

본 개시의 이점 및 특징, 그리고 그것들을 달성하는 방법은 첨부되는 도면과 함께 상세하게 후술되어 있는 실시 예들을 참조하면 명확해질 것이다. 그러나 본 개시는 이하에서 개시되는 실시 예들에 한정되는 것이 아니라 서로 다른 다양한 형태로 구현될 수 있으며, 단지 본 실시 예들은 본 개시가 완전하도록 하고, 본 개시가 속하는 기술분야에서 통상의 지식을 가진 자에게 개시의 범주를 완전하게 알려주기 위해 제공되는 것이며, 본 개시는 청구항의 범주에 의해 정의될 뿐이다. 명세서 전체에 걸쳐 동일 참조 부호는 동일 구성 요소를 지칭한다.Advantages and features of the present disclosure, and a method of achieving them will be apparent with reference to embodiments described later in detail together with the accompanying drawings. However, the present disclosure is not limited to the embodiments disclosed below, but may be implemented in a variety of different forms, only the present embodiments are intended to complete the present disclosure, and those of ordinary skill in the art to which the present disclosure pertains. It is provided to fully inform the scope of the disclosure, and the present disclosure is only defined by the scope of the claims. The same reference numerals refer to the same components throughout the specification.

이 때, 처리 흐름도 도면들의 각 블록과 흐름도 도면들의 조합들은 컴퓨터 프로그램 인스트럭션들에 의해 수행될 수 있음을 이해할 수 있을 것이다. 이들 컴퓨터 프로그램 인스트럭션들은 범용 컴퓨터, 특수용 컴퓨터 또는 기타 프로그램 가능한 데이터 프로세싱 장비의 프로세서에 탑재될 수 있으므로, 컴퓨터 또는 기타 프로그램 가능한 데이터 프로세싱 장비의 프로세서를 통해 수행되는 그 인스트럭션들이 흐름도 블록(들)에서 설명된 기능들을 수행하는 수단을 생성한다. 이들 컴퓨터 프로그램 인스트럭션들은 특정 방식으로 기능을 구현하기 위해 컴퓨터 또는 기타 프로그램 가능한 데이터 프로세싱 장비를 지향할 수 있는 컴퓨터 이용 가능 또는 컴퓨터 판독 가능 메모리에 저장되는 것도 가능하므로, 그 컴퓨터 이용가능 또는 컴퓨터 판독 가능 메모리에 저장된 인스트럭션들은 흐름도 블록(들)에서 설명된 기능을 수행하는 인스트럭션 수단을 내포하는 제조 품목을 생산하는 것도 가능하다. 컴퓨터 프로그램 인스트럭션들은 컴퓨터 또는 기타 프로그램 가능한 데이터 프로세싱 장비 상에 탑재되는 것도 가능하므로, 컴퓨터 또는 기타 프로그램 가능한 데이터 프로세싱 장비 상에서 일련의 동작 단계들이 수행되어 컴퓨터로 실행되는 프로세스를 생성해서 컴퓨터 또는 기타 프로그램 가능한 데이터 프로세싱 장비를 수행하는 인스트럭션들은 흐름도 블록(들)에서 설명된 기능들을 실행하기 위한 단계들을 제공하는 것도 가능하다.At this time, it will be appreciated that each block of the flowchart diagrams and combinations of the flowchart diagrams may be executed by computer program instructions. Since these computer program instructions can be mounted on the processor of a general purpose computer, special purpose computer or other programmable data processing equipment, the instructions executed by the processor of the computer or other programmable data processing equipment are described in the flowchart block(s). Create a means to perform functions. These computer program instructions can also be stored in computer-usable or computer-readable memory that can be directed to a computer or other programmable data processing equipment to implement a function in a particular way, so that the computer-usable or computer-readable memory It is also possible to produce an article of manufacture containing instruction means for performing the functions described in the flowchart block(s). Computer program instructions can also be mounted on a computer or other programmable data processing equipment, so that a series of operating steps are performed on a computer or other programmable data processing equipment to create a computer-executable process to create a computer or other programmable data processing equipment. It is also possible for instructions to perform processing equipment to provide steps for executing the functions described in the flowchart block(s).

또한, 각 블록은 특정된 논리적 기능(들)을 실행하기 위한 하나 이상의 실행 가능한 인스트럭션들을 포함하는 모듈, 세그먼트 또는 코드의 일부를 나타낼 수 있다. 또, 몇 가지 대체 실행 예들에서는 블록들에서 언급된 기능들이 순서를 벗어나서 발생하는 것도 가능함을 주목해야 한다. 예컨대, 잇달아 도시되어 있는 두 개의 블록들은 사실 실질적으로 동시에 수행되는 것도 가능하고 또는 그 블록들이 때때로 해당하는 기능에 따라 역순으로 수행되는 것도 가능하다.In addition, each block may represent a module, segment, or part of code that contains one or more executable instructions for executing the specified logical function(s). In addition, it should be noted that in some alternative execution examples, functions mentioned in blocks may occur out of order. For example, two blocks shown in succession may in fact be executed substantially simultaneously, or the blocks may sometimes be executed in reverse order depending on the corresponding function.

이 때, 본 실시 예에서 사용되는 '~부'라는 용어는 소프트웨어 또는 FPGA 또는 ASIC과 같은 하드웨어 구성요소를 의미하며, '~부'는 어떤 역할들을 수행한다. 그렇지만 '~부'는 소프트웨어 또는 하드웨어에 한정되는 의미는 아니다. '~부'는 어드레싱할 수 있는 저장 매체에 있도록 구성될 수도 있고 하나 또는 그 이상의 프로세서들을 재생시키도록 구성될 수도 있다. 따라서, 일 예로서 '~부'는 소프트웨어 구성요소들, 객체지향 소프트웨어 구성요소들, 클래스 구성요소들 및 태스크 구성요소들과 같은 구성요소들과, 프로세스들, 함수들, 속성들, 프로시저들, 서브루틴들, 프로그램 코드의 세그먼트들, 드라이버들, 펌웨어, 마이크로코드, 회로, 데이터, 데이터베이스, 데이터 구조들, 테이블들, 어레이들, 및 변수들을 포함한다. 구성요소들과 '~부'들 안에서 제공되는 기능은 더 작은 수의 구성요소들 및 '~부'들로 결합되거나 추가적인 구성요소들과 '~부'들로 더 분리될 수 있다. 뿐만 아니라, 구성요소들 및 '~부'들은 디바이스 또는 보안 멀티미디어카드 내의 하나 또는 그 이상의 CPU들을 재생시키도록 구현될 수도 있다.In this case, the term'~ unit' used in the present embodiment means software or hardware components such as FPGA or ASIC, and'~ unit' performs certain roles. However,'~ part' is not limited to software or hardware. The'~ unit' may be configured to be in an addressable storage medium, or may be configured to reproduce one or more processors. Thus, as an example,'~ unit' refers to components such as software components, object-oriented software components, class components and task components, processes, functions, properties, and procedures. , Subroutines, segments of program code, drivers, firmware, microcode, circuitry, data, database, data structures, tables, arrays, and variables. The components and functions provided in the'~ units' may be combined into a smaller number of elements and'~ units' or further separated into additional elements and'~ units'. In addition, components and'~ units' may be implemented to play one or more CPUs in a device or a security multimedia card.

한편, 보안 정보를 안전하게 저장하고, 저장된 보안 정보를 이용해 안전한 보안 서비스를 제공하기 위하여, 보안 매체의 중요성이 점차 강조되고 있다.Meanwhile, in order to safely store security information and to provide a safe security service using the stored security information, the importance of a security medium is gradually being emphasized.

특히 Secure Element라 일컬어지는 보안 매체는 높은 보안 수준으로 인해 다양한 전자 장치(스마트폰, 태블릿, 웨어러블 장치, 자동차, IoT 장치 등)에 탑재되어, 이동통신 망 접속, 결제, 사용자 인증 등을 포함한 다양한 서비스에 활용되고 있다. Secure Element는 UICC(Universal Integrated Circuit Card), eSE(Embedded Secure Element), SD Card 등 다양한 폼 팩터(Form factor)를 가질 수 있다.In particular, the security medium called Secure Element is mounted on various electronic devices (smartphones, tablets, wearable devices, automobiles, IoT devices, etc.) due to its high level of security, and provides various services including mobile communication network access, payment, and user authentication. It is being used in The Secure Element can have various form factors such as Universal Integrated Circuit Card (UICC), Embedded Secure Element (eSE), and SD Card.

특히, UICC와 eSE가 통합된 형태인 SSP(Smart Secure Platform)는 구현 공간의 효율성, 연산 능력의 강화, 저장 공간의 확장 등의 많은 장점으로 인해 차세대 보안 매체로 각광을 받고 있다. 또한, SSP는 5G 단말 및 IoT 단말에서 요구되는 보안 기능을 구현하기에 적합한 보안 매체이기에, SSP의 중요성은 점차 강조되고 있는 추세이다.In particular, SSP (Smart Secure Platform), in which UICC and eSE are integrated, is in the spotlight as a next-generation security medium due to its many advantages such as efficiency of implementation space, reinforcement of computing power, and expansion of storage space. In addition, since SSP is a security medium suitable for implementing security functions required in 5G terminals and IoT terminals, the importance of SSP is gradually being emphasized.

다양한 어플리케이션은 번들이라는 형태로 SSP에 탑재되어 구동된다. 따라서, SSP에 번들을 안전하게 탑재하는 방법과 장치의 중요성이 강조되고 있다. SSP에 번들을 탑재하는 방법은 크게 외부 서버로부터 번들을 전송 받는 방법과 다른 전자 장치로부터 번들을 전송 받는 방법으로 나뉠 수 있다.Various applications are loaded and driven in the SSP in the form of a bundle. Therefore, the importance of a method and a device for safely mounting a bundle on an SSP is being emphasized. The method of loading the bundle in the SSP can be divided into a method of receiving a bundle from an external server and a method of receiving a bundle from another electronic device.

특히 다른 전자 장치로부터 번들을 전송 받는 방법, 즉 하나의 보안 매체로부터 또 하나의 보안 매체로 번들이 전송되는 방법은, 하나의 보안 매체에 저장되어 있는 혹은 설정되어 있는 사용자 정보를 새로운 보안 매체로 전송해 그대로 사용할 수 있다는 장점, 또한 번들을 전송하는 과정에서 외부 개체의 도움이 필요하지 않을 수도 있다는 장점으로 인해 차세대 번들 전송 기술로 주목 받고 있다.In particular, the method of receiving a bundle from another electronic device, that is, a method of transmitting a bundle from one secure medium to another, is to transmit user information stored or set in one secure medium to a new secure medium. It is attracting attention as a next-generation bundle transmission technology due to the advantage that it can be used as it is, and that it may not require the help of an external entity in the process of transmitting the bundle.

따라서 하나의 보안 매체에서 또 다른 보안 매체로 안전하게 번들을 이동할 수 있는 방안이 요구되고 있으며, 이를 위한 방법과 장치를 개발할 필요가 부각되고 있다.Accordingly, there is a need for a method for safely moving a bundle from one security medium to another, and the need to develop a method and apparatus for this is emerging.

이하에서는 이를 위한, 다양한 실시예들을 각 도면을 참고하여 설명한다. 한편, 이하에서는, SSP를 보안 매체의 일 예로 들어 각 실시예들을 설명하지만, 본 발명의 권리범위가 SSP에 의한 것으로 제한되지는 않는다. 예를 들면, SSP와 실질적으로 동일 또는 유사한 기능을 수행하는 다른 보안 매체에도, 이하 설명할 다양한 실시예들이 실질적으로 동일 또는 유사하게 적용될 수 있음은 해당 기술분야의 통상의 기술자들에게 자명하다.Hereinafter, various embodiments for this will be described with reference to each drawing. On the other hand, in the following, each embodiment will be described using the SSP as an example of a security medium, but the scope of the present invention is not limited to that of the SSP. For example, it is apparent to those skilled in the art that various embodiments to be described below may be applied to other security media that perform substantially the same or similar functions as the SSP.

이하의 설명에서 사용되는 특정 용어들은 본 개시의 이해를 돕기 위해서 제공된 것이며, 이러한 특정 용어의 사용은 본 개시의 기술적 사상을 벗어나지 않는 범위에서 다른 형태로 변경될 수 있다.Specific terms used in the following description are provided to aid understanding of the present disclosure, and the use of these specific terms may be changed in other forms without departing from the technical spirit of the present disclosure.

"SE(Secure Element)"는 보안 정보(예: 이동통신망 접속 키, 신분증/여권 등의 사용자 신원확인 정보, 신용카드 정보, 암호화 키 등)를 저장하고, 저장된 보안 정보를 이용하는 제어 모듈(예: USIM 등의 망 접속 제어 모듈, 암호화 모듈, 키 생성 모듈 등)을 탑재하고 운영할 수 있는 단일 칩으로 구성된 보안 모듈을 의미한다. SE는 다양한 전자 장치(예: 스마트폰, 태블릿, 웨어러블 장치, 자동차, IoT 장치 등)에 사용될 수 있으며, 보안 정보와 제어 모듈을 통해 보안 서비스(예: 이통통신 망 접속, 결제, 사용자 인증 등)를 제공할 수 있다."SE (Secure Element)" stores security information (eg, mobile communication network access key, user identification information such as ID card/passport, credit card information, encryption key, etc.), and a control module (eg: It refers to a security module composed of a single chip that can install and operate network access control modules such as USIM, encryption modules, key generation modules, etc.). SE can be used in various electronic devices (e.g., smartphones, tablets, wearable devices, automobiles, IoT devices, etc.), and security services (e.g., mobile communication network access, payment, user authentication, etc.) through security information and control modules. Can provide.

SE는 UICC(Universal Integrated Circuit Card), eSE (Embedded Secure Element), UICC와 eSE가 통합된 형태인 SSP(Smart Secure Platform)등으로 나뉠 수 있으며, 전자 장치에 연결 또는 설치되는 형태에 따라 탈착식(Removable), 고정식(Embedded), 그리고 특정 소자 또는 SoC(system on chip)에 통합되는 통합식(Integrated)으로 세분화 될 수 있다.SE can be divided into UICC (Universal Integrated Circuit Card), eSE (Embedded Secure Element), and SSP (Smart Secure Platform), which is an integrated form of UICC and eSE, and is removable depending on the type of connection or installation to an electronic device. ), fixed type (Embedded), and can be subdivided into integrated type (Integrated) that is integrated into a specific device or SoC (system on chip).

"UICC(Universal Integrated Circuit Card)"는 이동 통신 단말기 등에 삽입하여 사용하는 스마트카드(smart card)이고 UICC 카드라고도 부른다. UICC에는 이동통신사업자의 망에 접속하기 위한 접속 제어 모듈이 포함될 수 있다. 접속 제어 모듈의 예로는 USIM(Universal Subscriber Identity Module), SIM(Subscriber Identity Module), ISIM(IP Multimedia Service Identity Module) 등이 있다. USIM이 포함된 UICC를 통상 USIM 카드라고 부르기도 한다. 마찬가지로 SIM 모듈이 포함된 UICC를 통상적으로 SIM카드라고 부르기도 한다. 한편, SIM 모듈은 UICC 제조시 탑재되거나 사용자가 원하는 시점에 사용하고자 하는 이동통신 서비스의 SIM 모듈을 UICC 카드에 다운로드 받을 수 있다. UICC 카드는 또한 복수개의 SIM 모듈을 다운로드 받아서 설치하고 그 중의 적어도 한 개의 SIM 모듈을 선택하여 사용할 수 있다. 이러한 UICC 카드는 단말에 고정하거나 고정하지 않을 수 있다. 단말에 고정하여 사용하는 UICC를 eUICC(embedded UICC)라고 하며, 특히 단말의 통신 프로세서(Communication Processor), 어플리케이션 프로세서(Application Processor) 또는 이 두 프로세서가 통합된 단일 프로세서 구조를 포함하는 System-On-Chip(SoC)에 내장된 UICC를 iUICC(Integrated UICC)라고 칭하기도 한다. 통상적으로 eUICC와 iUICC는 단말에 고정하여 사용하고, 원격으로 SIM 모듈을 다운로드 받아서 선택할 수 있는 UICC 카드를 의미할 수 있다. 본 개시에서는 원격으로 SIM 모듈을 다운로드 받아 선택할 수 있는 UICC 카드를 eUICC 또는 iUICC로 통칭한다. 즉 원격으로 SIM 모듈을 다운로드 받아 선택할 수 있는 UICC 카드 중 단말에 고정하거나 고정하지 않는 UICC 카드를 통칭하여 eUICC 또는 iUICC로 사용한다. 또한 다운로드 받는 SIM 모듈정보를 통칭하여 eUICC 프로파일 또는 iUICC 프로파일, 또는 더 간단히 프로파일 이라는 용어로 사용한다."Universal Integrated Circuit Card (UICC)" is a smart card inserted into a mobile communication terminal and used, and is also called a UICC card. The UICC may include an access control module for accessing the mobile communication service provider's network. Examples of access control modules include Universal Subscriber Identity Module (USIM), Subscriber Identity Module (SIM), and IP Multimedia Service Identity Module (ISIM). UICC with USIM is also commonly referred to as a USIM card. Similarly, a UICC including a SIM module is commonly referred to as a SIM card. On the other hand, the SIM module may be mounted when manufacturing the UICC or download the SIM module of the mobile communication service to be used at a time desired by the user to the UICC card. The UICC card can also download and install a plurality of SIM modules, and select and use at least one SIM module among them. Such a UICC card may or may not be fixed to the terminal. The UICC fixed to the terminal is called eUICC (embedded UICC), and in particular, a system-on-chip including a communication processor of the terminal, an application processor, or a single processor structure in which the two processors are integrated. The UICC built in (SoC) is sometimes referred to as iUICC (Integrated UICC). Typically, eUICC and iUICC may refer to a UICC card that is fixed to a terminal and used, and which can remotely download and select a SIM module. In the present disclosure, a UICC card capable of remotely downloading and selecting a SIM module is collectively referred to as eUICC or iUICC. That is, among UICC cards that can be selected by downloading a SIM module remotely, a UICC card that is fixed or not fixed to the terminal is collectively used as eUICC or iUICC. In addition, the SIM module information to be downloaded is collectively referred to as eUICC profile or iUICC profile, or more simply as a term of a profile.

본 개시에서 용어 UICC는 SIM과 혼용될 수 있고, 용어 eUICC는 eSIM과 혼용될 수 있다. 또한 본 개시에서 USIM Profile(USIM Profile)은 프로파일과 동일한 의미 또는 프로파일 내 USIM 어플리케이션에 포함된 정보를 소프트웨어 형태로 패키징 한 것을 의미할 수 있다.In the present disclosure, the term UICC may be used interchangeably with SIM, and the term eUICC may be mixed with eSIM. In addition, in the present disclosure, the USIM Profile may have the same meaning as a profile or may mean that information included in a USIM application in the profile is packaged in software form.

"eSE(Embedded Secure Element)"는 전자 장치에 고정하여 사용하는 고정식 SE를 의미한다. eSE는 통상적으로 단말 제조사의 요청에 의해 제조사 전용으로 제조되며, 운영체제와 프레임워크를 포함하여 제조 될 수 있다. eSE는 원격으로 애플릿 형태의 서비스 제어 모듈을 다운받아 설치하고 전자지갑, 티켓팅, 전자여권, 디지털키 등과 같은 다양한 보안 서비스 용도로 사용될 수 있다. 본 개시에서는 원격으로 서비스 제어 모듈을 다운로드 받아 설치할 수 있는 전자 장치에 부착된 단일 칩 형태의 SE를 eSE로 통칭한다."eSE (Embedded Secure Element)" refers to a fixed type SE that is fixed to an electronic device and used. eSE is usually manufactured exclusively for manufacturers at the request of the terminal manufacturer, and can be manufactured including an operating system and a framework. eSE remotely downloads and installs an applet-type service control module and can be used for various security services such as electronic wallets, ticketing, e-passports, and digital keys. In the present disclosure, the SE in the form of a single chip attached to an electronic device that can remotely download and install a service control module is referred to as eSE.

"SSP(Smart Secure Platform)"은 UICC와 eSE의 기능을 단일 칩에서 통합 지원이 가능한 것으로, 탈착식(rSSP, Removable SSP), 고정식(eSSP, Embedded SSP) 그리고 SoC에 내장된 통합식(iSSP, Integrated SSP)로 구분 될 수 있다. SSP는 하나의 프라이머리 플랫폼(PP, Primary Platform)과 PP상에서 동작하는 적어도 하나의 세컨더리 플랫폼 번들(SPB, Secondary Platform Bundle)을 포함할 수 있으며, 프라이머리 플랫폼은 하드웨어 플랫폼과 low level Operating System(LLOS)을 중 적어도 하나를 포함할 수 있고, 세컨더리 플랫폼 번들은 High-level Operating System(HLOS) 및 HLOS 위에서 구동되는 애플리케이션 중 적어도 하나를 포함할 수 있다. 세컨더리 플랫폼 번들은 SPB 또는 번들이라고 불리기도 한다. 번들은 PP가 제공하는 Primary Platform Interface (PPI)를 통해 PP의 중앙처리장치, 메모리 등의 자원에 접근하고 이를 통해 PP상에서 구동될 수 있다. 번들에는 SIM(Subscriber Identification Module), USIM(Universal SIM), ISIM(IP Multimedia SIM)등의 통신 어플리케이션이 탑재될 수 있으며, 또한 전자지갑, 티켓팅, 전자여권, 디지털 키 등과 같은 다양한 응용 어플리케이션이 탑재될 수 있다. 본 개시에서 SSP는 스마트 보안 매체로 명명될 수도 있다."SSP (Smart Secure Platform)" is capable of supporting UICC and eSE functions on a single chip. Removable (rSSP, Removable SSP), fixed (eSSP, Embedded SSP), and integrated (iSSP, Integrated SSP) built in SoC SSP). The SSP may include one primary platform (PP) and at least one secondary platform bundle (SPB) operating on the PP, and the primary platform includes a hardware platform and a low level operating system (LLOS). ) May include at least one of, and the secondary platform bundle may include at least one of a High-level Operating System (HLOS) and an application running on the HLOS. Secondary platform bundles are also referred to as SPBs or bundles. The bundle can access resources such as the central processing unit and memory of the PP through the Primary Platform Interface (PPI) provided by the PP and run on the PP through this. The bundle can be equipped with communication applications such as SIM (Subscriber Identification Module), USIM (Universal SIM), ISIM (IP Multimedia SIM), and various application applications such as e-wallets, ticketing, e-passports, and digital keys. I can. In the present disclosure, the SSP may be referred to as a smart security medium.

SSP는 다운로드 되고 설치되는 번들에 따라서 상기 기술된 UICC 또는 eSE 용도로 사용될 수 있으며, 복수개의 번들을 단일 SSP에 설치하고 동시에 운영하여 UICC와 eSE의 용도를 혼용할 수 있다. 즉, 프로파일을 포함하는 번들이 동작하는 경우 SSP는 이동통신사업자의 망에 접속하기 위한 UICC 용도로 사용 될 수 있다. 해당 UICC 번들은 상기 eUICC 또는 iUICC와 같이 적어도 하나 이상의 프로파일을 원격에서 번들 내로 다운로드 받아 선택하여 동작할 수 있다. 또한, SSP상에서 전자지갑, 티켓팅, 전자여권 또는 디지털키 등의 서비스를 제공할 수 있는 응용 어플리케이션을 탑재한 서비스 제어 모듈을 포함하는 번들이 동작하는 경우 SSP는 상기 eSE의 용도로 사용될 수 있다. 다수의 서비스 제어 모듈은 하나의 번들에 통합되어 설치되고 동작하거나, 각기 독립적인 번들로 설치되고 동작할 수 있다.The SSP can be used for the above-described UICC or eSE depending on the downloaded and installed bundles, and a plurality of bundles can be installed in a single SSP and operated at the same time to mix the uses of UICC and eSE. That is, when a bundle including a profile is operated, the SSP can be used for UICC to access the network of a mobile communication service provider. The corresponding UICC bundle may operate by downloading at least one profile from a remote location, such as the eUICC or iUICC, and selecting it. In addition, when a bundle including a service control module equipped with an application application capable of providing services such as an electronic wallet, ticketing, e-passport, or digital key is operated on the SSP, the SSP can be used for the eSE. A plurality of service control modules may be installed and operated by being integrated into one bundle, or may be installed and operated as independent bundles.

SSP는 OTA(Over The Air)기술을 이용하여 외부의 번들 관리 서버(Secondary Platform Bundle Manager, SPB Manager)로부터 번들을 다운 받아 설치할 수 있고, 또 다른 단말로부터 번들을 전송 받아 설치할 수도 있다. 본 개시에서 다운 혹은 전송 받은 번들을 설치하는 방법은 단말에 삽입 및 탈거가 가능한 착탈식 SSP(rSSP), 단말에 설치되는 고정식 SSP(eSSP), 단말에 설치되는 SoC내부에 포함되는 통합식 SSP(iSSP)에 동일하게 적용될 수 있다.The SSP can download and install a bundle from an external bundle management server (Secondary Platform Bundle Manager, SPB Manager) using OTA (Over The Air) technology, or can receive and install a bundle from another terminal. In the present disclosure, the method of installing the downloaded or transmitted bundle includes a removable SSP (rSSP) that can be inserted and removed in a terminal, a fixed SSP (eSSP) installed in the terminal, and an integrated SSP (iSSP) included in the SoC installed in the terminal. ) Can be applied equally.

"SSP 식별자(SSP ID)"는, 단말에 내장된 SSP의 고유 식별자일 수 있고, sspID로 지칭될 수 있다. 또한 본 개시의 실시 예에서와 같이 단말과 SSP 칩이 분리되지 않을 경우에는 단말 ID일 수 있다. 또한, SSP 내의 특정한 번들 식별자(SPB ID)를 지칭할 수도 있다. 좀더 자세히는 SSP에서 다른 번들을 설치하고 활성화, 비활성화, 삭제를 관리하는 관리 번들 또는 로더(SPBL, Secondary Platform Bundle Loader)의 번들 식별자를 지칭 할 수도 있다. SSP는 복수개의 SSP 식별자를 가질 수 도 있으며, 복수개의 SSP 식별자는 고유한 단일의 SSP 식별자로부터 유도된 값일 수 있다.The "SSP ID" may be a unique identifier of the SSP embedded in the terminal, and may be referred to as sspID. In addition, as in the embodiment of the present disclosure, when the terminal and the SSP chip are not separated, it may be a terminal ID. It may also refer to a specific bundle identifier (SPB ID) in the SSP. In more detail, it may refer to the bundle identifier of a management bundle or loader (SPBL, Secondary Platform Bundle Loader) that installs, activates, deactivates, and deletes another bundle in the SSP. The SSP may have a plurality of SSP identifiers, and the plurality of SSP identifiers may be values derived from a single unique SSP identifier.

"SPB(Secondary Platform Bundle)"은 SSP의 프라이머리 플랫폼(PP, Primary Plaform) 상에서 PP의 리소스를 사용하여 구동되는 것으로 예를 들면 UICC 번들은 기존 UICC 내에 저장되는 어플리케이션, 파일시스템, 인증키 값 등과 이들이 동작하는 운영체체(HLOS)를 소프트웨어 형태로 패키징 한 것을 의미할 수 있다. 본 개시에서, SPB는 번들로 지칭될 수 있다."SPB (Secondary Platform Bundle)" is driven by using PP resources on SSP's primary platform (PP, Primary Platform). For example, UICC bundle is an application, file system, authentication key value, etc. It may mean packaging the operating system (HLOS) in which they operate in software form. In this disclosure, an SPB may be referred to as a bundle.

본 개시에서 단말 또는 외부 서버가 번들을 활성화(enable)하는 동작은, 해당 SPB의 상태를 활성화 상태(enabled)로 변경하여 단말이 해당 번들이 제공하는 서비스(예: 통신사업자를 통해 통신서비스, 신용카드 결제 서비스, 사용자 인증 서비스 등)를 받을 수 있도록 설정하는 동작을 의미할 수 있다. 활성화 상태의 번들은 "활성화된 번들 (enabled Bundle)"로 표현될 수 있다. 활성화 상태의 번들은 SSP 내부 또는 외부의 저장공간에 암호화된 상태로 저장되어 있을 수 있다.In the present disclosure, the operation of enabling the bundle by the terminal or the external server is to change the state of the SPB to the enabled state so that the terminal provides services provided by the bundle (e.g., communication service, credit It may mean an operation of setting to receive a card payment service, a user authentication service, etc.). Bundles in the active state may be expressed as "enabled bundles". The bundle in the activated state may be stored in an encrypted state in a storage space inside or outside the SSP.

본 개시에서 활성화된 번들은 번들 외부 입력(예: 사용자 입력, 푸쉬, 단말 내 어플리케이션의 요청, 통신 사업자의 인증 요청, PP 관리 메시지 등) 또는 번들 내부의 동작(예: 타이머, Polling)에 따라 구동 상태(Active)로 변경될 수 있다. 구동 상태의 번들은 SSP 내부 또는 외부의 저장공간에서 SSP 내부의 구동 메모리에 로딩되고 SSP 내부의 보안 제어 장치 (Secure CPU)를 이용하여 보안 정보를 처리하고 단말에 보안 서비스를 제공하는 것을 의미 할 수 있다.The bundle activated in the present disclosure is driven by external input (eg, user input, push, request of an application in the terminal, authentication request from a carrier, PP management message, etc.) or an operation inside the bundle (eg, timer, polling). It can be changed to the state (Active). The running bundle is loaded into the driving memory inside the SSP from the storage space inside or outside the SSP, and it can mean processing security information and providing security services to the terminal using the security control unit (Secure CPU) inside the SSP. have.

본 개시에서 단말 또는 외부 서버가 번들을 비활성화(disable)하는 동작은, 해당 번들의 상태를 비활성화 상태(disabled)로 변경하여 단말이 해당 번들이 제공하는 서비스를 받을 수 없도록 설정하는 동작을 의미할 수 있다. 비활성화 상태의 SPB는 "비활성화된 번들(disabled Bundle)"로 표현될 수 있다. 비활성화 상태의 번들은 SSP 내부 또는 외부의 저장공간에 암호화된 상태로 저장되어 있을 수 있다.In the present disclosure, the operation of disabling a bundle by a terminal or an external server may mean an operation of changing the state of the bundle to a disabled state so that the terminal cannot receive the services provided by the bundle. have. The SPB in an inactive state may be expressed as a "disabled bundle". The inactive bundle may be stored in an encrypted state in a storage space inside or outside the SSP.

본 개시에서 단말 또는 외부 서버가 번들을 삭제(delete)하는 동작은, 해당 번들의 상태를 삭제 상태(deleted)로 변경하거나 해당 번들을 포함한 해당 번들의 관련 데이터를 삭제하여 단말 또는 외부 서버가 더 이상 해당 번들을 구동, 활성화 또는 비활성화할 수 없도록 설정하는 동작을 의미할 수 있다. 삭제 상태의 번들은 "삭제된 번들(deleted Bundle)"로 표현될 수 있다.In the present disclosure, when the terminal or the external server deletes the bundle, the terminal or external server no longer causes the terminal or external server to change the state of the bundle to deleted or delete the related data of the bundle including the bundle. It may mean an operation of setting so that the corresponding bundle cannot be driven, activated, or deactivated. Bundles in the deleted state may be expressed as "deleted bundles".

"번들 이미지(Bundle Image, 또는 Image)"는 번들과 혼용되거나 특정 번들의 데이터 객체(data object)를 나타내는 용어로 사용될 수 있으며, 번들 TLV 또는 번들 이미지 TLV(Bundle Image TLV)로 명명될 수 있다. 번들 이미지가 암호화 파라미터를 이용해 암호화된 경우 보호된 번들 이미지 (Protected Bundle Image(PBI)) 또는 보호된 번들 이미지 TLV (PBI TLV)로 명명될 수 있다. 번들 이미지가 특정 SSP에 의해서만 복호화 가능한 암호화 파라미터를 이용해 암호화된 경우 묶인 번들 이미지(Bound Bundle Image(BBI)) 또는 묶인 번들 이미지 TLV(BBI TLV)로 명명될 수 있다. 번들 이미지 TLV는 TLV(Tag, Length, Value) 형식으로 번들을 구성하는 정보를 표현하는 데이터 세트(set) 일 수 있다."Bundle Image, or Image" may be mixed with a bundle or used as a term indicating a data object of a specific bundle, and may be referred to as a bundle TLV or a bundle image TLV (Bundle Image TLV). When the bundle image is encrypted using an encryption parameter, it may be referred to as a protected bundle image (PBI) or a protected bundle image TLV (PBI TLV). When the bundle image is encrypted using an encryption parameter that can be decrypted only by a specific SSP, it may be referred to as a bound bundle image (BBI) or a bundled bundle image TLV (BBI TLV). The bundle image TLV may be a data set representing information constituting a bundle in a TLV (Tag, Length, Value) format.

"번들 구분자"는 번들 식별자(SPB ID), 번들 패밀리 식별자(SPB Family ID), 번들 패밀리 관리자 식별자(SPB Family Custodian Object ID), 번들 Matching ID, 이벤트 식별자(Event ID)와 매칭되는 인자로 지칭될 수 있다. 번들 식별자(SPB ID)는 각 번들의 고유 식별자를 나타낼 수 있다. 번들 패밀리 식별자는 번들 (예를 들어, 이동통신사 망 접속을 위한 텔레콤 번들)의 종류를 구분하는 식별자를 나타낼 수 있다. 본 개시에서 번들 패밀리 식별자는 spbFamilyId로 지칭될 수 있다. 번들 패밀리 관리자 식별자는 번들 패밀리 식별자를 관리하는 주체 (예를 들어, 통신사업자, 단말제조사, 특정 단체 등)를 구분하는 식별자를 나타낼 수 있다. 본 개시에서 번들 패밀리 관리자 식별자는 Oid로 지칭될 수 있다. 번들 구분자는 번들 관리 서버 혹은 단말에서 번들을 색인할 수 있는 값으로 사용될 수 있다.The "bundle identifier" will be referred to as a factor that matches the bundle identifier (SPB ID), bundle family identifier (SPB Family ID), bundle family manager identifier (SPB Family Custodian Object ID), bundle matching ID, and event identifier (Event ID). I can. The bundle identifier (SPB ID) may indicate a unique identifier of each bundle. The bundle family identifier may indicate an identifier that distinguishes the type of a bundle (eg, a telecom bundle for accessing a mobile communication service network). In the present disclosure, the bundle family identifier may be referred to as spbFamilyId. The bundle family manager identifier may indicate an identifier that identifies a subject that manages the bundle family identifier (eg, a communication service provider, a terminal manufacturer, a specific organization, etc.). In the present disclosure, the bundle family manager identifier may be referred to as Oid. The bundle identifier can be used as a value that allows the bundle management server or terminal to index the bundle.

"번들 메타데이터"는 번들을 지칭 혹은 기술할 수 있는 정보의 집합을 나타내는 용어이다. 번들 메타데이터는 상기에 기술한 번들 구분자를 포함할 수 있다. 또한 번들 메타데이터는 번들의 속성이나 특성, 혹은 설정에 대한 정보를 더 포함할 수 있다. 번들 메타데이터는 "메타데이터"라 표현될 수 있다."Bundle metadata" is a term representing a set of information that can refer to or describe a bundle. The bundle metadata may include the bundle identifier described above. In addition, the bundle metadata may further include information on properties, properties, or settings of the bundle. Bundle metadata may be expressed as "metadata".

"번들 관리서버"는 서비스 제공자(Service Provider) 또는 다른 번들 관리서버의 요청에 의해 번들을 생성하거나, 생성된 번들을 암호화 하거나, 번들 원격관리 명령어를 생성하거나, 생성된 번들 원격관리 명령어를 암호화하는 기능을 포함할 수 있다. 상기 기능을 제공하는 번들 관리서버는 SPBM (Secondary Platform Bundle Manager), RBM(Remote Bundle Manager), IDS(Image Delivery Server), SM-DP(Subscription Manager Data Preparation), SM-DP+(Subscription Manager Data Preparation plus), 관리자 번들 서버, Managing SM-DP+(Managing Subscription Manager Data Preparation plus), 번들 암호화 서버, 번들 생성서버, 번들 제공자(Bundle Provisioner, BP), 번들 공급자(Bundle Provider), BPC holder(Bundle Provisioning Credentials holder) 중 적어도 하나로 표현될 수 있다.The "bundle management server" creates a bundle at the request of a service provider or other bundle management server, encrypts the generated bundle, generates a bundle remote management command, or encrypts the generated bundle remote management command. May contain functions. The bundle management server that provides the above functions is SPBM (Secondary Platform Bundle Manager), RBM (Remote Bundle Manager), IDS (Image Delivery Server), SM-DP (Subscription Manager Data Preparation), SM-DP+ (Subscription Manager Data Preparation plus). ), Admin Bundle Server, Managing SM-DP+ (Managing Subscription Manager Data Preparation plus), Bundle Encryption Server, Bundle Generation Server, Bundle Provisioner (BP), Bundle Provider, BPC holder (Bundle Provisioning Credentials holder) ) Can be expressed as at least one of.

본 개시에서 번들 관리서버는 SSP에서 번들을 다운로드, 설치 또는 업데이트하고 번들의 상태를 원격 관리하기 위한 키 및 인증서를 설정을 관리하는 역할을 수행할 수 있다. 상기 기능을 제공하는 번들 관리 서버는 SPBM(Secondary Platform Bundle Manager), RBM(Remote Bundle Manager), IDS(Image Delivery Server), SM-SR(Subscription Manager Secure Routing), SM-SR+(Subscription Manager Secure Routing Plus), off-card entity of eUICC Profile Manager 또는 PMC holder(Profile Management Credentials holder), EM(eUICC Manager) 중 적어도 하나로 표현될 수 있다.In the present disclosure, the bundle management server may download, install, or update a bundle from the SSP, and may play a role of managing key and certificate settings for remotely managing the state of the bundle. The bundle management server that provides the above functions is SPBM (Secondary Platform Bundle Manager), RBM (Remote Bundle Manager), IDS (Image Delivery Server), SM-SR (Subscription Manager Secure Routing), SM-SR+ (Subscription Manager Secure Routing Plus). ), an off-card entity of eUICC Profile Manager, PMC holder (Profile Management Credentials holder), and EM (eUICC Manager).

본 개시에서 개통중개서버는 하나 이상의 번들 관리서버 내지 개통중개서버로부터 이벤트 등록 요청(Register Event Request, Event Register Request)을 수신할 수 있다. 또한 하나 이상의 개통중개서버가 복합적으로 사용될 수 있으며, 이 경우 제1 개통중개서버는 번들 관리서버뿐만 아니라 제2 개통중개서버로부터 이벤트 등록 요청을 수신할 수도 있다. 본 개시에서 개통중개서버의 기능은 번들 관리서버에 통합될 수 있다. 상기 기능을 제공하는 개통중개서버는 SPBM(Secondary Platform Bundle Manager), RBM(Remote Bundle Manager), SPBDS(Secondary Platform Bundle Discovery Sever), BDS(Bundle Discovery Sever), SM-DS(Subscription Manager Discovery Service), DS(Discovery Service), 근원개통중개서버(Root SM-DS), 대체개통중개서버(Alternative SM-DS) 중 적어도 하나로 표현될 수 있다.In the present disclosure, the opening brokerage server may receive an event registration request (Register Event Request, Event Register Request) from one or more bundle management servers or opening brokerage servers. In addition, one or more opening brokerage servers may be used in combination, and in this case, the first opening brokerage server may receive an event registration request from not only the bundle management server but also the second opening brokerage server. In the present disclosure, the function of the opening mediation server may be integrated into the bundle management server. The opening intermediary server that provides the above functions is SPBM (Secondary Platform Bundle Manager), RBM (Remote Bundle Manager), SPBDS (Secondary Platform Bundle Discovery Sever), BDS (Bundle Discovery Sever), SM-DS (Subscription Manager Discovery Service), It may be expressed as at least one of DS (Discovery Service), Root SM-DS, and Alternative SM-DS.

본 개시에서 번들 관리서버는 번들 또는 번들 원격 관리 명령어를 생성하고 암호화 하여 전달하는 기능과 SSP의 설정 및 설치된 번들을 관리하는 기능을 합친 것을 통칭하는 것일 수도 있다. 또한 개통중개서버 기능을 합친 것을 통칭하는 것 일 수도 있다. 따라서 이하 본 개시의 다양한 실시 예에서 번들 관리서버 및 개통 중개서버의 동작은 하나의 번들 관리서버에서 이루어질 수도 있다. 또한 각 기능은 서로 분리된 다수의 번들 관리 서버에서 나누어 수행될 수도 있다. 또한, 본 개시의 명세서에서 번들 관리서버 또는 개통중개서버는 번들 서버로 표현될 수 있다. 번들 서버는 번들 관리서버, 개통중개서버 중 하나 일 수 있고 번들 관리서버와 개통중개서버 모두 포함하는 장치일 수도 있다. In the present disclosure, the bundle management server may collectively refer to a combination of a function of generating, encrypting, and transmitting a bundle or bundle remote management command, and a function of setting an SSP and managing an installed bundle. In addition, it may be collectively referred to as a combination of the functions of the activation brokerage server. Accordingly, in various embodiments of the present disclosure, operations of the bundle management server and the opening intermediary server may be performed in one bundle management server. In addition, each function may be separately performed by a plurality of separate bundle management servers. In addition, in the specification of the present disclosure, the bundle management server or the opening mediation server may be expressed as a bundle server. The bundle server may be one of a bundle management server and an opening brokerage server, or a device including both a bundle management server and an opening brokerage server.

"서비스 제공자(Service Provider)"는 번들 관리서버에 요구사항을 발행하여 번들 생성을 요청하고, 해당 번들을 통해 단말에 서비스를 제공하는 사업체를 나타낼 수 있다. 예를 들면, 통신 어플리케이션이 탑재된 번들을 통해 통신망 접속 서비스를 제공하는 통신사업자(Mobile Operator)를 나타낼 수 있으며, 통신사업자의 사업지원시스템(Business Supporting System, BSS), 운영지원시스템(Operational Supporting System, OSS), POS 단말(Point of Sale Terminal), 그리고 기타 IT 시스템을 모두 통칭할 수 있다. 또한 본 개시에서 서비스 제공자는 특정 사업체를 하나만 표현하는데 한정되지 않고, 하나 이상의 사업체의 그룹 또는 연합체(association 또는 consortium) 내지 해당 그룹 또는 연합체를 대표하는 대행사(representative)를 지칭하는 용어로 사용될 수도 있다. 또한 본 개시에서 서비스 제공자는 사업자(Operator 또는 OP 또는 Op.), 번들 소유자(Bundle Owner, BO), 이미지 소유자(Image Owner, IO) 등으로 명명될 수 있으며, 각 서비스 제공자는 이름 그리고/또는 고유 식별자(Object Identifier, OID)를 적어도 하나 이상 설정하거나 할당 받을 수 있다. 만일 서비스 제공자가 하나 이상의 사업체의 그룹 또는 연합체 또는 대행사를 지칭하는 경우, 임의의 그룹 또는 연합체 또는 대행사의 이름 또는 고유 식별자는 해당 그룹 또는 연합체에 소속한 모든 사업체 내지 해당 대행사와 협력하는 모든 사업체가 공유하는 이름 또는 고유 식별자일 수 있다."Service Provider" may indicate a business entity that issues a request to a bundle management server to request a bundle generation, and provides a service to a terminal through the bundle. For example, it may represent a mobile operator that provides a communication network access service through a bundle equipped with a communication application, and the business support system (BSS) of the communication service provider, and the Operational Supporting System , OSS), Point of Sale Terminal, and other IT systems can all be collectively referred to. In addition, in the present disclosure, the service provider is not limited to expressing only one specific business entity, and may be used as a term referring to a group or association or consortium of one or more businesses or an agency representing the group or association. In addition, in this disclosure, a service provider may be named as an operator (Operator or OP or Op.), a bundle owner (BO), an image owner (Image Owner, IO), etc., and each service provider is a name and/or unique At least one or more identifiers (Object Identifier, OID) may be set or assigned. If the service provider refers to a group or association or agency of one or more businesses, the name or unique identifier of any group or association or agency is shared by all businesses belonging to that group or association, or by all businesses working with the agency. It may be a name or a unique identifier.

"가입자(Subscriber)"는 단말에 대한 소유권을 지닌 서비스 공급자(Service Provider)를 지칭하거나, 단말에 대한 소유권을 가지고 있는 사용자(End User)를 지칭하는 용어로 사용될 수 있다. 일반적으로 전자는 M2M 단말(M2M Device)로, 후자는 사용자 단말(Consumer Device)로 명명될 수 있다. M2M 단말의 경우 단말에 대한 소유권을 지니지는 않았으나 서비스 공급자(Service Provider)로 부터 단말을 양도 또는 임대 받아 사용하는 사용자(End User)가 존재할 수 있고, 이 경우 사용자는 서비스 공급자와 다르거나 같을 수도 있다.“Subscriber” may be used as a term referring to a service provider having ownership of a terminal or an end user having ownership of a terminal. In general, the former may be referred to as an M2M device, and the latter may be referred to as a user terminal (Consumer Device). In the case of an M2M terminal, there may be an end user who does not have ownership of the terminal but transfers or leases the terminal from a service provider, and in this case, the user may be different or the same as the service provider. .

"가입자 의도(Subscriber intent)"는 가입자가 번들을 로컬관리 또는 원격관리하고자 하는 의도를 통칭하는 용어로 사용될 수 있다. 또한 로컬관리의 경우 가입자 의도는 사용자 의도(End User intent)를 지칭하고, 원격관리의 경우 가입자 의도는 서비스 공급자 의도(Service Provider intent)를 지칭하는 용어로 사용될 수도 있다."Subscriber intent" may be used as a term collectively referring to the intention that the subscriber intends to manage the bundle locally or remotely. In addition, in the case of local management, the subscriber intent refers to an end user intent, and in the case of remote management, the subscriber intent may be used as a term referring to a service provider intent.

"사용자 동의(End User consent)"는 사용자가 로컬관리 내지 원격관리의 수행에 동의하는지를 지칭하는 용어로 사용될 수 있다."End User consent" may be used as a term indicating whether a user agrees to perform local management or remote management.

'단말'은 이동국(MS), 사용자 장비(UE; User Equipment), 사용자 터미널(UT; User Terminal), 무선 터미널, 액세스 터미널(AT), 터미널, 가입자 유닛(Subscriber Unit), 가입자 스테이션(SS; Subscriber Station), 무선 기기(wireless device), 무선 통신 디바이스, 무선 송수신 유닛(WTRU; Wireless Transmit/Receive Unit), 이동 노드, 모바일 또는 다른 용어들로서 지칭될 수 있다. 단말의 다양한 실시 예들은 셀룰러 전화기, 무선 통신 기능을 가지는 스마트 폰, 무선 통신 기능을 가지는 개인 휴대용 단말기(PDA), 무선 모뎀, 무선 통신 기능을 가지는 휴대용 컴퓨터, 무선 통신 기능을 가지는 디지털 카메라와 같은 촬영장치, 무선 통신 기능을 가지는 게이밍 장치, 무선 통신 기능을 가지는 음악저장 및 재생 가전제품, 무선 인터넷 접속 및 브라우징이 가능한 인터넷 가전제품뿐만 아니라 그러한 기능들의 조합들을 통합하고 있는 휴대형 유닛 또는 단말기들을 포함할 수 있다. 또한, 단말은 M2M(Machine to Machine) 단말, MTC(Machine Type Communication) 단말/디바이스를 포함할 수 있으나, 이에 한정되는 것은 아니다. 본 개시에서 단말은 전자장치라 지칭할 수도 있다.The'terminal' includes a mobile station (MS), a user equipment (UE), a user terminal (UT), a wireless terminal, an access terminal (AT), a terminal, a subscriber unit, and a subscriber station (SS); Subscriber Station), wireless device, wireless communication device, wireless transmit/receive unit (WTRU), mobile node, mobile or other terms. Various embodiments of the terminal include a cellular phone, a smart phone having a wireless communication function, a personal portable terminal (PDA) having a wireless communication function, a wireless modem, a portable computer having a wireless communication function, and a digital camera having a wireless communication function. Devices, gaming devices having a wireless communication function, music storage and playback appliances having a wireless communication function, Internet appliances capable of wireless Internet access and browsing, as well as portable units or terminals incorporating combinations of such functions. have. In addition, the terminal may include a machine to machine (M2M) terminal and a machine type communication (MTC) terminal/device, but is not limited thereto. In the present disclosure, the terminal may also be referred to as an electronic device.

본 개시에서 전자장치에는 번들을 다운로드 하여 설치 가능한 SSP가 내장될 수 있다. SSP가 전자장치에 내장되지 않은 경우, 물리적으로 전자장치와 분리된 SSP는 전자장치에 삽입되어 전자장치와 연결될 수 있다. 예를 들어, SSP는 카드 형태로 전자장치에 삽입될 수 있다. 전자 장치는 단말을 포함할 수 있고, 이때, 단말은 번들을 다운로드하여 설치 가능한 SSP를 포함하는 단말일 수 있다. 단말에 SSP는 내장될 수 있을 뿐만 아니라, 단말과 SSP가 분리된 경우 SSP는 단말에 삽입될 수 있고, 단말에 삽입되어 단말과 연결될 수 있다.In the present disclosure, an SSP capable of downloading and installing a bundle may be embedded in the electronic device. When the SSP is not embedded in the electronic device, the SSP physically separated from the electronic device may be inserted into the electronic device and connected to the electronic device. For example, the SSP may be inserted into an electronic device in the form of a card. The electronic device may include a terminal, and in this case, the terminal may be a terminal including an SSP capable of downloading and installing a bundle. Not only can the SSP be embedded in the terminal, but when the terminal and the SSP are separated, the SSP can be inserted into the terminal, inserted into the terminal, and connected to the terminal.

"Local Bundle Assistant(LBA)"는 SSP를 제어하도록 단말 또는 전자장치 내에 설치된 소프트웨어 또는 애플리케이션을 지칭할 수 있다. 이 소프트웨어 또는 애플리케이션은 Local Bundle Manager(LBM)라 지칭할 수 있다."Local Bundle Assistant (LBA)" may refer to software or applications installed in a terminal or electronic device to control the SSP. This software or application may be referred to as the Local Bundle Manager (LBM).

"로더(SPBL, Secondary Platform Bundle Loader)"는 SSP에서 다른 번들을 설치하고 활성화, 비활성화, 삭제를 관리하는 관리 번들을 지칭할 수 있다. 단말의 LBA 또는 원격의 서버는 로더를 통해 특정 번들을 설치, 활성화, 비활성화, 삭제할 수 있다. 본 개시에서 로더의 동작은 로더를 포함하는 SSP의 동작으로도 기술될 수 있다.The “loader (SPBL, Secondary Platform Bundle Loader)” may refer to a management bundle that installs other bundles in the SSP and manages activation, deactivation, and deletion. The LBA of the terminal or the remote server can install, activate, deactivate, or delete a specific bundle through the loader. In the present disclosure, the operation of the loader may also be described as the operation of the SSP including the loader.

"이벤트(Event)"는 번들 다운로드(Bundle Download), 또는 원격 번들 관리(Remote Bundle Management), 또는 기타 번들이나 SSP의 관리/처리 명령어를 통칭하는 용어일 수 있다. 이벤트(Event)는 원격 Bundle 제공 동작(Remote Bundle Provisioning Operation, 또는 RBP 동작, 또는 RBP Operation) 또는 이벤트 기록(Event Record)으로 명명될 수 있으며, 각 이벤트(Event)는 그에 대응하는 이벤트 식별자(Event Identifier, Event ID, EventID) 또는 매칭 식별자(Matching Identifier, Matching ID, MatchingID)와, 해당 이벤트가 저장된 번들 관리서버 또는 개통중개서버의 주소(FQDN, IP Address, 또는 URL) 또는 각 서버 식별자를 적어도 하나 이상 포함하는 데이터로 지칭될 수 있다. 번들 다운로드(Bundle Download)는 번들 설치(Bundle Installation)와 혼용될 수 있다. 또한 이벤트 종류(Event Type)는 특정 이벤트가 번들 다운로드인지 원격 번들 관리(예를 들어, 삭제, 활성화, 비활성화, 교체, 업데이트 등)인지 또는 기타 번들이나 SSP 관리/처리 명령인지를 나타내는 용어로 사용될 수 있으며, 동작 종류(Operation Type 또는 OperationType), 동작 분류(Operation Class 또는 OperationClass), 이벤트 요청 종류(Event Request Type), 이벤트 분류(Event Class), 이벤트 요청 분류(Event Request Class) 등으로 명명될 수 있다.“Event” may be a term collectively referring to bundle download, remote bundle management, or other bundle or SSP management/processing command. Event (Event) may be named as a remote bundle provisioning operation (Remote Bundle Provisioning Operation, or RBP operation, or RBP Operation) or event record (Event Record), and each event (Event) corresponding to the event identifier (Event Identifier) , Event ID, EventID) or matching identifier (Matching Identifier, Matching ID, MatchingID), and at least one address (FQDN, IP Address, or URL) or each server identifier of the bundle management server or opening brokerage server where the event is stored It may be referred to as containing data. Bundle Download can be mixed with Bundle Installation. In addition, Event Type can be used as a term indicating whether a specific event is a bundle download, remote bundle management (e.g., delete, activate, deactivate, replace, update, etc.), or other bundle or SSP management/handling command. And, it may be named as an operation type (Operation Type or OperationType), an operation classification (Operation Class or OperationClass), an event request type, an event class, an event request class, etc. .

"로컬 번들 관리(Local Bundle Management, LBM)"는 번들 로컬관리(Bundle Local Management), 로컬관리(Local Management), 로컬관리 명령(Local Management Command), 로컬 명령(Local Command), 로컬 번들 관리 패키지(LBM Package), 번들 로컬 관리 패키지(Bundle Local Management Package), 로컬관리 패키지(Local Management Package), 로컬관리 명령 패키지(Local Management Command Package), 로컬명령 패키지(Local Command Package)로 명명될 수 있다. LBM은 단말에 설치된 소프트웨어 등을 통해 임의의 번들을 설치(Install)하거나, 특정 번들의 상태(Enabled, Disabled, Deleted)를 변경하거나, 특정 번들의 내용(예를 들면, 번들의 별칭(Bundle Nickname), 또는 번들 요약 정보(Bundle Metadata) 등)을 변경(update)하는 용도로 사용될 수 있다. LBM은 하나 이상의 로컬관리명령을 포함할 수도 있으며, 이 경우 각 로컬관리명령의 대상이 되는 번들은 로컬관리명령마다 서로 같거나 다를 수 있다."Local Bundle Management (LBM)" means Bundle Local Management, Local Management, Local Management Command, Local Command, Local Bundle Management Package ( LBM Package), Bundle Local Management Package, Local Management Package, Local Management Command Package, and Local Command Package. LBM installs an arbitrary bundle through software installed on the terminal, changes the state of a specific bundle (Enabled, Disabled, Deleted), or changes the contents of a specific bundle (e.g., the bundle nickname). , Or bundle summary information (Bundle Metadata), etc.) may be used for the purpose of updating. The LBM may include more than one local management command, and in this case, the bundles subject to each local management command may be the same or different for each local management command.

"원격 번들 관리(Remote Bundle Management, RBM)"는 번들 원격관리(Bundle Remote Management), 원격관리(Remote Management), 원격관리 명령(Remote Management Command), 원격 명령(Remote Command), 원격 번들 관리 패키지(RBM Package), 번들 원격 관리 패키지(Bundle Remote Management Package), 원격관리 패키지(Remote Management Package), 원격관리 명령 패키지(Remote Management Command Package), 원격명령 패키지(Remote Command Package)로 명명될 수 있다. RBM은 임의의 번들을 설치(Install)하거나, 특정 번들의 상태(Enabled, Disabled, Deleted)를 변경하거나, 특정 번들의 내용(예를 들면, 번들의 별칭(Bundle Nickname), 또는 번들 요약 정보(Bundle Metadata) 등)을 변경(update)하는 용도로 사용될 수 있다. RBM은 하나 이상의 원격관리명령을 포함할 수도 있으며, 각 원격관리명령의 대상이 되는 번들은 원격관리명령마다 서로 같거나 다를 수 있다."Remote Bundle Management (RBM)" is a bundle remote management (Bundle Remote Management), remote management (Remote Management), remote management command (Remote Management Command), remote command (Remote Command), remote bundle management package ( RBM Package), Bundle Remote Management Package, Remote Management Package, Remote Management Command Package, and Remote Command Package. RBM installs an arbitrary bundle, changes the state of a specific bundle (Enabled, Disabled, Deleted), or changes the content of a specific bundle (e.g., bundle nickname, or bundle summary information (Bundle Metadata), etc.) can be used for updating. The RBM may contain more than one remote management command, and the bundles subject to each remote management command may be the same or different for each remote management command.

"목표 번들(target Bundle)"은 로컬관리명령 내지 원격관리명령의 대상이 되는 번들을 지칭하는 용어로 사용될 수 있다.The "target bundle" may be used as a term referring to a bundle that is a target of a local management command or a remote management command.

"번들 규칙(Bundle Rule)"은 목표 번들에 대해 로컬관리 내지 원격관리를 수행할 때 단말이 확인해야 할 정보를 지칭하는 용어로 사용될 수 있다. 또한 번들 규칙은 번들 정책(Bundle Policy), 규칙(Rule), 정책(Policy) 등의 용어와 혼용될 수 있다."Bundle Rule" may be used as a term that refers to information to be checked by the terminal when performing local management or remote management on a target bundle. In addition, the bundle rule may be used interchangeably with terms such as a bundle policy, a rule, and a policy.

"인증서(Certificate)" 또는 디지털 인증서(Digital Certificate)는 공개 키(Public Key, PK)와 비밀 키(Secret Key, SK)의 쌍으로 구성되는 비대칭 키(Asymmetric Key) 기반의 상호 인증(Mutual Authentication)에 사용되는 디지털 인증서(Digital Certificate)를 나타낼 수 있다. 각 인증서는 하나 또는 하나 이상의 공개 키(Public Key, PK)와, 각 공개 키에 대응하는 공개 키 식별자(Public Key Identifier, PKID)와, 해당 인증서를 발급한 인증서 발급자(Certificate Issuer, CI)의 식별자(Certificate Issuer ID) 및 디지털 서명(Digital Signature)을 포함할 수 있다. 또한 인증서 발급자(Certificate Issuer)는 인증 발급자(Certification Issuer), 인증서 발급기관(Certificate Authority, CA), 인증 발급기관(Certification Authority) 등으로 명명될 수 있다. 본 개시에서 공개 키(Public Key, PK)와 공개 키 식별자(Public Key ID, PKID)는 특정 공개 키 내지 해당 공개 키가 포함된 인증서, 또는 특정 공개 키의 일부분 내지 해당 공개 키가 포함된 인증서의 일부분, 또는 특정 공개 키의 연산 결과(예를 들면, 해시(Hash))값 내지 해당 공개 키가 포함된 인증서의 연산 결과(예를 들면, 해시(Hash))값, 또는 특정 공개 키의 일부분의 연산 결과(예를 들면, 해시(Hash))값 내지 해당 공개 키가 포함된 인증서의 일부분의 연산 결과(예를 들면, 해시(Hash))값, 또는 데이터들이 저장된 저장 공간을 지칭하는 동일한 의미로 혼용될 수 있다.“Certificate” or digital certificate is an asymmetric key-based mutual authentication (Mutual Authentication) consisting of a pair of a public key (PK) and a secret key (SK). It may represent a digital certificate used for. Each certificate includes one or more public keys (PK), a public key identifier (PKID) corresponding to each public key, and the identifier of the certificate issuer (CI) that issued the certificate. (Certificate Issuer ID) and digital signature (Digital Signature) may be included. In addition, the certificate issuer may be referred to as a certification issuer, a certificate authority (CA), a certification authority, or the like. In the present disclosure, a public key (PK) and a public key identifier (Public Key ID, PKID) are a specific public key, a certificate including the public key, or a part of a specific public key or a certificate including the public key. A part or a result of an operation of a specific public key (e.g., hash), or an operation result (e.g., hash) of a certificate containing the public key, or a part of a specific public key It has the same meaning as an operation result (eg, hash) value, or an operation result (eg, hash) value of a part of the certificate containing the corresponding public key, or the storage space in which data is stored. Can be used interchangeably.

"인증서 연쇄(Certificate Chain)" 또는 인증서 계층구조(Certificate Hierarchy)는 "인증서 발급자(Certificate Issuer)"가 발급한 인증서들(1차 인증서)이 다른 인증서(2차 인증서)를 발급하는데 사용되거나, 2차 인증서들이 3차 이상의 인증서들을 연계적으로 발급하는데 사용되는 경우, 해당 인증서들의 상관관계를 나타낼 수 있다. 이 때 최초 인증서 발급에 사용된 CI 인증서는 인증서 근원(Root of Certificate), 최상위 인증서, 근원 CI(Root CI), 근원 CI 인증서(Root CI Certificate), 근원 CA(Root CA) 근원 CA 인증서(Root CA Certificate)등으로 명명될 수 있다."Certificate Chain" or Certificate Hierarchy is used by certificates (primary certificates) issued by the "Certificate Issuer" to issue other certificates (secondary certificates), or 2 When secondary certificates are used to issue third or higher certificates in connection, the correlation between the corresponding certificates can be indicated. At this time, the CI certificate used for issuing the initial certificate is the Root of Certificate, the Top Certificate, the Root CI, the Root CI Certificate, the Root CA, and the Root CA. Certificate), etc.

그리고, 본 개시를 설명함에 있어서, 관련된 공지기능 또는 구성에 대한 구체적인 설명이 본 개시의 요지를 불필요하게 흐릴 수 있다고 판단된 경우, 그 상세한 설명은 생략한다.Further, in describing the present disclosure, when it is determined that a detailed description of a related known function or configuration may unnecessarily obscure the subject matter of the present disclosure, the detailed description thereof will be omitted.

이하에서는 단말 간 번들을 이동하고 설치하는 방법 및 장치에 관한 다양한 실시 예들을 설명한다.Hereinafter, various embodiments of a method and apparatus for moving and installing a bundle between terminals will be described.

도 1은 본 개시의 실시 예에 따른 SSP의 개념도를 나타낸다.1 shows a conceptual diagram of an SSP according to an embodiment of the present disclosure.

다양한 실시예에 따르면, 도 1의 예에서와 같이, 단말(110)은 SSP(120)를 포함할 수 있다. 예를 들면, SSP(120)는 단말(110)의 SoC(130)에 내장될 수 있다. 이때, SoC(130)는 통신 프로세서(Communication Processor), 어플리케이션 프로세서(Application Processor) 또는 이 두 프로세서가 통합된 프로세서일 수 있다. 다른 예를 들면, SSP(120)는 SoC에 통합되지 않고 독립된 칩 형태로 착탈형(122)일 수도 있고, 단말(110)에 미리 내장된 내장형(124)일 수도 있다.According to various embodiments, as in the example of FIG. 1, the terminal 110 may include the

다양한 실시예에 따르면, 단말에 포함된 SSP(120)는 하나 이상의 텔레콤 번들, 하나 이상의 페이먼트 번들 또는 하나 이상의 전자신분증 번들 중 적어도 하나를 포함할 수 있다. 예를 들면, 도 1에 도시된 바와 같이, SSP(120)에 복수의 텔레콤 번들(140, 150)이 포함된 경우, 단말(110)은 설정에 따라 복수의 텔레콤 번들(140, 150)을 동시 또는 시분할로 동작하게 하여 이동통신 네크워크를 이용할 수 있다. 또한, SSP(120)에 페이먼트 번들(170) 및 전자신분증 번들(180)이 포함된 경우, 단말(110)은 페이먼트 번들(170)을 이용하여 단말 앱을 통한 온라인 결제 또는 외부 신용카드 PoS (Point of Sale) 기기를 통한 오프라인 결제를 이용할 수 있으며, 전자신분증 번들(180)을 이용하여 단말 소유자의 신분을 인증할 수 있다.According to various embodiments, the

도 2는 본 개시의 실시 예에 따른 SSP(Smart Secure Platform)의 내부 구조에 대한 개념도를 나타낸다.2 is a conceptual diagram illustrating an internal structure of a Smart Secure Platform (SSP) according to an embodiment of the present disclosure.

다양한 실시예에 따르면, 도 2의 예에서와 같이, SSP(210)는 하나의 프라이머리 플랫폼(Primary Platform, PP)(220)과 그 위에서 동작하는 적어도 하나의 세컨더리 플랫폼 번들(Secondary Platform Bundle, SPB)(230, 240)을 포함할 수 있다.According to various embodiments, as in the example of FIG. 2, the

다양한 실시예에 따르면, 프라이머리 플랫폼(220)은 하드웨어(개시되지 않음)와 적어도 하나의 하위계층 운영체제(low level Operating System, LLOS)(222)를 포함할 수 있다.According to various embodiments, the

다양한 실시예에 따르면, 세컨더리 플랫폼 번들(230)은 상위계층 운영체제(High-level Operating System, HLOS)(232)와 그 위에서 동작하는 적어도 하나의 애플리케이션(234)을 포함할 수 있다.According to various embodiments, the secondary platform bundle 230 may include a high-level operating system (HLOS) 232 and at least one

다양한 실시예에 따르면, 각 세컨더리 플랫폼 번들(230, 240)은 프라이머리 플랫폼 인터페이스(Primary Platform Interface, PPI)(250)를 이용하여 프라머리 플랫폼(220)의 중앙처리장치, 메모리 등의 자원에 접근하고 이를 통해 SSP(210)에서 구동될 수 있다.According to various embodiments, each of the secondary platform bundles 230 and 240 accesses resources such as a central processing unit and memory of the

도 3은 본 개시의 실시 예에 따른 단말이 SSP로 번들을 다운로드하고 설치하기 위한 단말 내부 구성요소의 예를 도시하는 도면이다.3 is a diagram illustrating an example of an internal component of a terminal for downloading and installing a bundle to an SSP by a terminal according to an embodiment of the present disclosure.

다양한 실시예에 따르면, 도 3의 예에서와 같이, 단말(310)은 SSP(330) 및/또는 SSP(330)를 제어하기 위한 LBA(312)를 포함할 수 있다. 예를 들면, 단말(310) 은 SSP(330)가 장착되고 SSP(330)을 제어하기 위한 LBA(312)가 설치된 단말일 수 있다. 일 예로, SSP(330)은 단말(310)에 내장되거나 착탈형 일 수도 있다.According to various embodiments, as in the example of FIG. 3, the terminal 310 may include an

다양한 실시예에 따르면, SSP(330)는 프라이머리 플랫폼(331), 세컨더리 플랫폼 번들 로더(Secondary Platform Bundle Loader, SPBL)(333), 및 하나 이상의 세컨더리 플랫폼 번들(335, 337, 또는 339) 중 적어도 하나를 포함할 수 있다.According to various embodiments, the

다양한 실시예에 따르면, 세컨더리 플랫폼 번들(335, 337, 또는 339)은 단말 출하 시점에는 SSP(330)내부에 설치되지 않고, 출하 후 원격으로 다운로드 및 설치될 수 있다.According to various embodiments, the

다양한 실시예에 따르면, 도 3의 예에서와 같이, 각 번들은 서로 다른 번들 패밀리 식별자 및/또는 번들 패밀리 관리자 식별자(341, 342, 또는 343)를 가질 수 있다. 이러한 번들 패밀리 식별자와 번들 패밀리 관리자 식별자는 번들의 다운로드 및 설치에 필요한 정보로써 이용될 수 있다. 즉, SSP(330) 또는 SPBL(333)은 번들 패밀리 식별자와 번들 패밀리 관리자 식별자에 따라 특정 번들의 다운로드와 설치를 허용하거나 거부할 수 있다.According to various embodiments, as in the example of FIG. 3, each bundle may have different bundle family identifiers and/or bundle

도 4는 본 개시의 실시 예에 따른 두 단말 사이에서 번들의 전송이 이루어지기 위해 두 단말이 상호 동작하는 방법의 예를 도시하는 도면이다.4 is a diagram illustrating an example of a method in which two terminals mutually operate in order to transmit a bundle between two terminals according to an embodiment of the present disclosure.

다양한 실시예에 따르면, 단말은 적어도 하나의 LBA 및 적어도 하나의 SSP를 포함할 수 있다. 예를 들면, 도 4의 예에서와 같이, 제1 단말(400)은 LBA(410)과 SSP(420)을 포함하고, 제2 단말(450)은 LBA(460)과 SSP(470)을 포함할 수 있다.According to various embodiments, the terminal may include at least one LBA and at least one SSP. For example, as in the example of FIG. 4, the

다양한 실시예에 따르면, 사용자는 단말에 명령을 보내거나, 혹은 사용자가 제공받아야 할 정보를 단말로부터 수신할 수 있다. 예를 들면, 4010 내지 4060 동작에서와 같이, 제1/제2 사용자(440, 490)는 제1/제2 단말(400, 450)의 LBA(410, 460) 에 명령을 보내거나, 혹은 LBA(410, 460)로부터 사용자가 제공받아야 할 정보를 수신할 수 있다.According to various embodiments, the user may send a command to the terminal or receive information to be provided by the user from the terminal. For example, as in