KR102446934B1 - System and method for controlling file sending and receiving of application based on proxy - Google Patents

System and method for controlling file sending and receiving of application based on proxyDownload PDFInfo

- Publication number

- KR102446934B1 KR102446934B1KR1020220053102AKR20220053102AKR102446934B1KR 102446934 B1KR102446934 B1KR 102446934B1KR 1020220053102 AKR1020220053102 AKR 1020220053102AKR 20220053102 AKR20220053102 AKR 20220053102AKR 102446934 B1KR102446934 B1KR 102446934B1

- Authority

- KR

- South Korea

- Prior art keywords

- information

- file

- node

- server

- gateway

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Active

Links

Images

Classifications

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/02—Network architectures or network communication protocols for network security for separating internal from external traffic, e.g. firewalls

- H04L63/0281—Proxies

- G—PHYSICS

- G06—COMPUTING OR CALCULATING; COUNTING

- G06F—ELECTRIC DIGITAL DATA PROCESSING

- G06F21/00—Security arrangements for protecting computers, components thereof, programs or data against unauthorised activity

- G06F21/60—Protecting data

- G—PHYSICS

- G06—COMPUTING OR CALCULATING; COUNTING

- G06F—ELECTRIC DIGITAL DATA PROCESSING

- G06F21/00—Security arrangements for protecting computers, components thereof, programs or data against unauthorised activity

- G06F21/60—Protecting data

- G06F21/602—Providing cryptographic facilities or services

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/08—Network architectures or network communication protocols for network security for authentication of entities

- H04L63/083—Network architectures or network communication protocols for network security for authentication of entities using passwords

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/10—Network architectures or network communication protocols for network security for controlling access to devices or network resources

- H04L63/101—Access control lists [ACL]

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/20—Network architectures or network communication protocols for network security for managing network security; network security policies in general

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L67/00—Network arrangements or protocols for supporting network services or applications

- H04L67/50—Network services

- H04L67/56—Provisioning of proxy services

- H04L67/563—Data redirection of data network streams

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/40—Network security protocols

Landscapes

- Engineering & Computer Science (AREA)

- Computer Security & Cryptography (AREA)

- Computer Networks & Wireless Communication (AREA)

- Signal Processing (AREA)

- Computer Hardware Design (AREA)

- General Engineering & Computer Science (AREA)

- Theoretical Computer Science (AREA)

- Computing Systems (AREA)

- Bioethics (AREA)

- General Health & Medical Sciences (AREA)

- Software Systems (AREA)

- Physics & Mathematics (AREA)

- General Physics & Mathematics (AREA)

- Health & Medical Sciences (AREA)

- Information Retrieval, Db Structures And Fs Structures Therefor (AREA)

- Information Transfer Between Computers (AREA)

- Computer And Data Communications (AREA)

- Data Exchanges In Wide-Area Networks (AREA)

Abstract

Translated fromKoreanDescription

Translated fromKorean본 문서에서 개시된 실시 예들은 프록시에 기반하여 애플리케이션의 파일 송신 및 수신을 제어하기 위한 시스템 및 그에 관한 방법에 관한 것이다.Embodiments disclosed in this document relate to a system for controlling file transmission and reception of an application based on a proxy, and a method therefor.

다수의 장치들은 네트워크를 통해서 데이터를 통신할 수 있다. 예를 들어, 단말은 인터넷을 통해 서버와 데이터를 송신하거나 수신할 수 있다. 네트워크는 인터넷과 같은 공용 네트워크(public network)뿐만 아니라 인트라넷과 같은 사설 네트워크(private network)를 포함할 수 있다.Multiple devices may communicate data over a network. For example, the terminal may transmit or receive data with the server through the Internet. The network may include a public network such as the Internet as well as a private network such as an intranet.

단말은 IP(Internet Protocol) 기반의 TCP(Transmission Control Protocol) 또는 UDP(User Datagram Protocol)를 활용하여 서버와 통신을 수행하며, TCP 또는 UDP 기술에서 인가된 출발지 IP와 도착지 IP 간 접속을 제어하기 위한 방화벽 기술이 이용될 수 있다. 이러한 IP 통신의 경우, IP를 위조 또는 변조 가능한 문제점이 있으므로, 이를 해결하기 위하여 단말과 서버 간 데이터 패킷을 암호화하기 위한 VPN(Virtual Private Network) 기술 및 터널링 기술이 이용된다.The terminal communicates with the server using IP (Internet Protocol)-based TCP (Transmission Control Protocol) or UDP (User Datagram Protocol), and controls the connection between the source IP and destination IP authorized in TCP or UDP technology. Firewall technology may be used. In the case of IP communication, since there is a problem that IP can be forged or altered, a VPN (Virtual Private Network) technology and tunneling technology for encrypting data packets between a terminal and a server are used to solve this problem.

단말 수준으로, 또는 단말에 부여된 IP 단위로 생성되는 터널링 기술 기술 기반의 VPN 사용 시, 최초 인증 후 상시 연결된 터널링을 통해 비허용된 또는 안전하지 않은 애플리케이션이 허용되지 않은 목적지 네트워크에 접속하는 취약점이 있으므로, 각종 멀웨어(malware) 및 랜섬웨어(ransomware) 침투에 의한 보안 사고가 증가하고 있다. 이러한 문제점을 해결하기 위해 허용된 애플리케이션만 허용된 네트워크에 접속할 수 있는 애플리케이션 접속성 제어 기술을 적용하여 근본적인 통신 주체인 애플리케이션을 식별하고, 허용되지 않은 애플리케이션의 접속을 사전에 차단할 수 있다.When using VPN based on tunneling technology technology that is created at the terminal level or in units of IPs assigned to the terminal, there is a vulnerability that allows unallowed or unsafe applications to access the unpermitted destination network through always-connected tunneling after initial authentication. Therefore, security incidents due to infiltration of various types of malware and ransomware are increasing. In order to solve this problem, application connectivity control technology that allows only permitted applications to access the permitted network is applied to identify the application, which is the fundamental communication subject, and to block the access of unauthorized applications in advance.

예를 들어, 허용된 애플리케이션이 허용된 네트워크에 접속 가능한 상태에서 애플리케이션이 네트워크를 통해 파일을 수신하거나 전송하는 행위를 통제할 수 없을 수 있다. 이러한 문제점을 해결하기 위한 기술로서 DLP(Data Loss Prevention)가 존재하며, DLP는 허용되지 않은 매체(예: USB, 또는 이동식 저장 장치)가 연결되는 것을 방지하거나, 네트워크 상에서 특정 폴더를 공유하는 것을 방지하거나, 특정 애플리케이션이 파일을 전송하기 위해 파일을 선택하는 경우 파일이 선택되지 않도록 차단하는 방식으로 파일이 전송되는 것을 방지하거나, 특정 애플리케이션의 파일 입출력이 발생하는 경우 또는 파일 입출력을 추적 시에 해당 사용자가 파일 입출력 권한이 없는 경우 파일 입출력의 핸들(handle)을 제거하는 방식으로 데이터 유출을 방지할 수 있다.For example, it may not be possible to control the behavior of the application receiving or transmitting files over the network while the allowed application is able to access the allowed network. DLP (Data Loss Prevention) exists as a technology to solve this problem, and DLP prevents unauthorized media (eg, USB, or removable storage device) from being connected or sharing a specific folder on the network. Alternatively, when a specific application selects a file to transfer, the file is prevented from being selected by blocking the file from being selected. Data leakage can be prevented by removing the handle of file I/O when the user does not have file I/O permission.

이러한 DLP 기술은 물리적 보안 통제가 불가능한 영역 및 보안 정책을 적용하는 것에 한계가 존재하는 개인 소유의 단말을 사용하는 재택 근무 환경에서 허용되지 않은 매체가 연결되는 것을 방지할 수 없을 수 있다. 나아가, 특정 행위를 추적하는 DLP 기술은 특정 동작을 수행하지 않는 경우 예를 들어, 사용자가 아닌 악성코드가 파일 선택 창 없이 직접적으로 파일을 적재하고 전송하는 행위를 막을 수 없을 수 있다. 또한, 특정 애플리케이션의 파일 입출력을 추적하는 방식의 DLP 기술은 특정 애플리케이션을 대상으로 파일의 입출력을 추적하여 일괄적으로 차단하기 때문에 해당 애플리케이션이 접속한 네트워크에서 파일 전송을 허용하기 어려울 수 있다. 인터넷 브라우저의 접속 주소 창을 식별하여 파일 입출력 제한을 해제하는 방식을 제공하는 DLP의 경우, 접속 주소 창이 존재하지 않는 애플리케이션의 경우 네트워크 접속 정보를 추적할 수 없기 때문에 파일 수신 및 전송을 제어하는데 한계가 있을 수 있다.Such DLP technology may not be able to prevent unauthorized media from being connected in an area where physical security cannot be controlled and there is a limit to applying a security policy in a telecommuting environment using a personally owned terminal. Furthermore, the DLP technology for tracking a specific action may not be able to prevent, for example, an action of directly loading and transmitting a file without a file selection window by a malicious code other than the user when the specific action is not performed. In addition, since the DLP technology, which tracks the file input/output of a specific application, tracks the input/output of a file for a specific application and blocks it in batches, it may be difficult to allow file transfer in the network to which the application is connected. In the case of DLP, which provides a method to release file input/output restrictions by identifying the access address window of the Internet browser, there is a limit to controlling the reception and transmission of files because the network access information cannot be traced in the case of applications without the access address window. there may be

또한, 클라우드 환경에서는 물리적 망분리 기술을 사용할 수 없으므로, 단말이 클라우드로부터 수신하거나 클라우드로 전송하는 파일에 대해 아무런 제약 없는 접근이 가능할 수 있다. 예를 들어, 인터넷으로부터 잠재적 위험이 내재된 파일이 유입되거나, 클라우드로부터 수신된 중요 정보를 포함하는 파일이 인터넷을 통해 유출될 수 있다.In addition, since physical network separation technology cannot be used in a cloud environment, a terminal may have unrestricted access to files received from or transmitted to the cloud. For example, a file containing a potential risk may be introduced from the Internet, or a file including important information received from the cloud may be leaked through the Internet.

본 문서에 개시되는 다양한 실시예들은 네트워크 환경에서 상술한 문제점을 해결하기 위한 시스템 및 그에 관한 방법을 제공하고자 한다.Various embodiments disclosed in this document are intended to provide a system for solving the above-described problems in a network environment and a method therefor.

본 문서에서 개시되는 일 실시예에 따른 게이트웨이는, 통신 회로, 상기 통신 회로와 작동적으로 연결되는 프로세서, 및 상기 프로세서와 작동적으로 연결되고, 프록시(proxy) 서버를 저장하는 메모리를 포함하고, 상기 메모리는, 상기 프로세서에 의해서 실행될 때 상기 게이트웨이가, 외부 서버로부터 노드의 파일 송신 및 수신에 대한 승인 필요 여부를 나타내는 파일 IO(input output) 정보를 포함하는 데이터 플로우를 수신하고, 상기 프록시 서버를 통해, 상기 노드의 서비스 처리 요청 또는 서비스 처리 요청 결과에 파일 정보가 포함되는지 여부에 기초하여 상기 서비스 처리 요청 또는 상기 서비스 처리 요청 결과를 처리하도록 하는 명령어들을 저장할 수 있다.A gateway according to an embodiment disclosed in this document includes a communication circuit, a processor operatively connected to the communication circuit, and a memory operatively connected to the processor and storing a proxy server, The memory, when executed by the processor, the gateway receives a data flow including file IO (input output) information indicating whether approval for file transmission and reception of the node is required from an external server, and the proxy server Through this, commands for processing the service processing request or the service processing request result based on whether file information is included in the service processing request or the service processing request result of the node may be stored.

본 문서에서 개시되는 일 실시예에 따른 서버는, 통신 회로, 상기 통신 회로와 작동적으로 연결되는 프로세서, 및 상기 프로세서와 작동적으로 연결되고, 데이터베이스를 저장하는 메모리를 포함하고, 상기 메모리는, 상기 프로세서에 의해서 실행될 때 상기 서버가, 노드의 접속 제어 애플리케이션으로부터 서비스 서버에 대한 네트워크 접속 요청을 수신하되, 상기 네트워크 접속 요청은 상기 서비스 서버의 네트워크에 접속하려는 상기 노드의 타겟 애플리케이션의 식별 정보와 상기 서비스 서버의 네트워크 정보를 포함하고, 상기 데이터베이스에 기반하여 상기 타겟 애플리케이션의 상기 서비스 서버에의 접속 가능 여부를 확인하고, 접속이 가능한 경우, 상기 서비스 서버의 네트워크 정보에 대응하는 데이터 플로우를 생성하여 상기 노드 및 게이트웨이로 송신하고, 상기 데이터 플로우는 상기 노드의 파일 송신 및 수신에 대한 승인 필요 여부를 나타내는 파일 IO(input output) 정보를 포함하고, 접속이 불가능한 경우, 상기 노드로 접속 불가를 나타내는 결과 정보를 전송하도록 하는 명령어들을 저장할 수 있다.A server according to an embodiment disclosed in this document includes a communication circuit, a processor operatively connected to the communication circuit, and a memory operatively connected to the processor and storing a database, the memory comprising: When executed by the processor, the server receives a network connection request for a service server from a connection control application of a node, wherein the network connection request includes identification information of a target application of the node to access the network of the service server and the It includes network information of the service server, checks whether the target application can access the service server based on the database, and when the connection is possible, generates a data flow corresponding to the network information of the service server transmitted to a node and a gateway, and the data flow includes file input output (IO) information indicating whether approval is required for file transmission and reception of the node; You can store commands to transmit .

본 문서에서 개시되는 일 실시예에 따른 게이트웨이의 동작 방법은, 외부 서버로부터 노드의 파일 송신 및 수신에 대한 승인 필요 여부를 나타내는 파일 IO(input output) 정보를 포함하는 데이터 플로우를 수신하는 동작, 및 상기 게이트웨이의 프록시 서버를 통해, 상기 노드의 서비스 처리 요청 또는 서비스 처리 요청 결과에 파일 정보가 포함되는지 여부에 기초하여 상기 서비스 처리 요청 또는 상기 서비스 처리 요청 결과를 처리하는 동작을 포함할 수 있다.An operation method of a gateway according to an embodiment disclosed in this document includes an operation of receiving a data flow including file input output (IO) information indicating whether approval is required for file transmission and reception of a node from an external server, and and processing the service processing request or the service processing request result through the proxy server of the gateway based on whether file information is included in the service processing request or the service processing request result of the node.

본 문서에서 개시되는 일 실시예에 따른 서버의 동작 방법은, 노드의 접속 제어 애플리케이션으로부터 서비스 서버에 대한 네트워크 접속 요청을 수신하는 동작, 상기 네트워크 접속 요청은 상기 서비스 서버의 네트워크에 접속하려는 상기 노드의 타겟 애플리케이션의 식별 정보와 상기 서비스 서버의 네트워크 정보를 포함하고, 상기 서버의 데이터베이스에 기반하여 상기 타겟 애플리케이션의 상기 서비스 서버에의 접속 가능 여부를 확인하는 동작, 상기 서비스 서버의 네트워크 정보에 대응하는 데이터 플로우를 생성하여 상기 노드 및 게이트웨이로 송신하는 동작을 포함하고, 상기 데이터 플로우는 상기 노드의 파일 송신 및 수신에 대한 승인 필요 여부를 나타내는 파일 IO(input output) 정보를 포함할 수 있다.The method of operating a server according to an embodiment disclosed in this document includes the operation of receiving a network access request for a service server from an access control application of a node, the network access request of the node attempting to access the network of the service server Data corresponding to network information of the service server, including identification information of a target application and network information of the service server, and checking whether the target application can connect to the service server based on the database of the server and generating a flow and transmitting the flow to the node and the gateway, wherein the data flow may include file input output (IO) information indicating whether approval is required for file transmission and reception of the node.

본 문서에 개시되는 실시예들에 따르면, 식별된 대상의 파일 입출력을 허용할 것인지 여부를 확인하고, 허용된 접속 대상에 한하여 파일 입출력을 허용함으로써, 애플리케이션 및 네트워크 별 파일 수신 및 전송 제어를 가능하게 한다.According to the embodiments disclosed in this document, it is checked whether to allow the file input/output of the identified target, and file input/output is allowed only for the allowed connection target, thereby enabling file reception and transmission control for each application and network do.

본 문서에 개시되는 실시예들에 따르면, 게이트웨이에 포함된 프록시를 통해 인증된 단말과 서비스 서버 간의 서비스 요청 및 서비스 요청 결과에 포함된 파일 정보를 감시하고, 파일의 송신 및 수신을 제어할 수 있다.According to the embodiments disclosed in this document, a service request between an authenticated terminal and a service server through a proxy included in the gateway and file information included in the service request result may be monitored, and transmission and reception of files may be controlled. .

이 외에, 본 문서를 통해 직접적 또는 간접적으로 파악되는 다양한 효과들이 제공될 수 있다.In addition, various effects directly or indirectly identified through this document may be provided.

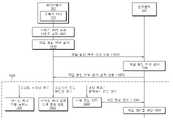

도 1은 다양한 실시예들에 따른 네트워크 환경 내의 아키텍처를 나타낸다.

도 2는 다양한 실시예들에 따라 컨트롤러에 저장된 데이터 베이스를 나타내는 기능적 블록도이다.

도 3은 다양한 실시예들에 따른 데이터베이스에 포함된 정보 중 제어 플로우 정보, 데이터 플로우 정보 및 파일 테이블 정보를 나타낸다.

도 4는 다양한 실시예들에 따른 노드의 기능적 블록도이다.

도 5는 다양한 실시예들에 따라 데이터 패킷의 전송을 제어하는 동작을 설명한다.

도 6은 다양한 실시예들에 따른 컨트롤러 접속을 위한 신호 흐름도를 나타낸다.

도 7은 다양한 실시예들에 따른 사용자 인증을 위한 신호 흐름도를 도시한다.

도 8은 다양한 실시예들에 따른 컨트롤러 접속을 위한 사용자 인터페이스 화면을 도시한다.

도 9는 다양한 실시예들에 따른 네트워크 접속을 위한 신호 흐름도를 도시한다.

도 10은 다양한 실시예들에 따른 서비스 처리 요청의 처리를 위한 신호 흐름도를 도시한다.

도 11은 다양한 실시예들에 따른 서비스 처리 요청 결과의 수신을 위한 신호 흐름도를 도시한다.

도 12는 다양한 실시예들에 따른 서비스 요청 처리 로그 및 거절 로그 전송을 위한 신호 흐름도를 도시한다.

도 13은 다양한 실시예들에 따른 제어 플로우 갱신을 위한 신호 흐름도를 도시한다.

도 14는 다양한 실시예들에 따른 제어 플로우 제거를 위한 신호 흐름도를 도시한다.

도 15는 다양한 실시예들에 따른 데이터 플로우 제거를 위한 신호 흐름도를 도시한다.1 illustrates an architecture within a network environment in accordance with various embodiments.

2 is a functional block diagram illustrating a database stored in a controller according to various embodiments of the present disclosure;

3 illustrates control flow information, data flow information, and file table information among information included in a database according to various embodiments of the present disclosure.

4 is a functional block diagram of a node in accordance with various embodiments.

5 illustrates an operation of controlling transmission of a data packet according to various embodiments.

6 illustrates a signal flow diagram for controller connection according to various embodiments.

7 illustrates a signal flow diagram for user authentication according to various embodiments.

8 illustrates a user interface screen for accessing a controller according to various embodiments of the present disclosure;

9 illustrates a signal flow diagram for a network connection according to various embodiments.

10 illustrates a signal flow diagram for processing a service processing request according to various embodiments.

11 illustrates a signal flow diagram for receiving a service processing request result according to various embodiments of the present disclosure;

12 illustrates a signal flow diagram for transmitting a service request processing log and a rejection log according to various embodiments of the present disclosure;

13 illustrates a signal flow diagram for control flow update according to various embodiments.

14 illustrates a signal flow diagram for control flow cancellation in accordance with various embodiments.

15 illustrates a signal flow diagram for data flow cancellation in accordance with various embodiments.

이하, 본 발명의 다양한 실시 예가 첨부된 도면을 참조하여 기재된다. 그러나, 이는 본 발명을 특정한 실시 형태에 대해 한정하려는 것이 아니며, 본 발명의 실시 예의 다양한 변경(modification), 균등물(equivalent), 및/또는 대체물(alternative)을 포함하는 것으로 이해되어야 한다.Hereinafter, various embodiments of the present invention will be described with reference to the accompanying drawings. However, this is not intended to limit the present invention to specific embodiments, and it should be understood that various modifications, equivalents, and/or alternatives of the embodiments of the present invention are included.

본 문서에서 아이템에 대응하는 명사의 단수 형은 관련된 문맥상 명백하게 다르게 지시하지 않는 한, 상기 아이템 한 개 또는 복수 개를 포함할 수 있다. 본 문서에서, "A 또는 B", "A 및 B 중 적어도 하나","A 또는 B 중 적어도 하나", "A, B 또는 C", "A, B 및 C 중 적어도 하나" 및 "A, B, 또는 C 중 적어도 하나"와 같은 문구들 각각은 그 문구들 중 해당하는 문구에 함께 나열된 항목들 중 어느 하나, 또는 그들의 모든 가능한 조합을 포함할 수 있다. "제 1", "제 2", 또는 "첫째" 또는 "둘째"와 같은 용어들은 단순히 해당 구성요소를 다른 해당 구성요소와 구분하기 위해 사용될 수 있으며, 해당 구성요소들을 다른 측면(예: 중요성 또는 순서)에서 한정하지 않는다. 어떤(예: 제 1) 구성요소가 다른(예: 제 2) 구성요소에, "기능적으로" 또는 "통신적으로"라는 용어와 함께 또는 이런 용어 없이, "커플드" 또는 "커넥티드"라고 언급된 경우, 그것은 상기 어떤 구성요소가 상기 다른 구성요소에 직접적으로(예: 유선으로), 무선으로, 또는 제 3 구성요소를 통하여 연결될 수 있다는 것을 의미한다.In this document, the singular form of a noun corresponding to an item may include one or more items, unless the context clearly dictates otherwise. As used herein, "A or B", "at least one of A and B", "at least one of A or B", "A, B or C", "at least one of A, B and C" and "A; Each of the phrases "at least one of B, or C" may include any one of, or all possible combinations of, items listed together in the corresponding one of the phrases. Terms such as "first", "second", or "first" or "second" may simply be used to distinguish an element from other elements in question, and may refer elements to other aspects (e.g., importance or order) is not limited. It is said that one (eg, first) component is “coupled” or “connected” to another (eg, second) component, with or without the terms “functionally” or “communicatively”. When referenced, it means that one component can be connected to the other component directly (eg by wire), wirelessly, or through a third component.

본 문서에서 설명되는 구성요소들의 각각의 구성요소(예: 모듈 또는 프로그램)는 단수 또는 복수의 개체를 포함할 수 있다. 다양한 실시 예들에 따르면, 해당 구성요소들 중 하나 이상의 구성요소들 또는 동작들이 생략되거나, 또는 하나 이상의 다른 구성요소들 또는 동작들이 추가될 수 있다. 대체적으로 또는 추가적으로, 복수의 구성요소들(예: 모듈 또는 프로그램)은 하나의 구성요소로 통합될 수 있다. 이런 경우, 통합된 구성요소는 상기 복수의 구성요소들 각각의 구성요소의 하나 이상의 기능들을 상기 통합 이전에 상기 복수의 구성요소들 중 해당 구성요소에 의해 수행되는 것과 동일 또는 유사하게 수행할 수 있다. 다양한 실시 예들에 따르면, 모듈, 프로그램 또는 다른 구성요소에 의해 수행되는 동작들은 순차적으로, 병렬적으로, 반복적으로, 또는 휴리스틱하게 실행되거나, 상기 동작들 중 하나 이상이 다른 순서로 실행되거나, 생략되거나, 또는 하나 이상의 다른 동작들이 추가될 수 있다.Each component (eg, a module or a program) of components described in this document may include a singular or a plurality of entities. According to various embodiments, one or more components or operations among the corresponding components may be omitted, or one or more other components or operations may be added. Alternatively or additionally, a plurality of components (eg, a module or a program) may be integrated into one component. In this case, the integrated component may perform one or more functions of each component of the plurality of components identically or similarly to those performed by the corresponding component among the plurality of components prior to the integration. . According to various embodiments, operations performed by a module, program, or other component are executed sequentially, in parallel, repeatedly, or heuristically, or one or more of the operations are executed in a different order, omitted, or , or one or more other operations may be added.

본 문서에서 사용되는 용어 "모듈"은 하드웨어, 소프트웨어 또는 펌웨어로 구현된 유닛을 포함할 수 있으며, 예를 들면, 로직, 논리 블록, 부품, 또는 회로와 같은 용어와 상호 호환적으로 사용될 수 있다. 모듈은, 일체로 구성된 부품 또는 하나 또는 그 이상의 기능을 수행하는, 상기 부품의 최소 단위 또는 그 일부가 될 수 있다. 예를 들면, 일 실시 예에 따르면, 모듈은 ASIC(application-specific integrated circuit)의 형태로 구현될 수 있다.As used herein, the term “module” may include a unit implemented in hardware, software, or firmware, and may be used interchangeably with terms such as, for example, logic, logic block, component, or circuit. A module may be an integrally formed part or a minimum unit or a part of the part that performs one or more functions. For example, according to an embodiment, the module may be implemented in the form of an application-specific integrated circuit (ASIC).

본 문서의 다양한 실시 예들은 기기(machine) 의해 읽을 수 있는 저장 매체(storage medium)(예: 메모리)에 저장된 하나 이상의 명령어들을 포함하는 소프트웨어(예: 프로그램 또는 애플리케이션)로서 구현될 수 있다. 예를 들면, 기기의 프로세서는, 저장 매체로부터 저장된 하나 이상의 명령어들 중 적어도 하나의 명령을 호출하고, 그것을 실행할 수 있다. 이것은 기기가 상기 호출된 적어도 하나의 명령어에 따라 적어도 하나의 기능을 수행하도록 운영되는 것을 가능하게 한다. 상기 하나 이상의 명령어들은 컴파일러에 의해 생성된 코드 또는 인터프리터에 의해 실행될 수 있는 코드를 포함할 수 있다. 기기로 읽을 수 있는 저장 매체는, 비일시적(non-transitory) 저장 매체의 형태로 제공될 수 있다. 여기서, '비일시적'은 저장 매체가 실재(tangible)하는 장치이고, 신호(signal)(예: 전자기파)를 포함하지 않는다는 것을 의미할 뿐이며, 이 용어는 데이터가 저장 매체에 반영구적으로 저장되는 경우와 임시적으로 저장되는 경우를 구분하지 않는다.Various embodiments of the present document may be implemented as software (eg, a program or an application) including one or more instructions stored in a storage medium (eg, memory) readable by a machine. For example, the processor of the device may call at least one of the one or more instructions stored from the storage medium and execute it. This makes it possible for the device to be operated to perform at least one function according to the called at least one command. The one or more instructions may include code generated by a compiler or code executable by an interpreter. The device-readable storage medium may be provided in the form of a non-transitory storage medium. Here, 'non-transitory' only means that the storage medium is a tangible device and does not contain a signal (eg, electromagnetic wave), and this term is used in cases where data is semi-permanently stored in the storage medium and It does not distinguish between temporary storage cases.

본 문서에 개시된 다양한 실시 예들에 따른 방법은 컴퓨터 프로그램 제품(computer program product)에 포함되어 제공될 수 있다. 컴퓨터 프로그램 제품은 상품으로서 판매자 및 구매자 간에 거래될 수 있다. 컴퓨터 프로그램 제품은 기기로 읽을 수 있는 저장 매체(예: compact disc read only memory(CD-ROM))의 형태로 배포되거나, 또는 애플리케이션 스토어를 통해 또는 두 개의 사용자 장치들(예: 스마트폰들) 간에 직접, 온라인으로 배포(예: 다운로드 또는 업로드)될 수 있다. 온라인 배포의 경우에, 컴퓨터 프로그램 제품의 적어도 일부는 제조사의 서버, 애플리케이션 스토어의 서버, 또는 중계 서버의 메모리와 같은 기기로 읽을 수 있는 저장 매체에 적어도 일시 저장되거나, 임시적으로 생성될 수 있다.Methods according to various embodiments disclosed in this document may be provided by being included in a computer program product. Computer program products may be traded between sellers and buyers as commodities. The computer program product is distributed in the form of a machine-readable storage medium (eg compact disc read only memory (CD-ROM)), or via an application store or between two user devices (eg smartphones). It can be distributed directly or online (eg, downloaded or uploaded). In the case of online distribution, at least a part of the computer program product may be temporarily stored or temporarily created in a machine-readable storage medium such as a memory of a server of a manufacturer, a server of an application store, or a relay server.

도 1은 다양한 실시 예들에 따른 네트워크 환경 내의 아키텍처를 나타낸다.1 illustrates an architecture in a network environment according to various embodiments.

도 1에 도시된 노드(201-1 또는 201-2)는 데이터 통신을 수행할 수 있는 다양한 형태의 장치일 수 있다. 예를 들어, 노드(201-1 또는 201-2)는 스마트폰 또는 태블릿과 같은 휴대용 장치, 데스크탑(desktop) 또는 랩탑(laptop)과 같은 컴퓨터 장치, 멀티미디어 장치, 의료 기기, 카메라, 웨어러블 장치, VR(virtual reality) 장치, 또는 가전 장치를 포함할 수 있으며 전술한 기기들에 한정되지 않는다. 예를 들어, 노드(201-1 또는 201-2)는 애플리케이션을 통해 데이터 패킷을 전송할 수 있는 서버 또는 게이트웨이를 포함할 수 있다. 노드(201-1 또는 201-2)는 '전자 장치' 또는 '단말'로도 참조될 수 있다.The node 201-1 or 201-2 shown in FIG. 1 may be various types of devices capable of performing data communication. For example, the node 201-1 or 201-2 may be a portable device such as a smartphone or tablet, a computer device such as a desktop or laptop, a multimedia device, a medical device, a camera, a wearable device, VR It may include a virtual reality device or a home appliance device, but is not limited to the aforementioned devices. For example, node 201-1 or 201-2 may include a server or gateway capable of sending data packets through an application. The node 201-1 or 201-2 may also be referred to as an 'electronic device' or a 'terminal'.

노드(201-1 또는 201-2)는 각각 적어도 하나의 타겟 애플리케이션 및 접속 제어 애플리케이션을 저장할 수 있다. 예를 들어, 노드(201-1)는 타겟 애플리케이션(211-1) 및 접속 제어 애플리케이션(212-1)을 저장할 수 있다. 노드(201-2)는 타겟 애플리케이션(211-2) 및 접속 제어 애플리케이션(212-2)을 저장할 수 있다.The node 201-1 or 201-2 may store at least one target application and an access control application, respectively. For example, the node 201-1 may store the target application 211-1 and the access control application 212-1. The node 201 - 2 may store the target application 211 - 2 and the access control application 212 - 2 .

타겟 애플리케이션(211-1 또는 211-2) 각각은 접속 제어 애플리케이션(212-1 또는 212-2)의 제어 하에 게이트웨이(203)를 통해 서비스 서버(205-1 또는 205-2)로 데이터 패킷을 전송하거나 반대로 데이터 패킷을 수신할 수 있다.Each of the target applications 211-1 or 211-2 transmits data packets to the service server 205-1 or 205-2 through the

타겟 애플리케이션(211-1 및 211-2) 중 일부는 웹 브라우저 또는 비즈니스 애플리케이션과 같이 허용된 및/또는 보안된 애플리케이션인 반면에 다른 일부는 허용되지 않은 프로그램(예: 멀웨어, 랜섬웨어, 기타 허용되지 않은 애플리케이션)이거나 보안되지 않은 악성 프로그램(악성 코드에 감염되거나, 위조 또는 변조된 애플리케이션)일 수 있다. 실시 예들에 따르면 접속 제어 애플리케이션(212-1 또는 212-2)은 데이터 패킷의 송신을 요청하는 프로그램(또는, 타겟 애플리케이션, 타겟 애플리케이션의 프로세스)을 식별하고, 허용되지 않은 프로그램의 데이터 패킷이 노드(201-1 또는 201-2)의 외부로 송신되는 것을 방지할 수 있다. 또한, 실시 예들에 따르면, 접속 제어 애플리케이션(212-1 또는 212-2)은 접속 제어 애플리케이션(212-1 또는 212-2)과 게이트웨이(203) 간 채널(220-1 또는 220-2)을 통해 인가되지 않은 프로그램의 서비스 서버(205-1 또는 205-2)에 대한 접속을 차단하고 해당 프로그램을 격리할 수 있다. 채널(220-1 또는 220-2)은 '보안 세션'으로 참조될 수도 있다.Some of the target applications (211-1 and 211-2) are allowed and/or secured applications, such as web browsers or business applications, while others are disallowed programs (e.g. malware, ransomware, other unallowed applications). applications) or insecure malicious programs (applications infected with malware, forged or tampered with). According to embodiments, the access control application 212-1 or 212-2 identifies a program (or a target application, a process of the target application) requesting transmission of the data packet, and the data packet of the unauthorized program is transmitted to the node ( 201-1 or 201-2) can be prevented from being transmitted to the outside. In addition, according to embodiments, the access control application 212-1 or 212-2 may be configured through a channel 220-1 or 220-2 between the access control application 212-1 or 212-2 and the

예를 들어, 실시 예들에 따른 타겟 애플리케이션(211-1 또는 211-2)이 서비스 서버(205-1 또는 205-2)와 통신하기 이전에 접속 제어 애플리케이션(212-1 또는 212-2)은 컨트롤러(202)로부터 접속 가능 여부를 확인하고, 접속 가능한 경우 컨트롤러(202)에 의하여 인증된 데이터 패킷을 통해 게이트웨이(203)와 인증을 수행할 수 있다. 인증이 완료되면 접속 제어 애플리케이션(212-1 또는 212-2)은 게이트웨이(203)와 채널(220-1 또는 220-2)을 생성할 수 있다.For example, before the target application 211-1 or 211-2 according to the embodiments communicates with the service server 205-1 or 205-2, the access control application 212-1 or 212-2 is the controller It is checked whether access is possible from the 202 , and if the connection is possible, authentication can be performed with the

다양한 실시 예들에 따르면, 노드(201-1 또는 201-2)는 노드(201-1 또는 201-2) 내에 저장된 타겟 애플리케이션(211-1 또는 211-2)의 네트워크 접속을 관리하기 위한 접속 제어 애플리케이션(212-1 또는 212-2) 및 네트워크 드라이버(미도시)를 포함할 수 있다. 예를 들어, 노드(201-1 또는 201-2)에 저장된 타겟 애플리케이션(211-1 또는 211-2)의 서비스 서버(205-1 또는 205-2)에 대한 접속 이벤트가 발생하면, 접속 제어 애플리케이션(212-1 또는 212-2)은 타겟 애플리케이션(211-1 또는 211-2)의 접속 가능 여부를 결정할 수 있다. 타겟 애플리케이션(211-1 또는 211-2)이 접속 가능하면, 접속 제어 애플리케이션(212-1 또는 212-2)은 채널(220-1 또는 220-2)을 통해 게이트웨이(203)로 데이터 패킷을 전송할 수 있다. 접속 제어 애플리케이션(212-1 또는 212-2)은 노드(201-1 또는 201-2) 내에서 운영체제를 포함하는 커널(kernel) 및 네트워크 드라이버를 통해 데이터 패킷의 전송을 제어할 수 있다.According to various embodiments, the node 201-1 or 201-2 is an access control application for managing network access of the target application 211-1 or 211-2 stored in the node 201-1 or 201-2. (212-1 or 212-2) and a network driver (not shown). For example, when a connection event to the service server 205-1 or 205-2 of the target application 211-1 or 211-2 stored in the node 201-1 or 201-2 occurs, the access control application The 212-1 or 212-2 may determine whether the target application 211-1 or 211-2 is accessible. If the target application 211-1 or 211-2 is reachable, the access control application 212-1 or 212-2 transmits a data packet to the

컨트롤러(202)는 예를 들어, 서버(또는, 클라우드 서버)일 수 있다. 컨트롤러(202)는 노드(201-1 또는 201-2), 게이트웨이(203), 및 서비스 서버(205-1 또는 205-2) 간 데이터 전송을 관리함으로써 네트워크 환경 내에서 신뢰되는 데이터 전송을 보장할 수 있다. 예를 들어, 컨트롤러(202)는 정책 정보 또는 블랙리스트 정보를 통해 인가된 노드(201-1 또는 201-2)(또는, 접속 제어 애플리케이션(212-1 또는 212-2))의 네트워크 접속을 허용할 수 있다.The

또한, 컨트롤러(202)는 접속 제어 애플리케이션(212-1 또는 212-2)과 게이트웨이(203) 간 채널(220-1 또는 220-2)의 생성을 중개하거나, 노드(201-1 또는 201-2), 게이트웨이(203), 또는 연동된 타 보안 시스템(미도시)으로부터 수집된 보안 이벤트에 따라서 채널(220-1 또는 220-2)을 제거(또는, 회수)할 수 있다. 접속 제어 애플리케이션(212-1 또는 212-2)은 컨트롤러(202)에 의하여 인가된 채널(220-1 또는 220-2)을 통해서만 서비스 서버(205-1 또는 205-2)와 통신할 수 있으며, 인가된 채널(220-1 또는 220-2)이 존재하지 않으면 노드(201-1 또는 201-2) 및 접속 제어 애플리케이션(212-1 또는 212-2)의 네트워크 접속이 차단될 수 있다. 일 실시 예에서, 타겟 애플리케이션(211-1 또는 211-2)은 컨트롤러(202)에 의하여 인가된 채널(220-1 또는 220-2)을 통해서만 서비스 서버(205-1 또는 205-2)와 통신할 수 있으며, 인가된 채널(220-1 또는 220-2)이 존재하지 않으면 타겟 애플리케이션(211-1 또는 211-2)의 네트워크 접속은 접속 제어 애플리케이션(212-1 또는 212-2), 컨트롤러(202) 또는 게이트웨이(203)로부터 차단될 수 있다. 일 실시 예에 따르면, 컨트롤러(202)는 노드(201-1 또는 201-2) 또는 접속 제어 애플리케이션(212-1 또는 212-2)의 네트워크 접속과 연관된 다양한 동작(예: 등록, 승인, 인증, 갱신, 종료)을 수행하기 위하여 접속 제어 애플리케이션(212-1 또는 212-2)과 제어 데이터 패킷을 송수신할 수 있다. 제어 데이터 패킷이 전송되는 흐름(예: 230-1 또는 230-2)은 '제어 플로우(control flow)'로 참조될 수 있다.In addition, the

게이트웨이(203)는 노드(201-1 또는 201-2)가 속하는 네트워크의 경계 또는 서비스 서버(205-1 또는 205-2)가 속하는 네트워크의 경계에 위치할 수 있다. 예를 들어, 게이트웨이(203)는 인트라넷 또는 클라우드(cloud)의 경계에 위치할 수 있다. 일 실시 예에 따르면, 게이트웨이(203)는 클라우드 기반으로 컨트롤러(202)와 연결될 수 있다. 게이트웨이(203)는 접속 제어 애플리케이션(212-1 또는 212-2)으로부터 수신된 데이터 패킷 중에서 인가된 데이터 패킷만을 서비스 서버(205-1 또는 205-2)로 포워딩할 수 있다. 접속 제어 애플리케이션(212-1 또는 212-2) 및 게이트웨이(203) 사이에서 데이터 패킷이 전송되는 흐름(예: 240-1 또는 240-2)은 '데이터 플로우(data flow)'로 참조될 수 있다.The

데이터 플로우는 노드 또는 IP 단위뿐만 아니라 보다 세부적인 단위(예: 애플리케이션 단위)로도 생성될 수 있다. 게이트웨이(203)는 접속 제어 애플리케이션(212-1 또는 212-2)과 게이트웨이(203) 간 채널(220-1 또는 220-2) 생성 이전에 접속 제어 애플리케이션(212-1 또는 212-2)의 인증을 수행하고, 접속 제어 애플리케이션(212-1 또는 212-2)으로부터 전송된 데이터 패킷 중 채널(220-1 또는 220-2)을 통해 전송된 데이터 패킷만을 서비스 서버(205-1 또는 205-2)로 포워딩함으로써 무분별한 네트워크 접속을 사전에 차단할 수 있다.A data flow can be created not only on a node or IP basis, but also on a more granular basis (eg, an application unit). The

게이트웨이(203)는 게이트웨이(203)에 포함된 프록시 서버(231)를 통해 인증된 노드(201-1 또는 201-2)와 서비스 서버(205-1 또는 205-2) 간의 서비스 처리를 중계할 수 있다. 게이트웨이(203)는 프록시 서버(231)를 통해 서비스 처리 요청 및 서비스 처리 요청 결과에 포함된 파일 정보를 감시하고, 데이터 플로우(240-1 또는 240-2)에 포함된 파일 IO 정보를 기반으로 파일의 송신 및 수신을 제어할 수 있다. 프록시 서버(231)는 '프록시'로도 참조될 수 있다. 프록시 서버(231)는 프로그램 또는 어플리케이션일 수 있다.The

도 2는 다양한 실시예들에 따라 컨트롤러(202)에 저장된 데이터베이스를 나타내는 기능적 블록도이며, 도 3은 데이터베이스에 포함된 정보 중 제어 플로우 정보(340), 데이터 플로우 정보(350) 및 파일 테이블 정보(360)를 나타낸다.2 is a functional block diagram illustrating a database stored in the

도 2를 참조하면, 컨트롤러(202)는 네트워크 접속 및 데이터 전송의 제어를 위한 데이터베이스(311 내지 320)를 메모리(330)에 저장할 수 있다. 도 2는 메모리(330)만을 도시하지만, 컨트롤러(202)는 외부 전자 장치(예: 도 1의 노드(201-1 또는 201-2), 게이트웨이(203) 또는 서비스 서버(205-1 또는 205-2))와 통신을 수행하기 위한 통신 회로(예: 도 4의 통신 회로(430)) 및 컨트롤러(202)의 전반적인 동작을 제어하기 위한 프로세서(예: 도 4의 프로세서(410))를 더 포함할 수 있다. 관리자는 컨트롤러(202)에 접속하여 접속 제어 애플리케이션(212-1 또는 212-2)과 서비스 서버(205-1 또는 205-2) 간 접속을 제어하기 위한 연결 중심의 정책을 설정할 수 있으므로, 서비스 단에서 세션을 관리하는 것 보다 세밀하고 안전하게 네트워크 접속을 제어할 수 있다.Referring to FIG. 2 , the

접속 정책 데이터베이스(311)는 식별된 네트워크, 노드, 또는 애플리케이션이 접속 가능한 네트워크 및/또는 서비스에 대한 정보를 포함할 수 있다. 예를 들어, 컨트롤러(202)는 접속 제어 애플리케이션(212-1 또는 212-2)의 네트워크 접속 요청 시, 접속 정책 데이터베이스(311)의 정책에 기반하여 식별된 네트워크(예: 노드(201-1 또는 201-2)가 속하는 네트워크), 노드(201-1 또는 201-2), 사용자(예: 노드(201-1 또는 201-2)의 사용자), 및/또는 애플리케이션(예: 노드(201-1 또는 201-2)에 포함되는 타겟 애플리케이션(211-1 또는 211-2))이 서비스 서버(205-1 또는 205-2)에 접속이 가능한지 여부를 결정할 수 있다. 일 실시 예에서, 컨트롤러(202)는 접속 정책 데이터베이스(311)에 기반하여 특정 서비스(예: IP 및 포트)로 접속 가능한 타겟 애플리케이션의 화이트리스트를 생성할 수 있다.The

채널 정책 데이터베이스(312)는 접속 정책 데이터베이스(311)의 정책에 따른 접속 경로 상에서 노드(201-1 또는 201-2)와 서비스 서버(205-1 또는 201-2)(또는, 도착지 IP 및 포트)의 사이에 존재하는 게이트웨이(203)와의 채널 생성에 필요한 정보(예: 인증 정보, 암호화 알고리즘, 및/또는 터널 끝점 IP(Tunnel End Point IP))를 포함할 수 있다. 채널 정책 데이터베이스(312)는 접속 경로 사이에 타 게이트웨이를 통해 사전에 연결된 채널이 존재하는 경우, 이를 사용하기 위한 정보(예: 노드에 할당된 IP 정보의 수집 여부 및 대체 처리 여부)를 포함할 수 있다.The channel policy database 312 includes the node 201-1 or 201-2 and the service server 205-1 or 201-2 (or destination IP and port) on the access path according to the policy of the

채널 테이블(318)은 노드(201-1 또는 201-2)에 할당된 채널 전용 IP 및 채널 생성 정보를 포함할 수 있다.The channel table 318 may include a channel dedicated IP assigned to the node 201-1 or 201-2 and channel generation information.

서비스 정책 데이터베이스(313)는 접속 정책 데이터베이스(311)의 정책에 따른 접속 경로 상에서 노드(201-1 또는 201-2)와 서비스 서버(205-1 또는 201-2)(또는, 도착지 IP 및 포트)의 사이에 존재하는 게이트웨이(203)에 포함된 프록시 서버(231)를 통해 서비스 서버(205-1 또는 205-2)와의 서비스 처리 요청을 중계하기 위해 노드(201-1 또는 201-2)가 도메인 주소로 접속 시도 시 해당 프록시 서버(231)를 거치기 위해 필요한 정보(예: 도메인 주소 해석 정보, 해당 도메인 접속 시 필요한 인증서, 및/또는 데이터 플로우 검사 실패 시 서비스 처리 요청 결과를 실패 정보로 반환할지 또는 타 URL로 리다이렉션(redirection) 할지에 대한 정보)를 포함할 수 있다.The service policy database 313 includes the node 201-1 or 201-2 and the service server 205-1 or 201-2 (or destination IP and port) on the access path according to the policy of the

파일 IO 정책 데이터베이스(314)는 접속 정책과 연계되며, 타겟 애플리케이션(211-1 또는 211-2)에 대한 파일 IO 정책을 수립하기 위한 정보를 포함할 수 있다. 예를 들어, 파일 IO 정책 데이터베이스(314)는 타겟 애플리케이션(211-1 또는 211-2)의 파일 수신 및 전송에 대해 승인이 필요한지 여부에 대한 정보를 포함할 수 있다.The file IO policy database 314 is associated with an access policy and may include information for establishing a file IO policy for the target application 211-1 or 211-2. For example, the file IO policy database 314 may include information on whether approval is required for file reception and transmission of the target application 211-1 or 211-2.

블랙리스트 정책 데이터베이스(315)는 노드(201-1 또는 201-2) 또는 게이트웨이(203)에서 주기적으로 수집되는 보안 이벤트 중에서 보안 이벤트의 위험도, 발생 주기, 및/또는 행위 분석을 통해 식별된 대상(예: 노드 ID(identifier), IP 주소, MAC(media access control) 주소, 또는 사용자 ID 중 적어도 하나)의 접속을 차단하기 위한 블랙리스트 등록 정책을 나타낼 수 있다.The blacklist policy database 315 is a target ( Example: A blacklist registration policy for blocking access to at least one of a node identifier (identifier), IP address, media access control (MAC) address, or user ID) may be indicated.

블랙리스트 데이터베이스(320)는 블랙리스트 정책 데이터베이스(315)에 의해서 차단된 대상에 대한 목록을 포함할 수 있다. 예를 들어, 컨트롤러(202)는 네트워크 접속을 요청하는 노드(201-1 또는 201-2)의 식별 정보가 블랙리스트 데이터베이스(320)에 포함되면 네트워크 접속 요청을 거부함으로써 노드(201-1 또는 201-2)를 격리시킬 수 있다.The

제어 플로우 테이블(316)은 접속 제어 애플리케이션(212-1 또는 212-2)과 컨트롤러(202) 사이에 생성된 제어 데이터 패킷의 흐름(즉, 제어 플로우)을 관리하기 위한 세션 테이블의 일 예이다.The control flow table 316 is an example of a session table for managing the flow (ie, control flow) of control data packets generated between the access control application 212 - 1 or 212 - 2 and the

예를 들어 도 3을 참조하면, 접속 제어 애플리케이션(212-1 또는 212-2)이 성공적으로 컨트롤러(202)에 접속하는 경우 제어 플로우 정보(340) 및 제어 플로우 ID(342)(또는 '제어 플로우 식별 정보'로도 참조될 수 있다)가 컨트롤러(202)에 의하여 생성될 수 있다. 제어 플로우 정보(340)는 컨트롤러 접속 및 인증 시 식별된 IP, 노드, 애플리케이션, 또는 서비스 서버와의 연계를 통해 추가적으로 식별된 대상 중 적어도 하나를 나타내는 식별 정보(344)를 포함할 수 있다. 예를 들어 접속 제어 애플리케이션(212-1 또는 212-2)의 네트워크 접속 요청이 수신되면, 컨트롤러(202)는 접속 요청에 포함된 제어 플로우 ID 및 식별 정보를 제어 플로우 정보(340)에 포함된 제어 플로우 ID(342) 및 식별 정보(344)와 매핑함으로써 접속 제어 애플리케이션(212-1 또는 212-2)의 서비스 서버(205-1 또는 205-2)에 대한 접속 가능 여부 및 게이트웨이(203)와의 채널 생성을 위한 데이터 플로우 생성 가능 여부를 결정할 수 있다. 상태 정보(346)는 제어 플로우의 생성, 인증, 갱신, 종료 등과 같은 다양한 상태를 나타낼 수 있다.For example, referring to FIG. 3 , when the access control application 212-1 or 212-2 successfully accesses the

일 실시 예에 따르면, 제어 플로우는 만료 시간을 가지므로, 노드(201)는 시간 정보(348)에 기반하여 제어 플로우의 만료 시간을 갱신해야 하며, 일정 시간 동안에 만료 시간이 갱신되지 않으면 제어 플로우(또는, 제어 플로우 정보(340))는 제거될 수 있다. 또한, 노드(201-1 또는 201-2), 접속 제어 애플리케이션(212-1 또는 212-2), 다른 보안 애플리케이션(미도시), 또는 게이트웨이로(203)부터 수집된 보안 이벤트에 따라서 즉각적인 접속 차단이 필요하다고 결정되거나, 이들로부터 접속 종료 요청이 수신되면, 컨트롤러(202)는 제어 플로우를 제거할 수 있다. 제어 플로우가 제거되면 관련된 데이터 플로우 또한 제거되며, 게이트웨이(203)는 접속 제어 애플리케이션(212-1 또는 212-2) 또는 타겟 애플리케이션(211-1 또는 211-2)의 서비스 서버(205-1 또는 205-2)에 대한 접속을 차단할 수 있다.According to an embodiment, since the control flow has an expiration time, the

데이터 플로우 테이블(317)은 노드(201-1 또는 201-2)와 게이트웨이(203), 및 서비스 서버(205-1 또는 205-2) 사이에 세부적인 데이터 패킷이 전송되는 흐름(예: 데이터 플로우)을 관리하기 위한 테이블이다. 데이터 플로우는 TCP 세션, 애플리케이션, 또는 보다 세부적인 단위로 생성될 수 있다. 데이터 플로우 테이블(316)은 출발지로부터 전송된 데이터 패킷이 인가된 데이터 패킷인지를 식별하기 위한 애플리케이션 ID, 도착지 IP 주소, 및/또는 서비스 포트를 포함할 수 있다.The data flow table 317 shows a flow (eg, a data flow) through which detailed data packets are transmitted between the node 201-1 or 201-2, the

도 3을 참조하면, 데이터 플로우 정보(350)는 데이터 플로우를 식별하기 위한 데이터 플로우 ID(351)와 데이터 플로우가 제어 플로우에 종속되는 경우에는 제어 플로우 ID(352)를 포함할 수 있다. 노드(201-1 또는 201-2) 또는 접속 제어 애플리케이션(212-1 또는 212-2)은 하나 이상의 게이트웨이와 채널 및 세션을 생성할 수 있으므로, 컨트롤러(202)는 전송 주체에 부여된 제어 플로우 ID(352)로 그에 종속된 데이터 플로우를 관리할 수 있다. 또한, 데이터 플로우 정보(350)는 접속 제어 애플리케이션(212-1 또는 212-2)과 게이트웨이(203)의 사이에 채널이 생성되었는지 여부, 및 프록시 서버(231)를 통해 서비스 서버(205-1 또는 205-2)에 접속하는 경우 데이터 패킷의 출발지 IP 및 도착지 IP, 서비스 포트 정보, 프로토콜 정보, 인증서 정보, 서비스 요청 경로(URL)에 따라 서비스 요청을 제어하기 위한 URL 정보 및/또는 도메인 정보를 기반으로 데이터 패킷의 포워딩을 판단하기 위한 검사 대상 정보(353)를 포함할 수 있다. 인증서 정보는 인증서 식별 정보를 포함할 수 있다. 또한, 데이터 플로우 정보(350)는 데이터 플로우가 사용 가능한 유효한 상태인지 여부를 나타내는 상태 정보(355)를 포함 할 수 있다. 또한, 데이터 플로우 정보(350)는 파일 IO 정보(354)를 더 포함할 수 있다. 파일 IO 정보(354)는 파일 송신에 대하여 승인이 필요한지 여부 및 파일 수신에 대하여 승인이 필요한지 여부, 및 파일 IO 처리에 대한 예외 정보를 포함할 수 있다. 파일 IO 정보(354)는 파일 송신 및 수신에 대한 제어 정보를 적용하는 대상 정보(또는, 정책 정보)(도메인 정보, URL 정보, 및/또는 파일 종류 정보)를 포함할 수 있다.Referring to FIG. 3 , the data flow

파일 테이블(319)은 파일 송신 및 수신에 대한 승인을 관리하기 위한 데이터베이스로, 파일 테이블 정보(360)를 포함할 수 있다.The file table 319 is a database for managing approval for file transmission and reception, and may include

도 3을 참조하면, 파일 테이블 정보(360)는 게이트웨이(203)에서 파일 송신 및 수신이 발생한 검사 대상을 식별하기 위한 검사 대상 정보(362)를 저장할 수 있다. 검사 대상 정보(362)는, 예를 들어, 출발지 IP 및 도착지 IP, 서비스 포트 정보, 프로토콜 정보, 인증서 정보, 서비스 요청 경로(URL) 및/또는 도메인 정보를 포함할 수 있다. 인증서 정보는 인증서 식별 정보를 포함할 수 있다. 또한, 파일 테이블 정보(360)는 관리자 또는 외부에 연결된 시스템을 통해 파일 송신 및 수신에 대해 승인하는 경우 파일 정보를 식별하고 조회하기 위한 파일 정보(364)를 포함할 수 있다. 파일 정보(364)는 파일의 바이너리 및/또는 파일의 고유 정보 및 식별 정보(예: 파일명, 파일의 일부 내용 또는 헤더 정보, 해쉬 정보, 및/또는 시그니처 정보)를 포함할 수 있다. 또한, 파일 테이블 정보(360)는 파일이 송신 및 수신이 가능한 상태인지 확인하기 위한 상태 정보(366)를 포함할 수 있다. 파일 테이블 정보(360)는 컨트롤러(202) 및 게이트웨이(203)에서 관리될 수 있다.Referring to FIG. 3 , the

도 4는 다양한 실시 예들에 따른 노드(201-1 또는 201-2)의 기능적 블록도를 나타낸다. 도 4에 도시된 구성들 중 적어도 일부는 컨트롤러(202), 게이트웨이(203), 또는 서비스 서버(205-1 또는 205-2)에 적용될 수 있다.4 is a functional block diagram of a node 201-1 or 201-2 according to various embodiments of the present disclosure. At least some of the configurations shown in FIG. 4 may be applied to the

도 4를 참조하면, 노드(201-1 또는 201-2)는 프로세서(410), 메모리(420), 및 통신 회로(430)를 포함할 수 있다. 일 실시 예에 따르면, 노드(201-1 또는 201-2)는 사용자 인터페이스를 제공하기 위하여 디스플레이(440)를 더 포함할 수 있다.Referring to FIG. 4 , a node 201-1 or 201-2 may include a

프로세서(410)는 노드의 전반적인 동작을 제어할 수 있다. 다양한 실시 예들에서, 프로세서(410)는 하나의 프로세서 코어(single core)를 포함하거나, 복수의 프로세서 코어들을 포함할 수 있다. 예를 들면, 프로세서(410)는 듀얼 코어(dual-core), 쿼드 코어(quad-core), 헥사 코어(hexa-core) 등의 멀티 코어(multi-core)를 포함할 수 있다. 실시 예들에 따라, 프로세서(410)는 내부 또는 외부에 위치된 캐시 메모리(cache memory)를 더 포함할 수 있다. 실시 예들에 따라, 프로세서(410)는 하나 이상의 프로세서들로 구성될(configured with) 수 있다. 예를 들면, 프로세서(410)는, 애플리케이션 프로세서(application processor), 통신 프로세서(communication processor), 또는 GPU(graphical processing unit) 중 적어도 하나를 포함할 수 있다.The

프로세서(410)의 전부 또는 일부는 노드(201-1 또는 201-2) 내의 다른 구성 요소(예를 들면, 메모리(420), 통신 회로(430), 또는 디스플레이(440))와 전기적으로(electrically) 또는 작동적으로(operatively) 결합(coupled with)되거나 연결될(connected to) 수 있다. 프로세서(410)는 다른 구성 요소들의 명령을 수신할 수 있고, 수신된 명령을 해석할 수 있으며, 해석된 명령에 따라 계산을 수행하거나 데이터를 처리할 수 있다. 프로세서(410)는 메모리(420), 통신 회로(430), 또는 디스플레이(440)로부터 수신되는 메시지, 데이터, 명령어, 또는 신호를 해석할 수 있고, 가공할 수 있다. 프로세서(410)는 수신된 메시지, 데이터, 명령어, 또는 신호에 기반하여 새로운 메시지, 데이터, 명령어, 또는 신호를 생성할 수 있다. 프로세서(410)는 가공되거나 생성된 메시지, 데이터, 명령어, 또는 신호를 메모리(420), 통신 회로(430), 또는 디스플레이(440)에게 제공할 수 있다.All or part of the

프로세서(410)는 프로그램에서 생성되거나 발생되는 데이터 또는 신호를 처리할 수 있다. 예를 들면, 프로세서(410)는 프로그램을 실행하거나 제어하기 위해 메모리(420)에게 명령어, 데이터 또는 신호를 요청할 수 있다. 프로세서(410)는 프로그램을 실행하거나 제어하기 위해 메모리(420)에게 명령어, 데이터, 또는 신호를 기록(또는 저장)하거나 갱신할 수 있다.The

메모리(420)는 노드를 제어하는 명령어, 제어 명령어 코드, 제어 데이터, 또는 사용자 데이터를 저장할 수 있다. 예를 들면, 메모리(420)는 애플리케이션 프로그램, OS(operating system), 미들웨어(middleware), 또는 디바이스 드라이버(device driver) 중 적어도 하나를 포함할 수 있다. 메모리(420)는 휘발성 메모리(volatile memory) 또는 불휘발성(non-volatile memory) 중 하나 이상을 포함할 수 있다. 휘발성 메모리는 DRAM(dynamic random access memory), SRAM(static RAM), SDRAM(synchronous DRAM), PRAM(phase-change RAM), MRAM(magnetic RAM), RRAM(resistive RAM), FeRAM(ferroelectric RAM) 등을 포함할 수 있다. 불휘발성 메모리는 ROM(read only memory), PROM(programmable ROM), EPROM(electrically programmable ROM), EEPROM(electrically erasable programmable ROM), 플래시 메모리(flash memory) 등을 포함할 수 있다. 메모리(420)는 하드 디스크 드라이브(HDD, hard disk drive), 솔리드 스테이트 디스크(SSD, solid state disk), eMMC(embedded multi media card), UFS(universal flash storage)와 같은 불휘발성 매체(medium)를 더 포함할 수 있다.The memory 420 may store a command for controlling a node, a control command code, control data, or user data. For example, the memory 420 may include at least one of an application program, an operating system (OS), middleware, or a device driver. The memory 420 may include one or more of volatile memory and non-volatile memory. Volatile memory includes dynamic random access memory (DRAM), static RAM (SRAM), synchronous DRAM (SDRAM), phase-change RAM (PRAM), magnetic RAM (MRAM), resistive RAM (RRAM), and ferroelectric RAM (FeRAM). may include The nonvolatile memory may include a read only memory (ROM), a programmable ROM (PROM), an electrically programmable ROM (EPROM), an electrically erasable programmable ROM (EEPROM), a flash memory, and the like. The memory 420 includes a nonvolatile medium such as a hard disk drive (HDD), a solid state disk (SSD), an embedded multi media card (eMMC), and a universal flash storage (UFS). may include more.

일 실시 예에 따르면, 메모리(420)는 도 1의 타겟 애플리케이션(211-1 또는 211-2) 및 접속 제어 애플리케이션(212-1 또는 212-2)을 저장할 수 있다. 접속 제어 애플리케이션(212-1 또는 212-2)은 게이트웨이(203)와의 네트워크 접속 및 채널(220-1 또는 220-2) 생성과, 컨트롤러(202)와의 제어 플로우 생성 및 갱신 기능을 수행할 수 있다. 이를 위하여 접속 제어 애플리케이션(212-1 또는 212-2)은 하나 이상의 보안 모듈을 포함할 수 있다. 일 실시 예에서, 메모리(420)는 도 3의 제어 플로우 정보(340) 데이터 플로우 정보(350), 및 파일 테이블 정보(360)를 저장할 수 있다.According to an embodiment, the memory 420 may store the target application 211-1 or 211-2 and the access control application 212-1 or 212-2 of FIG. 1 . The access control application 212-1 or 212-2 may perform a network connection with the

일 실시 예에서, 타겟 애플리케이션(211-1 또는 211-2)은 게이트웨이(203)와의 채널(220-1 또는 220-2) 생성을 위하여 하나 이상의 보안 모듈을 포함할 수 있다.In an embodiment, the target application 211-1 or 211-2 may include one or more security modules to create a channel 220-1 or 220-2 with the

통신 회로(430)는 노드(201-1 또는 201-2)와 외부 전자 장치(예: 컨트롤러(202) 또는 게이트웨이(203)) 간의 유선 또는 무선 통신 연결의 수립, 및 수립된 연결을 통한 통신 수행을 지원할 수 있다. 일 실시 예에 따르면, 통신 회로(430)는 무선 통신 회로(예: 셀룰러 통신 회로, 근거리 무선 통신 회로, 또는 GNSS(global navigation satellite system) 통신 회로) 또는 유선 통신 회로(예: LAN(local area network) 통신 회로, 또는 전력선 통신 회로)를 포함하고, 그 중 해당하는 통신 회로를 이용하여 블루투스, WiFi direct 또는 IrDA(infrared data association) 같은 근거리 통신 네트워크 또는 셀룰러 네트워크, 인터넷, 또는 컴퓨터 네트워크와 같은 원거리 통신 네트워크를 통하여 외부 전자 장치와 통신할 수 있다. 상술한 여러 종류의 통신 회로(430)는 하나의 칩으로 구현되거나 또는 각각 별도의 칩으로 구현될 수 있다.The

디스플레이(440)는, 컨텐츠, 데이터, 또는 신호를 출력할 수 있다. 다양한 실시 예들에서, 디스플레이(440)는 프로세서(410)에 의해 가공된 이미지 데이터를 표시할 수 있다. 실시 예들에 따라, 디스플레이(440)는 터치 입력 등을 수신할 수 있는 복수의 터치 센서들(미도시)과 결합됨으로써, 일체형의 터치 스크린(touch screen)으로 구성될(configured with) 수도 있다. 디스플레이(440)가 터치 스크린으로 구성되는 경우, 복수의 터치 센서들은, 디스플레이(440) 위에 배치되거나, 디스플레이(440) 아래에 배치될 수 있다.The

도 5는 다양한 실시 예들에 따라 데이터 패킷의 전송을 제어하는 동작을 설명한다.5 illustrates an operation for controlling transmission of a data packet according to various embodiments of the present disclosure.

도 5를 참조하면, 접속 제어 애플리케이션(212)은 노드(201)에 포함된 타겟 애플리케이션(211)으로부터 서비스 서버(205)에 대한 네트워크 접속 요청을 감지하고, 노드(201) 또는 접속 제어 애플리케이션(212)이 컨트롤러(202)와 접속된 상태인지 여부를 결정할 수 있다. 노드(201) 또는 접속 제어 애플리케이션(212)이 컨트롤러(202)와 접속된 상태가 아닌 경우, 접속 제어 애플리케이션(212)은 운영체제가 포함되는 커널이나 네트워크 드라이버에서 데이터 패킷의 전송을 차단할 수 있다. 접속 제어 애플리케이션(212)은 컨트롤러(202)로 접속을 요청하기 위한 데이터 패킷만을 전송할 수 있을 뿐이고, 컨트롤러(202)와 접속된 상태가 아닌 경우 서비스 서버(205)로는 어떠한 데이터 패킷도 전송되지 않는다. 접속 제어 애플리케이션(212)은 컨트롤러(202)에 접속하여 타겟 애플리케이션(211)에 대한 식별 및 인증을 수행하며, 인증 수행 이후 접속 네트워크 정보를 컨트롤러(202)에 질의하여 타겟 애플리케이션(211)의 서비스 서버(205)에 대한 접속 가능 여부를 확인할 수 있고, 인가된 애플리케이션만 서비스 서버(205)에 접속 가능하다. 접속 제어 애플리케이션(212)을 통해, 노드(201)는 OSI(open system interconnection) 7 계층 중 응용 계층에서 악의적인 애플리케이션(예: 랜섬웨어(ransomware) 또는 멀웨어(malware))의 접속을 사전에 차단할 수 있다.Referring to FIG. 5 , the

일 실시 예에서, 접속 제어 애플리케이션(212)이 게이트웨이(203)에 의하여 인증되지 않았거나, 접속 제어 애플리케이션(212)과 게이트웨이(203) 간 채널이 생성되지 않은 경우, 접속 제어 애플리케이션(212)으로부터 전송되는 데이터 패킷은 게이트웨이(203)에 의하여 차단될 수 있다. 실시 예에 따라서, 접속 제어 애플리케이션(212)이 게이트웨이(203)에 의하여 인증되지 않아도 접속 제어 애플리케이션(212)으로부터 전송되는 데이터 패킷은 게이트웨이(203)에 의하여 차단되지 않는 경우가 존재할 수 있다.In one embodiment, when the

다른 실시 예에 따르면, 노드(201)에 접속 제어 애플리케이션(212)이 설치되지 않거나 악성 애플리케이션이 접속 제어 애플리케이션(212)의 제어를 우회하는 경우, 비인가된 데이터 패킷이 노드(201)로부터 전송될 수 있다. 이 경우, 네트워크의 경계에 존재하는 게이트웨이(203)는 인가되지 않은 보안 세션으로 수신되는 데이터 패킷 및 데이터 플로우가 존재하지 않는 데이터 패킷을 차단하므로 노드(201)로부터 송신된 데이터 패킷(예: TCP 세션 생성을 위한 데이터 패킷)은 서비스 서버(205)에 도달하지 않을 수 있다. 다시 말해, 노드(201)는 서비스 서버(205)로부터 격리될 수 있다.According to another embodiment, when the

도 6은 다양한 실시 예들에 따른 컨트롤러 접속을 위한 신호 흐름도를 나타낸다.6 is a signal flow diagram illustrating a controller connection according to various embodiments of the present disclosure.

노드(201)가 네트워크에 접속하기 위해서는 컨트롤러(202)에 의하여 인가될 필요가 있으므로, 노드(201)의 접속 제어 애플리케이션(212)은 컨트롤러(202)에게 제어 플로우의 생성을 요청함으로써 노드(201)의 컨트롤러 접속을 시도할 수 있다.Since the

도 6을 참조하면, 동작 605에서, 노드(201)는 컨트롤러 접속 이벤트를 감지할 수 있다. 예를 들어, 노드(201) 내에서 접속 제어 애플리케이션(212)이 설치 및/또는 실행되면, 노드(201)는 컨트롤러(202)에 대한 접속이 요청됨을 감지할 수 있다.Referring to FIG. 6 , in operation 605 , the

동작 610에서, 노드(201)는 컨트롤러(202)에게 컨트롤러 접속을 요청할 수 있다. 예를 들어, 접속 제어 애플리케이션(212)은 접속 제어 애플리케이션(212)의 식별 정보를 컨트롤러(202)에게 전송할 수 있다. 추가적으로, 접속 제어 애플리케이션(212)은 노드(201)의 식별 정보(예: 단말 ID, IP 주소, MAC 주소), 종류, 위치, 환경, 노드(201)가 속하는 네트워크의 식별 정보, 및/또는 네트워크 시스템에 의하여 자체적으로 생성된 임의의 식별 정보를 더 전송할 수 있다.In operation 610 , the

동작 615에서, 컨트롤러(202)는 컨트롤러 접속을 요청한 대상(예: 접속 제어 애플리케이션(212) 및 노드(201))의 컨트롤러 접속 가능 여부를 확인(identify)할 수 있다. 일 실시 예에 따르면, 컨트롤러(202)는 노드(201)로부터 수신된 정보가 접속 정책 데이터베이스(311)에 포함되는지 여부 또는, 노드(201), 노드(201)가 속한 네트워크, 및/또는 접속 제어 애플리케이션(212)의 식별 정보가 블랙리스트 데이터베이스(315)에 포함되는지 여부 중 적어도 하나에 기반하여 컨트롤러 접속을 요청한 대상의 컨트롤러 접속 가능 여부를 확인할 수 있다.In operation 615 , the

컨트롤러 접속을 요청한 대상의 컨트롤러 접속이 가능하면, 컨트롤러(202)는 노드(201)(또는, 접속 제어 애플리케이션(212))와 컨트롤러(202) 간 제어 플로우를 생성할 수 있다. 동작 620에서, 컨트롤러(202)는 노드(201)(또는, 접속 제어 애플리케이션(212))와 컨트롤러(202) 간 제어 플로우를 생성할 수 있다. 이 경우, 컨트롤러(202)는 난수 형태로 제어 플로우 식별 정보를 생성하고, 노드(201), 노드(201)가 속한 네트워크, 또는 접속 제어 애플리케이션(212) 중 적어도 하나의 식별 정보를 제어 플로우 테이블(316)에 저장할 수 있다. 제어 플로우 테이블(316)에 저장된 정보(예: 제어 플로우 정보(340))는 노드(201)의 사용자 인증, 노드(201)의 정보 업데이트, 노드(201)의 네트워크 접속을 위한 정책 확인, 및/또는 유효성 검사에 이용될 수 있다.If the controller connection of the target requesting the controller connection is possible, the

동작 625에서, 컨트롤러(202)는 접속 정책 데이터베이스(311)에서 식별된 정보(예: 노드(201), 노드(201)가 속하는 출발지 네트워크 정보)와 대응되는 접속 정책을 확인할 수 있다. 컨트롤러(202)는 확인된 접속 정책에 기초하여 접속 가능한 애플리케이션의 화이트리스트 정보를 생성할 수 있다. 컨트롤러(202)는 채널 정책 데이터베이스(312)에서 식별된 노드(201)의 IP를 통해 채널 정책을 확인할 수 있다. 컨트롤러(202)는 확인된 채널 정책에 기초하여 노드(201)가 연결할 수 있는 채널 종류와 게이트웨이를 목록화하고, 목록화된 게이트웨이의 상태(예: 처리량 및/또는 장애 여부)를 확인하여 목록화된 게이트웨이 중에서 노드(201)에 최적화된 채널 및 게이트웨이를 한 개 식별할 수 있다. 다른 실시 예에서, 컨트롤러(202)는 동작 620 및 동작 625를 수행하지 않을 수 있다. 예를 들어, 접속을 요청한 대상의 컨트롤러 접속이 가능하지 않으면, 컨트롤러(202)는 동작 620 및 동작 625를 수행하지 않을 수 있다.In operation 625 , the

동작 630에서, 컨트롤러(202)는 컨트롤러 접속 요청에 대한 응답을 노드(201)에게 전송할 수 있다. 일 실시 예에서, 컨트롤러(202)는 컨트롤러 접속 요청에 대한 응답으로 제어 플로우 식별 정보가 포함된 제어 플로우 정보(340)를 노드(201)에게 전송할 수 있다. 일 실시 예에서, 컨트롤러(202)는, 동작 625의 수행을 통하여 생성된 화이트 리스트를 접속 제어 애플리케이션(212)에게 전송할 수 있다. 일 실시 예에서, 컨트롤러(202)는 동작 625의 수행을 통하여 식별된 게이트웨이 및 채널 인증 정보를 포함하는 채널을 생성하기 위해 필요한 정보를 노드(201)에게 전송할 수 있다. 실시 예에 따라, 노드(201)와 게이트웨이(203) 사이에 사전에 연결된 채널을 통해 접속하는 경우, 또는 노드(201)와 게이트웨이(203) 사이에 다른 채널 기술을 통해 접속하는 경우, 컨트롤러(202)는 별도의 채널 생성 정보를 노드(201)에 전송하지 않을 수 있다. 실시 예에 따라, 컨트롤러 접속을 요청한 대상이 접속 불가능하거나 블랙리스트에 포함된 경우, 컨트롤러(202)는 제어 플로우를 생성하지 않고, 컨트롤러 접속 요청에 대한 응답으로 컨트롤러 접속 불가를 통보할 수 있다.In operation 630 , the

일 실시 예에서, 노드(201)는 수신된 응답에 따라서 결과값을 처리할 수 있다. 예를 들어, 접속 제어 애플리케이션(212)은 수신된 제어 플로우 식별 정보를 저장하고, 컨트롤러 접속이 완료됨을 나타내는 사용자 인터페이스 화면(미도시)을 사용자에게 표시할 수 있다. 컨트롤러 접속이 완료되면, 노드(201)의 서비스 서버(205)에 대한 네트워크 접속 요청은 컨트롤러(202)에 의하여 통제될 수 있다.In an embodiment, the

실시 예에 따라서, 컨트롤러(202)는 노드(201)가 접속이 불가능한 것으로 결정할 수 있다. 예를 들어, 컨트롤러 접속 불가 정보가 수신되면 노드(201)는 접속 제어 애플리케이션(212)의 실행을 중지 또는 종료하거나, 컨트롤러 접속이 불가능함을 나타내는 사용자 인터페이스 화면을 사용자에게 출력할 수 있다. 예를 들어, 사용자 인터페이스 화면은 노드(201)의 접속이 차단됨을 나타내고, 관리자(예: 컨트롤러(202))를 통한 격리 해제를 가이드 하는 사용자 인터페이스를 포함할 수 있다.According to an embodiment, the

실시 예에 따라서, 컨트롤러(202)는 채널 생성이 필요한 것으로 결정할 수 있다. 채널 생성이 필요한 경우, 컨트롤러(202)는 채널 생성을 위한 정보를 노드(201)로 전송할 수 있다. 예를 들어, 컨트롤러(202)로부터 채널 생성을 위한 정보가 수신되면, 노드(201)는 채널 생성 처리 단계를 수행할 수 있다. 동작 635에서, 노드(201)는 게이트웨이(203)에 채널 생성을 요청할 수 있다. 예를 들어, 노드(201)는 컨트롤러(202)로부터 수신된 채널 생성을 위한 정보(예: 게이트웨이 및 채널 인증 정보)를 기반으로 게이트웨이(203)에 채널 생성을 요청할 수 있다.According to an embodiment, the

실시 예에 따라서, 컨트롤러(202)는 채널 생성이 불필요한 것으로 결정할 수 있다. 예를 들어, 컨트롤러(202)로부터 채널 생성이 불필요함을 나타내는 정보가 수신되는 경우, 또는 컨트롤러(202)로부터 별도의 채널 생성을 위한 정보가 수신되지 않는 경우, 노드(201)는 채널 생성이 완료된 것으로 판단하고 다음 단계(애플리케이션 검사 단계)를 수행할 수 있다.According to an embodiment, the

일 실시 예에서, 노드(201)의 접속 제어 애플리케이션(212), 컨트롤러(202) 및 게이트웨이(203)는 동작 635 내지 동작 660을 더 수행할 수 있다. 실시 예에 따라, 노드(201)의 접속 제어 애플리케이션(212), 컨트롤러(202) 및 게이트웨이(203)는 동작 635 내지 동작 660을 전부 또는 일부만 수행할 수 있다.In an embodiment, the

동작 640에서, 접속 제어 애플리케이션(212)은 애플리케이션의 검사를 수행할 수 있다. 예를 들어, 접속 제어 애플리케이션(212)은 컨트롤러(202)로부터 화이트 리스트가 수신된 경우에, 화이트 리스트에 포함되어 있는 애플리케이션이 노드(201)에 설치되어 있는지 여부를 확인할 수 있다. 접속 제어 애플리케이션(212)은 노드(201)에 설치된 애플리케이션 중 화이트 리스트에 포함된 애플리케이션의 경우, 유효성 검사 정책에 따라 애플리케이션의 무결성 및 안정성 여부(애플리케이션 위조 및 변조 여부, 코드 사이닝 검사, 핑거 프린트 검사 중 적어도 하나)를 검사할 수 있다.In operation 640 , the

동작 645에서, 접속 제어 애플리케이션(212)은 애플리케이션의 검사 결과를 컨트롤러(202)로 전송할 수 있다. 컨트롤러(202)는 검사 결과에 기초하여 애플리케이션이 유효(valid)한지를 확인할 수 있다. 컨트롤러(202)는 애플리케이션이 유효하면, 노드(201)의 네트워크 접속을 허용하기 위해 노드(201)에 대한 접속 정책에서 노드(201)가 위치한 게이트웨이(203)를 확인하고, 이후, 동작 650을 수행할 수 있다.In operation 645 , the

동작 650에서, 컨트롤러(202)는 노드(201)가 네트워크 접속 요청 절차 없이 데이터 패킷을 게이트웨이(203)를 통해 서비스 서버(205)로 전송할 수 있도록 출발지 IP, 도착지 IP, 서비스 포트 정보, 프로토콜 정보, 인증서 정보, 도메인 정보 및/또는 URL 정보를 포함하는 데이터 플로우를 생성할 수 있다.In operation 650, the

컨트롤러(202)는 데이터 플로우 생성 시 파일 IO 정책을 확인하고, 파일 IO 정책에 기초하여 파일 IO 정보(354)를 생성할 수 있다. 데이터 플로우의 데이터 플로우 정보(350)에는 생성된 파일 IO 정보(354)가 포함될 수 있다. 파일 IO 정보(354)는 데이터 플로우를 사용하는 애플리케이션의 파일 IO 접근(예: 파일 송신(또는 업로드) 및 수신(또는 다운로드))과 관련된 정책 정보를 포함할 수 있다. 예를 들어, 파일 IO 정보(354)는 애플리케이션의 파일 송신에 대하여 승인이 필요한지 여부 및 애플리케이션의 파일 수신에 대하여 승인이 필요한지 여부를 포함할 수 있다. 파일 IO 정보(354)는 애플리케이션의 파일 송신 및 수신에 대하여 승인이 필요한 경우 URL 별 승인 여부 및 파일 종류 별 승인 여부를 포함할 수 있다.The

동작 655에서, 컨트롤러(202)는 접속 제어 애플리케이션(212)의 애플리케이션 검사 결과 전송에 대한 응답을 전송할 수 있다. 예를 들어, 컨트롤러(202)는 파일 IO 정보(354)가 포함된 데이터 플로우 정보(350)를 접속 제어 애플리케이션(212)으로 전송할 수 있다. 또한, 동작 660에서, 컨트롤러(202)는 파일 IO 정보(354)가 포함된 데이터 플로우 정보(350)를 게이트웨이(203)로 전송할 수 있다.In operation 655 , the

도 7은 다양한 실시 예들에 따른 사용자 인증을 위한 신호 흐름도를 도시하며, 도 8은 다양한 실시 예들에 따른 컨트롤러 접속을 위한 사용자 인터페이스 화면을 도시한다. 도 7에 도시된 동작들은 예를 들어, 도 6의 신호 흐름도 이후에 구현될 수 있다.7 illustrates a signal flow diagram for user authentication according to various embodiments of the present disclosure, and FIG. 8 illustrates a user interface screen for controller access according to various embodiments of the present disclosure. The operations shown in FIG. 7 may be implemented, for example, after the signal flow diagram of FIG. 6 .

노드(201)가 목적지 네트워크에 대한 상세한 접속 권한을 부여 받기 위해서, 노드(201)의 접속 제어 애플리케이션(212)은 컨트롤러(202)로부터 노드(201)의 사용자에 대한 인증을 받을 수 있다.In order for the

도 7을 참조하면, 동작 705에서, 노드(201)는 사용자 인증을 위한 입력을 수신할 수 있다. 사용자 인증을 위한 입력은 예를 들어, 사용자 ID 및 비밀번호를 입력하는 사용자 입력일 수 있다. 다른 예를 들어, 사용자 인증을 위한 입력은 보다 강화된 인증을 위한 사용자 입력(예: 생체 정보)일 수 있다.Referring to FIG. 7 , in operation 705 , the

일 예로, 도 8을 참조하면, 접속 제어 애플리케이션(212)이 실행되면 노드(201)는 컨트롤러 접속을 위하여 필요한 정보를 수신하기 위한 사용자 인터페이스 화면(810)을 표시할 수 있다. 사용자 인터페이스 화면(810)은 컨트롤러 접속 정보(예: IP 또는 도메인)를 입력하기 위한 입력 창(811), 사용자 ID를 입력하기 위한 입력 창(812), 및/또는 비밀번호를 입력하기 위한 입력 창(813)을 포함할 수 있다. 입력 창들(811, 812, 및 813)에 정보가 입력된 후 사용자의 인증을 위한 버튼(814 또는 815)에 대한 입력을 수신함으로써 노드(201)는 컨트롤러 접속 이벤트를 감지할 수 있다. 예를 들어, 컨트롤러 접속 정보, 사용자 ID, 및 비밀번호가 입력된 경우 노드(201)는 사용자로서 컨트롤러에 접속하기 위한 버튼(815)에 대한 입력을 수신할 수 있다. 다른 예로, 컨트롤러 접속 정보만이 입력되고, 사용자 ID 및 비밀번호가 입력되지 않은 경우 노드(201)는 게스트로서 컨트롤러에 접속하기 위한 버튼(814)에 대한 입력을 수신할 수 있다.For example, referring to FIG. 8 , when the

동작 710에서, 노드(201)는 컨트롤러(202)에게 사용자 인증을 요청할 수 있다. 예를 들어, 접속 제어 애플리케이션(212)은 사용자 인증을 위한 입력 정보(예: 도 8의 입력 창들(811, 812, 및 813)에 입력된 컨트롤러 접속 정보, 사용자 ID, 및/또는 비밀번호)를 컨트롤러(202)에게 전송할 수 있다. 노드(201)와 컨트롤러(202) 간 제어 플로우가 이미 생성된 상태이면, 접속 제어 애플리케이션(212)은 사용자 인증을 위한 입력 정보를 제어 플로우 식별 정보와 함께 전송할 수 있다.In operation 710 , the

동작 715에서, 컨트롤러(202)는 노드(201)로부터 수신된 정보에 기반하여 사용자를 인증할 수 있다. 예를 들어, 컨트롤러(202)는 수신된 정보에 포함된 사용자 ID, 비밀번호, 및/또는 강화된 인증 정보와, 컨트롤러(202)의 메모리에 포함된 데이터베이스(예: 도 2의 접속 정책 데이터베이스(311) 또는 블랙리스트 데이터베이스(320))에 기반하여 사용자가 접속 정책에 따라 접속 가능한지 여부 및 사용자가 블랙리스트에 포함되는지 여부를 결정할 수 있다.In operation 715 , the

사용자가 인증되면, 컨트롤러(202)는 노드(201)가 송신한 제어 플로우 식별 정보에 기초하여 제어 플로우 테이블(316)에서 제어 플로우 정보(340)를 확인하고, 확인된 제어 플로우 정보(340)에 사용자의 식별 정보(예: 사용자 ID)를 추가할 수 있다. 추가된 사용자 식별 정보는 인증된 사용자의 컨트롤러 접속 또는 네트워크 접속에 이용될 수 있다.When the user is authenticated, the

다른 예로, 컨트롤러(202)가 노드(201)로부터 사용자 ID, 비밀번호, 및/또는 강화된 인증 정보를 수신하지 못하고, 컨트롤러 접속 정보만을 수신한 경우, 컨트롤러(202)는 사용자를 인증할 수 없고, 인증되지 않은 사용자의 컨트롤러 접속 또는 네트워크 접속과 관련하여 컨트롤러(202)의 메모리에 포함된 데이터베이스(예: 도 2의 접속 정책 데이터베이스(311) 또는 블랙리스트 데이터베이스(320))에서 비식별 사용자(또는, 게스트)에 해당하는 접속 정책이 적용될 수 있다.As another example, if the

동작 720에서, 컨트롤러(202)는 접속 정책 데이터베이스(311)에서 식별된 정보(예: 노드(201), 노드(201)가 속하는 출발지 네트워크 정보)와 대응되는 접속 정책을 확인할 수 있다. 컨트롤러(202)는 확인된 접속 정책에 기초하여 접속 가능한 애플리케이션의 화이트 리스트 정보를 생성할 수 있다. 컨트롤러(202)는 채널 정책 데이터베이스(312)에서 식별된 노드(201)의 IP를 통해 채널 정책을 확인할 수 있다. 컨트롤러(202)는 확인된 채널 정책에 기초하여 노드(201)가 연결할 수 있는 채널 종류와 게이트웨이를 목록화하고, 목록화된 게이트웨이의 상태(예: 처리량 및/또는 장애 여부)를 확인하여 목록화된 게이트웨이 중에서 노드(201)에 최적화된 채널 및 게이트웨이를 한 개 식별할 수 있다. 다른 실시 예에서, 컨트롤러(202)는 동작 720을 수행하지 않을 수 있다. 예를 들어, 접속을 요청한 대상의 컨트롤러 접속이 가능하지 않으면, 컨트롤러(202)는 동작 720을 수행하지 않을 수 있다.In operation 720 , the

동작 725에서, 컨트롤러(202)는 사용자 인증 요청에 대한 응답을 노드(201)에게 전송할 수 있다. 일 실시 예에서, 컨트롤러(202)는 사용자 인증 요청에 대한 응답으로 사용자가 인증됨을 나타내는 정보를 노드(201)에게 전송할 수 있다. 일 실시 예에서, 컨트롤러(202)는 동작 720의 수행을 통하여 생성된 화이트 리스트를 접속 제어 애플리케이션(212)에게 전송할 수 있다. 일 실시 예에서, 컨트롤러(202)는 동작 625의 수행을 통하여 식별된 게이트웨이 및 채널 인증 정보를 포함하는 채널을 생성하기 위해 필요한 정보를 노드(201)에게 전송할 수 있다. 실시 예에 따라, 노드(201)와 게이트웨이(203) 사이에 사전에 연결된 채널을 통해 접속하는 경우, 또는 노드(201)와 게이트웨이(203) 사이에 다른 채널 기술을 통해 접속하는 경우, 컨트롤러(202)는 별도의 채널 생성 정보를 노드(201)에 전송하지 않을 수 있다. 실시 예에 따라, 컨트롤러 접속을 요청한 대상이 접속 불가능하거나 블랙리스트에 포함된 경우, 컨트롤러(202)는 사용자 인증 요청에 대한 응답으로 컨트롤러 접속 불가를 통보할 수 있다.In operation 725 , the

일 실시 예에서, 노드(201)는 사용자 인증에 대한 결과값을 처리할 수 있다. 예를 들어, 노드(201)는 사용자 인증이 완료됨을 나타내는 사용자 인터페이스 화면을 디스플레이를 통해 사용자에게 출력할 수 있다.In an embodiment, the

다른 실시 예에 따라 컨트롤러(202)는 사용자 인증이 불가능한 것으로 결정할 수 있다. 예를 들어, 사용자의 식별 정보가 블랙리스트 데이터베이스에 포함되면 컨트롤러(202)는 사용자 인증이 불가능한 것으로 결정할 수 있다. 이 경우, 동작 725에서 컨트롤러(202)는 사용자 인증이 불가능함을 나타내는 정보를 노드(201)에게 전송할 수 있고, 노드(201)는 접속 제어 애플리케이션(212)의 실행을 중지 또는 종료하거나, 사용자 인증이 실패함을 나타내는 사용자 인터페이스 화면을 디스플레이를 통해 출력할 수 있다. 예를 들어, 도 8을 참조하면, 노드(201)는 접속 제어 애플리케이션(212)을 통해 사용자 인터페이스 화면(820)을 표시할 수 있다. 사용자 인터페이스 화면(820)은 노드(201)의 접속이 차단됨을 나타내고, 관리자(예: 컨트롤러(202))를 통한 격리 해제를 가이드 하는 사용자 인터페이스(825)를 포함할 수 있다.According to another embodiment, the

실시 예에 따라서, 컨트롤러(202)는 채널 생성이 필요한 것으로 결정할 수 있다. 채널 생성이 필요한 경우, 컨트롤러(202)는 채널 생성을 위한 정보를 노드(201)로 전송할 수 있다. 예를 들어, 컨트롤러(202)로부터 채널 생성을 위한 정보가 수신되면, 노드(201)는 채널 생성 처리 단계를 수행할 수 있다. 동작 730에서, 노드(201)는 게이트웨이(203)에 채널 생성을 요청할 수 있다. 예를 들어, 노드(201)는 컨트롤러(202)로부터 수신된 채널 생성을 위한 정보(예: 게이트웨이 및 채널 인증 정보)를 기반으로 게이트웨이(203)에 채널 생성을 요청할 수 있다.According to an embodiment, the

실시 예에 따라서, 컨트롤러(202)는 채널 생성이 불필요한 것으로 결정할 수 있다. 예를 들어, 컨트롤러(202)로부터 채널 생성이 불필요함을 나타내는 정보가 수신되는 경우, 또는 컨트롤러(202)로부터 별도의 채널 생성을 위한 정보가 수신되지 않는 경우, 노드(201)는 채널 생성이 완료된 것으로 판단하고 다음 단계(애플리케이션 검사 단계)를 수행할 수 있다.According to an embodiment, the

일 실시 예에서, 노드(201)의 접속 제어 애플리케이션(212), 컨트롤러(202) 및 게이트웨이(203)는 동작 730 내지 동작 755를 더 수행할 수 있다. 실시 예에 따라, 노드(201)의 접속 제어 애플리케이션(212), 컨트롤러(202) 및 게이트웨이(203)는 동작 730 내지 동작 755를 전부 또는 일부 수행할 수 있다.In an embodiment, the

동작 735에서, 접속 제어 애플리케이션(212)은 애플리케이션의 검사를 수행할 수 있다. 예를 들어, 접속 제어 애플리케이션(212)은 컨트롤러(202)로부터 화이트 리스트가 수신된 경우에, 화이트 리스트에 포함되어 있는 애플리케이션이 노드(201)에 설치되어 있는지 여부를 확인할 수 있다. 접속 제어 애플리케이션(212)은 노드(201)에 설치된 애플리케이션 중 화이트 리스트에 포함된 애플리케이션의 경우, 유효성 검사 정책에 따라 애플리케이션의 무결성 및 안정성 여부(애플리케이션 위조 및 변조 여부, 코드 사이닝 검사, 핑거 프린트 검사 중 적어도 하나)를 검사할 수 있다.In operation 735 , the

동작 740에서, 접속 제어 애플리케이션(212)은 애플리케이션의 검사 결과를 컨트롤러(202)로 전송할 수 있다.In operation 740 , the

컨트롤러(202)는 검사 결과에 기초하여 애플리케이션이 유효한지를 확인(valid)할 수 있다. 컨트롤러(202)는 애플리케이션이 유효하면, 노드(201)의 네트워크 접속을 허용하기 위해 노드(201)에 대한 접속 정책에서 노드(201)가 위치한 게이트웨이(203)를 확인하고, 이후, 동작 745를 수행할 수 있다.The

동작 745에서, 컨트롤러(202)는 노드(201)가 네트워크 접속 요청 절차 없이 데이터 패킷을 게이트웨이(203)를 통해 서비스 서버(205)로 전송할 수 있도록 출발지 IP, 도착지 IP, 서비스 포트 정보, 프로토콜 정보, 인증서 정보, 도메인 정보 및/또는 URL 정보를 포함하는 데이터 플로우를 생성할 수 있다.In operation 745, the

컨트롤러(202)는 데이터 플로우 생성 시 파일 IO 정책을 확인하고, 파일 IO 정책에 기초하여 파일 IO 정보(354)를 생성할 수 있다. 데이터 플로우의 데이터 플로우 정보(350)에는 생성된 파일 IO 정보(354)가 포함될 수 있다. 파일 IO 정보(354)는 데이터 플로우를 사용하는 애플리케이션의 파일 IO 접근(예: 파일 송신(또는 업로드) 및 수신(또는 다운로드))과 관련된 정책 정보를 포함할 수 있다. 예를 들어, 파일 IO 정보(354)는 애플리케이션의 파일 송신에 대하여 승인이 필요한지 여부 및 애플리케이션의 파일 수신에 대하여 승인이 필요한지 여부를 포함할 수 있다, 파일 IO 정보(354)는 애플리케이션의 파일 송신 및 수신에 대하여 승인이 필요한 경우 URL 별 승인 여부 및 파일 종류 별 승인 여부를 포함할 수 있다.The

동작 750에서, 컨트롤러(202)는 접속 제어 애플리케이션(212)의 애플리케이션 검사 결과 전송에 대한 응답을 전송할 수 있다. 예를 들어, 컨트롤러(202)는 파일 IO 정보(354)가 포함된 데이터 플로우 정보(350)를 접속 제어 애플리케이션(212)으로 전송할 수 있다. 또한, 동작 755에서, 컨트롤러(202)는 파일 IO 정보(354)가 포함된 데이터 플로우 정보(350)를 게이트웨이(203)로 전송할 수 있다.In operation 750 , the

도 9는 다양한 실시 예들에 따른 네트워크 접속을 위한 신호 흐름도를 도시하며, 도 9에 도시된 동작들은 예를 들어, 도 6 또는 도 7의 신호 흐름도 이후에 구현될 수 있다.9 illustrates a signal flow diagram for network connection according to various embodiments of the present disclosure, and the operations illustrated in FIG. 9 may be implemented after, for example, the signal flow diagram of FIG. 6 or 7 .

도 9를 참조하면, 동작 905에서, 노드(201)는 네트워크 접속 이벤트를 감지할 수 있다. 예를 들어, 노드(201)는 접속 제어 애플리케이션(212)을 통해 타겟 애플리케이션이 서비스 서버(205)로의 접속을 시도함을 감지할 수 있다.Referring to FIG. 9 , in operation 905 , the

일 실시 예에서, 접속 제어 애플리케이션(212)은 네트워크 접속 이벤트가 감지되면, 데이터 플로우를 검사할 수 있다. 예를 들어, 접속 제어 애플리케이션(212)은 타겟 애플리케이션의 식별 정보, 도착지 IP 및/또는 포트 정보에 대응하는 데이터 플로우가 존재하는지 여부를 확인할 수 있다. 또한, 접속 제어 애플리케이션(212)은 데이터 플로우가 존재하더라도 해당 데이터 플로우가 유효한지 여부를 확인할 수 있다. 일 예로, 접속 제어 애플리케이션(212)은 유효성 검사 정책에 따라서 접속 제어 애플리케이션(212) 및 타겟 애플리케이션의 무결성 및 안전성 검사(예: 애플리케이션의 위조, 변조 여부, 코드 사이닝 검사, 핑거프린트 검사)를 수행하고 및 컨트롤러(202)로부터 수신된 접속 정책에 따라 노드(201)에 설치된 타겟 애플리케이션의 도착지 IP 및 포트에 대한 접속 가능 여부를 확인할 수 있다.In an embodiment, the

유효한 데이터 플로우가 존재한다면, 접속 제어 애플리케이션(212)은 이하의 동작들을 생략하고 채널을 통해 게이트웨이(203)로 타겟 애플리케이션의 데이터 패킷을 전송할 수 있다.If a valid data flow exists, the

데이터 플로우가 존재하지만 유효하지 않은 경우, 접속 제어 애플리케이션(212)은 데이터 패킷을 전송하지 않고 네트워크 접속이 실패함을 나타내는 사용자 인터페이스 화면을 출력할 수 있다.If the data flow exists but is not valid, the

데이터 플로우가 존재하지 않거나, 데이터 플로우의 인증 시간이 만료되어 갱신이 필요한 경우, 또는 다른 사유에 의하여 데이터 플로우의 갱신이 필요한 경우, 접속 제어 애플리케이션(212)은 컨트롤러(202)에게 네트워크 접속을 요청할 수 있다. 실시 예에 따라, 접속 제어 애플리케이션(212)은 네트워크 접속을 요청하기 전 유효성 검사 정책에 따라서 접속 제어 애플리케이션(212) 및 타겟 애플리케이션의 무결성 및 안전성 검사를 수행하고, 애플리케이션의 무결성 및 안정성이 확인되면 컨트롤러(202)에게 네트워크 접속을 요청할 수 있다.When the data flow does not exist, the authentication time of the data flow has expired and an update is required, or when the data flow needs to be updated for other reasons, the

동작 910에서, 접속 제어 애플리케이션(212)은 컨트롤러(202)에게 서비스 서버(205)로의 네트워크 접속을 요청할 수 있다. 이 경우, 접속 제어 애플리케이션(212)은 타겟 애플리케이션 식별 정보 및 서비스 서버(205)의 식별 정보(예: IP 및 서비스 포트)를 제어 플로우의 식별 정보와 함께 컨트롤러(202)에게 전송할 수 있다.In operation 910 , the

동작 915에서, 컨트롤러(202)는 접속 제어 애플리케이션(212)으로부터 수신된 요청에 응답하여 타겟 애플리케이션과 관련된 접속 정책 및 채널 정책을 확인할 수 있다.In operation 915 , the

컨트롤러(202)는 타겟 애플리케이션이 접속 정책 데이터베이스(311)의 접속 정책을 만족하는지를 확인할 수 있다. 예를 들어, 컨트롤러(202)는 네트워크 접속을 요청한 대상(예: 타겟 애플리케이션)과 요청된 대상(예: 서비스 서버(205))의 식별 정보가 접속 정책 데이터베이스(311)에 포함되는지 여부 및 네트워크 접속을 요청한 대상의 게이트웨이 접속 가능 여부를 확인할 수 있다.The

타겟 애플리케이션의 접속이 불가능하면, 컨트롤러(202)는 동작 920에서 노드(201)에게 접속이 불가능함을 나타내는 정보를 전송할 수 있다. 이 경우, 접속 제어 애플리케이션(212)은 접속이 불가능함을 나타내는 사용자 인터페이스 화면을 디스플레이를 통해 출력할 수 있다.If the target application cannot be accessed, the

타겟 애플리케이션의 접속이 가능하면, 컨트롤러(202)는 채널 테이블(318)에서 네트워크 접속이 요청된 대상(예: 서비스 서버(205))에 접속하기 위한 채널이 생성되었는지 여부를 확인할 수 있다. 예를 들어, 채널이 생성되어 있지 않은 경우, 컨트롤러(202)는 채널 정책 데이터베이스(312)의 채널 정책에서 서비스 서버(205)에 접속하기 위해 채널 생성이 필요한지 여부를 확인할 수 있다. 채널 생성이 필요한 경우 컨트롤러(202)는 노드(201)로 네트워크 접속 불가를 나타내는 결과를 전송할 수 있다. 다른 예로, 채널이 생성되어 있거나, 채널 정책에서 채널 생성이 불필요한 것으로 확인된 경우, 컨트롤러(202)는 데이터 플로우 테이블(317)에서 노드(201)가 네트워크 접속을 요청한 정보(예: 도착지 IP 및 서비스 포트 정보)에 대응하는 유효한 데이터 플로우가 존재하는지 여부를 확인할 수 있다.If the target application is accessible, the

유효한 데이터 플로우가 존재하는 경우, 컨트롤러(202)는 데이터 플로우 정보를 노드(201)로 전송할 수 있다. 유효한 데이터 플로우가 존재하지 않는 경우, 컨트롤러(202)는 출발지 IP, 도착지 IP, 서비스 포트 정보, 프로토콜 정보, 인증서 정보, 도메인 정보 및/또는 URL 정보를 포함하는 데이터 플로우를 생성할 수 있다.If a valid data flow exists, the

컨트롤러(202)는 데이터 플로우 생성 시 파일 IO 정책을 확인하고, 파일 IO 정책에 기초하여 파일 IO 정보(354)를 생성할 수 있다. 데이터 플로우의 데이터 플로우 정보(350)에는 생성된 파일 IO 정보(354)가 포함될 수 있다. 파일 IO 정보(354)는 데이터 플로우를 사용하는 애플리케이션의 파일 IO 접근(예: 파일 송신(또는 업로드) 및 수신(또는 다운로드))과 관련된 정책 정보를 포함할 수 있다. 예를 들어, 파일 IO 정보(354)는 애플리케이션의 파일 송신에 대하여 승인이 필요한지 여부 및 애플리케이션의 파일 수신에 대하여 승인이 필요한지 여부를 포함할 수 있다. 파일 IO 정보(354)는 애플리케이션의 파일 송신 및 수신에 대하여 승인이 필요한 경우 URL 별 승인 여부 및 파일 종류 별 승인 여부를 포함할 수 있다.The

동작 920에서, 컨트롤러(202)는 접속 제어 애플리케이션(212)의 네트워크 접속 요청에 대한 응답을 노드(201)에게 전송할 수 있다. 예를 들어, 컨트롤러(202)는, 동작 915의 수행을 통하여 생성된 데이터 플로우 정보(350)를 접속 제어 애플리케이션(212)에게 전송할 수 있다. 실시 예에 따라, 접속을 요청한 대상이 접속 불가능한 경우, 컨트롤러(202)는 네트워크 접속 요청에 대한 응답으로 네트워크 접속 불가를 통보할 수 있다.In operation 920 , the

노드(201)는 수신된 응답에 따라서 결과값을 처리할 수 있다. 예를 들어, 접속 제어 애플리케이션(212)은 수신된 데이터 플로우 정보(350)를 저장하고, 네트워크 접속이 가능한 경우 타겟 애플리케이션의 데이터 패킷을 전송할 수 있다. 다른 예를 들어, 네트워크 접속이 불가하다는 응답을 수신한 경우, 노드(201)는 타겟 애플리케이션의 데이터 패킷을 드롭(drop)할 수 있다.The

또한, 동작 925에서, 컨트롤러(202)는 데이터 플로우 정보(350)를 게이트웨이(203)로 전송할 수 있다.Also, in operation 925 , the

도 10은 다양한 실시예들에 따른 서비스 처리 요청의 처리를 위한 신호 흐름도를 도시한다.10 illustrates a signal flow diagram for processing a service processing request according to various embodiments.

동작 1005에서, 프록시 서버(231)는 서비스 처리 요청 이벤트를 감지할 수 있다. 예를 들어, 프록시 서버(231)는 타겟 애플리케이션(또는 이의 프로세스)이 서비스 서버(205)에 서비스 처리를 요청하는 경우 서비스 처리 요청 이벤트가 발생한 것으로 확인할 수 있다.In operation 1005 , the

프록시 서버(231)는 타겟 애플리케이션으로부터 수신된 서비스 처리 요청 정보에 포함된 출발지 IP 또는 인증서 식별 정보, 도착지 IP 또는 도메인 및 포트 정보, 및/또는 프로토콜 정보에 대응하는 데이터 플로우가 존재하는지 여부를 확인할 수 있다. 데이터 플로우가 존재하는 경우, 프록시 서버(231)는 이하의 동작들을 수행할 수 있다.The

동작 1010에서, 프록시 서버(231)는 서비스 처리 요청 정보에 파일 정보가 포함되어 있는지 여부를 확인할 수 있다. 파일 정보가 포함되어 있지 않은 경우, 프록시 서버(231)는 서비스 처리 요청을 서비스 서버(205)로 포워딩할 수 있다. 파일 정보가 포함되어 있는 경우, 프록시 서버(231)는 데이터 플로우 정보(350)에 포함된 파일 IO 정보(354)에서 파일 송신 시 승인이 필요한지 여부를 확인할 수 있다. 파일 송신 시 승인이 필요한 경우, 프록시 서버(231)는 파일 IO 정보(354)에서 파일 확장자 기반으로 파일 송신의 승인을 수행하는지 여부를 확인할 수 있다. 파일 확장자 기반으로 승인을 수행하는 경우, 프록시 서버(231)는 파일 IO 정보(354)에서 서비스 처리 요청 정보에 포함된 파일 정보의 확장자가 파일 송신 시 승인이 필요한 확장자인지 여부를 확인할 수 있다.In operation 1010 , the

파일 송신 시 승인이 필요하지 않은 경우, 프록시 서버(231)는 서비스 처리 요청을 서비스 서버(205)로 포워딩할 수 있다. 파일 송신 시 승인이 필요한 경우, 프록시 서버(231)는 파일의 고유 정보 및 식별 정보(예: 파일명, 파일의 일부 내용 또는 헤더 정보, 해쉬 정보 및/또는 시그니처 정보)를 추출할 수 있다. 프록시 서버(231)는 게이트웨이(203)의 메모리에 저장된 파일 테이블(319)에서 추출된 고유 정보 및 식별 정보에 대응하는 승인된 파일 정보가 존재하는지 확인할 수 있다.If approval is not required when transmitting the file, the

예를 들어, 파일 테이블(319)에 파일 정보가 존재하지만 승인되지 않은 경우, 프록시 서버(231)는 서비스 정책 데이터베이스(313)의 서비스 정책에 따라 지정된 경로로 서비스 처리 요청을 포워딩하거나 리다이렉션하기 위한 정보를 반환하거나, 서비스 처리 요청이 실패함을 나타내는 실패 정보를 반환할 수 있다. 다른 예로, 파일 테이블(319)에 파일 정보가 존재하고 승인된 경우, 프록시 서버(231)는 서비스 서버(205)로 서비스 처리 요청을 포워딩할 수 있다. 또 다른 예로, 파일 테이블(319)에 파일 정보가 존재하지 않는 경우, 프록시 서버(231)는 동작 1015를 수행할 수 있다.For example, if file information exists in the file table 319 but is not approved, the

동작 1015에서, 프록시 서버(231)는 컨트롤러(202)로 파일 승인 여부 검사를 요청할 수 있다. 파일 테이블(319)에 파일 정보가 존재하지 않는 경우, 프록시 서버(231)는 데이터 플로우 식별 정보 및 파일 식별 정보를 컨트롤러(202)로 전송하거나, 검사 대상 식별 정보 및 파일 식별 정보를 컨트롤러(202)로 전송함으로써, 파일의 송신 승인 여부에 대한 검사를 요청할 수 있다.In operation 1015 , the

동작 1020에서, 컨트롤러(202)는 파일 승인 여부 검사를 수행할 수 있다. 컨트롤러(202)는 게이트웨이(203)로부터 수신된 데이터 플로우 식별 정보 또는 검사 대상 식별 정보에 기초하여 데이터 플로우를 식별하고, 게이트웨이(203)로부터 수신된 파일 식별 정보에 기반하여 파일 테이블(319)에서 대상 파일(또는 파일 식별 정보에 대응하는 파일)이 존재하는지 확인할 수 있다.In operation 1020 , the

파일 테이블(319)에 대상 파일이 존재하는 경우, 컨트롤러(202)는 파일 테이블 정보(360)의 상태 값(예: 상태 정보(366))에 따라 파일 송신을 허용하거나 실패함을 나타내는 정보를 게이트웨이(203)로 전송할 수 있다. 파일 테이블(319)에 대상 파일이 존재하지 않는 경우, 컨트롤러(202)는 파일 IO 정책 데이터베이스(314)에서 사용자, 노드(201), 애플리케이션(예: 타겟 애플리케이션(211)), 및 네트워크에 매칭된 파일 IO 정책에 따라 대상 파일의 송신을 허용할 것인지 여부를 확인할 수 있다. 또한, 컨트롤러(202)는 외부 연계 시스템에 대상 파일의 송신 승인 여부를 질의하여 수신한 승인 결과에 따라 대상 파일의 송신을 허용할 것인지 여부를 확인할 수 있다. 컨트롤러(202)는 대상 파일의 송신 허용 여부에 대하여 확인된 결과 및 대상 파일의 파일 정보를 파일 테이블(319)에 추가할 수 있다.When the target file exists in the file table 319, the

컨트롤러(202)는 파일 IO 정책을 확인함에 따라 파일 테이블(319)의 상태 값(예: 상태 정보(366))을 갱신하고, 파일 송신의 허용 또는 실패를 나타내는 정보를 게이트웨이(203)로 전송할 수 있다. 예를 들어, 파일 IO 정책에 따르면, 연계 시스템에 질의하는 방식이 아니고, 관리자에 의해 수동 승인이 필요한 방식인 경우, 파일 테이블(319)의 상태 값을 관리자에 의해 수동 승인이 필요함을 나타내도록 갱신하고, 파일 송신에 대한 승인이 필요함을 나타내는 정보를 게이트웨이(203)로 전송할 수 있다.The

동작 1025에서, 컨트롤러(202)는 게이트웨이(203)로 파일 승인 여부 검사 결과를 전송할 수 있다. 컨트롤러(202)는 동작 1020의 수행을 통해 확인된 파일 송신의 승인 여부 또는 파일 송신에 대한 승인이 필요함을 나타내는 정보를 파일 승인 여부 검사 결과로서 전송할 수 있다.In operation 1025 , the

동작 1030에서, 프록시 서버(231)는 컨트롤러(202)로부터 수신된 결과 값에 따라 파일 테이블 정보(360)를 갱신할 수 있다. 예를 들어, 파일 송신이 허용되지 않는 경우, 프록시 서버(231)는 동작 1032를 수행할 수 있다. 동작 1032에서, 프록시 서버(231)는 서비스 정책 데이터베이스(313)의 서비스 정책에 따라 지정된 경로로 서비스 처리 요청을 포워딩하거나 리다이렉션하기 위한 정보를 반환하거나, 서비스 처리 요청이 실패함을 나타내는 실패 정보를 반환할 수 있다. 다른 예로, 파일 송신이 허용되는 경우, 프록시 서버(231)는 동작 1031을 수행할 수 있다. 동작 1031에서, 프록시 서버(231)는 서비스 처리 요청을 서비스 서버(205)로 포워딩할 수 있다. 또 다른 예로, 파일 송신에 대한 승인이 필요한 경우, 프록시 서버(231)는 동작 1033 및 동작 1034를 수행할 수 있다. 동작 1033에서 프록시 서버(231)는 서비스 처리 요청 정보에 포함된 파일 정보(예: 바이너리)를 게이트웨이에 저장할 수 있다. 동작 1034에서 프록시 서버(231)는 파일 정보를 컨트롤러(202)에 전송할 수 있다.In

동작 1035에서, 컨트롤러(202)는 수신된 파일 정보를 저장하고 파일 테이블(319)을 갱신할 수 있다. 컨트롤러(202)는 파일 테이블(319)을 갱신함으로써 관리자 또는 연계 시스템이 대상 파일을 분석하도록 하고, 분석된 결과에 따라 파일 송신에 대한 승인 여부를 결정할 수 있다. 컨트롤러(202)는 결정된 파일 송신에 대한 승인 여부를 게이트웨이(203)로 전송할 수 있고, 게이트웨이(203)는 수신된 결과 값에 따라 동작 1031 또는 동작 1032를 수행할 수 있다.In operation 1035 , the

도 11은 다양한 실시예들에 따른 서비스 처리 요청 결과의 수신을 위한 신호 흐름도를 도시한다. 도 11에 도시된 동작들은 예를 들어, 도 10의 신호 흐름도 이후에 구현될 수 있다.11 illustrates a signal flow diagram for receiving a service processing request result according to various embodiments of the present disclosure; The operations shown in FIG. 11 may be implemented, for example, after the signal flow diagram of FIG. 10 .

동작 1105에서, 프록시 서버(231)는 서비스 처리 요청 결과 수신 이벤트를 감지할 수 있다. 예를 들어, 프록시 서버(231)는 도 10의 프로세스에 따른 서비스 처리 요청에 대한 결과를 수신하는 경우 서비스 처리 요청 결과 수신 이벤트가 발생한 것으로 확인할 수 있다. 프록시 서버(231)는 도 10의 프로세스에 따른 서비스 처리 요청에 대한 결과를 수신하는 경우 기 식별된 데이터 플로우를 기반으로 서비스 처리 요청 결과 정보에 대한 파일 승인 여부 검사와 관련된 이하의 동작들을 수행할 수 있다.In operation 1105, the

동작 1110에서, 프록시 서버(231)는 서비스 처리 요청 결과 정보에 파일 정보가 포함되어 있는지 여부를 확인할 수 있다. 파일 정보가 포함되어 있지 않은 경우, 프록시 서버(231)는 서비스 처리 요청 결과를 노드(201)로 포워딩할 수 있다. 파일 정보가 포함되어 있는 경우, 프록시 서버(231)는 데이터 플로우 정보(350)에 포함된 파일 IO 정보(354)에서 파일 수신 시 승인이 필요한지 여부를 확인할 수 있다. 파일 수신 시 승인이 필요한 경우, 프록시 서버(231)는 파일 IO 정보(354)에서 파일 확장자 기반으로 파일 수신의 승인을 수행하는지 여부를 확인할 수 있다. 파일 확장자 기반으로 승인을 수행하는 경우, 프록시 서버(231)는 파일 IO 정보(354)에서 서비스 처리 요청 결과 정보에 포함된 파일 정보의 확장자가 파일 수신 시 승인이 필요한 확장자인지 여부를 확인할 수 있다.In operation 1110, the

파일 수신 시 승인이 필요하지 않은 경우, 프록시 서버(231)는 서비스 처리 요청 결과를 노드(201)로 포워딩할 수 있다. 파일 수신 시 승인이 필요한 경우, 프록시 서버(231)는 파일의 고유 정보 및 식별 정보(예: 파일명, 파일의 일부 내용 또는 헤더 정보, 해쉬 정보 및/또는 시그니처 정보)를 추출할 수 있다. 프록시 서버(231)는 게이트웨이(203)의 메모리에 저장된 파일 테이블(319)에서 추출된 고유 정보 및 식별 정보에 대응하는 승인된 파일 정보가 존재하는지 확인할 수 있다.If approval is not required when receiving the file, the

예를 들어, 파일 테이블(319)에 파일 정보가 존재하지만 승인되지 않은 경우, 프록시 서버(231)는 서비스 정책 데이터베이스(313)의 서비스 정책에 따라 서비스 처리 요청 결과의 수신이 실패함을 나타내는 실패 정보를 반환할 수 있다. 다른 예로, 파일 테이블(319)에 파일 정보가 존재하고 승인된 경우, 프록시 서버(231)는 노드(201)로 서비스 처리 요청 결과를 포워딩할 수 있다. 또 다른 예로, 파일 테이블(319)에 파일 정보가 존재하지 않는 경우, 프록시 서버(231)는 동작 1115를 수행할 수 있다.For example, if the file information exists in the file table 319 but is not approved, the

동작 1115에서, 프록시 서버(231)는 컨트롤러(202)로 파일 승인 여부 검사를 요청할 수 있다. 파일 테이블(319)에 파일 정보가 존재하지 않는 경우, 프록시 서버(231)는 데이터 플로우 식별 정보 및 파일 식별 정보를 컨트롤러(202)로 전송하거나, 검사 대상 식별 정보 및 파일 식별 정보를 컨트롤러(202)로 전송함으로써, 파일의 수신 승인 여부에 대한 검사를 요청할 수 있다.In operation 1115 , the

동작 1120에서, 컨트롤러(202)는 파일 승인 여부 검사를 수행할 수 있다. 컨트롤러(202)는 게이트웨이(203)로부터 수신된 데이터 플로우 식별 정보 또는 검사 대상 식별 정보에 기초하여 데이터 플로우를 식별하고, 게이트웨이(203)로부터 수신된 파일 식별 정보에 기반하여 파일 테이블(319)에서 대상 파일(또는 파일 식별 정보에 대응하는 파일)이 존재하는지 확인할 수 있다.In operation 1120, the

파일 테이블(319)에 대상 파일이 존재하는 경우, 컨트롤러(202)는 파일 테이블 정보(360)의 상태 값(예: 상태 정보(366))에 따라 파일 수신을 허용하거나 실패함을 나타내는 정보를 게이트웨이(203)로 전송할 수 있다. 파일 테이블(319)에 대상 파일이 존재하지 않는 경우, 컨트롤러(202)는 파일 IO 정책 데이터베이스(314)에서 사용자, 노드(201), 애플리케이션(예: 타겟 애플리케이션(211)), 및 네트워크에 매칭된 파일 IO 정책에 따라 대상 파일의 수신을 허용할 것인지 여부를 확인할 수 있다. 또한, 컨트롤러(202)는 외부 연계 시스템에 대상 파일의 수신 승인 여부를 질의하여 수신한 승인 결과에 따라 대상 파일의 수신을 허용할 것인지 여부를 확인할 수 있다. 컨트롤러(202)는 대상 파일의 수신 허용 여부에 대하여 확인된 결과 및 대상 파일의 파일 정보를 파일 테이블(319)에 추가할 수 있다.If the target file exists in the file table 319, the

컨트롤러(202)는 파일 IO 정책을 확인함에 따라 파일 테이블(319)의 상태 값(예: 상태 정보(366))을 갱신하고, 파일 수신의 허용 또는 실패를 나타내는 정보를 게이트웨이(203)로 전송할 수 있다. 예를 들어, 파일 IO 정책에 따르면, 연계 시스템에 질의하는 방식이 아니고, 관리자에 의해 수동 승인이 필요한 방식인 경우, 파일 테이블(319)의 상태 값을 관리자에 의해 수동 승인이 필요함을 나타내도록 갱신하고, 파일 수신에 대한 승인이 필요함을 나타내는 정보를 게이트웨이(203)로 전송할 수 있다.The

동작 1125에서, 컨트롤러(202)는 게이트웨이(203)로 파일 승인 여부 검사 결과를 전송할 수 있다. 컨트롤러(202)는 동작 1120의 수행을 통해 확인된 파일 수신의 승인 여부 또는 파일 수신에 대한 승인이 필요함을 나타내는 정보를 파일 승인 여부 검사 결과로서 전송할 수 있다.In operation 1125 , the

동작 1130에서, 프록시 서버(231)는 컨트롤러(202)로부터 수신된 결과 값에 따라 파일 테이블 정보(360)를 갱신할 수 있다. 예를 들어, 파일 수신이 허용되지 않는 경우, 프록시 서버(231)는 동작 1132를 수행할 수 있다. 동작 1132에서, 프록시 서버(231)는 서비스 정책 데이터베이스(313)의 서비스 정책에 따라 서비스 처리 요청 결과의 수신이 실패함을 나타내는 실패 정보를 반환할 수 있다. 다른 예로, 파일 수신이 허용되는 경우, 프록시 서버(231)는 동작 1131을 수행할 수 있다. 동작 1131에서, 프록시 서버(231)는 서비스 처리 요청 결과를 노드(201)로 포워딩할 수 있다. 또 다른 예로, 파일 수신에 대한 승인이 필요한 경우, 프록시 서버(231)는 동작 1133 및 동작 1134를 수행할 수 있다. 동작 1133에서 프록시 서버(231)는 서비스 처리 요청 결과 정보에 포함된 파일 정보(예: 바이너리)를 게이트웨이에 저장할 수 있다. 동작 1134에서 프록시 서버(231)는 파일 정보를 컨트롤러(202)에 전송할 수 있다.In

동작 1135에서, 컨트롤러(202)는 수신된 파일 정보를 저장하고 파일 테이블(319)을 갱신할 수 있다. 컨트롤러(202)는 파일 테이블(319)을 갱신함으로써 관리자 또는 연계 시스템이 대상 파일을 분석하도록 하고, 분석된 결과에 따라 파일 수신에 대한 승인 여부를 결정할 수 있다. 컨트롤러(202)는 결정된 파일 수신에 대한 승인 여부를 게이트웨이(203)로 전송할 수 있고, 게이트웨이(203)는 수신된 결과 값에 따라 동작 1131 또는 동작 1132를 수행할 수 있다.In operation 1135 , the

도 12는 다양한 실시예들에 따른 서비스 요청 처리 로그 및 거절 로그 전송을 위한 신호 흐름도를 도시한다.12 illustrates a signal flow diagram for transmitting a service request processing log and a rejection log according to various embodiments of the present disclosure;

동작 1205에서, 프록시 서버(231)는 서비스 요청 처리 로그 및 거절 로그를 컨트롤러(202)에 전송할 수 있다. 프록시 서버(231)는 지정된 시간 단위로 서비스 요청 처리 로그 및 거절 로그를 컨트롤러(202)에 전송할 수 있다. 예를 들어, 서비스 요청은, 노드(201)의 서비스 서버(205)에 대한 서비스 처리 요청을 포함할 수 있다.In operation 1205 , the

동작 1210에서, 컨트롤러(202)는 게이트웨이(203)로부터 수신된 로그를 분석할 수 있다. 컨트롤러(202)는 수신된 로그 정보를 기반으로 서비스 요청 및 거절에 대한 통계 정보를 갱신할 수 있다. 컨트롤러(202)는 수신된 로그를 분석하여 서비스를 요청한 대상(예: 노드(201) 또는 노드(201)의 타겟 애플리케이션(211))이 비이상적인 행위를 수행하고 있는지를 검사할 수 있다. 예를 들어, 서비스를 요청한 대상이 비이상적인 행위를 수행하고 있는 경우, 컨트롤러(202)는 블랙리스트 정책 데이터베이스(315)의 블랙리스트 정책에 따라 블랙리스트(320)에 등록할 수 있다. 또한, 컨트롤러는 비이상적인 행위를 수행하고 있는 대상의 데이터 플로우 및 제어 플로우를 제거함으로써 상기 대상의 서비스 접속을 차단할 수 있다. 컨트롤러(202)는 갱신된 데이터 플로우 정보를 게이트웨이(203)로 반환할 수 있다.In operation 1210 , the

동작 1215에서, 컨트롤러(202)는 데이터 플로우의 갱신 결과를 게이트웨이(203)로 전송할 수 있다. 게이트웨이(203)는 수신된 데이터 플로우 정보에 따라 데이터 플로우를 제거해야 하는 경우 데이터 플로우 테이블(317)에서 비이상적인 행위를 수행하고 있는 대상의 데이터 플로우를 제거함으로써 상기 대상이 더 이상 서비스 접속 요청을 수행할 수 없도록 할 수 있다.In operation 1215 , the

도 13은 다양한 실시 예들에 따른 제어 플로우 갱신을 위한 신호 흐름도를 도시한다.13 is a flowchart illustrating a signal flow for updating a control flow according to various embodiments of the present disclosure;

도 13을 참조하면, 동작 1305에서, 접속 제어 애플리케이션(212)은 제어 플로우 갱신을 요청할 수 있다.Referring to FIG. 13 , in operation 1305 , the

일 실시 예에서, 접속 제어 애플리케이션(212)은 제어 플로우 및 데이터 플로우를 유지하기 위하여 컨트롤러(202)에게 제어 플로우 갱신을 요청할 수 있다. 일 실시 예에서, 접속 제어 애플리케이션(212)은 지정된 주기 마다 제어 플로우의 식별 정보를 포함하여 제어 플로우 갱신을 요청할 수 있다.In one embodiment, the

동작 1310에서, 컨트롤러(202)는 제어 플로우를 갱신(검사)할 수 있다. 예를 들어, 컨트롤러(202)는 수신된 식별 정보가 나타내는 제어 플로우 정보(340)가 제어 플로우 테이블(316) 내에 존재하는지, 제어 플로우 정보(340)가 존재한다면 그에 종속되는 데이터 플로우 정보(350)가 존재하는지를 확인할 수 있다. 다른 보안 시스템에 의하여 접속이 해제되거나, 갱신 시간이 경과하거나, 또는 위험 탐지에 의하여 접속이 해제되는 경우, 제어 플로우가 존재하지 않을 수 있다. 제어 플로우가 존재하지 않는 경우, 컨트롤러(202)는 노드(201)로 접속 불가 정보를 반환할 수 있다. 제어 플로우가 존재하는 경우, 컨트롤러(202)는 제어 플로우의 갱신 시각 또는 만료 시간을 업데이트하고, 해당 제어 플로우에 종속하는 데이터 플로우를 탐색할 수 있다. 예를 들어, 탐색된 데이터 플로우에서 재인증을 수행해야 하거나 더 이상 접속이 불가능한 데이터 플로우가 존재하는 경우, 컨트롤러(202)는 해당 데이터 플로우 정보를 노드(201)로 반환할 수 있다.In operation 1310 , the

예를 들어 갱신(검사)이 실패하면, 컨트롤러(202)는 노드(201)로 접속 불가 정보를 전송할 수 있다. 이 경우, 노드(201)는 접속 제어 애플리케이션(212)을 종료하거나 접속 제어 애플리케이션(212)의 네트워크 접속을 차단할 수 있다. 다른 예를 들어 갱신(검사)이 성공하면, 컨트롤러(202)는 제어 플로우 및 그에 종속되는 데이터 플로우의 만료 시간을 갱신할 수 있다. 컨트롤러(202)는 갱신된 제어 플로우 정보 및 데이터 플로우 정보를 노드(201)로 전송할 수 있다. 이 경우, 노드(201)는 제어 플로우 정보(340) 및 데이터 플로우 정보(350)를 갱신할 수 있다.For example, if the update (check) fails, the

동작 1315에서, 컨트롤러(202)는 갱신(검사) 결과 정보를 접속 제어 애플리케이션(212)에게 전송할 수 있다. 예를 들어 갱신(검사)이 실패하면, 컨트롤러(202)는 접속 불가 정보를 전송할 수 있다. 다른 예를 들어 갱신(검사)이 성공하면, 컨트롤러(202)는 갱신된 제어 플로우 정보(340) 및 그에 종속되는 데이터 플로우 정보(350)를 접속 제어 애플리케이션(212)에게 전송할 수 있다. 이 경우, 노드(201)는 제어 플로우 정보(340) 및 데이터 플로우 정보(350)를 갱신할 수 있다.In operation 1315 , the

접속 제어 애플리케이션(212)은 갱신(검사) 결과 정보를 처리할 수 있다. 제어 플로우 갱신 결과가 접속 불가를 나타내면, 접속 제어 애플리케이션(212)은 타겟 애플리케이션을 종료하거나, 타겟 애플리케이션의 모든 네트워크 접속을 차단할 수 있다. 제어 플로우 갱신 결과가 정상을 나타내고, 갱신된 데이터 플로우 정보(350)가 있는 경우, 접속 제어 애플리케이션(212)은 접속 제어 애플리케이션(212) 내의 데이터 플로우 테이블(316)을 갱신할 수 있다.The

도 14는 다양한 실시 예들에 따른 제어 플로우 제거를 위한 신호 흐름도를 도시한다.14 is a flowchart illustrating a signal flow for removing a control flow according to various embodiments of the present disclosure.

도 14를 참조하면, 동작 1405에서 노드(201)는 컨트롤러(202)에게 제어 플로우 종료를 요청할 수 있다. 예를 들어, 노드(201)는 접속 제어 애플리케이션(212)을 종료하거나, 네트워크 접속이 지정된 시간 동안 사용되지 않거나, 또는 다른 시스템으로부터 접속 종료 요청이 수신되는 경우, 제어 플로우 종료를 요청할 수 있다.Referring to FIG. 14 , in operation 1405 , the

동작 1410에서, 컨트롤러(202)는 노드(201)로부터 수신된 식별 정보에 대응하는 제어 플로우를 제거할 수 있다. 컨트롤러(202)는 제거된 제어 플로우에 종속되는 데이터 플로우 또한 제거할 수 있다.In

동작 1415에서, 컨트롤러(202)는 게이트웨이(203)에게 데이터 플로우 제거를 요청하며, 동작 1420에서, 게이트웨이(203)는 데이터 플로우를 제거함으로써 접속 제어 애플리케이션(212)의 네트워크 접속을 차단할 수 있다.In operation 1415 , the

도 15는 다양한 실시 예들에 따른 데이터 플로우 제거를 위한 신호 흐름도를 도시한다.15 is a signal flow diagram for removing a data flow according to various embodiments of the present disclosure;

도 15를 참조하면, 동작 1505에서 접속 제어 애플리케이션(212)은 타겟 애플리케이션의 종료를 감지할 수 있다. 접속 제어 애플리케이션(212)은 노드(201)에서 실행 중인 타겟 애플리케이션의 종료 여부를 실시간 감시할 수 있다.Referring to FIG. 15 , in operation 1505 , the

동작 1510에서 접속 제어 애플리케이션(212)은 컨트롤러(202)에게 데이터 플로우 종료를 요청할 수 있다. 예를 들어, 접속 제어 애플리케이션(212)은 종료된 타겟 애플리케이션에 할당되어 있는 데이터 플로우 식별 정보 또는 타겟 애플리케이션의 식별 정보를 컨트롤러(202)에 전송하여 데이터 플로우 종료를 요청할 수 있다.In operation 1510 , the

동작 1515에서, 컨트롤러(202)는 노드(201)로부터 수신된 데이터 플로우 식별 정보 또는 타겟 애플리케이션의 식별 정보를 기반으로 데이터 플로우를 제거할 수 있다. 컨트롤러(202)는 수신된 데이터 플로우 식별 정보 또는 타겟 애플리케이션의 식별 정보를 기반으로 제어 플로우를 식별 및 검색하고, 식별 및 검색된 제어 플로우에 정속된 데이터 플로우를 제거할 수 있다.In operation 1515 , the

동작 1520에서, 컨트롤러(202)는 게이트웨이(203)에게 데이터 플로우 제거를 요청하며, 동작 1525에서, 게이트웨이(203)는 데이터 플로우를 제거함으로써 접속 제어 애플리케이션(212)의 제거된 데이터 플로우에 대응되는 서비스 서버(205)에 대한 접속을 차단할 수 있다. 타겟 애플리케이션은 더 이상 목적지 네트워크로 데이터 패킷을 전송할 수 없게 된다.In operation 1520 , the

이상의 설명은 본 문서에 개시된 기술 사상을 예시적으로 설명한 것에 불과한 것으로서, 본 문서에 개시된 실시예들이 속하는 기술 분야에서 통상의 지식을 가진 자라면 본 문서에 개시된 실시예들의 본질적인 특성에서 벗어나지 않는 범위에서 다양한 수정 및 변형이 가능할 것이다.The above description is merely illustrative of the technical idea disclosed in this document, and those of ordinary skill in the art to which the embodiments disclosed in this document belong are not departing from the essential characteristics of the embodiments disclosed in this document. Various modifications and variations will be possible.