KR100804795B1 - Authentication request method and authentication method in communication system - Google Patents

Authentication request method and authentication method in communication systemDownload PDFInfo

- Publication number

- KR100804795B1 KR100804795B1KR1020040067733AKR20040067733AKR100804795B1KR 100804795 B1KR100804795 B1KR 100804795B1KR 1020040067733 AKR1020040067733 AKR 1020040067733AKR 20040067733 AKR20040067733 AKR 20040067733AKR 100804795 B1KR100804795 B1KR 100804795B1

- Authority

- KR

- South Korea

- Prior art keywords

- authentication

- message

- eap

- authentication mode

- base station

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Expired - Lifetime

Links

Images

Classifications

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04W—WIRELESS COMMUNICATION NETWORKS

- H04W12/00—Security arrangements; Authentication; Protecting privacy or anonymity

- H04W12/06—Authentication

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/16—Implementing security features at a particular protocol layer

- H04L63/162—Implementing security features at a particular protocol layer at the data link layer

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/006—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols involving public key infrastructure [PKI] trust models

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/32—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols including means for verifying the identity or authority of a user of the system or for message authentication, e.g. authorization, entity authentication, data integrity or data verification, non-repudiation, key authentication or verification of credentials

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04W—WIRELESS COMMUNICATION NETWORKS

- H04W12/00—Security arrangements; Authentication; Protecting privacy or anonymity

- H04W12/06—Authentication

- H04W12/069—Authentication using certificates or pre-shared keys

Landscapes

- Engineering & Computer Science (AREA)

- Computer Security & Cryptography (AREA)

- Computer Networks & Wireless Communication (AREA)

- Signal Processing (AREA)

- Computer Hardware Design (AREA)

- Computing Systems (AREA)

- General Engineering & Computer Science (AREA)

- Mobile Radio Communication Systems (AREA)

- Small-Scale Networks (AREA)

Abstract

Translated fromKoreanDescription

Translated fromKorean도 1은 본 발명의 실시예에 따른 무선 휴대 인터넷의 개요를 도시한 개략도이다.1 is a schematic diagram showing an outline of a wireless portable Internet according to an embodiment of the present invention.

도 2는 도 1에 도시된 무선 휴대 인터넷 시스템의 계층 구조를 도시한 계층도이다.FIG. 2 is a hierarchical diagram showing the hierarchical structure of the wireless portable Internet system shown in FIG.

도 3은 도 1에 도시된 무선 휴대 인터넷 시스템에서 기지국과 가입자 단말의 연결구조를 도시한 개략도이다.3 is a schematic diagram illustrating a connection structure between a base station and a subscriber station in the wireless portable Internet system shown in FIG. 1.

도 4는 본 발명의 실시예에 따른 무선 휴대 인터넷 시스템에서의 연결 설정을 위한 흐름도이다.4 is a flowchart for establishing a connection in a wireless portable Internet system according to an embodiment of the present invention.

도 5는 도 4에 도시된 기본 기능 협상 과정 및 가입자 단말 인증 과정을 수행하기 위해 가입자 단말과 기지국 간의 MAC 연결 절차를 나타내는 흐름도이다.FIG. 5 is a flowchart illustrating a MAC connection procedure between a subscriber station and a base station to perform a basic function negotiation process and a subscriber station authentication process illustrated in FIG. 4.

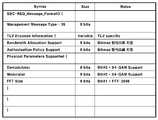

도 6은 도 5에 도시된 기본 기능 협상 과정에서 사용되는 기본 기능 협상 요구 메시지(SBC-REQ)의 포맷을 나타낸 도면이다.FIG. 6 is a diagram illustrating a format of a basic function negotiation request message (SBC-REQ) used in the basic function negotiation process illustrated in FIG. 5.

도 7은 본 발명의 실시예에 따른 무선 휴대 인터넷 시스템에서의 가입자 단 말 인증 방법에서 EAP 기반으로 가입자 단말을 인증하기 위한 MAC 흐름도이다.7 is a MAC flowchart for authenticating a subscriber station based on EAP in a subscriber station authentication method in a wireless portable Internet system according to an embodiment of the present invention.

도 8은 본 발명의 실시예에 따른 무선 휴대 인터넷 시스템에서의 가입자 단말 인증 방법에서 사용되는 MAC 메시지 중 PKM 메시지의 타입을 나타낸 도면이다.8 is a diagram illustrating a type of PKM message among MAC messages used in a subscriber station authentication method in a wireless portable Internet system according to an embodiment of the present invention.

도 9는 도 8에 도시된 PKM 메시지 중에서 EAP 기반의 가입자 인증을 위한 메시지의 구성요소를 나타낸 도면이다.FIG. 9 is a diagram illustrating components of a message for subscriber authentication based on EAP among the PKM messages shown in FIG. 8.

도 10은 도 6에 도시된 기본 기능 협상 요구 메시지(SBC-REQ)의 파라미터 중 Authorization Policy Support 파라미터의 속성을 나타낸 도면이다.FIG. 10 is a diagram illustrating attributes of an Authorization Policy Support parameter among parameters of a basic function negotiation request message (SBC-REQ) shown in FIG. 6.

도 11은 본 발명의 실시예에 따른 무선 휴대 인터넷 시스템에서의 가입자 단말 인증 장치의 블록도이다.11 is a block diagram of a subscriber station authentication apparatus in a wireless portable Internet system according to an embodiment of the present invention.

도 12는 도 11에 도시된 가입자 단말의 인증 요청부의 상세 블록도이다.12 is a detailed block diagram of an authentication request unit of the subscriber station shown in FIG. 11.

도 13은 도 11에 도시된 기지국의 인증 처리부의 상세 블록도이다.FIG. 13 is a detailed block diagram of an authentication processing unit of the base station shown in FIG. 11.

도 14는 도 11에 도시된 AAA 서버의 인증 처리부의 상세 블록도이다.FIG. 14 is a detailed block diagram of an authentication processing unit of the AAA server shown in FIG. 11.

본 발명은 무선 휴대 인터넷 시스템에서의 가입자 단말 인증 방법에 관한 것으로, 보다 구체적으로 무선 휴대 인터넷 시스템에서 이동 가입자 및 망간 연동시의 가입자 인증을 위해 상위 계층의 표준화된 프로토콜을 수용하는 무선 휴대 인터넷 시스템에서의 가입자 단말 인증 방법 및 그 프로토콜 구성 방법, 그리고 그 장치에 관한 것이다.The present invention relates to a subscriber station authentication method in a wireless portable internet system, and more particularly, to a wireless portable internet system that adopts a standardized protocol of a higher layer for mobile subscriber and network subscriber authentication in a wireless portable internet system. The present invention relates to a subscriber station authentication method, a protocol configuration method, and an apparatus thereof.

무선 휴대 인터넷은 종래의 무선 LAN과 같이 고정된 액세스 포인트(Access Point:AP)를 이용하는 근거리 데이터 통신 방식에 이동성(mobility)을 더 지원하는 차세대 통신 방식이다. 이러한 무선 휴대 인터넷은 다양한 표준들이 제안되고 있으며, 현재 IEEE 802.16을 중심으로 휴대 인터넷의 국제 표준화가 진행되고 있다.The wireless portable Internet is a next-generation communication method that further supports mobility to a short-range data communication method using a fixed access point (AP) like a conventional wireless LAN. Various standards have been proposed for such a wireless portable Internet, and international standardization of the portable internet is currently underway based on IEEE 802.16.

이러한 IEEE 802.16에서 정의하는 인증(Authentication and authorization) 규격은 무선 네트워크로 구성된 광대역 네트워크를 대상으로 단말에 대한 인증 기능을 규격화하고 있다. 특히, IEEE 802.16의 프라이버시(privacy) 계층으로 규격화하여 정의하고 있는 가입자 단말(Subscriber Station, 이하 "SS"라고 함)에 대한 인증 기능은 주로 고정망에서의 사용자를 대상으로 하기 때문에 현재 이동 서비스의 추세인 단말 또는 가입자의 이동성 지원에 적합하지 않다. 즉, 고정망을 기반으로 SS의 인증을 위한 메시지 및 절차가 기술되어 있는 기지국(Base Station, 이하 "BS"라고 함)에서의 구체적 기능들이 명시되어 있지 않아서, 이동서비스를 위해서는 추가적으로 BS의 기능 요구가 이루어져야 한다. 이러한 추가적인 기능 요구는 개략적으로 BS에서 현재 서비스를 받는 모든 가입자에 대한 프로파일을 갖고 있거나, 그렇지 않은 경우 CA 인터페이스를 위한 API 또는 인증 서버와의 인터페이스를 위한 인증 클라이언트 수용등의 기능을 요구한다.The authentication and authorization standard defined in IEEE 802.16 standardizes an authentication function for a terminal for a broadband network composed of a wireless network. In particular, since the authentication function for subscriber stations (hereinafter referred to as SSs), which is standardized and defined as the privacy layer of IEEE 802.16, mainly targets users in fixed networks, current mobile service trends It is not suitable for mobility support of a terminal or subscriber. That is, specific functions in the base station (base station (hereinafter referred to as "BS"), which describe messages and procedures for authentication of the SS based on the fixed network, are not specified. Should be done. This additional functional requirement roughly requires a profile for all subscribers currently serviced by the BS, or otherwise requires functionality such as an API for the CA interface or an authentication client for the interface with an authentication server.

또한, 종래 고정망에서의 가입자 단말에 대한 인증은 디지털 인증서 기반이므로, 인증 서버에 접속하여 사용자 인증을 받는 경우 반드시 인증서 기반의 인증을 수행하는 서버로 제한되며, 기존 규격의 경우 SS와 BS사이의 보안을 위한 키 분배를 BS에서 하도록 정의되어 있어, BS 자체에 대한 보안에도 또 다른 향상된 기능 이 필요하다는 문제점이 있다.In addition, since the authentication of the subscriber station in the conventional fixed network is based on the digital certificate, when accessing the authentication server to receive the user authentication, it is limited to the server that performs certificate-based authentication, in the case of the existing standard between SS and BS Since the BS is defined to distribute keys for security, there is a problem in that security for the BS itself is required for further enhancement.

따라서, 본 발명의 목적은 상기한 문제점을 해결하고자 하는 것으로, 가입자 단말에 대한 인증시에 이동 가입자 단말이나 망간의 연동에 따른 가입자 단말에 대해 표준화된 상위 계층의 프로토콜을 수용한 인증이 가능하도록 한 무선 휴대 인터넷 시스템에서의 가입자 단말 인증 방법 및 그 프로토콜 구성 방법, 그리고 그 장치를 제공하는 것이다.Accordingly, an object of the present invention is to solve the above problems, and to enable authentication that accepts a standardized upper layer protocol for a subscriber station according to interworking between a mobile subscriber station or a network at the time of authentication for the subscriber station. A subscriber terminal authentication method, a protocol configuration method, and an apparatus thereof in a wireless portable Internet system are provided.

상기 과제를 달성하기 위한 본 발명의 하나의 특징에 따른 무선 휴대 인터넷 시스템에서의 가입자 단말 인증 요청 방법은,Subscriber terminal authentication request method in a wireless portable Internet system according to an aspect of the present invention for achieving the above object,

무선 휴대 인터넷 시스템에서 기지국에 무선 연결된 가입자 단말이 기지국으로 인증을 요청하는 방법으로서,In the wireless portable Internet system, a subscriber station wirelessly connected to a base station requests authentication to the base station.

a) 인증 모드 설정을 위해 기본 능력 협상 메시지를 상기 기지국으로 송신하는 단계; b) 상기 기지국에서 송신된 상기 기본 능력 협상 메시지에 대한 응답 메시지를 수신하여 인증 모드를 설정하는 단계; 및 c) 상기 설정된 인증 모드에 대응되는 가입자 인증 요청 메시지를 상기 기지국으로 송신하여 상기 가입자 단말에 대한 인증을 요청하는 단계를 포함한다.a) sending a basic capability negotiation message to the base station for setting an authentication mode; b) setting an authentication mode by receiving a response message to the basic capability negotiation message sent from the base station; And c) transmitting a subscriber authentication request message corresponding to the set authentication mode to the base station and requesting authentication of the subscriber station.

여기서, 상기 a) 단계에서, 상기 기본 능력 협상 메시지에는 인증 모드 설정이 가능한 파라미터가 포함된 것을 특징으로 한다.Here, in step a), the basic capability negotiation message is characterized in that it includes a parameter capable of setting the authentication mode.

또한, 상기 b) 단계에서, 상기 인증 모드는 IEEE 802.16 프라이버시 표준 프 로토콜에 기반한 인증 모드와 상위 계층의 표준화된 인증 프로토콜에 기반한 인증 모드 중 어느 하나인 것을 특징으로 한다.In addition, in step b), the authentication mode may be any one of an authentication mode based on an IEEE 802.16 privacy standard protocol and an authentication mode based on a standardized authentication protocol of a higher layer.

또한, 상기 b) 단계에서 상기 인증 모드가 상위 계층의 표준화된 인증 프로토콜에 기반한 인증 모드로 설정된 경우, 상기 c) 단계에서, 상기 기지국에 접속되어 상기 가입자에 대한 인증을 수행하는 인증 서버(AAA:Authentication Authorization and Accounting 서버)에 의한 가입자 인증을 요청하는 가입자 인증 요청 메시지를 상기 기지국을 통해 상기 인증 서버로 송신하는 것을 특징으로 한다.In addition, when the authentication mode is set to the authentication mode based on the standardized authentication protocol of the upper layer in step b), in step c), an authentication server (AAA) connected to the base station to perform authentication for the subscriber. And a subscriber authentication request message requesting subscriber authentication by an authentication authorization and accounting server) to the authentication server through the base station.

본 발명의 다른 특징에 따른 무선 휴대 인터넷 시스템에서의 가입자 단말 인증 방법은,Subscriber terminal authentication method in a wireless portable Internet system according to another aspect of the present invention,

무선 휴대 인터넷 시스템에서 기지국에 무선 연결된 가입자 단말에 대한 인증을 수행하는 방법으로서,A method for performing authentication on a subscriber station wirelessly connected to a base station in a wireless portable Internet system,

a) 상기 가입자 단말로부터 수신되는 인증 모드 설정을 위한 기본 능력 협상 메시지에 따라 인증 모드를 설정한 응답 메시지를 상기 가입자 단말로 송신하는 단계; b) 상기 가입자 단말로부터 가입자 인증을 요청하는 메시지를 수신하여 직접 인증을 수행하거나 또는 상기 기지국에 접속되어 상기 가입자에 대한 인증을 수행하는 인증 서버(AAA:Authentication Authorization and Accounting 서버)에게 가입자 인증을 요청하는 단계; 및 c) 상기 인증 결과를 나타내는 응답 메시지를 상기 가입자 단말로 송신하는 단계를 포함한다.a) transmitting a response message for setting an authentication mode to the subscriber station according to a basic capability negotiation message for setting an authentication mode received from the subscriber station; b) requesting subscriber authentication from an AAA (Authentication Authorization and Accounting server) that receives a message requesting subscriber authentication from the subscriber station to perform direct authentication or is connected to the base station and authenticates the subscriber; Making; And c) transmitting a response message indicating the authentication result to the subscriber station.

본 발명의 또 다른 특징에 따른 무선 휴대 인터넷 시스템에서의 가입자 단말 인증 프로토콜 구성 방법은,A method for configuring subscriber station authentication protocol in a wireless portable Internet system according to another aspect of the present invention,

무선 휴대 인터넷 시스템에서 가입자 단말과 기지국 간에 가입자 단말에 대한 인증을 수행하는 프로토콜을 구성하는 방법으로서,A method of configuring a protocol for authenticating a subscriber station between a subscriber station and a base station in a wireless portable Internet system,

a) 상기 가입자 단말이 인증 모드 설정을 위한 기본 기능 협상 요구 메시지를 MAC 메시지를 이용하여 상기 기지국으로 송신하는 단계; b) 상기 기지국이 상기 기본 기능 협상 요구 메시지를 통해 인증 모드를 설정하고, 설정된 인증 모드를 나타내는 기본 기능 협상 응답 메시지를 상기 가입자 단말로 송신하는 단계; c) 상기 가입자 단말이 상기 기본 기능 협상 응답 메시지를 통해 알게 된 인증 모드에 대응되는 가입자 인증 요청 메시지를 상기 기지국으로 송신하는 단계; 및 d) 상기 기지국이 상기 가입자 단말에 대한 인증을 수행한 결과를 나타내는 가입자 인증 응답 메시지를 MAC 메시지를 통해 상기 가입자 단말로 송신하는 단계를 포함한다.a) the subscriber station transmitting a basic function negotiation request message for setting an authentication mode to the base station using a MAC message; b) setting, by the base station, an authentication mode through the basic function negotiation request message, and transmitting a basic function negotiation response message indicating the set authentication mode to the subscriber station; c) transmitting, by the subscriber station, a subscriber authentication request message corresponding to the authentication mode learned through the basic function negotiation response message to the base station; And d) transmitting, by the base station, a subscriber authentication response message indicating a result of the authentication of the subscriber station to the subscriber station through a MAC message.

여기서, 상기 a) 및 b) 단계에서, 상기 기본 기능 협상 요구 메시지 및 기본 기능 협상 응답 메시지는 IEEE 802.16 프라이버시 표준 프로토콜의 MAC 메시지에 포함되는 SBC-REQ 및 SBC-RSP 메시지에 인증 모드 설정이 가능한 파라미터가 포함된 메시지를 이용하여 각각 전송되는 것을 특징으로 한다.Here, in steps a) and b), the basic function negotiation request message and the basic function negotiation response message may be parameters for setting authentication modes in SBC-REQ and SBC-RSP messages included in MAC messages of the IEEE 802.16 privacy standard protocol. Characterized in that each is transmitted using a message included.

또한, 상기 c) 및 d) 단계에서, 상기 가입자 인증 요청 메시지 및 가입자 인증 응답 메시지는 IEEE 802.16 표준 프로토콜의 MAC 메시지에 포함되는 PKM-REQ 및 PKM-RSP 메시지 또는 상기 PKM-REQ 및 PKM-RSP 메시지에 상위 계층의 표준화된 프로토콜에 따른 인증을 수행하기 위한 메시지를 이용하여 각각 전송되는 것을 특징으로 한다.In addition, in the steps c) and d), the subscriber authentication request message and the subscriber authentication response message are included in a MAC message of the IEEE 802.16 standard protocol or a PKM-REQ and PKM-RSP message or the PKM-REQ and PKM-RSP message. Each message is transmitted using a message for performing authentication according to a standardized protocol of a higher layer.

본 발명의 또 다른 특징에 따른 가입자 단말은,Subscriber terminal according to another feature of the present invention,

무선 휴대 인터넷 시스템에서 기지국에게 인증을 요청하는 가입자 단말로서,A subscriber station requesting authentication from a base station in a wireless portable internet system,

상기 기지국에게 가입자 단말에 대해 수행될 인증 모드 설정을 요청하고, 상기 기지국에 의해 설정된 인증 모드에 따른 가입자 단말에 대한 인증을 상기 기지국으로 요청하는 단말기 제어 장치; 상기 단말기 제어 장치로 입출력되는 신호에 대한 변복조 및 채널 부호화를 수행하는 디지털 신호 송수신 장치; 및 상기 디지털 신호 송수신 장치와 상기 기지국 간의 아날로그 무선 신호 전송을 중개하는 아날로그 신호 송수신 장치를 포함한다.A terminal control apparatus requesting the base station to set an authentication mode to be performed for the subscriber station and requesting the base station to authenticate the subscriber station according to the authentication mode set by the base station; A digital signal transmitting / receiving apparatus for performing modulation and demodulation and channel encoding on the signals input and output to the terminal control apparatus; And an analog signal transceiving device for mediating analog wireless signal transmission between the digital signal transceiving device and the base station.

본 발명의 또 다른 특징에 따른 기지국 장치는,A base station apparatus according to another aspect of the present invention,

무선 휴대 인터넷 시스템에서 가입자 단말에 대한 인증을 수행하는 기지국 장치로서,A base station apparatus for authenticating a subscriber station in a wireless portable internet system,

상기 가입자 단말로부터의 인증 요청에 따라 인증 모드를 설정하고, 상기 설정된 인증 모드에 따른 인증을 수행하는 기지국 제어 장치; 상기 기지국 제어 장치로 입출력되는 신호에 대한 변복조 및 채널 부호화를 수행하는 디지털 신호 송수신 장치; 및 상기 디지털 신호 송수신 장치와 상기 가입자 단말 간의 아날로그 무선 신호 전송을 중개하는 아날로그 신호 송수신 장치를 포함한다.A base station control device for setting an authentication mode according to an authentication request from the subscriber station and performing authentication according to the set authentication mode; A digital signal transmitting / receiving apparatus for performing modulation / demodulation and channel encoding on the signals input and output to the base station controller; And an analog signal transceiving apparatus for mediating analog wireless signal transmission between the digital signal transceiving apparatus and the subscriber station.

아래에서는 첨부한 도면을 참고로 하여 본 발명의 실시예에 대하여 본 발명이 속하는 기술 분야에서 통상의 지식을 가진 자가 용이하게 실시할 수 있도록 상세히 설명한다. 그러나 본 발명은 여러 가지 상이한 형태로 구현될 수 있으며 여기에서 설명하는 실시예에 한정되지 않는다. 도면에서 본 발명을 명확하게 설명하기 위해서 설명과 관계없는 부분은 생략하였다. 명세서 전체를 통하여 유사한 부분에 대해서는 동일한 도면 부호를 붙였다.DETAILED DESCRIPTION Hereinafter, exemplary embodiments of the present invention will be described in detail with reference to the accompanying drawings so that those skilled in the art may easily implement the present invention. As those skilled in the art would realize, the described embodiments may be modified in various different ways, all without departing from the spirit or scope of the present invention. In the drawings, parts irrelevant to the description are omitted in order to clearly describe the present invention. Like parts are designated by like reference numerals throughout the specification.

이하, 첨부된 도면을 참조하여 본 발명의 실시예에 따른 무선 휴대 인터넷 시스템에서의 가입자 단말 인증 방법에 대해서 상세하게 설명한다.Hereinafter, a subscriber terminal authentication method in a wireless portable Internet system according to an embodiment of the present invention will be described in detail with reference to the accompanying drawings.

도 1은 본 발명의 실시예에 따른 무선 휴대 인터넷의 개요를 도시한 개략도이다.1 is a schematic diagram showing an outline of a wireless portable Internet according to an embodiment of the present invention.

도 1에 도시된 바와 같이, 무선 휴대 인터넷 시스템은 기본적으로 가입자 단말(SS, 10), 가입자 단말(10)과 무선 통신을 수행하는 기지국(BS, 20, 21), 기지국(20, 21)에 접속되어 게이트웨이를 통해 접속된 라우터(30, 31) 및 라우터(30, 31)에 접속되어 가입자 단말(20, 21)에 대한 인증을 수행하는 인증 서버(AAA:Authentication Authorization and Accounting) 서버(40)를 포함한다.As shown in FIG. 1, a wireless portable Internet system is basically provided to a subscriber station (SS, 10), a base station (BS, 20, 21) and a base station (20, 21) that perform wireless communication with the subscriber station (10). An authentication server (AAA)

종래의 IEEE 802.11과 같은 무선 LAN 방식은 고정된 액세스 포인트를 중심으로 근거리내에서 무선 통신이 가능한 데이터 통신 방식을 제공하고 있으나, 이는 가입자 단말의 이동성을 제공하는 것이 아니고, 단지 유선이 아닌 무선으로 근거리 데이터 통신을 지원한다는 한계를 가지고 있었다.Conventional wireless LAN methods such as IEEE 802.11 provide a data communication method capable of wireless communication within a short distance around a fixed access point, but this does not provide mobility of a subscriber station, but only wireless rather than wired. It had a limitation in supporting data communication.

한편, IEEE 802.16 그룹 등에서 추진중인 무선 휴대 인터넷 시스템은 도 1에 도시된 가입자 단말(10)이 기지국(20)이 관장하는 셀에서 기지국(21)이 관장하는 셀로 이동하는 경우에도 그 이동성을 보장하여 끊기지 않는 데이터 통신 서비스를 제공하게 된다.Meanwhile, the wireless portable Internet system promoted by the IEEE 802.16 group or the like ensures mobility even when the

이러한 IEEE 802.16은 기본적으로 도시권 통신망(Metropolitan Area Network, MAN)을 지원하는 규격으로서, 구내 정보 통신망(LAN)과 광역 통신망(WAN)의 중간 정도의 지역을 망라하는 정보 통신망을 의미한다.The IEEE 802.16 is basically a standard that supports Metropolitan Area Network (MAN), and refers to an information communication network covering an intermediate area between a local area network (LAN) and a wide area network (WAN).

따라서, 무선 휴대 인터넷 시스템은 이동통신 서비스와 같이 가입자 단말(10)의 핸드오버를 지원하며, 가입자 단말의 이동에 따라 동적인 IP 어드레스 할당을 수행하게 된다.Accordingly, the wireless portable Internet system supports handover of the

여기서, 무선 휴대 인터넷 가입자 단말(10)과 기지국(20, 21)은 직교 주파수 분할 다중화(Orthogonal Frequency Division Multiple Access; 이하 OFDMA라고 함)방식으로 통신을 수행한다. OFDMA 방식은 복수의 직교주파수의 부반송파(sub carrier)를 복수의 서브 채널로 이용하는 주파수 분할 방식과, 시분할 방식(TDM) 방식을 결합한 다중화 방식이다. 이러한 OFDMA 방식은 본질적으로 다중 경로(multi path)에서 발생하는 페이딩(fading)에 강하며, 데이터 전송률이 높다.In this case, the wireless portable

한편, 가입자 단말(10)과 기지국(20, 21)은 통신을 시작하면서 가입자 단말(10)에 대한 인증을 위한 인증 모드를 협상하고, 협상 결과에 따라 선택된 방식의 인증 절차를 수행한다. 즉, 가입자 단말(10)과 기지국(20, 21)은 협상을 통해 종래의 IEEE 802.16 프라이버시 규격에 따른 디지털 인증서 기반의 인증 모드와 상위 계층의 표준화된 인증 프로토콜 기반의 인증 모드 중 하나를 선택하고, 선택된 인증 모드에 따라 가입자 단말(10)에 대한 인증 절차를 수행한다.Meanwhile, the

이 때, 상위 계층의 표준화된 인증 프로토콜은 EAP(Extensible Authentication Protocol) 프레임워크(framework)인 EAP-TLS(Transport Layer Security) 또는 EAP-TTLS(Tunneled TLS) 중 어느 하나일 수 있다.At this time, the standardized authentication protocol of the upper layer may be any one of an EAP (Extensible Authentication Protocol) framework (EAP-TLS) (Transport Layer Security) or EAP-TTLS (Tunneled TLS).

한편, 가입자 단말(10)과 기지국(20, 21) 간의 인증 모드 협상에 따라 상위 계층의 표준화된 인증 프로토콜 기반의 인증 모드가 선택되면, 가입자 단말(10)과 기지국(20)은 상위 계층의 표준화된 인증 프로토콜 기반의 인증 절차를 수행하기 위한 준비를 한 후, 가입자 단말(10)은 인증을 위한 메시지를 생성하여 기지국(20)으로 전달하고, 기지국(20)은 해당 인증 서버인 AAA 서버(40)와의 상호 작용을 통해 가입자 단말(10)에 대한 인증을 수행한다.On the other hand, when the authentication mode based on the standardized authentication protocol of the upper layer is selected according to the authentication mode negotiation between the

도 2는 도 1에 도시된 무선 휴대 인터넷 시스템의 계층 구조를 도시한 계층도이다.FIG. 2 is a hierarchical diagram showing the hierarchical structure of the wireless portable Internet system shown in FIG.

도 2에 도시된 바와 같이, IEEE 802.16의 무선 휴대 인터넷 시스템의 계층 구조는 크게 물리 계층(Physical Layer, L10)과 매체 접근 제어(Media Access Control; 이하 "MAC" 이라고 함) 계층(L21, L22, L23)으로 구분된다.As shown in FIG. 2, the hierarchical structure of the IEEE 802.16 wireless portable Internet system is largely classified into a physical layer (L10) and a media access control (hereinafter referred to as "MAC") layer (L21, L22, L23).

물리 계층(L10)은 변복조 및 코딩 등 통상의 물리 계층에서 수행하는 무선 통신 기능을 담당하고 있다.The physical layer L10 is responsible for a wireless communication function performed in a normal physical layer such as modulation and demodulation and coding.

한편, 무선 휴대 인터넷 시스템은 유선 인터넷 시스템과 같이 그 기능별로 세분화된 계층을 가지지 않고 하나의 MAC 계층에서 다양한 기능을 담당하게 된다.On the other hand, the wireless portable Internet system does not have a hierarchical layer for each function like a wired Internet system, and takes charge of various functions in one MAC layer.

그 기능별로 서브 계층을 살펴보면, MAC 계층은 프라이버시 서브계층(Privacy Sublayer, L21), MAC 공통부 서브계층(MAC Common Part Sublayer, L22), 서비스 특정 집합 서브계층(Service Specific Convergence Sublayer, L23)을 포함한다.Looking at the sublayers by their function, the MAC layer includes a privacy sublayer (L21), a MAC common part sublayer (L22), and a service specific convergence sublayer (L23). do.

프라이버시 서브계층(L21)은 장치 인증 및 보안키 교환, 암호화 기능을 수행한다. 프라이버시 서브계층(L21)에서 장치에 대한 인증만이 수행되고, 사용자 인증은 MAC의 상위 계층(도시 생략)에서 수행된다.The privacy sublayer L21 performs device authentication, security key exchange, and encryption functions. Only authentication for the device is performed in the privacy sublayer L21, and user authentication is performed in an upper layer (not shown) of the MAC.

MAC 공통부 서브계층(L22)은 MAC 계층의 핵심적인 부분으로서 시스템 액세스, 대역폭 할당, 트래픽 연결(Traffic Connection) 설정 및 유지, QoS 관리에 관한 기능을 담당한다.The MAC common sublayer L22 is an essential part of the MAC layer, and is responsible for system access, bandwidth allocation, traffic connection establishment and maintenance, and QoS management.

서비스 특정 집합 서브계층(L23)은 연속적인 데이터 통신에 있어서, 페이로 드 헤더 서프레션(suppression) 및 QoS 맵핑 기능을 담당한다.The service specific aggregation sublayer L23 is responsible for payload header suppression and QoS mapping functions in continuous data communication.

도 3은 도 1에 도시된 무선 휴대 인터넷 시스템에서 기지국(20, 21)과 가입자 단말(10)의 연결구조를 도시한 개략도이다.3 is a schematic diagram illustrating a connection structure between the

도 3에 도시된 바와 같이, 가입자 단말(10)의 MAC 계층과 기지국(20, 21)의 MAC 계층은 트래픽 연결(Traffic Connection, C1)이라는 개념이 존재한다.As shown in FIG. 3, the MAC layer of the

여기서, "트래픽 연결(C1)"이란 용어는 물리적 연결관계가 아니라 논리적 연결관계를 의미하는 것으로서, 하나의 서비스 플로우에 대하여 트래픽을 전송하기 위해 가입자 단말(10)과 기지국(20, 21)의 MAC 동위계층(peer)들 사이의 맵핑 관계로 정의된다.Here, the term "traffic connection (C1)" refers to a logical connection, not a physical connection, the MAC of the

따라서, 상기 트래픽 연결(C1) 상에서 정의되는 파라미터 또는 메시지는 MAC 동위 계층간의 기능을 정의한 것이며, 실제로는 그 파라미터 또는 메시지가 가공되어 프레임화되어 물리 계층을 거쳐 전송되고, 상기 프레임을 분석하여 MAC 계층에서 그 파라미터 또는 메시지에 대응하는 기능을 수행하게 되는 것이다.Accordingly, a parameter or message defined on the traffic connection C1 defines a function between MAC sibling layers, and in reality, the parameter or message is processed and framed and transmitted through a physical layer, and the frame is analyzed to analyze the MAC layer. Will perform the function corresponding to that parameter or message.

그 밖에도 MAC 메시지는 각종 동작에 대한 요청(REQ), 응답(RSP), 확인(ACK)기능을 수행하는 다양한 메시지를 포함한다.In addition, the MAC message includes various messages for performing a request (REQ), response (RSP), and acknowledgment (ACK) for various operations.

도 4는 본 발명의 실시예에 따른 무선 휴대 인터넷 시스템에서의 연결 설정을 위한 흐름도이다.4 is a flowchart for establishing a connection in a wireless portable Internet system according to an embodiment of the present invention.

도 4를 참조하면, 가입자 단말(10)이 기지국(20)에 진입하면(S10), 우선 기지국(20)은 가입자 단말(10)과 하향링크 동기를 설정한다(S20).Referring to FIG. 4, when the

이와 같이, 기지국(20)에서 하향링크 동기가 설정되면, 가입자 단말(10)은 상향링크 파라미터를 획득하게 된다(S30). 예를 들어, 상기 파라미터는 물리 계층의 특성(예를 들어, 신호대 잡음비)에 따른 채널 디스크립터 메시지를 포함할 수 있다.As such, when downlink synchronization is set in the

그 후, 가입자 단말(10)과 기지국(20)은 레인징(Ranging) 절차를 수행한다(S40). 여기서 레인징은 가입자 단말(10)과 기지국(20) 간의 타이밍, 전력, 주파수 정보를 정정하여 일치시키는 것으로서, 최초에 초기 레인징(initial ranging)을 수행하고, 이후 주기적으로 주기적 레인징(periodic ranging)을 수행하게 된다.Thereafter, the

이러한 레인징 절차(S40)가 완료되면, 가입자 단말(10)과 기지국(20) 간의 연결 설정을 위한 단말 기본 기능에 관한 협상이 수행된다(S50). 이러한 과정(S50)에서 가입자 단말(10)과 기지국(20, 21)은 협상을 통해 종래의 IEEE 802.16 프라이버시 규격에 따른 디지털 인증서 기반의 인증 모드와 상위 계층의 표준화된 인증 프로토콜, 예를 들어 EAP-TLS, EAP-TTLS 등의 프로토콜 기반의 인증 모드 중 하나를 선택할 수 있다.When the ranging procedure S40 is completed, a negotiation about a terminal basic function for establishing a connection between the

이와 같이, 인증 모드를 포함한 여러 기본 기능에 대한 협상이 완료되면, 기지국(20)은 상기 단계(S50)에서 선택된 인증 모드에 따라 가입자 단말(10)에 대한 인증을 수행한다(S60).As such, when negotiation for various basic functions including an authentication mode is completed, the

가입자 단말(10)의 인증이 완료되어 무선 휴대 인터넷의 사용 권한이 확인되면, 기지국(20)은 가입자 단말(10)의 장치 어드레스를 등록한다(S70). 그 후, 기지국(20)은 DHCP 서버 또는 MIP 서버를 통해 IP 주소를 가입자 단말(20)에 제공하여 IP 연결 설정을 수행한다(S80).When the authentication of the

IP 주소를 부여받은 가입자 단말에게 본격적인 트래픽 서비스를 제공하기 위해서 기지국(20)은 트래픽 암호화 키를 생성 및 분배하는 절차를 수행한 후(S90), 각각에 대한 트래픽 연결 설정을 수행한다(S100).In order to provide a full-fledged traffic service to a subscriber station assigned an IP address, the

도 5는 도 4에 도시된 기본 기능 협상 과정 및 가입자 단말 인증 과정을 수행하기 위해 가입자 단말(10)과 기지국(20) 간의 MAC 연결 절차를 나타내는 흐름도이다.FIG. 5 is a flowchart illustrating a MAC connection procedure between the

도 5를 참조하면, 가입자 단말(10)과 기지국(20) 간에 레인징 절차(S10 ∼ S40)가 끝나면, 가입자 단말(10)에 대한 인증을 위해 인증 모드 협상 과정을 포함한 기본 기능 협상(Subscriber Station Basic Capablity Negotiation, 이하 "SBC"라고 함) 절차(S50)가 수행된다.Referring to FIG. 5, when the ranging procedure S10 to S40 is completed between the

먼저, 가입자 단말(10)은 기본 기능 협상, 특히 인증 모드 선택을 위한 협상을 위해 기지국(20)으로 기본 기능 협상 요구 메시지(SBC-Request)를 송신한다(S51). 이 때, 기본 기능 협상 메시지에는 인증 모드를 선택할 수 있도록 지원 가능한 인증 모드 관련 파라미터가 포함되어 전달되며, 이러한 파라미터를 포함한 기본 기능 협상 메시지에 대해서는 추후 설명한다.First, the

다음, 가입자 단말(10)에서 송신된 기본 기능 협상 요구 메시지를 수신한 기지국(20)은 가입자 단말(10)에 대한 인증을 위해 IEEE 802.16의 프라이버시 규격에 미리 정의된 기본 기능 협상을 수행하는 동시에, 기본 기능 협상 메시지에 포함된 인증 모드 협상 파라미터를 통해서 수행 가능한 인증 모드를 확인한 후 하나의 인증 모드를 선택한다. 예를 들어, 가입자 단말(10)에 대해 IEEE 802.16 프라이버시 규격에 따른 인증 모드와 상위 계층의 표준화된 인증 프로토콜인 EAP-TLS 또는 EAP-TTLS 프로토콜에 따른 인증 모드가 있는 경우에 이들 중에서 하나의 인증 모드가 선택될 수 있다.Next, the

기지국(20)은 인증 모드를 포함한 기본 기능 협상 결과를 기본 기능 협상 응답 메시지(SBC-Reply)를 통해 가입자 단말(10)로 전송한다(S52).The

따라서, 가입자 단말(10)은 기지국(20)과의 협상에 의해 선택된 인증 모드에 따라 인증 절차를 수행한다.Accordingly, the

이와 같이, 기지국(20)이 기본 기능 협상 응답 메시지를 가입자 단말(10)로 전송함으로써, 가입자 단말(10)과 기지국(20)에서의 기본 기능 협상 절차(S50)가 끝나게 된다.As such, the

그 후, 가입자 단말(10)과 기지국(20)은 상기 단계(S50)에서 선택된 인증 모드에 따라 가입자 단말(10)에 대한 인증을 수행하는 절차(S60)를 수행한다.Thereafter, the

만약 상기 기본 기능 협상 절차(S50)에서 IEEE 802.16 프라이버시 규격에 따른 디지털 인증서 기반의 인증 모드가 선택되었으면, 가입자 단말(10)과 기지국(20)은 도 5에 도시된 'A' 부분의 가입자 인증 절차를 수행한다. 이러한 가입자 인증 절차는 가입자 단말(10)이 기지국(20)으로 MAC 메시지중 인증 메시지인 PKM(Public Key Manager) 메시지를 통해 가입자 디지털 인증서(CA-Certificate)를 기지국(20)으로 전달하는 PKM-REQ/Authentication Information 메시지 송신 과정(S61), 가입자 단말(10)이 가입자 인증 정보를 PKM 메시지를 통해 기지국(20)으로 전송하는 PKM-REQ/Authorization Request 메시지 송신 과정(S62) 및 기지국(20)으 로부터의 인증 수행 결과를 PKM 메시지를 통해 가입자 단말(10)로 전송하는 PKM-RSP/Autohrization Reply 메시지 송신 과정(S63)을 통해 수행되는 것에 대해서는 이미 IEEE 802.16의 프라이버시 규격에 의해 공지되어 있으므로 여기에서는 상세한 설명을 생략하여도 본 기술분야의 당업자에 의해 쉽게 이해될 것이다.If the digital certificate-based authentication mode according to the IEEE 802.16 privacy standard is selected in the basic function negotiation procedure (S50), the

한편, 상기 기본 기능 협상 절차(S50)에서 EAP-TLS나 EAP-TTLS 프로토콜과 같은 상위 계층의 표준화된 인증 프로토콜에 따른 인증 모드가 선택되었으면, 가입자 단말(10)과 기지국(20)은 도 5에 도시된 'B' 부분의 가입자 인증 절차를 수행한다.Meanwhile, if an authentication mode according to a standardized authentication protocol of a higher layer such as EAP-TLS or EAP-TTLS protocol is selected in the basic function negotiation procedure (S50), the

이러한 가입자 인증 절차는 종래의 IEEE 802.16의 프라이버시 규격에 따른 인증을 위한 MAC 메시지 중 PKM 메시지 중에 EAP 프레임워크를 수용할 수 있는 메시지를 추가하여 수행된다.This subscriber authentication procedure is performed by adding a message that can accommodate the EAP framework among PKM messages among MAC messages for authentication according to the conventional IEEE 802.16 privacy standard.

먼저, 가입자 단말(10)은 EAP 기반의 인증을 수행하기 위한 메시지를 PKM 메시지 중의 하나인 가입자 인증 요청 메시지(PKM-REQ/EAP-transfer request)를 통해 가입자의 인증 정보를 기지국(20)으로 전송한다(S61'). 이 때 전송되는 가입자 인증 요청 메시지는 추후 설명한다.First, the

다음, 기지국(20)은 가입자 단말(10)로부터 전송된 가입자 인증 요청 메시지를 받아서 인증 서버인 AAA 서버(40)를 통해 가입자 단말(10)에 대한 인증을 수행한 후 그 결과를 가입자 인증 응답 메시지(PKM-REQ/EAP-transfer reply)를 통해 가입자 단말(10)로 전송한다(S62').Next, the

기지국(20)으로부터 가입자 단말(10)로 전송된 가입자 인증 응답 메시지내에 포함된 인증 결과가 인증 성공한 것으로 확인되면, 가입자 단말(10)은 가입자 단말(10)의 트래픽 보안을 위한 암호화 키를 요청하는 기지국(20)으로 PKM 메시지 중의 하나인 키 요청 메시지(Key Request)를 전송하고(S64), 기지국(20)은 가입자 단말(10)로부터 송신된 키 요청 메시지의 모든 필드 값들을 바탕으로 하여 암포화 키 생성 메커니즘으로 해당 가입자 단말(10)에 할당할 암호화 키를 생성한 후 그 결과를 PKM 메시지 중의 하나인 키 응답 메시지(Key Reply)를 통해 가입자 단말(10)로 전송한다(S65).If the authentication result included in the subscriber authentication response message transmitted from the

이와 같이, 기지국(20)이 키 응답 메시지를 가입자 단말(10)로 전송함으로써, 가입자 단말(10)에 대한 인증 절차(S60)가 끝나게 된다.As such, the

도 6은 도 5에 도시된 기본 기능 협상 과정에서 사용되는 기본 기능 협상 요구 메시지(SBC-REQ)의 포맷을 나타낸 도면이다.FIG. 6 is a diagram illustrating a format of a basic function negotiation request message (SBC-REQ) used in the basic function negotiation process illustrated in FIG. 5.

도 6을 참조하면, 기본 기능 협상 요구 메시지인 SBC-REQ는 Management Message Type값으로 26을 가지며, TLV(Type/Length/Value) Encoded Information 포맷으로 파라미터의 융통성을 가진다.Referring to FIG. 6, SBC-REQ, which is a basic function negotiation request message, has 26 as a Management Message Type value, and has flexibility of parameters in a TLV (Type / Length / Value) Encoded Information format.

이러한 기본 기능 협상 요구 메시지에 포함될 수 있는 TLV에는 물리 계층의 대역폭(bandwidth) 능력에 대한 협상을 위한 Bandwidth Allocation support와 가입자 단말(10)의 인증을 위한 인증 모드 선택을 위한 Authorization Policy Support를 비롯하여 복조기(demodulator), 변조기(modulator), FFT(Fast Fourier Transform)기 등과 관련된 협상을 위한 Physical Parameter Support, Physical Parameter Support 내에 포함되면서, 물리층의 변조 및 복조와 관련한 협상 파라미 터, FFT 크기 협상을 위한 파라미터 등을 포함한다.The TLV that may be included in the basic function negotiation request message includes a demodulator (Bandwidth Allocation support for negotiation of the bandwidth capability of the physical layer, Authorization Policy Support for selecting an authentication mode for authentication of the subscriber station 10). Physical Parameter Support for negotiation related to demodulator), Modulator, Fast Fourier Transform (FFT), etc., included in Physical Parameter Support, negotiation parameters related to modulation and demodulation of physical layer, parameters for FFT size negotiation, etc. It includes.

도 7은 본 발명의 실시예에 따른 무선 휴대 인터넷 시스템에서의 가입자 단말 인증 방법에서 EAP 기반으로 가입자 단말을 인증하기 위한 MAC 흐름도이다.7 is a MAC flowchart for authenticating a subscriber station based on EAP in a subscriber station authentication method in a wireless portable Internet system according to an embodiment of the present invention.

도 7을 참조하면, 먼저 상기 도 5를 참조하여 설명한 바와 같이 본 발명의 실시예에 따라 가입자 단말(10)과 기지국(20) 간에 기본 기능 협상 요구/응답 메시지(SBC-REQ/SBC-RSP)를 송수신하여 가입자 단말(10)과 기지국(20) 간에 인증 모드 협상을 수행하는 절차가 진행된다(S100).Referring to FIG. 7, as described above with reference to FIG. 5, the basic function negotiation request / response message (SBC-REQ / SBC-RSP) between the

이러한 절차(S100)에 의해 가입자 단말(10)과 기지국(20) 간에 인증 모드 협상이 이루어져서 가입자 단말(10)에 대한 인증 모드가 설정된다. 예를 들어, IEEE 802.16 프라이버시 규격에 따른 디지털 인증서 기반의 인증 모드와 EAP 기반의 상위 계층의 표준화된 인증 프로토콜 기반의 인증 모드 중 어느 하나가 상기 협상에 의해 설정된다.By the procedure S100, the authentication mode negotiation is performed between the

IEEE 802.16 프라이버시 규격에 따른 디지털 인증서 기반의 인증에 대해서는 이미 잘 알려져 있으므로 EAP 기반의 인증 모드로 선택된 경우에 대해 설명한다.Since digital certificate-based authentication according to the IEEE 802.16 privacy standard is well known, the case of selecting an EAP-based authentication mode will be described.

가입자 단말(10)은 MAC 메시지 중 인증 메시지인 PKM 메시지를 통하여 새롭게 추가된 가입자 인증 요청 메시지(EAP-transfer request) 내에 EAP위에 올라가는 응용 계층의 보안 프로토콜인 TLS 또는 TTLS 등의 데이터, 예를 들어 EAP 데이터 페이로드(Payload)를 실어 기지국(20)으로 전달하고(S110), 기지국(20)에서는 가입자 단말(10)로부터 수신된 MAC 메시지 중에서 인증 서버인 AAA 서버(40)로 보내질 데이터를 추출하여 국제 표준화 기구(Internet Engineer Task Force: IETF)에서 표 준화가 진행되어 이미 잘 알려져 있는 다이아메터(Diameter) 프로토콜을 통해 AAA 서버(40)로 보낸다(S120).The

AAA 서버(40)는 기지국(20)으로부터 전달되는 데이터를 처리하여 그 결과 메시지를 다시 다이아메터 프로토콜을 통해 기지국(20)으로 전달하면(S130) 기지국(20)은 AAA 서버(40)로부터 전달되는 결과 메시지를 받아서 PKM 메시지의 가입자 인증 응답 메시지(EAP-transfer reply)를 통하여 가입자 단말(10)로 전달한다(S140).The

이러한 가입자 단말(10)과 기지국(20) 간의 가입자 인증 요구/응답 메시지(EAP-transfer request, EAP-transfer reply) 전달은 사용자 단말(10)에 대한 인증이 완료될 때까지 반복된다. 이러한 반복 후에 인증 단계의 마지막 절차에서 가입자 단말(10)이 전송한(S150) 가입자 인증 요구 메시지(EAP-transfer request)를 수신한 기지국(20)이 AAA 서버(40)로 이 데이터를 전송하고(S160), AAA 서버(40)로부터 인증 결과를 받는다(S170).The transmission of the subscriber authentication request / response message (EAP-transfer request) between the

만약 AAA 서버(40)로부터 해당 가입자에 대한 인증 결과가 성공이라는 메시지를 받으면 기지국(20)은 가입자 인증 응답 메시지(EAP-transfer reply)에 해당 가입자가 사용할 보안키를 생성하여 해당 키 관리를 위한 키 식별자(SAID), 라이프타임(lifetime) 등과 함께 가입자 단말(10)로 전달한 후(S180) 인증 절차를 종료한다.If the

그러나, AAA 서버(40)로부터 해당 가입자에 대한 인증 결과가 실패라는 메시지를 받으면 기지국(20)은 가입자 인증 응답 메시지(EAP-transfer reply)에 인증 결과를 나타내어 가입자 단말(10)로 전달한 후 인증 절차를 종료한다.However, when receiving the message that the authentication result for the corresponding subscriber from the

도 8은 본 발명의 실시예에 따른 무선 휴대 인터넷 시스템에서의 가입자 단말 인증 방법에서 사용되는 MAC 메시지 중 PKM 메시지의 타입을 나타낸 도면이다.8 is a diagram illustrating a type of PKM message among MAC messages used in a subscriber station authentication method in a wireless portable Internet system according to an embodiment of the present invention.

도 8을 참조하면, 본 발명의 실시예에 따른 무선 휴대 인터넷 시스템에서의 가입자 단말 인증 방법에서는 MAC 메시지 중 PKM 메시지의 타입을 코드(code) 0에서부터 14까지 정의하고 있다. 종래 IEEE 802.16 MAC 메시지 중 PKM 메시지에서는 10개의 타입을 정의하고 있으며, 본 발명의 PKM 메시지 중 코드 3에서부터 12까지가 그것이다. 즉, 본 발명의 실시예에서는 종래 IEEE 802.16에서의 PKM 메시지에 EAP 기반의 상위 계층의 인증 프로토콜에 따른 인증 모드를 수행하기 위한 PKM 메시지 2개가 코드 13과 14로써 추가된다. 이 때, 코드 13의 PKM 메시지는 PKM-REQ인 가입자 인증 요구 메시지로 "EAP-transfer request"이고, 코드 14의 PKM 메시지는 PKM-RSP인 가입자 인증 응답 메시지로 "EAP-transfer reply"이다.Referring to FIG. 8, in a subscriber station authentication method in a wireless portable Internet system according to an exemplary embodiment of the present invention, types of PKM messages among MAC messages are defined from

따라서, 도 7에 도시된 인증 모드 협상 단계(S100)에서 IEEE 802.16 프라이버시 기반의 인증 모드로 설정된 경우에는 코드 4, 5, 6, 10 및 12 등의 PKM 메시지를 사용하여 가입자 단말(10)에 대한 인증이 수행되고, EAP 기반의 인증 모드로 설정된 경우에는 코드 13 및 14의 PKM 메시지를 사용하여 가입자 단말(10)에 대한 인증이 수행된다. 이 때, 코드 13의 가입자 인증 요구 메시지인 PKM 메시지는 가입자 단말(10)에서 기지국(20)으로 전달되는 PKM-REQ 메시지이고, 코드 14의 가입자 인증 응답 메시지인 PKM 메시지는 기지국(20)으로부터 가입자 단말(10)로 전달되는 PKM-RSP 메시지이다.Therefore, when the authentication mode negotiation step (S100) illustrated in FIG. 7 is set to the IEEE 802.16 privacy-based authentication mode, the PKM messages such as

도 9는 도 8에 도시된 PKM 메시지 중에서 EAP 기반의 가입자 인증을 위한 메시지의 구성요소를 나타낸 도면이다.FIG. 9 is a diagram illustrating components of a message for subscriber authentication based on EAP among the PKM messages shown in FIG. 8.

도 9를 참조하면, EAP 기반의 가입자 인증을 위한 코드 13의 가입자 인증 요구 메시지(EAP-transfer request)에는 가입자 단말(10)에서 기지국(20)으로 전송하는 메시지로 Security-Capabilities, SAID 및 EAP 페이로드(Payload) 파라미터가 포함된다.Referring to FIG. 9, a subscriber authentication request message (EAP-transfer request) of

Security-Capabilities는 가입자 단말(10)의 Securoty Capability를 기술할 수 있는 파라미터이다.Security-Capabilities is a parameter that can describe Securoty Capability of the subscriber station (10).

SAID는 가입자 단말(10)과 기지국(20)에서 보안 프로토콜을 운용하여 통신하고자할 때 선택가능한 Security Association을 구분할 수 있는 일련번호이다.The SAID is a serial number for identifying a security association that can be selected when the

EAP 페이로드는 EAP 상위에 올라가는 사용자 인증을 위한 프로토콜용 데이터를 나타낸다.The EAP payload represents data for a protocol for authenticating a user on the EAP.

한편, EAP 기반의 가입자 인증을 위한 코드 14의 가입자 인증 응답 메시지(EAP-transfer reply)에는 기지국(20)에서 가입자 단말(10)로 전송하는 메시지로 EAP Result Code, Authorization Action Code, Key Sequence Number, Key Life Time, SA Decriptor 및 EAP 페이로드가 포함된다.Meanwhile, the EAP-transfer reply of the

EAP Result Code는 가입자 단말(10)로부터 전송된 EAP-transfer request에 대한 처리 결과를 나타낸다.The EAP Result Code represents the processing result for the EAP-transfer request transmitted from the

Authorization Action Code는 인증 수행 결과 실패인 경우 가입자 단말(10)에서 취할 수 있는 인증 절차(초기 인증, 재인증)를 제시한다.The Authorization Action Code presents an authentication procedure (initial authentication, re-authentication) that can be taken by the

Key Sequence Number와 Key Life Time은 인증이 성공한 경우 해당 가입자에게 분배되는 키와 관련된 파라미터이다.Key Sequence Number and Key Life Time are parameters related to keys distributed to corresponding subscribers when authentication is successful.

SA Descriptor는 가입자 단말(10)과 기지국(20)에서 수용할 수 있는 시큐리티 셋(security set)에 대한 설명을 나타낸다.The SA Descriptor represents a description of a security set that can be accommodated in the

EAP 페이로드는 상위 보안 프로토콜용 데이터를 나타낸다.The EAP payload represents data for higher security protocols.

이러한 가입자 인증 응답 메시지에 포함되는 파라미터들 중에서 인증 중간에 발생하는 가입자 인증 응답 메시지에는 키 관련 파라미터인 Key Sequence Number 및 Key Life Time은 포함되지 않고, 인증 마지막 단계에서 인증 결과 성공인 경우에만 포함된다.Among the parameters included in the subscriber authentication response message, the subscriber authentication response message generated in the middle of authentication does not include key sequence numbers and key life time, which are included only when the authentication result is successful at the end of authentication.

도 10은 도 6에 도시된 기본 기능 협상 요구 메시지(SBC-REQ)의 파라미터 중 Authorization Policy Support 파라미터의 속성을 나타낸 도면이다.FIG. 10 is a diagram illustrating attributes of an Authorization Policy Support parameter among parameters of a basic function negotiation request message (SBC-REQ) shown in FIG. 6.

도 10을 참조하면, 가입자 단말(10)에 대한 인증 모드 협상을 위해 사용되는 Authorization Policy Support 파라미터는 그 타입(Type)이 5.21이고, 길이(Length)는 1바이트이며, 그 값(Value)은 비트맵(Bitmap) 방식으로 규정된다.Referring to FIG. 10, the Authorization Policy Support parameter used for negotiation of authentication mode for the

이러한 파라미터의 값(Value)에서, 비트 0은 IEEE 802.16에서 정의하고 있는 기존의 프라이버시 모드의 설정을 나타내고, 비트 1은 EAP 기반의 상위 계층의 인증 프로토콜에 따른 인증 모드의 설정을 나타낸다. 그 외의 비트는 현재 보류(reserved)되어 있으나, 비트 1이 설정되어 EAP 기반의 인증 모드가 설정된 경우, 보류되어 있는 비트들, 즉 비트 2 내지 7을 사용하여 현재 제공하는 EAP 기반의 상위 인증 플랫폼을 나타낸다. 구체적으로, 비트 2는 EAP-TLS 인증 프로토콜의 설정 을 나타내고, 비트 3은 EAP-TTLS 인증 프로토콜의 설정을 나타내며, 나머지 비트들에 대해서는 추후 지원 가능한 응용 계층의 표준화 보안 프로토콜의 추가에 따라 확장 가능하다.In the value of this parameter,

이하, 상기한 본 발명의 실시예에 따른 무선 휴대 인터넷 시스템에서 가입자 단말의 인증을 수행하는 장치의 일예에 대해 설명한다.Hereinafter, an example of an apparatus for authenticating a subscriber station in a wireless portable Internet system according to an embodiment of the present invention will be described.

도 11은 본 발명의 실시예에 따른 무선 휴대 인터넷 시스템에서의 가입자 단말 인증 장치의 블록도이다.11 is a block diagram of a subscriber station authentication apparatus in a wireless portable Internet system according to an embodiment of the present invention.

도 11에 도시된 바와 같이, 본 발명의 실시예에 따른 무선 휴대 인터넷 시스템에서의 가입자 단말 인증 장치는 가입자 단말(100), 기지국(200) 및 AAA 서버(300)를 포함한다.As shown in FIG. 11, an apparatus for authenticating a subscriber station in a wireless portable Internet system according to an embodiment of the present invention includes a

가입자 단말(100)은 단말기 제어 장치(110), 디지털 신호 송수신 장치(120) 및 아날로그 신호 송수신 장치(130)를 포함한다.The

단말기 제어 장치(110)는 인증 요청부(111)를 포함하고, 디지털 신호 송수신 장치(120)는 디지털 신호의 송/수신 기능을 수행하는 송신부(121) 및 수신부(122)를 포함한다. 여기서, 본 발명의 실시예에 따른 단말기 제어 장치(110)는 상기한 인증 요청부(111) 이외에도 기지국(200)과의 데이터 송수신 및 데이터 처리를 위한 다수의 장치를 더 포함할 수 있으며, 이러한 장치들은 이미 공지된 기술임으로 여기서는 상세한 설명을 생략한다.The

인증 요청부(111)는 가입자 단말(100)의 인증을 기지국(200)으로 요청하며, 기지국(200)과의 협상에 의해 설정되는 인증 모드에 따라 기지국(200) 또는 AAA(300) 서버와의 인증을 수행한다.The

도 12는 도 11에 도시된 가입자 단말(100)의 인증 요청부(111)의 상세 블록도이다.12 is a detailed block diagram of the

도 12에 도시된 바와 같이, 인증 요청부(111)는 인증 요청 메시지 생성부(111a), 인증 응답 메시지 분석부(111b), 메모리(111c) 및 인증 요청 제어부(111d)를 포함한다.As shown in FIG. 12, the

인증 요청 메시지 생성부(111a)는 인증 모드 협상 시에는 인증 모드 협상 관련 메시지를 생성하고, 가입자 단말(100)에 대한 인증 시에는 가입자 인증 요청 메시지를 생성하여 디지털 신호 송수신 장치(120)를 통해 기지국(200)으로 전달한다. 이 때 생성되는 인증 모드 협상 관련 메시지는 MAC 메시지 중의 하나인 SBC-REQ 메시지로써 생성되며, 도 6 및 도 10에 도시된 바와 같이 종래의 IEEE 802.16에서의 SBC-REQ 메시지에 인증 모드 협상을 위한 "Authorization Policy Support" 파라미터가 포함된다. 또한, 가입자 인증 요청 메시지는 MAC 메시지 중의 하나인 PKM-REQ 메시지로써 생성되며, 도 8 및 도 9에 도시된 바와 같이 종래의 IEEE 802.16에서의 PKM-REQ 메시지에 EAP 기반의 상위 계층의 인증 프로토콜에 의한 인증이 AAA 서버(300)에 의해 수행될 수 있도록 하는 메시지이다.The authentication request

인증 응답 메시지 분석부(111b)는 기지국(200)으로부터 MAC 메시지 중 하나인 SBC-RSP 메시지를 이용하여 송신되는 인증 모드 협상 관련 메시지 및 가입자 인증 응답 메시지를 디지털 신호 송수신 장치(120)를 통해 수신하여 분석하고, 그 분석 결과를 인증 요청 제어부(111d)로 전달한다. 인증 응답 메시지 분석부(111b)에 의해 분석되는 결과는 인증 모드 설정 여부와 인증 결과 등이다.The authentication

메모리(111c)는 인증 응답 메시지 분석부(111b)에 의해 분석된 결과를 저장한다. 예를 들어 협상되어 설정된 인증 모드나 인증 실패시 발생된 에러 등을 저장한다.The

인증 요청 제어부(111d)는 기지국(200)에게 가입자 단말(100)에 대한 인증을 요청하고, 기지국(200)으로부터의 응답을 받아서 처리하기 위해 인증 요청 메시지 생성부(111a), 인증 응답 메시지 분석부(111b) 및 메모리(111c)의 동작을 제어한다.The authentication

다음, 디지털 송수신 장치(120)는 단말기 제어 장치(110)로부터 전달되는 신호를 아날로그 신호 송수신 장치(130)를 통해 기지국(200)으로 송신하기 위한 송신부(121)와, 아날로그 신호 송수신 장치(130)를 통해 수신되는 신호를 수신하여 단말기 제어 장치(110)로 전달하는 수신부(122)를 포함한다. 특히, 송신부(121)는 위에 기술된 바와 같은 구조로 이루어지는 단말기 제어 장치(110)로부터 전달되는 인증 요청 메시지(SBC_REQ, PKM-REQ)를 변조 및 부호화하며, 아날로그 신호 송수신 장치(130)는 이렇게 변조 및 부호화된 메시지를 안테나(140)를 통해 무선으로 기지국(200)으로 송신한다.Next, the

또한, 아날로그 신호 송수신 장치(130) 및 디지털 송수신 장치(120)의 수신부(122)는 기지국(200)으로부터 무선으로 송신되어 안테나(140)를 통해 수신되는 인증 응답 메시지(SBC-RSP, PKM-RSP)를 수신하여 단말기 제어 장치(110)로 전달한다.In addition, the receiving

한편, 기지국(200)은 기지국 제어 장치(210), 디지털 신호 송수신 장치(220, 230) 및 아날로그 신호 송수신 장치(240)를 포함한다.Meanwhile, the

기지국 제어 장치(210)는 가입자 단말(100)로부터의 가입자 인증 요청에 따라 인증 모드를 설정하고 설정된 인증 모드에 따른 인증을 수행한다. 이 때, 인증 모드가 IEEE 802.16 프라이버시 기반의 인증 모드이면 기지국(200)에서 인증이 이루어지지만, 만약 인증 모드가 EAP 기반의 상위 계층의 인증 프로토콜에 따른 인증 모드이면 기지국(200)은 AAA 서버(300)를 통해서 인증을 수행한다. 이를 위해서 기지국 제어 장치(210)는 인증 처리부(211)를 포함한다.The base

도 13은 도 11에 도시된 기지국(200)의 인증 처리부(211)의 상세 블록도이다.FIG. 13 is a detailed block diagram of the

도 13에 도시된 바와 같이, 인증 처리부(211)는 메시지 분석부(211a), 인증 응답 메시지 생성부(211b), 상위 인증 요청 메시지 생성부(211c), 메모리(211d) 및 인증 제어부(211e)를 포함한다.As shown in FIG. 13, the

메시지 분석부(211a)는 디지털 신호 송수신 장치(220)를 통해 가입자 단말(100)로부터 수신되는 MAC 메시지 중 인증 모드 협상 메시지(SBC-REQ)와 가입자 인증 요청 메시지(PKM-REQ)를 분석하고, 또한 디지털 신호 송수신 장치(230)를 통해 AAA 서버(300)로부터 수신되는 상위 계층의 인증 프로토콜 관련 메시지인 다이아메터 메시지를 분석한 후, 그 분석 결과를 인증 제어부(211e)로 전달한다.The

인증 응답 메시지 생성부(211b)는 가입자 단말(100)로부터의 인증 모드 협상 메시지 또는 가입자 인증 요청 메시지에 대한 응답 메시지를 생성하여 디지털 신호 송수신 장치(220)를 통해 가입자 단말(100)로 전달한다.The authentication response

상위 인증 요청 메시지 생성부(211c)는 가입자 단말(100)과의 인증 모드 협상 과정에서 인증 모드가 EAP 기반의 상위 계층의 인증 모드로 설정된 경우에 AAA 서버(300)에게 가입자 단말(100)에 대한 인증을 요청하는 다이아메터 프로토콜 메시지를 생성하여 디지털 신호 송수신 장치(230)를 통해 AAA 서버(300)로 송신한다.The upper authentication request

메모리(211d)는 메시지 분석부(211a)에 의해 분석된 결과를 저장한다. 예를 들어 협상되어 설정된 인증 모드나 인증 실패시 발생된 에러 등을 저장한다.The

인증 제어부(211e)는 가입자 단말(100)로부터의 인증 요청에 따른 처리를 수행하여 응답하고, 인증 모드가 EAP 기반의 상위 계층의 인증 모드인 경우에는 AAA 서버(300)에게 가입자 단말(100)에 대한 인증을 요청하고, AAA 서버(300)로부터의 응답을 받아서 처리하기 위해 메시지 분석부(211a), 인증 응답 메시지 생성부(211b), 상위 인증 요청 메시지 생성부(211c) 및 메모리(211d)의 동작을 제어한다.The

다음, 디지털 신호 송수신 장치(220)는 기지국 제어 장치(210)로부터 전달되는 신호를 아날로그 신호 송수신 장치(240)를 통해 가입자 단말(100)로 송신하기 위한 송신부(221)와, 아날로그 신호 송수신 장치(240)를 통해 수신되는 신호를 수신하여 기지국 제어 장치(210)로 전달하는 수신부(222)를 포함한다. 특히, 송신부(221)는 위에 기술된 바와 같은 구조로 이루어지는 기지국 제어 장치(210)로부터 전달되는 인증 응답 메시지(SBC_RSP, PKM-RSP)를 변조 및 부호화하며, 아날로그 신호 송수신 장치(240)는 이렇게 변조 및 부호화된 메시지를 안테나(250)를 통해 무선으로 가입자 단말(100)로 송신한다.Next, the digital

또한, 아날로그 신호 송수신 장치(240) 및 디지털 송수신 장치(220)의 수신부(222)는 가입자 단말(100)로부터 무선으로 송신되어 안테나(250)를 통해 수신되는 인증 요청 메시지(SBC-REQ, PKM-REQ)를 수신하여 기지국 제어 장치(210)로 전달한다.In addition, the receiving

다음, 디지털 신호 송수신 장치(230)는 기지국 제어 장치(210)로부터 전달되는 신호를 AAA 서버(300)로 송신하기 위한 송신부(231)와, AAA 서버(300)로부터 수신되는 신호를 기지국 제어 장치(210)로 전달하는 수신부(232)를 포함한다. 이 때, 송수신부(231, 232)는 기지국 제어 장치(210)와 AAA 서버(300) 사이에 EAP 기반의 인증 프로토콜 관련 메시지, 예를 들어 다이아메터 메시지를 전달한다.Next, the digital signal transmitting and receiving

한편, AAA 서버(300)는 AAA 서버 제어 장치(310) 및 디지털 신호 송수신 장치(320)를 포함한다.Meanwhile, the

AAA 서버 제어 장치(310)는 기지국(200)으로부터의 EAP 기반의 상위 계층의 가입자 인증 요청에 따라 가입자 인증을 수행하며, 인증 처리부(311)를 포함한다.The AAA

도 14는 도 11에 도시된 AAA 서버(300)의 인증 처리부(311)의 상세 블록도이다.14 is a detailed block diagram of the

도 14에 도시된 바와 같이, 인증 처리부(311)는 상위 인증 요청 메시지 분석부(321a), 상위 인증 응답 메시지 생성부(321b), 메모리(321c) 및 상위 인증 제어부(321d)를 포함한다.As illustrated in FIG. 14, the

상위 인증 요청 메시지 분석부(311a)는 디지털 신호 송수신 장치(320)를 통해 기지국(200)으로부터 수신되는 상위 계층의 인증 프로토콜 메시지, 예를 들어 다이아메터 메시지를 분석하여 그 결과를 상위 인증 제어부(321d)로 전달한다.The upper authentication request

상위 인증 응답 메시지 생성부(321b)는 기지국(200)으로부터의 상위 인증 요청 메시지에 대한 응답 메시지를 생성하여 디지털 신호 송수신 장치(320)를 통해 기지국(200)으로 전달한다.The higher authentication response message generator 321b generates a response message for the higher authentication request message from the

메모리(321c)는 상위 인증 요청 메시지 분석부(321a)에 의해 분석된 결과를 저장한다. 예를 들어 인증 실패시 발생된 에러 등을 저장한다.The memory 321c stores the result analyzed by the higher authentication request message analyzer 321a. For example, it saves an error generated when authentication fails.

인증 제어부(321d)는 기지국(200)으로부터의 상위 계층의 인증 요청에 따른 처리를 수행하여 응답하기 위해 메시지 분석부(321a), 상위 인증 응답 메시지 생성부(321b) 및 메모리(321c)의 동작을 제어한다.The authentication controller 321d performs operations of the message analyzer 321a, the higher authentication response message generator 321b, and the memory 321c to respond by performing a process according to an upper layer authentication request from the

다음, 디지털 송수신 장치(320)는 AAA 서버 제어 장치(310)로부터 전달되는 신호를 기지국(200)으로 송신하기 위한 송신부(321)와, 기지국(200)으로부터 수신되는 신호를 AAA 서버 제어 장치(310)로 전달하는 수신부(322)를 포함한다. 이 때, 송수신부(321, 322)는 AAA 서버 제어 장치(310)와 기지국(200) 사이에 EAP 기반의 인증 프로토콜 관련 메시지, 예를 들어 다이아메터 메시지를 전달한다.Next, the digital transmitting and receiving

이상에서 본 발명의 바람직한 실시예에 대하여 상세하게 설명하였지만 본 발명은 이에 한정되는 것은 아니며, 그 외의 다양한 변경이나 변형이 가능하다.Although the preferred embodiment of the present invention has been described in detail above, the present invention is not limited thereto, and various other changes and modifications are possible.

본 발명에 따르면, IEEE 802.16에서 지원하는 가입자 단말의 인증 기능에 이동 가입자 단말에 대한 지원이 가능해진다.According to the present invention, it is possible to support the mobile subscriber station in the authentication function of the subscriber station supported by IEEE 802.16.

또한, 서로 다른 사업자 망들간에 연동 또는 동일 사업자이지만 서로 다른 망으로 구성된 경우에 대해서도 이들 망간의 연동 지원이 가능해진다.In addition, interworking between different operator networks, or even if the same provider is composed of different networks can be interworking support between these networks.

또한, 표준화된 상위 계층의 보안 프로토콜을 지원하므로 확장성이 좋고, 안정성면에서도 검증된 표준 보안 프로토콜을 사용하므로 월등히 유리하다.

In addition, since it supports standardized upper layer security protocols, scalability is good and it is advantageous because it uses a standard security protocol that has been proven in terms of stability.

Claims (31)

Translated fromKoreanPriority Applications (2)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| US10/578,113US8140054B2 (en) | 2003-10-31 | 2004-10-29 | Method for authenticating subscriber station, method for configuring protocol thereof, and apparatus thereof in wireless portable internet system |

| PCT/KR2004/002766WO2005043282A2 (en) | 2003-10-31 | 2004-10-29 | Method for authenticating subscriber station, method for configuring protocol thereof, and apparatus thereof in wireless portable internet system |

Applications Claiming Priority (2)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| KR20030076554 | 2003-10-31 | ||

| KR1020030076554 | 2003-10-31 |

Publications (2)

| Publication Number | Publication Date |

|---|---|

| KR20050041864A KR20050041864A (en) | 2005-05-04 |

| KR100804795B1true KR100804795B1 (en) | 2008-02-20 |

Family

ID=37243247

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| KR1020040067733AExpired - LifetimeKR100804795B1 (en) | 2003-10-31 | 2004-08-27 | Authentication request method and authentication method in communication system |

Country Status (1)

| Country | Link |

|---|---|

| KR (1) | KR100804795B1 (en) |

Families Citing this family (8)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| WO2006098552A1 (en)* | 2005-03-17 | 2006-09-21 | Electronics And Telecommunications Research Institute | Method for negotiating security-related functions of subscriber station in wireless portable internet system |

| JP4903792B2 (en) | 2005-06-22 | 2012-03-28 | エレクトロニクス アンド テレコミニュケーションズ リサーチ インスティチュート | Method of assigning authentication key identifier for wireless portable internet system |

| KR101151029B1 (en)* | 2005-12-08 | 2012-06-13 | 한국전자통신연구원 | System for providing authentication of multi steps of portable hpi-internet system and service acknowledgement and method thereof |

| KR100740863B1 (en)* | 2006-02-28 | 2007-07-19 | 포스데이타 주식회사 | Authentication method and system based on extended authentication protocol in wireless communication system |

| KR100819942B1 (en)* | 2006-04-17 | 2008-04-10 | 주식회사 에어큐브 | Quarantine and Policy-based Access Control Method for Wired and Wireless Networks |

| KR101201668B1 (en) | 2006-07-01 | 2012-11-15 | 삼성전자주식회사 | Method for multicastting service in a widr area network |

| KR100864902B1 (en)* | 2007-04-17 | 2008-10-22 | 성균관대학교산학협력단 | Authentication method using extensible authentication protocol, authentication system and recording medium recording the program |

| KR101390895B1 (en)* | 2007-10-17 | 2014-04-30 | 삼성전자주식회사 | System and method of setting authentication mode in wireless communication system |

Citations (5)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| WO1999048318A1 (en)* | 1998-03-19 | 1999-09-23 | Siemens Aktiengesellschaft | Method, mobile station and radiocommunication system for controlling safety related functions in communication handling |

| KR20030040601A (en)* | 2001-11-15 | 2003-05-23 | 한국전자통신연구원 | Access method for inter-working with wireless internet networks |

| KR20030053280A (en)* | 2001-12-22 | 2003-06-28 | 주식회사 케이티 | Access and Registration Method for Public Wireless LAN Service |

| EP1343345A2 (en) | 2002-03-04 | 2003-09-10 | Microsoft Corporation | Mobile authentication system with reduced authentication delay |

| KR20050109685A (en)* | 2004-05-17 | 2005-11-22 | 에스케이 텔레콤주식회사 | Method and system for user authentication based on extensible authentication protocol coexisting with device authentication in portable internet system |

- 2004

- 2004-08-27KRKR1020040067733Apatent/KR100804795B1/ennot_activeExpired - Lifetime

Patent Citations (5)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| WO1999048318A1 (en)* | 1998-03-19 | 1999-09-23 | Siemens Aktiengesellschaft | Method, mobile station and radiocommunication system for controlling safety related functions in communication handling |

| KR20030040601A (en)* | 2001-11-15 | 2003-05-23 | 한국전자통신연구원 | Access method for inter-working with wireless internet networks |

| KR20030053280A (en)* | 2001-12-22 | 2003-06-28 | 주식회사 케이티 | Access and Registration Method for Public Wireless LAN Service |

| EP1343345A2 (en) | 2002-03-04 | 2003-09-10 | Microsoft Corporation | Mobile authentication system with reduced authentication delay |

| KR20050109685A (en)* | 2004-05-17 | 2005-11-22 | 에스케이 텔레콤주식회사 | Method and system for user authentication based on extensible authentication protocol coexisting with device authentication in portable internet system |

Also Published As

| Publication number | Publication date |

|---|---|

| KR20050041864A (en) | 2005-05-04 |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| US8140054B2 (en) | Method for authenticating subscriber station, method for configuring protocol thereof, and apparatus thereof in wireless portable internet system | |

| KR100813295B1 (en) | Method for security association negotiation with Extensible Authentication Protocol in wireless portable internet system | |

| RU2407181C1 (en) | Authentication of safety and control of keys in infrastructural wireless multilink network | |

| US7929504B2 (en) | Systems and methods for the connection and remote configuration of wireless clients | |

| US8549293B2 (en) | Method of establishing fast security association for handover between heterogeneous radio access networks | |

| US8942375B2 (en) | Method and system for providing multiple encryption in a multi-band multi-protocol hybrid wired/wireless network | |

| US8731194B2 (en) | Method of establishing security association in inter-rat handover | |

| EP1523129B1 (en) | Method and apparatus for access control of a wireless terminal device in a communications network | |

| US7545768B2 (en) | Utilizing generic authentication architecture for mobile internet protocol key distribution | |

| KR100903540B1 (en) | Connection setup using flexible protocol configuration | |

| EP1484856A1 (en) | The method for distributes the encrypted key in wireless lan | |

| US20040240411A1 (en) | Wireless information transmitting system, radio communication method, radio station, and radio terminal device | |

| CN113676904A (en) | Slice authentication method and device | |

| KR100804795B1 (en) | Authentication request method and authentication method in communication system | |

| US8615218B2 (en) | Method for requesting, generating and distributing service-specific traffic encryption key in wireless portable internet system, apparatus for the same, and protocol configuration method for the same | |

| KR20050109685A (en) | Method and system for user authentication based on extensible authentication protocol coexisting with device authentication in portable internet system | |

| EP1547299B1 (en) | Method and system for providing multiple encryption in a multi-band multi-protocol hybrid wired/wireless network | |

| KR100684306B1 (en) | Method for requesting, generating, and distributing traffic encryption keys for each service in a wireless portable Internet system, apparatus thereof, and method for configuring the protocol | |

| KR100638590B1 (en) | Terminal Authentication Method in Portable Internet System | |

| KR100492824B1 (en) | System of Session management for interworkimg between wireless LANs and method thereof | |

| US20250267502A1 (en) | Device identification behind a residential gateway (rg) | |

| WO2009051405A2 (en) | Method of establishing security association in inter-rat handover |

Legal Events

| Date | Code | Title | Description |

|---|---|---|---|

| A201 | Request for examination | ||

| PA0109 | Patent application | Patent event code:PA01091R01D Comment text:Patent Application Patent event date:20040827 | |

| PA0201 | Request for examination | ||

| PG1501 | Laying open of application | ||

| E902 | Notification of reason for refusal | ||

| PE0902 | Notice of grounds for rejection | Comment text:Notification of reason for refusal Patent event date:20060426 Patent event code:PE09021S01D | |

| E902 | Notification of reason for refusal | ||

| PE0902 | Notice of grounds for rejection | Comment text:Notification of reason for refusal Patent event date:20061220 Patent event code:PE09021S01D | |

| E90F | Notification of reason for final refusal | ||

| PE0902 | Notice of grounds for rejection | Comment text:Final Notice of Reason for Refusal Patent event date:20070727 Patent event code:PE09021S02D | |

| E701 | Decision to grant or registration of patent right | ||

| PE0701 | Decision of registration | Patent event code:PE07011S01D Comment text:Decision to Grant Registration Patent event date:20080129 | |

| GRNT | Written decision to grant | ||

| PR0701 | Registration of establishment | Comment text:Registration of Establishment Patent event date:20080212 Patent event code:PR07011E01D | |

| PR1002 | Payment of registration fee | Payment date:20080213 End annual number:3 Start annual number:1 | |

| PG1601 | Publication of registration | ||

| PR1001 | Payment of annual fee | Payment date:20110118 Start annual number:4 End annual number:4 | |

| PR1001 | Payment of annual fee | Payment date:20120120 Start annual number:5 End annual number:5 | |

| FPAY | Annual fee payment | Payment date:20130118 Year of fee payment:6 | |

| PR1001 | Payment of annual fee | Payment date:20130118 Start annual number:6 End annual number:6 | |

| FPAY | Annual fee payment | Payment date:20140117 Year of fee payment:7 | |

| PR1001 | Payment of annual fee | Payment date:20140117 Start annual number:7 End annual number:7 | |

| FPAY | Annual fee payment | Payment date:20150119 Year of fee payment:8 | |

| PR1001 | Payment of annual fee | Payment date:20150119 Start annual number:8 End annual number:8 | |

| FPAY | Annual fee payment | Payment date:20160212 Year of fee payment:9 | |

| PR1001 | Payment of annual fee | Payment date:20160212 Start annual number:9 End annual number:9 | |

| FPAY | Annual fee payment | Payment date:20170118 Year of fee payment:10 | |

| PR1001 | Payment of annual fee | Payment date:20170118 Start annual number:10 End annual number:10 | |

| FPAY | Annual fee payment | Payment date:20180118 Year of fee payment:11 | |

| PR1001 | Payment of annual fee | Payment date:20180118 Start annual number:11 End annual number:11 | |

| FPAY | Annual fee payment | Payment date:20200114 Year of fee payment:13 | |

| PR1001 | Payment of annual fee | Payment date:20200114 Start annual number:13 End annual number:13 | |

| PR1001 | Payment of annual fee | Payment date:20210112 Start annual number:14 End annual number:14 | |

| PR1001 | Payment of annual fee | Payment date:20220112 Start annual number:15 End annual number:15 | |

| PR1001 | Payment of annual fee | Payment date:20230112 Start annual number:16 End annual number:16 | |

| PC1801 | Expiration of term | Termination date:20250227 Termination category:Expiration of duration |