JP2004157697A - Security management system and security management service providing method - Google Patents

Security management system and security management service providing methodDownload PDFInfo

- Publication number

- JP2004157697A JP2004157697AJP2002321923AJP2002321923AJP2004157697AJP 2004157697 AJP2004157697 AJP 2004157697AJP 2002321923 AJP2002321923 AJP 2002321923AJP 2002321923 AJP2002321923 AJP 2002321923AJP 2004157697 AJP2004157697 AJP 2004157697A

- Authority

- JP

- Japan

- Prior art keywords

- management system

- user

- security management

- database

- security

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Pending

Links

Images

Landscapes

- Management, Administration, Business Operations System, And Electronic Commerce (AREA)

Abstract

Description

Translated fromJapanese【0001】

【発明の属する技術分野】

本発明はセキュリティマネジメントシステムおよびセキュリティマネジメントサービス提供方法に関し、特に経営支援ビジネスとしてのセキュリティマネジメントシステムおよびセキュリティマネジメントサービス提供方法に関する。

【0002】

【従来の技術】

従来のセキュリティマネジメントシステムでは、情報セキュリティポリシーおよび対象システムと管理・監査プログラムとを対応づけたセキュリティ・監査プログラムデータベースを設け、操作者により指定された情報セキュリティポリシーおよび対象システムの範囲に対応する管理・監査プログラムを検索し、自動的に実行するようになっていた(例えば、特許文献1参照)。

【0003】

また、従来のセキュリティマネジメントシステムの他の例では、ポリシーデータベース,情報セキュリティポリシーおよび対象システムと管理・監査プログラムとを対応付けたセキュリティ管理・監査プログラムデータベース,ポリシー・設定情報マッピングテーブル,ならびに設定情報格納データベースを設け、操作者により指定された情報ポリシーおよび対象システムの範囲に対応する管理・監査プログラムを検索し、自動的に実行するようになっていた(例えば、特許文献2参照)。

【0004】

【特許文献1】

特開2001―273388号公報(第6−7頁、図2)

【特許文献2】

特開2002―247033号公報(第6―7頁、図2)

【0005】

【発明が解決しようとする課題】

上述した従来のセキュリティマネジメントシステムでは、以下の3つの問題点があった。

【0006】

第1の問題点は、セキュリティマネジメントシステムを企業が導入するのに多大な時間と費用(コンサルテーション費用,IT(Information Technology)投資,要員教育等)がかかることである。また、システムの維持および管理についても多くの費用や専門知識を有した運用要員が必要である。このことは、セキュリティマネジメントシステムの企業への導入が一部の大企業にしか普及しないということであり、企業の大半を占める中小企業のセキュリティ対応状況の改善を阻む大きな要因であった。

【0007】

第2の問題点は、セキュリティマネジメントシステムを導入しても、業務ワークフローと連動していないため、運用が十分行われなかったということである。

【0008】

第3の問題点は、セキュリティガイドラインの質が策定者の技能レベルによって左右される問題があり、一定の品質を保つための方策が必要であったということである。

【0009】

本発明の第1の目的は、経営支援ビジネスの一環として、セキュリティガイドラインの策定からセキュリティチェック等の機能をネットワークを利用した会員制サービスとして実現するようにしたセキュリティマネジメントシステムおよびセキュリティマネジメントサービス提供方法を提供することにある。

【0010】

また、本発明の第2の目的は、会員制サービスが、複数の会員が同一システムを利用できる仕組みとすることやセキュリティガイドライン策定の支援を顧客である会員を直接訪問することなく、すべてネットワークを介して実現できるようにしたセキュリティマネジメントシステムおよびセキュリティマネジメントサービス提供方法を提供することにある。

【0011】

さらに、本発明の第3の目的は、セキュリティガイドライン策定支援には、業種や規模別に作成されたヒアリングシートとセキュリティガイドラインデータベースとを利用し、策定までに要する時間の大幅短縮を実現するようにしたセキュリティマネジメントシステムおよびセキュリティマネジメントサービス提供方法を提供することにある。

【0012】

さらにまた、本発明の第4の目的は、業種や規模別に作成されたセキュリティガイドラインデータベースを利用してセキュリティガイドラインを策定できることで、セキュリティガイドラインの質の低下や策定者の技能レベルに質が左右されることを防ぐようにしたセキュリティマネジメントシステムおよびセキュリティマネジメントサービス提供方法を提供することにある。

【0013】

また、本発明の第5の目的は、クライアントの機器にはインターネットブラウザと電子メールソフトのみあれば、その他の特別なソフトウェアをインストールすること無しに利用できるようにしたセキュリティマネジメントシステムおよびセキュリティマネジメントサービス提供方法を提供することにある。

【0014】

さらに、本発明の第6の目的は、Webと電子メールを利用したワークフロー機能を有するため、運用の効率化を実現できるようにしたセキュリティマネジメントシステムおよびセキュリティマネジメントサービス提供方法を提供することにある。

【0015】

【課題を解決するための手段】

本発明のセキュリティマネジメントシステムは、会員制サービスを契約した会員の中でセキュリティマネジメントシステムを利用する利用者によって使用される利用者端末と、会員制サービスを契約した会員の中でセキュリティマネジメントシステムを運用および管理する運用管理者によって使用される運用管理者端末と、セキュリティマネジメントシステムの会員制サービス提供者によって使用される会員制サービス提供者端末と、前記利用者端末,前記運用管理者端末,および前記会員制サービス提供者端末からのアクセスによりネットワーク上でセキュリティマネジメントシステムの運用を可能にするセキュリティマネジメントシステム運用装置とを有することを特徴とする。

【0016】

また、本発明のセキュリティマネジメントシステムは、前記セキュリティマネジメントシステム運用装置が、利用者機能である申請依頼処理機能と、運用管理者機能である利用者マスタ登録・更新・削除機能,セキュリティガイドライン策定機能,申請フォーム作成機能,ワークフロー滞留監視機能,および履歴参照機能と、会員制サービス提供者機能である会員マスタ登録・更新・削除機能,セキュリティガイドライン雛形登録・修正・削除機能,および利用状況参照機能と、会員制サービスを契約した会員の中でセキュリティマネジメントシステムを利用する一次申請者が最終承認者に対して一次申請者所属部門におけるセキュリティマネジメントに必要な各種作業の状況を報告する際に利用する申請情報データベースと、会員の中でセキュリティマネジメントシステムを利用する最終承認者が運用管理者宛てに申請した申請情報の履歴を登録する履歴データベースと、会員の中でセキュリティマネジメントシステムを運用および管理する運用管理者が自分が所属する会員の中の利用者を登録,修正,削除する時に使用する利用者データベースと、運用管理者が自分が所属する会員の中の組織情報を登録,修正,削除する時に使用する組織データベースと、運用管理者が自分が所属する会員の中で使用する申請フォームの雛形をメニューとして登録する申請フォームデータベースと、会員制サービス提供者が会員の会員情報を登録する会員データベースと、会員制サービス提供者がセキュリティガイドラインの雛形および運用管理者が作成したセキュリティガイドラインを登録するセキュリティガイドラインデータベースとを有することを特徴とする。

【0017】

さらに、本発明のセキュリティマネジメントシステムは、前記申請情報データベースのレコードが、申請日,申請者ID,申請者所属部門コード,申請フォーム区分,申請概要,申請内容,状態フラグ,否認日および否認理由,ならびに承認日および承認者の各フィールドからなることを特徴とする。

【0018】

さらにまた、本発明のセキュリティマネジメントシステムは、前記履歴データベースのレコードが、申請者所属部門コード,申請者ID,申請者/一次承認者所属部門コード,申請者/一次承認者ID,最終承認者所属部門コード,最終承認者ID,申請フォーム区分,申請概要,申請内容,および報告日の各フィールドからなることを特徴とする。

【0019】

また、本発明のセキュリティマネジメントシステムは、前記利用者データベースのレコードが、登録日または最終更新日,登録または最終更新した運用管理者ID,運用管理者ID,利用者ID,パスワード,利用者名,利用者所属部門コード,電子メールアドレス,利用者職制,および申請依頼者設定の各フィールドからなることを特徴とする。

【0020】

さらに、本発明のセキュリティマネジメントシステムは、前記組織データベースのレコードが、登録日または最終更新日,登録または最終更新した運用管理者ID,部門コード,部門名,部門階層,および承認権限設定の各フィールドからなることを特徴とする。

【0021】

さらにまた、本発明のセキュリティマネジメントシステムは、前記申請フォームデータベースのレコードが、登録日または最終更新日,登録または最終更新した運用管理者ID,申請フォーム区分,および申請フォームの各フィールドからなることを特徴とする。

【0022】

また、本発明のセキュリティマネジメントシステムは、前記会員データベースのレコードが、登録日または最終更新日,企業/団体名,住所,TEL/FAX,運用管理者ID,運用管理者パスワード,およびサービス利用形態の各フィールドからなることを特徴とする。

【0023】

さらに、本発明のセキュリティマネジメントシステムは、前記セキュリティガイドラインデータベースのレコードが、登録日または最終更新日,登録または最終更新した運用管理者ID,対応業種,対応企業/団体規模,用途,キーワード,およびセキュリティガイドラインの各フィールドからなることを特徴とする。

【0024】

さらにまた、本発明のセキュリティマネジメントシステム運用装置は、利用者機能である申請依頼処理機能と、運用管理者機能である利用者マスタ登録・更新・削除機能,セキュリティガイドライン策定機能,申請フォーム作成機能,ワークフロー滞留監視機能,および履歴参照機能と、会員制サービス提供者機能である会員マスタ登録・更新・削除機能,セキュリティガイドライン雛形登録・修正・削除機能,および利用状況参照機能と、会員制サービスを契約した会員の中でセキュリティマネジメントシステムを利用する一次申請者が最終承認者に対して一次申請者所属部門におけるセキュリティマネジメントに必要な各種作業の状況を報告する際に利用する申請情報データベースと、会員の中でセキュリティマネジメントシステムを利用する最終承認者が運用管理者宛てに申請した申請情報の履歴を登録する履歴データベースと、会員の中でセキュリティマネジメントシステムを運用および管理する運用管理者が自分が所属する会員の中の利用者を登録,修正,削除する時に使用する利用者データベースと、運用管理者が自分が所属する会員の中の組織情報を登録,修正,削除する時に使用する組織データベースと、運用管理者が自分が所属する会員の中で使用する申請フォームの雛形をメニューとして登録する申請フォームデータベースと、会員制サービス提供者が会員の会員情報を登録する会員データベースと、会員制サービス提供者がセキュリティガイドラインの雛形および運用管理者が作成したセキュリティガイドラインを登録するセキュリティガイドラインデータベースとを有することを特徴とする。

【0025】

一方、本発明のプログラムは、コンピュータを、利用者機能である申請依頼処理機能と、運用管理者機能である利用者マスタ登録・更新・削除機能,セキュリティガイドライン策定機能,申請フォーム作成機能,ワークフロー滞留監視機能,および履歴参照機能と、会員制サービス提供者機能である会員マスタ登録・更新・削除機能,セキュリティガイドライン雛形登録・修正・削除機能,および利用状況参照機能と、会員制サービスを契約した会員の中でセキュリティマネジメントシステムを利用する一次申請者が最終承認者に対して一次申請者所属部門におけるセキュリティマネジメントに必要な各種作業の状況を報告する際に利用する申請情報データベースと、会員の中でセキュリティマネジメントシステムを利用する最終承認者が運用管理者宛てに申請した申請情報の履歴を登録する履歴データベースと、会員の中でセキュリティマネジメントシステムを運用および管理する運用管理者が自分が所属する会員の中の利用者を登録,修正,削除する時に使用する利用者データベースと、運用管理者が自分が所属する会員の中の組織情報を登録,修正,削除する時に使用する組織データベースと、運用管理者が自分が所属する会員の中で使用する申請フォームの雛形をメニューとして登録する申請フォームデータベースと、会員制サービス提供者が会員の会員情報を登録する会員データベースと、会員制サービス提供者がセキュリティガイドラインの雛形および運用管理者が作成したセキュリティガイドラインを登録するセキュリティガイドラインデータベースとして機能させることを特徴とする。

【0026】

他方、本発明のセキュリティマネジメントサービス提供方法は、会員制サービスを契約した会員の中でセキュリティマネジメントシステムを利用する利用者によって使用される利用者端末と、会員の中でセキュリティマネジメントシステムを運用および管理する運用管理者によって使用される運用管理者端末と、セキュリティマネジメントシステムの会員制サービス提供者によって使用される会員制サービス提供者端末と、前記利用者端末,前記運用管理者端末,および前記会員制サービス提供者端末からのアクセスによりネットワーク上でセキュリティマネジメントシステムの運用を可能にするセキュリティマネジメントシステム運用装置とを有するセキュリティマネジメントシステムにおいて、前記セキュリティマネジメントシステム運用装置の処理が、利用者機能である申請依頼処理機能の処理と、運用管理者機能である利用者マスタ登録・更新・削除機能,セキュリティガイドライン策定機能,申請フォーム作成機能,ワークフロー滞留監視機能,および履歴参照機能の処理と、会員制サービス提供者機能である会員マスタ登録・更新・削除機能,セキュリティガイドライン雛形登録・修正・削除機能,および利用状況参照機能の処理とを含むことを特徴とする。

【0027】

また、本発明のセキュリティマネジメントサービス提供方法は、前記申請依頼時の処理が、利用者端末でセキュリティマネジメントシステム運用装置上の会員コーナにアクセスし運用管理者IDおよびパスワードでログインしたときに、セキュリティマネジメントシステム運用装置で運用管理者IDおよびパスワードが会員データベースに存在するかどうかをチェックし、存在すれば会員コーナにログイン可とし、存在しなければエラーメッセージを出力してログイン不可とする工程と、利用者端末でセキュリティマネジメントシステム運用装置上の会員コーナにアクセスし利用者IDおよびパスワードでログインしたときに、セキュリティマネジメントシステム運用装置で利用者IDおよびパスワードが利用者データベースに存在するかどうかをチェックし、存在すれば自部門のみ利用できる会員コーナにログイン可とし、存在しなければエラーメッセージを出力してログイン不可とする工程と、利用者端末で会員コーナ内の申請フォームメニューを選択し利用する申請フォーム区分を選択したときに、セキュリティマネジメントシステム運用装置で申請フォーム区分の申請フォームを申請フォームデータベースから抽出する工程と、利用者端末で抽出された申請フォームに申請情報を登録したときに、セキュリティマネジメントシステム運用装置で申請情報データベースに申請概要および申請内容を登録する工程と、利用者端末で申請情報の登録後に申請ボタンをクリックしたときに、セキュリティマネジメントシステム運用装置で利用者データベースを参照し申請者の申請依頼者を抽出し、申請依頼者の電子メールアドレス宛てに申請依頼メールを送信する工程と、他の利用者端末で申請依頼メールを受信後にセキュリティマネジメントシステム運用装置上の会員コーナにアクセスし運用管理者IDおよびパスワードでログインしたときに、セキュリティマネジメントシステム運用装置で運用管理者IDおよびパスワードが会員データベースに存在するかどうかをチェックし、存在すれば会員コーナにログイン可とし、存在しなければエラーメッセージを出力してログイン不可とする工程と、他の利用者端末でセキュリティマネジメントシステム運用装置上の会員コーナにアクセスし利用者IDおよびパスワードでログインしたときに、セキュリティマネジメントシステム運用装置で利用者IDおよびパスワードが利用者データベースに存在するかどうかをチェックし、存在すれば自部門のみ利用できる会員コーナにログイン可とし、存在しなければエラーメッセージを出力してログイン不可とする工程と、他の利用者端末で会員コーナ内の申請データ承認メニューを選択したときに、セキュリティマネジメントシステム運用装置で組織データベースを参照し承認権限設定情報を抽出し、申請情報データベースを参照し抽出された承認権限設定情報から承認可能な申請情報を抽出する工程と、他の利用者端末で抽出された申請情報が承認されたときに、セキュリティマネジメントシステム運用装置で申請情報データベース内の申請情報に承認フラグ,承認日および承認者を登録し、履歴データベースにも承認したデータを登録する工程と、他の利用者端末で抽出された申請情報を否認し否認理由が登録されたときに、セキュリティマネジメントシステム運用装置で申請情報データベース内の申請情報に否認フラグ,否認日および否認理由を登録し、申請依頼者の電子メールアドレス向けに否認通知メールを送信する工程と、利用者端末でセキュリティマネジメントシステム運用装置上の会員コーナにアクセスし運用管理者IDおよびパスワードでログインしたときに、セキュリティマネジメントシステム運用装置で運用管理者IDおよびパスワードが会員データベースに存在するかどうかをチェックし、存在すれば会員コーナにログイン可とし、存在しなければエラーメッセージを出力してログイン不可とする工程と、利用者端末でセキュリティマネジメントシステム運用装置上の会員コーナにアクセスし利用者IDおよびパスワードでログインしたときに、セキュリティマネジメントシステム運用装置で利用者IDおよびパスワードが利用者データベースに存在するかどうかをチェックし、存在すれば自部門のみ利用できる会員コーナにログイン可とし、存在しなければエラーメッセージを出力してログイン不可とする工程と、利用者端末で会員コーナ内の申請否認を選択したときに、セキュリティマネジメントシステム運用装置で利用者が作成した申請情報の中で他の利用者に否認処理されたデータを申請情報データベースから抽出する工程と、利用者端末で否認理由をもとに申請情報を修正したときに、セキュリティマネジメントシステム運用装置で申請情報データベースに修正後の申請概要および申請内容を登録する工程と、利用者端末で申請情報の修正後に申請を実行したときに、セキュリティマネジメントシステム運用装置で利用者データベースを参照し申請者の申請依頼者を抽出し、申請依頼者の電子メールアドレス宛てに申請依頼メールを送信する工程と、利用者端末で申請依頼メールを受信後にセキュリティマネジメントシステム運用装置上の会員コーナにアクセスし運用管理者IDおよびパスワードでログインしたときに、セキュリティマネジメントシステム運用装置で運用管理者IDおよびパスワードが会員データベースに存在するかどうかをチェックし、存在すれば会員コーナにログイン可とし、存在しなければエラーメッセージを出力してログイン不可とする工程とを含むことを特徴とする。

【0028】

さらに、本発明のセキュリティマネジメントサービス提供方法は、前記利用者マスタの登録,更新,削除時の処理が、運用管理者端末でセキュリティマネジメントシステム運用装置上の会員コーナにアクセスし運用管理者IDおよびパスワードでログインしたときに、セキュリティマネジメントシステム運用装置で運用管理者IDおよびパスワードが会員データベースに存在するかどうかをチェックし、存在すれば会員コーナにログイン可とし、存在しなければエラーメッセージを出力してログイン不可とする工程と、運用管理者端末でセキュリティマネジメントシステム運用装置上の会員コーナにアクセスし利用者IDおよびパスワードでログインしたときに、セキュリティマネジメントシステム運用装置で利用者IDおよびパスワードが利用者データベースに存在するかどうかをチェックし、存在すれば運用管理者のみ利用できる運用管理者コーナにログイン可とし、存在しなければエラーメッセージを出力してログイン不可とする工程と、運用管理者端末で運用管理者コーナ内の利用者マスタを選択後に新規会員の登録を選択したときに、セキュリティマネジメントシステム運用装置で新規登録の場合は利用者データベースに利用者ID,パスワード,利用者名,電子メールアドレス,利用者所属部門コード,利用者職制,および申請依頼者設定の各項目を新規登録する工程と、運用管理者端末で運用管理者コーナ内の利用者マスタを選択後に既存利用者の利用者マスタの修正を選択したときに、セキュリティマネジメントシステム運用装置で利用者ID,パスワード等の項目を修正することにより利用者データベースが更新される工程と、運用管理者端末で運用管理者コーナ内の利用者マスタを選択後に既存利用者の利用者マスタの削除を選択したときに、セキュリティマネジメントシステム運用装置で削除対象となる利用者IDを指定して削除処理を行うことにより削除した利用者のすべての登録項目が利用者データベースから削除される工程とを含むことを特徴とする。

【0029】

さらにまた、本発明のセキュリティマネジメントサービス提供方法は、前記セキュリティガイドラインの策定の処理が、運用管理者端末でセキュリティマネジメントシステム運用装置上の会員コーナにアクセスし運用管理者IDおよびパスワードでログインしたときに、セキュリティマネジメントシステム運用装置で運用管理者IDおよびパスワードが会員データベースに存在するかどうかをチェックし、存在すれば会員コーナにログイン可とし、存在しなければエラーメッセージを出力してログイン不可とする工程と、運用管理者端末でセキュリティマネジメントシステム運用装置上の会員コーナにアクセスし利用者IDおよびパスワードでログインしたときに、セキュリティマネジメントシステム運用装置で利用者IDおよびパスワードが利用者データベースに存在するかどうかをチェックし、存在すれば自部門のみ利用できる運用管理者コーナにログイン可とし、存在しなければエラーメッセージを出力してログイン不可とする工程と、運用管理者端末で運用管理者コーナ内のセキュリティガイドラインを選択し利用するセキュリティガイドラインの雛形を選択したときに、セキュリティマネジメントシステム運用装置でセキュリティガイドラインの雛形をセキュリティガイドラインデータベースから抽出する工程と、運用管理者端末でセキュリティガイドラインの雛形をもとにセキュリティガイドラインの作成に着手する工程と、運用管理者端末であらかじめ用意されているヒアリングシートを記入し電子メールに添付して会員制サービス提供者に送信したときに、会員制サービス提供者端末でヒアリングシートに基づきセキュリティガイドラインの雛形の修正内容をアドバイスする工程と、運用管理者端末でセキュリティガイドラインの作成終了後に既にセキュリティガイドラインの雛形上で登録されている対応業種,規模,用途,および検索用キーワードを必要であれば修正し新規登録を選択したときに、セキュリティマネジメントシステム運用装置でセキュリティガイドラインデータベースに対応業種,対応企業/団体規模,用途,キーワード,およびセキュリティガイドラインを登録する工程と、運用管理者端末でセキュリティガイドラインの修正を選択したときに、セキュリティマネジメントシステム運用装置でセキュリティガイドラインデータベースからログインした運用管理者が作成したセキュリティガイドラインを抽出する工程と、運用管理者端末でセキュリティガイドラインの修正後にセキュリティガイドラインの修正を選択したときに、セキュリティマネジメントシステム運用装置でセキュリティガイドラインデータベースに修正後の内容を更新する工程とを含むことを特徴とする。

【0030】

また、本発明のセキュリティマネジメントサービス提供方法は、前記申請フォームの作成の処理が、運用管理者端末でセキュリティマネジメントシステム運用装置上の会員コーナにアクセスし運用管理者IDおよびパスワードでログインしたときに、セキュリティマネジメントシステム運用装置で運用管理者IDおよびパスワードが会員データベースに存在するかどうかをチェックし、存在すれば会員コーナにログイン可とし、存在しなければエラーメッセージを出力してログイン不可とする工程と、運用管理者端末でセキュリティマネジメントシステム運用装置上の会員コーナにアクセスし利用者IDおよびパスワードでログインしたときに、セキュリティマネジメントシステム運用装置で利用者IDおよびパスワードが利用者データベースに存在するかどうかをチェックし、存在すれば運用管理者のみ利用できる運用管理者コーナにログイン可とし、存在しなければエラーメッセージを出力してログイン不可とする工程と、運用管理者端末で運用管理者コーナ内の申請フォームを選択後に新規フォームを画面上で作成したときに、セキュリティマネジメントシステム運用装置で新規登録の場合は申請フォームを申請フォームデータベースに新規登録する工程と、運用管理者端末で運用管理者コーナ内の申請フォームを選択後に申請フォームの修正または削除を画面上で選択したときに、セキュリティマネジメントシステム運用装置で申請フォームデータベースからログインした運用管理者が作成した申請フォームを抽出する工程と、運用管理者端末で申請フォームの修正後に申請フォームの修正を選択したときに、セキュリティマネジメントシステム運用装置で申請フォームデータベースに修正後の内容を更新する工程とを含むことを特徴とする。

【0031】

さらに、本発明のセキュリティマネジメントサービス提供方法は、前記ワークフロー滞留監視機能の処理が、運用管理者端末でセキュリティマネジメントシステム運用装置上の会員コーナにアクセスし運用管理者IDおよびパスワードでログインしたときに、セキュリティマネジメントシステム運用装置で運用管理者IDおよびパスワードが会員データベースに存在するかどうかをチェックし、存在すれば会員コーナにログイン可とし、存在しなければエラーメッセージを出力してログイン不可とする工程と、運用管理者端末でセキュリティマネジメントシステム運用装置上の会員コーナにアクセスし利用者IDおよびパスワードでログインしたときに、セキュリティマネジメントシステム運用装置で利用者IDおよびパスワードが利用者データベースに存在するかどうかをチェックし、存在すれば自部門のみ利用できる運用管理者コーナにログイン可とし、存在しなければエラーメッセージを出力してログイン不可とする工程と、運用管理者端末で運用管理者コーナ内のワークフロー滞留監視を選択したときに、セキュリティマネジメントシステム運用装置で運用管理者が所属する会員におけるワークフローの滞留状況を集計する工程と、運用管理者端末で集計されたワークフローの滞留状況をチェックし、ワークフローが滞留している部門の部門長宛てに電子メールで処理の促進を督促したときに、利用者端末で運用管理者から自部門のワークフローの滞留状況の報告を電子メールで運用管理者とやりとりする工程とを含むことを特徴とする。

【0032】

さらにまた、本発明のセキュリティマネジメントサービス提供方法は、前記履歴参照機能の処理が、運用管理者端末でセキュリティマネジメントシステム運用装置上の会員コーナにアクセスし運用管理者IDおよびパスワードでログインしたときに、セキュリティマネジメントシステム運用装置で運用管理者IDおよびパスワードが会員データベースに存在するかどうかをチェックし、存在すれば会員コーナにログイン可とし、存在しなければエラーメッセージを出力してログイン不可とする工程と、運用管理者端末でセキュリティマネジメントシステム運用装置上の会員コーナにアクセスし利用者IDおよびパスワードでログインしたときに、セキュリティマネジメントシステム運用装置で利用者IDおよびパスワードが利用者データベースに存在するかどうかをチェックし、存在すれば運用管理者のみ利用できる運用管理者コーナにログイン可とし、存在しなければエラーメッセージを出力してログイン不可とする工程と、運用管理者端末で運用管理者コーナ内の履歴参照を選択後にチェックする部門を選択したときに、セキュリティマネジメントシステム運用装置で選択された部門の履歴のみを履歴データベースから抽出する工程と、運用管理者端末で抽出された履歴情報から参照したいデータを選択し参照する工程とを含むことを特徴とする。

【0033】

また、本発明のセキュリティマネジメントサービス提供方法は、前記会員マスタ登録・更新・削除機能の処理が、会員制サービス提供者端末でセキュリティマネジメントシステム運用装置上のメンテナンス機能にアクセスし会員マスタを選択したときに、セキュリティマネジメントシステム運用装置で新規登録の場合は会員データベースに企業/団体名,住所,TEL/FAX,運用管理者ID,運用管理者パスワード,および会員制サービス利用形態を新規登録する工程と、会員制サービス提供者端末で会員マスタを選択後に会員マスタの修正を選択したときに、セキュリティマネジメントシステム運用装置で運用管理者ID,運用管理者パスワード等の項目の修正により会員データベースが更新される工程と、会員制サービス提供者端末で会員マスタを選択後に会員マスタの削除を選択したときに、セキュリティマネジメントシステム運用装置で削除対象となる運用管理者IDを指定して削除処理を行うことにより削除した会員のすべての登録項目が会員データベースから削除される工程とを含むことを特徴とする。

【0034】

さらに、本発明のセキュリティマネジメントサービス提供方法は、前記セキュリティガイドライン雛形登録・修正・削除機能の処理が、会員制サービス提供者端末でセキュリティマネジメントシステム運用装置上のメンテナンス機能にアクセスしセキュリティガイドラインを選択したときに、セキュリティマネジメントシステム運用装置で新規登録の場合はセキュリティガイドラインデータベースに対応業種,対応する企業の規模,用途,検索用キーワード,およびセキュリティガイドラインの雛形を登録する工程と、会員制サービス提供者端末でセキュリティガイドラインを選択後にセキュリティガイドラインの雛形の修正を選択したときに、セキュリティマネジメントシステム運用装置でセキュリティガイドラインの雛形の内容等の項目の修正によりセキュリティガイドラインデータベースが更新される工程と、会員制サービス提供者端末でセキュリティガイドラインを選択後にセキュリティガイドラインの雛形の削除を選択したときに、セキュリティマネジメントシステム運用装置で削除対象となるセキュリティガイドラインの雛形を指定して削除処理を行うことにより削除したセキュリティガイドラインの雛形に付随したすべての登録項目がセキュリティガイドラインデータベースから削除される工程とを含むことを特徴とする。

【0035】

さらにまた、本発明のセキュリティマネジメントサービス提供方法は、前記利用状況参照機能の処理が、会員制サービス提供者端末でセキュリティマネジメントシステム運用装置上のメンテナンス機能にアクセスし利用状況ログファイルを選択したときに、セキュリティマネジメントシステム運用装置で契約した会員ごとに蓄積された利用状況ログファイルを抽出する工程と、会員制サービス提供者端末で抽出した利用状況ログファイルに対し自動集計を選択したときに、セキュリティマネジメントシステム運用装置で日,週,月単位の利用時間合計や最も利用している時間帯の集計等を行い表示する工程とを含むことを特徴とする。

【0036】

【発明の実施の形態】

以下、本発明の実施の形態について図面を参照して詳細に説明する。

【0037】

[第1の実施の形態]

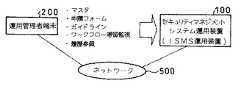

図1を参照すると、本発明の第1の実施の形態に係るセキュリティマネジメントシステムは、セキュリティマネジメントシステム運用装置(以下、ISMS運用装置と記載する)100と、利用者端末200と、運用管理者端末300と、会員制サービス提供者端末400と、これらを相互に接続するインターネット等のネットワーク500とから、その主要部が構成されている。

【0038】

本実施の形態に係るセキュリティマネジメントシステムの利用者は、大きく分けて会員制サービスを提供する会員制サービス提供者と、会員制サービスを契約した会員(企業または団体)とに分けられる。上記会員内には、自らが所属する企業または団体のシステム運用全般を管理する運用管理者(一般的には情報システム部門)と、企業または団体の組織内において会員制サービス提供者が提供する機能を利用する利用者Aおよび利用者Bとの3者が存在する(3者が承認階層によって増える場合もある)。利用者Aは利用者端末Aを、利用者Bは利用者端末Bを利用し、利用者Aと利用者Bとの関係は企業または団体内組織における申請者(部下)と承認者(上司)との関係にある。

【0039】

ISMS運用装置100は、ネットワーク500上でセキュリティマネジメントシステムの運用を可能にするための装置で、ワークステーション,サーバ等の情報処理装置によって構成される。

【0040】

図2を参照すると、ISMS運用装置100は、利用者機能である申請依頼処理機能111と、運用管理者機能である利用者マスタ登録・更新・削除機能112,セキュリティガイドライン策定機能113,申請フォーム作成機能114,ワークフロー滞留監視機能115,および履歴参照機能116と、会員制サービス提供者機能である会員マスタ登録・更新・削除機能117,セキュリティガイドライン雛形登録・修正・削除機能118,および利用状況参照機能119と、利用者が申請したデータを申請情報として登録する申請情報データベース121と、申請情報を履歴として登録する履歴データベース122と、運用管理者が利用者ID(IDentification),パスワード,社員情報などを登録する利用者データベース123と、組織情報,承認権限情報などを登録する組織データベース124と、申請フォームを登録する申請フォームデータベース125と、会員制サービス提供者が会員情報を登録する会員データベース126と、ヒアリングシートおよびセキュリティガイドラインを登録するセキュリティガイドラインデータベース127とを有する。なお、その他、特には図示しなかったが、会員単位に毎月の利用請求額を計算し請求書を発行する請求額計算・請求書発行機能等がISMS運用装置100に含まれている。

【0041】

申請情報データベース121は、会員制サービスを契約した会員の中でセキュリティマネジメントシステムを利用する利用者A(一次申請者)が利用者X(最終承認者)に対して利用者A所属部門におけるセキュリティマネジメントに必要な各種作業(パーソナルコンピュータ内ソフトウェアのバージョン情報チェックやパーソナルコンピュータのウイルスチェック等)の状況を報告する際に利用するデータベースである。ここでは、利用者A所属部門内に最終承認者が利用者Bという2階層の承認階層を想定して説明しているが、利用者データベース123および組織データベース124の設定によっては3階層以上の承認階層の設定も可能である。

【0042】

利用者Aが申請登録したデータは、上位承認者(利用者Aおよび利用者Bしか存在しない場合は利用者B)が否認処理しない限りは利用者Aは修正できない(利用者A,B,Cが存在する場合は、利用者Bは利用者Aに対する承認および否認権限とデータ修正権限とを有し、利用者Cは利用者Bに対する承認および否認権限とデータ修正権限とを有する)。申請データを承認者が否認する場合は、必ず否認理由を登録することとし、申請者は否認理由を参照の上、下位申請者に否認として差し戻すか、その場で内容修正して再度、承認者宛に申請することになる。申請データは、最終承認者によって承認されて始めて当該部門の申請情報として正式に運用管理者宛に通知され全社情報として扱われる。

【0043】

申請情報データベース121のレコードは、申請日(最新の申請日),申請者ID(申請者の利用者ID),申請者所属部門コード,申請フォーム区分(申請フォームデータベース125上の区分番号),申請概要(50字程度の概要),申請内容(最終承認者に報告した内容),状態フラグ(各申請データに対する未申請,承認,否認の状態および滞留状況),否認日(申請データに対して否認処理を行った日)および否認理由,ならびに承認日および承認者(最終承認まで複数の承認がある場合は、それぞれの承認日および承認者)の各フィールドからなる。

【0044】

履歴データベース122は、会員制サービスを契約した会員の中でセキュリティマネジメントシステムを利用する利用者Xが運用管理者宛てに申請した申請情報の履歴を登録するデータベースである。

【0045】

履歴データベース122のレコードは、申請者所属部門コード,申請者ID(申請者の利用者ID),申請者/一次承認者所属部門コード,申請者/一次承認者ID(申請者/一次承認者の利用者ID),最終承認者所属部門コード,最終承認者ID(最終承認者の利用者ID),申請フォーム区分,申請概要,申請内容,および報告日(利用者Xが承認し運用管理者に報告した日。利用者Xの承認日と同じ日付)の各フィールドからなる。なお、承認階層が3階層以上の場合は、それに対応して承認者所属部門コードおよび承認者IDが増えることになる。

【0046】

利用者データベース123は、会員制サービスを契約した会員の中でセキュリティマネジメントシステムを運用および管理する運用管理者が自分が所属する企業または団体の中の利用者を登録,修正,削除する時に使用するデータベースである。ちなみに、運用管理者自らのIDとシステムを利用するすべての利用者のIDとは、利用者データベース123に登録されていることがシステム利用における必須条件となる。

【0047】

利用者データベース123のレコードは、登録日または最終更新日,登録または最終更新した運用管理者ID,運用管理者ID(運用管理者のID),利用者ID(申請者/一次承認者/最終承認者等の運用管理者以外の利用者向けID),パスワード(運用管理者および利用者のシステム利用時のパスワード。初回は運用管理者が登録、それ以降の変更は自らが行う),利用者名,利用者所属部門コード,電子メールアドレス,利用者職制(主任,課長,部長等),および申請依頼者設定(だれが申請承認を行うのかを設定)の各フィールドからなる。

【0048】

組織データベース124は、会員制サービスを契約した会員の中でセキュリティマネジメントシステムを運用および管理する運用管理者が自分が所属する企業または団体の中の組織情報を登録,修正,削除する時に使用するデータベースである。システムを利用する利用者の組織情報は、所属部門コードおよび所属部門名としてすべて組織データベース124に登録されていなければならない。また、下部組織に対する上位組織の設定等も、組織データベース124上で登録される。

【0049】

組織データベース124のレコードは、登録日または最終更新日,登録または最終更新した運用管理者ID,部門コード,部門名,部門階層(下位に位置する部門の部門コード情報),および承認権限設定(例えば、A部門の部長はA部門配下の課のすべてを承認対象とするなど)の各フィールドからなる。なお、承認権限は、設定された部門コードの下位に位置する部門コードに対してもすべて承認権限を持つものとする。

【0050】

申請フォームデータベース125は、会員制サービスを契約した会員の中でセキュリティマネジメントシステムを運用および管理する運用管理者が自分が所属する企業または団体の中で使用する申請フォームの雛形をメニューとして登録するデータベースである。システムを利用する利用者は、メニューとして登録された申請フォームを利用して、セキュリティマネジメントシステムの運用に必要な各種作業(パーソナルコンピュータ内ソフトウェアのバージョン情報チェックやパーソナルコンピュータのウイルスチェック等)の状況を承認者に申請(報告)する。また、新規申請フォームを登録機能を利用して申請フォームデータベース125に登録すると、申請フォーム区分というフォーム識別コードがシステム上で自動付与される。

【0051】

申請フォームデータベース125のレコードは、登録日または最終更新日,登録または最終更新した運用管理者ID,申請フォーム区分(システムで自動付与),および申請フォーム(登録した申請フォームがセキュリティアップデート,セキュリティ監査等のメニューになる)の各フィールドからなる。

【0052】

会員データベース126は、会員制サービス提供者が会員制サービスを契約した会員の会員情報を登録するデータベースである。運用管理者は、会員データベース126に運用管理者IDおよびパスワードの登録が無いと、運用管理者向け機能のある運用管理者コーナへのログインができない。

【0053】

会員データベース126のレコードは、登録日または最終更新日,企業/団体名,住所,TEL/FAX,運用管理者ID(複数付与可能),運用管理者パスワード(上記に対応し複数付与が可能),およびサービス利用形態(この利用形態により月額の請求額が変わる)の各フィールドからなる。

【0054】

セキュリティガイドラインデータベース127は、会員制サービス提供者が会員制サービスを契約した会員向けにセキュリティガイドライン策定支援向けサービスとしてセキュリティガイドラインの雛形および運用管理者が作成したセキュリティガイドラインを登録するデータベースである。セキュリティガイドラインデータベース127は、業種,企業規模,用途によってカテゴライズしてセキュリティガイドラインの雛形を登録でき、検索対応としてキーワード登録も可能な構造である。

【0055】

セキュリティガイドラインデータベース127のレコードは、登録日または最終更新日,登録または最終更新した運用管理者ID,対応業種,対応企業/団体規模,用途,キーワード(検索用キーワード、複数登録化),およびセキュリティガイドラインの各フィールドからなる。なお、会員制サービス提供者が登録したセキュリティガイドラインの雛形には、運用管理者ID欄に会員制サービス提供者固有のIDが登録される。

【0056】

利用者端末200は、ネットワーク500上でセキュリティガイドラインに沿ったセキュリティマネジメントを行う利用者により使用される、パーソナルコンピュータ等の情報処理装置である。

【0057】

運用管理者端末300は、ネットワーク500上でセキュリティマネジメントシステムの運用管理者によって使用される、パーソナルコンピュータ等の情報処理装置である。

【0058】

会員制サービス提供者端末400は、ネットワーク500上で会員制サービス提供者によって使用される、パーソナルコンピュータ等の情報処理装置である。

【0059】

図3を参照すると、利用者端末AおよびBは、運用管理者から発行された利用者IDおよびパスワードを用いネットワーク500上を経由してセキュリティマネジメントシステム上の会員コーナにログインできる。利用者端末Aは、会員限定コーナにログイン後、セキュリティアップデート,セキュリティ監査,セキュリティ簡易アセスメント等の申請依頼処理機能111を利用し、事前にマスタ上で設定された上司が利用する利用者端末Bに対してワークフロー機能を利用して申請を行うことができる。利用者端末Aが申請すると、承認依頼が利用者端末Bに電子メールで届き、その通知により利用者端末Bは会員コーナにログイン後、申請内容について承認または否認を行うことができる。

【0060】

図4を参照すると、運用管理者端末300は、会員制サービス提供者から発行された運用管理者IDおよびパスワードを用いネットワーク500上を経由してセキュリティマネジメントシステム上の運用管理者コーナにログインできる。運用管理者端末300は、運用管理者用として利用者マスタ(利用者ID,パスワード,組織情報,社員情報,電子メールアドレス,承認権限情報)登録・変更・削除機能112と、セキュリティガイドライン策定機能113と、申請フォーム登録・変更・削除機能114と、ワークフロー滞留監視機能115と、過去のセキュリティチェック状況を参照できる履歴参照機能116とを利用することができる。

【0061】

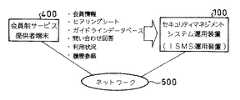

図5を参照すると、会員制サービス提供者端末400は、会員情報,企業名,住所,TEL,運用管理者端末向けIDおよびパスワード等を登録,変更,削除する会員マスタ登録・更新・削除機能117と、セキュリティガイドライン策定のためのヒアリングシートを登録,変更,削除したりセキュリティガイドラインを登録,変更,削除したりセキュリティガイドライン策定に関する問い合わせに対して回答を返したりするセキュリティガイドライン雛形登録・修正・削除機能118と、契約した会員単位のサービス利用状況を参照する利用状況参照機能119とを利用することができる。

【0062】

次に、このように構成された第1の実施の形態に係るセキュリティマネジメントシステムの動作について、図1ないし図5および図6ないし図16のフローチャートを参照して詳細に説明する。

【0063】

(1) 申請依頼処理機能111の処理(図6〜図8参照)

【0064】

利用者端末Aで、ISMS運用装置100上の会員コーナにアクセスし運用管理者IDおよびパスワードでログインすると(ステップA101)、ISMS運用装置100では、入力された運用管理者IDおよびパスワードが会員データベース126に存在するかどうかをチェック(企業/団体チェック)し(ステップC101)、存在すれば会員コーナにログイン可とし、存在しなければエラーメッセージを出力してログイン不可とする(ステップC102)。

【0065】

利用者端末Aで、ISMS運用装置100上の自社コーナ内の会員コーナにアクセスし利用者IDおよびパスワードでログインすると(ステップA102)、ISMS運用装置100では、入力された利用者IDおよびパスワードが利用者データベース123に存在するかどうかをチェック(利用者チェック)し(ステップC103)、存在すれば自部門のみ利用できる会員コーナにログイン可とし、存在しなければエラーメッセージを出力してログイン不可とする(ステップC104)。

【0066】

利用者端末Aで、会員コーナ内の申請フォームメニューを選択し利用する申請フォーム区分を選択すると(ステップA103)、ISMS運用装置100では、選択された申請フォーム区分の申請フォームを申請フォームデータベース125から抽出する(ステップC105)。

【0067】

利用者端末Aで、抽出された申請フォームに申請情報を登録すると(ステップA104)、ISMS運用装置100では、申請情報データベース121に申請概要および申請内容を登録(この時、申請日,申請者ID,申請者所属部門コード,および申請フォーム区分も同時に登録)する(ステップC106)。

【0068】

利用者端末Aで、申請情報の登録後に申請ボタンをクリックすると(ステップA105)、ISMS運用装置100では、利用者データベース123を参照し申請者の申請依頼者を抽出し(ステップC107)、申請依頼者の電子メールアドレス宛てに申請依頼メールを送信する(ステップC108)。

【0069】

利用者端末Bで、申請依頼メールを受信後、ISMS運用装置100上の会員コーナにアクセスし運用管理者IDおよびパスワードでログインすると(ステップB101)、ISMS運用装置100では、入力された運用管理者IDおよびパスワードが会員データベース126に存在するかどうかをチェック(企業/団体チェック)し(ステップC109)、存在すれば会員コーナにログイン可とし、存在しなければエラーメッセージを出力してログイン不可とする(ステップC110)。

【0070】

利用者端末Bで、ISMS運用装置100上の自社コーナ内の会員コーナにアクセスし利用者IDおよびパスワードでログインすると(ステップB102)、ISMS運用装置100では、入力された利用者IDおよびパスワードが利用者データベース123に存在するかどうかをチェック(利用者チェック)し(ステップC111)、存在すれば自部門のみ利用できる会員コーナにログイン可とし、存在しなければエラーメッセージを出力してログイン不可とする(ステップC112)。

【0071】

利用者端末Bで、会員コーナ内の申請データ承認メニューを選択すると(ステップB103)、ISMS運用装置100では、組織データベース124を参照し承認権限設定情報を抽出し(ステップC113)、申請情報データベース121を参照し抽出された承認権限設定情報から承認可能な申請情報を抽出する(ステップC114)。

【0072】

利用者端末Bで、抽出された申請情報を承認すると(ステップB104)、ISMS運用装置100では、申請情報データベース121内の申請情報に承認フラグ,承認日および承認者を登録し(ステップC115)、履歴データベース122にも承認したデータを登録(登録する項目は履歴データベース122に存在する項目すべて)する(ステップC116)。

【0073】

一方、利用者端末Bで、抽出された申請情報を否認し否認理由を登録すると(ステップB105)、ISMS運用装置100では、申請情報データベース121内の申請情報に否認フラグ,否認日および否認理由を登録し(ステップC117)、申請依頼者の電子メールアドレス向けに否認通知メールを送信する(ステップC118)。

【0074】

利用者端末Aで、ISMS運用装置100上の会員コーナにアクセスし運用管理者IDおよびパスワードでログインすると(ステップA106)、ISMS運用装置100では、入力された運用管理者IDおよびパスワードが会員データベース126に存在するかどうかをチェック(企業/団体チェック)し(ステップC119)、存在すれば会員コーナにログイン可とし、存在しなければエラーメッセージを出力してログイン不可とする(ステップC120)。

【0075】

利用者端末Aで、ISMS運用装置100上の自社コーナ内の会員コーナにアクセスし利用者IDおよびパスワードでログインすると(ステップA107)、ISMS運用装置100では、入力された利用者IDおよびパスワードが利用者データベース123に存在するかどうかをチェック(利用者チェック)し(ステップC121)、存在すれば自部門のみ利用できる会員コーナにログイン可とし、存在しなければエラーメッセージを出力してログイン不可とする(ステップC122)。

【0076】

利用者端末Aで、会員コーナ内の申請否認を選択すると(ステップA108)、ISMS運用装置100では、利用者Aが作成した申請情報の中で利用者Bに否認処理されたデータを申請情報データベース121から抽出する(ステップC123)。

【0077】

利用者端末Aで、否認理由をもとに申請情報を修正すると(ステップA109)、ISMS運用装置100では、申請情報データベース121に修正後の申請概要および申請内容を登録(この時、申請日の更新も自動で行われる)する(ステップC124)。

【0078】

利用者端末Aで、申請情報の修正後に申請を実行すると(ステップA110)、ISMS運用装置100では、利用者データベース123を参照し申請者の申請依頼者を抽出し(ステップC125)、申請依頼者の電子メールアドレス宛てに申請依頼メールを送信する(ステップC126)。

【0079】

利用者端末Bで、申請依頼メールを受信後、ISMS運用装置100上の会員コーナにアクセスし運用管理者IDおよびパスワードでログインすると(ステップB106)、ISMS運用装置100では、入力された運用管理者IDおよびパスワードが会員データベース126に存在するかどうかをチェック(企業/団体チェック)し(ステップC109)、存在すれば会員コーナにログイン可とし、存在しなければエラーメッセージを出力してログイン不可とする(ステップC110)。

【0080】

このように、第1の実施の形態に係るセキュリティマネジメントシステムによれば、利用者は、運用管理者から発行されたIDおよびパスワードを利用してセキュリティマネジメントシステムにログインできる。

【0081】

また、利用者(部下)は、ログイン後のメニューからセキュリティアップデート,セキュリティ監査,セキュリティ簡易アセスメント等の申請を選択して利用できる。

【0082】

さらに、利用者(部下)がセキュリティマネジメントシステムから申請を行うと、申請した利用者の上司宛に承認依頼が電子メールで届き、その通知により利用者(上司)は、会員コーナにログイン後、申請内容について承認または否認を行うことができる。

【0083】

(2) 運用管理者機能の処理(図9〜図13参照)

【0084】

▲1▼利用者マスタ登録・更新・削除機能112の処理(図9参照)

【0085】

運用管理者端末300で、ISMS運用装置100上の会員コーナにアクセスし運用管理者IDおよびパスワードでログインすると(ステップD101)、ISMS運用装置100では、入力された運用管理者IDおよびパスワードが会員データベース126に存在するかどうかをチェック(企業/団体チェック)し(ステップC201)、存在すれば会員コーナにログイン可とし、存在しなければエラーメッセージを出力してログイン不可とする(ステップC202)。

【0086】

運用管理者端末300で、ISMS運用装置100上の自社コーナ内の会員コーナにアクセスし利用者IDおよびパスワードでログインすると(ステップD102)、ISMS運用装置100では、入力された利用者IDおよびパスワードが利用者データベース123に存在するかどうかをチェック(利用者チェック)し(ステップC203)、存在すれば運用管理者のみ利用できる運用管理者コーナにログイン可とし、存在しなければエラーメッセージを出力してログイン不可とする(ステップC204)。

【0087】

運用管理者端末300で、運用管理者コーナ内の利用者マスタを選択後、新規利用者の登録を選択すると(ステップD103)、ISMS運用装置100では、新規登録の場合は利用者データベース123に利用者ID,パスワード,利用者名,電子メールアドレス,利用者所属部門コード,利用者職制,および申請依頼者設定の各項目が新規登録(この時、登録日および登録した運用管理者の運用管理者IDは自動登録となる)される(ステップC205)。

【0088】

運用管理者端末300で、運用管理者コーナ内の利用者マスタを選択後、既存利用者の利用者マスタの修正を選択すると(ステップD104)、ISMS運用装置100では、利用者ID,パスワード等の項目の修正により利用者データベース123が更新(この時、更新日および更新した運用管理者の運用管理者IDは自動登録となる)される(ステップC206)。

【0089】

運用管理者端末300で、運用管理者コーナ内の利用者マスタを選択後、既存利用者の利用者マスタの削除を選択すると(ステップD105)、ISMS運用装置100では、削除対象となる利用者IDを指定した削除処理により削除した利用者のすべての登録項目が利用者データベース123から削除される(ステップC207)。

【0090】

▲2▼セキュリティガイドライン策定機能113の処理(図10参照)

【0091】

運用管理者端末300で、ISMS運用装置100上の会員コーナにアクセスし運用管理者IDおよびパスワードでログインすると(ステップD201)、ISMS運用装置100では、入力された運用管理者IDおよびパスワードが会員データベース126に存在するかどうかをチェック(企業/団体チェック)し(ステップC301)、存在すれば会員コーナにログイン可とし、存在しなければエラーメッセージを出力してログイン不可とする(ステップC302)。

【0092】

運用管理者端末300で、ISMS運用装置100上の自社コーナ内の会員コーナにアクセスし利用者IDおよびパスワードでログインすると(ステップD202)、ISMS運用装置100では、入力された利用者IDおよびパスワードが利用者データベース123に存在するかどうかをチェック(利用者チェック)し(ステップC303)、存在すれば自部門のみ利用できる運用管理者コーナにログイン可とし、存在しなければエラーメッセージを出力してログイン不可とする(ステップC304)。

【0093】

運用管理者端末300で、運用管理者コーナ内のセキュリティガイドラインを選択し利用するセキュリティガイドラインの雛形を選択すると(ステップD202)、ISMS運用装置100では、選択されたセキュリティガイドラインの雛形をセキュリティガイドラインデータベース127から抽出する(ステップC305)。

【0094】

運用管理者端末300で、抽出されたセキュリティガイドラインの雛形をもとにセキュリティガイドラインの作成に着手する(ステップD204)。

【0095】

運用管理者端末300で、あらかじめ用意されているヒアリングシートを記入し電子メールに添付して会員制サービス提供者に送信(この時、作成に関わる質問があればそれも電子メールで会員制サービス提供者とやりとり)すると(ステップD205)、会員制サービス提供者端末200では、ヒアリングシートに基づきセキュリティガイドラインの雛形の修正内容をアドバイス(質問が来ている場合それに対する回答も含めて電子メールで運用管理者とやりとり)する(ステップE101)。

【0096】

運用管理者端末300で、セキュリティガイドラインの作成終了後、既にセキュリティガイドラインの雛形上で登録されている対応業種,規模,用途,および検索用キーワードを必要であれば修正し新規登録を選択すると(ステップD206)、ISMS運用装置100では、セキュリティガイドラインデータベース127に対応業種,対応企業/団体規模,用途,キーワード,およびセキュリティガイドラインを登録(この時、登録日および登録した運用管理者のIDも自動登録)する(ステップC306)。

【0097】

運用管理者端末300で、セキュリティガイドラインの修正を選択すると(ステップD207)、ISMS運用装置100では、セキュリティガイドラインデータベース127からログインした運用管理者が作成したセキュリティガイドラインを抽出する(ステップC307)。

【0098】

運用管理者端末300で、セキュリティガイドラインの修正後、セキュリティガイドラインの修正を選択すると(ステップD208)、ISMS運用装置100では、セキュリティガイドラインデータベース127に修正後の内容を更新(この時、更新日と更新した運用管理者のIDも自動更新)する(ステップC308)。

【0099】

▲3▼申請フォーム作成機能114の処理(図11参照)

【0100】

運用管理者端末300で、ISMS運用装置100上の会員コーナにアクセスし運用管理者IDおよびパスワードでログインすると(ステップD301)、ISMS運用装置100では、入力された運用管理者IDおよびパスワードが会員データベース126に存在するかどうかをチェック(企業/団体チェック)し(ステップC401)、存在すれば会員コーナにログイン可とし、存在しなければエラーメッセージを出力してログイン不可とする(ステップC402)。

【0101】

運用管理者端末300で、ISMS運用装置100上の自社コーナ内の会員コーナにアクセスし利用者IDおよびパスワードでログインすると(ステップD302)、ISMS運用装置100では、入力された利用者IDおよびパスワードが利用者データベース123に存在するかどうかをチェック(利用者チェック)し(ステップC403)、存在すれば運用管理者のみ利用できる運用管理者コーナにログイン可とし、存在しなければエラーメッセージを出力してログイン不可とする(ステップC404)。

【0102】

運用管理者端末300で、運用管理者コーナ内の申請フォームを選択後、新規フォームを画面上で作成すると(ステップD304)、ISMS運用装置100では、新規登録の場合は申請フォームデータベース125に申請フォームが新規登録(この時、登録日,登録した運用管理者の運用管理者ID,および申請フォーム区分は自動登録)される(ステップC405)。

【0103】

運用管理者端末300で、運用管理者コーナ内の申請フォームを選択後、申請フォームの修正または削除を画面上で選択すると(ステップD304)、ISMS運用装置100では、申請フォームデータベース125からログインした運用管理者が作成した申請フォームを抽出する(ステップC406)。

【0104】

運用管理者端末300で、申請フォームの修正後、申請フォームの修正を選択(削除の場合は削除対象の申請フォームを選択)すると(ステップD304)、ISMS運用装置100では、申請フォームデータベース125に修正後の内容を更新(この時、更新日および更新した運用管理者のIDも自動更新。削除の場合は削除対象となっている申請フォームが申請フォームデータベース125から削除)する(ステップC407)。

【0105】

▲4▼ワークフロー滞留監視機能115の処理(図12参照)

【0106】

運用管理者端末300で、ISMS運用装置100上の会員コーナにアクセスし運用管理者IDおよびパスワードでログインすると(ステップD401)、ISMS運用装置100では、入力された運用管理者IDおよびパスワードが会員データベース126に存在するかどうかをチェック(企業/団体チェック)し(ステップC501)、存在すれば会員コーナにログイン可とし、存在しなければエラーメッセージを出力してログイン不可とする(ステップC502)。

【0107】

運用管理者端末300で、ISMS運用装置100上の自社コーナ内の会員コーナにアクセスし利用者IDおよびパスワードでログインすると(ステップD402)、ISMS運用装置100では、入力された利用者IDおよびパスワードが利用者データベース123に存在するかどうかをチェック(利用者チェック)し(ステップC503)、存在すれば自部門のみ利用できる運用管理者コーナにログイン可とし、存在しなければエラーメッセージを出力してログイン不可とする(ステップC504)。

【0108】

運用管理者端末300で、運用管理者コーナ内のワークフロー滞留監視を選択すると(ステップD403)、ISMS運用装置100では、運用管理者が所属する企業または団体におけるワークフローの滞留状況を集計する(ステップC505)。

【0109】

運用管理者端末300で、集計されたワークフローの滞留状況をチェックし、滞留している部門の部門長宛てに電子メールで処理の促進を督促すると(ステップD404)、利用者端末Bでは、運用管理者から自部門のワークフローの滞留状況の報告を電子メールで運用管理者とやりとりする(ステップB201)。

【0110】

▲5▼履歴参照機能116の処理(図13参照)

【0111】

運用管理者端末300で、ISMS運用装置100上の会員コーナにアクセスし運用管理者IDおよびパスワードでログインすると(ステップD501)、ISMS運用装置100では、入力された運用管理者IDおよびパスワードが会員データベース126に存在するかどうかをチェック(企業/団体チェック)し(ステップC601)、存在すれば会員コーナにログイン可とし、存在しなければエラーメッセージを出力してログイン不可とする(ステップC602)。

【0112】

運用管理者端末300で、ISMS運用装置100上の自社コーナ内の会員コーナにアクセスし利用者IDおよびパスワードでログインすると(ステップD502)、ISMS運用装置100では、入力された利用者IDおよびパスワードが利用者データベース123に存在するかどうかをチェック(利用者チェック)し(ステップC603)、存在すれば運用管理者のみ利用できる運用管理者コーナにログイン可とし、存在しなければエラーメッセージを出力してログイン不可とする(ステップC604)。

【0113】

運用管理者端末300で、運用管理者コーナ内の履歴参照を選択後、チェックする部門を画面上で選択すると(ステップD503)、ISMS運用装置100では、選択された部門の履歴のみを履歴データベース122から抽出する(ステップC605)。

【0114】

運用管理者端末300では、抽出された履歴情報から参照したいデータを選択し参照する(ステップD504)。

【0115】

このように、運用管理者は、会員制サービス提供者から発行されたIDおよびパスワードを利用しセキュリティマネジメントシステムにログインできる。

【0116】

また、運用管理者は、ログイン後のメニューからマスタ(利用者ID,パスワード,組織情報,社員情報,承認権限情報)の更新を選択し、システムを利用する利用者情報,組織情報,申請データの承認権限情報等を登録し利用者に対する利用者IDおよびパスワードの発行を行う。

【0117】

さらに、運用管理者は、ログイン後のメニューからセキュリティガイドライン策定のためのメニューを選択し、ネットワーク500を通して会員制サービス提供者との間でセキュリティガイドラインの策定を行う。

【0118】

さらにまた、会員制サービス提供者は、セキュリティガイドライン策定に関する運用管理者からの質問等に対してネットワーク500を介して回答を行うことができる。

【0119】

また、運用管理者は、ログイン後のメニューから申請フォームの更新機能を選択し、自社のセキュリティマネジメントシステムの運用に必要な申請フォームの登録を行う。

【0120】

さらに、運用管理者は、ログイン後のメニューからワークフローの滞留監視機能を選択し、セキュリティマネジメントシステムの運用が滞留している組織がないかどうかの監視を行うことができる。

【0121】

さらにまた、運用管理者は、ログイン後のメニューから希望する組織の過去のセキュリティチェック状況を参照行うことができる。

【0122】

(3) 会員制サービス提供者利用機能の処理(図14〜図16参照)

【0123】

▲1▼会員マスタ登録・更新・削除機能117の処理(図14参照)

【0124】

会員制サービス提供者端末200で、ISMS運用装置100上のメンテナンス機能にアクセスし会員マスタを選択(メニューから会員マスタの新規登録を選択)すると(ステップE201)、ISMS運用装置100では、新規登録の場合は会員データベース126に企業/団体名,住所,TEL/FAX,運用管理者ID,運用管理者パスワード,および会員制サービス利用形態を新規登録(この時、登録日および運用管理者向け運用管理者IDは自動登録)する(ステップC701)。

【0125】

会員制サービス提供者端末200で、会員マスタを選択後、会員マスタの修正を選択すると(ステップE202)、ISMS運用装置100では、運用管理者ID,運用管理者パスワード等の項目の修正により会員データベース126が更新(この時、登録日が更新した日に自動更新)される(ステップC702)。

【0126】

会員制サービス提供者端末200で、会員マスタを選択後、会員マスタの削除を選択すると(ステップE203)、ISMS運用装置100では、削除対象となる運用管理者IDを指定して削除処理を行うことにより削除した会員のすべての登録項目が会員データベース126から削除される(ステップC703)。

【0127】

▲2▼セキュリティガイドライン雛形登録・修正・削除機能118の処理(図15参照)

【0128】

会員制サービス提供者端末200で、ISMS運用装置100上のメンテナンス機能にアクセスしセキュリティガイドライン(選択メニューからアクセスしセキュリティガイドラインの雛形の新規登録)を選択すると(ステップE301)、ISMS運用装置100では、新規登録の場合はセキュリティガイドラインデータベース127に対応業種,対応する企業の規模,用途,検索用キーワード,およびセキュリティガイドラインの雛形を登録(この時、登録日および会員制サービス提供者向け運用管理者IDは自動登録)する(ステップC801)。

【0129】

会員制サービス提供者端末200で、セキュリティガイドラインを選択後、セキュリティガイドラインの雛形の修正を選択すると(ステップE302)、ISMS運用装置100では、セキュリティガイドラインの雛形の内容等の項目の修正によりセキュリティガイドラインデータベース127が更新(この時、登録日が更新した日に自動更新)される(ステップC802)。

【0130】

会員制サービス提供者端末200で、セキュリティガイドラインを選択後、セキュリティガイドラインの雛形の削除を選択すると(ステップE303)、ISMS運用装置100では、削除対象となるセキュリティガイドラインの雛形を指定して削除処理を行うことにより削除したセキュリティガイドラインの雛形に付随したすべての登録項目がセキュリティガイドラインデータベース127から削除される(ステップC803)。

【0131】

▲3▼利用状況参照機能119の処理(図16参照)

【0132】

会員制サービス提供者端末200で、ISMS運用装置100上のメンテナンス機能にアクセスし利用状況ログファイル(図示せず)を選択すると(ステップE401)、ISMS運用装置100では、契約した会員ごとに蓄積された利用状況ログファイルを抽出する(ステップC901)。

【0133】

会員制サービス提供者端末200で、抽出した利用状況ログファイルに対し自動集計を選択すると(ステップE402)、ISMS運用装置100では、日,週,月単位の利用時間合計や最も利用している時間帯の集計等を行い表示する(ステップC902)。

【0134】

このように、会員制サービス提供者は、会員制サービスの契約を結んだ会員の会員情報を登録し、IDおよびパスワードを発行することで会員制サービスの利用を可能とすることができる。

【0135】

また、会員制サービス提供者は、必要に応じてヒアリングシートやセキュリティガイドラインの更新を行うことができる。

【0136】

さらに、会員制サービス提供者は、会員制サービスを契約した会員の利用状況の参照を行うことができる。

【0137】

以上説明したように、第1の実施の形態によれば、セキュリティガイドラインの策定からセキュリティチェック等のセキュリティマネジメントシステムをネットワークを利用した会員制サービスとして安価な利用料で提供することができる。

【0138】

また、会員制サービスは、複数の会員が同一システムを利用できる仕組みとすることやセキュリティガイドライン策定の支援を顧客に直接訪問することなく、すべてネットワークを介して実現することで安価な利用料を実現できる。

【0139】

さらに、セキュリティガイドライン策定支援には、業種や規模別に作成されたヒアリングシートとセキュリティガイドラインデータベースとを利用し、策定までに要する時間の大幅短縮を実現できる。

【0140】

さらにまた、業種や規模別に作成されたセキュリティガイドラインデータベースを利用してセキュリティガイドラインを策定できることで、セキュリティガイドラインの質の低下や策定者の技能レベルに質が左右されることを防止することができる。

【0141】

また、会員制サービスを実現するシステムは、クライアントの機器にはインターネットブラウザと電子メールソフトのみあれば、その他の特別なソフトウェアをインストールすること無しに利用できる。

【0142】

さらに、会員制サービスを実現するシステムは、Webと電子メールを利用したワークフロー機能を有するため、セキュリティマネジメントシステムの運用効率化を実現することができる。

【0143】

[第2の実施の形態]

図17は、本発明の第2の実施の形態に係るセキュリティマネジメントシステムの構成を示すブロック図である。本実施の形態に係るセキュリティマネジメントシステムは、図1に示した第1の実施の形態に係るセキュリティマネジメントシステムに対して、ISMS運用装置100にセキュリティマネジメントプログラム1000を付加するようにした点だけが異なる。したがって、その他の特に言及しない部分には同一符号を付してそれらの詳しい説明を省略する。

【0144】

セキュリティマネジメントプログラム1000は、コンピュータでなるISMS運用装置100に読み込まれ、ISMS運用装置100の動作を、利用者機能である申請依頼処理機能111と、運用管理者機能である利用者マスタ登録・更新・削除機能112,セキュリティガイドライン策定機能113,申請フォーム作成機能114,ワークフロー滞留監視機能115,および履歴参照機能116と、会員制サービス提供者機能である会員マスタ登録・更新・削除機能117,セキュリティガイドライン雛形登録・修正・削除機能118,および利用状況参照機能119と、申請情報データベース121と、履歴データベース122と、利用者データベース123と、組織データベース124と、申請フォームデータベース125と、会員データベース126と、セキュリティガイドラインデータベース127として制御する。セキュリティマネジメントプログラム1000の制御によるISMS運用装置100の動作は、第1の実施の形態におけるISMS運用装置100の動作と全く同様になるので、その詳しい説明を割愛する。

【0145】

【発明の効果】

第1の効果は、セキュリティガイドラインの策定からセキュリティチェック等のセキュリティマネジメントシステムをネットワークを利用した会員制サービスとして安価な利用料で提供できることである。

【0146】

第2の効果は、会員制サービスが、複数の会員が同一システムを利用できる仕組みとすることやセキュリティガイドライン策定の支援を顧客に直接訪問することなくすべてネットワークを介して実現することで、安価な利用料で実現できることである。

【0147】

第3の効果は、セキュリティガイドライン策定支援には、業種や規模別に作成されたヒアリングシートとセキュリティガイドラインデータベースとを利用し、策定までに要する時間の大幅短縮を実現できることである。

【0148】

第4の効果は、業種や規模別に作成されたセキュリティガイドラインデータベースを利用してセキュリティガイドラインを策定できることで、セキュリティガイドラインの質の低下や策定者の技能レベルに質が左右されることを防止できることである。

【0149】

第5の効果は、会員制サービスを実現するシステムが、クライアントの機器にはインターネットブラウザと電子メールソフトのみあれば、その他の特別なソフトウェアをインストールすること無しに利用できることである。

【0150】

第6の効果は、会員制サービスを実現するシステムが、Webと電子メールを利用したワークフロー機能を有するため、セキュリティマネジメントシステムの運用効率化を実現できることである。

【図面の簡単な説明】

【図1】本発明の第1の実施の形態に係るセキュリティマネジメントシステムの構成を示すブロック図である。

【図2】図1中のISMS運用装置の構成を示すブロック図である。

【図3】第1の実施の形態に係るセキュリティマネジメントシステムにおける申請依頼時の動作を説明する図である。

【図4】第1の実施の形態に係るセキュリティマネジメントシステムにおける利用者マスタの登録,更新,削除時等の動作を説明する図である。

【図5】第1の実施の形態に係るセキュリティマネジメントシステムにおける会員マスタの登録,更新,削除時等の動作を説明する図である。

【図6】第1の実施の形態に係るセキュリティマネジメントシステムにおける申請依頼処理機能の処理の前部を示すフローチャートである。

【図7】第1の実施の形態に係るセキュリティマネジメントシステムにおける申請依頼処理機能の処理の中部を示すフローチャートである。

【図8】第1の実施の形態に係るセキュリティマネジメントシステムにおける申請依頼処理機能の処理の後部を示すフローチャートである。

【図9】第1の実施の形態に係るセキュリティマネジメントシステムにおける利用者マスタ登録・更新・削除機能の処理を示すフローチャートである。

【図10】第1の実施の形態に係るセキュリティマネジメントシステムにおけるセキュリティガイドライン策定機能の処理を示すフローチャートである。

【図11】第1の実施の形態に係るセキュリティマネジメントシステムにおける申請フォーム作成機能の処理を示すフローチャートである。

【図12】第1の実施の形態に係るセキュリティマネジメントシステムにおけるワークフロー滞留監視機能の処理を示すフローチャートである。

【図13】第1の実施の形態に係るセキュリティマネジメントシステムにおける履歴参照機能の処理を示すフローチャートである。

【図14】第1の実施の形態に係るセキュリティマネジメントシステムにおける会員マスタ登録・更新・削除機能の処理を示すフローチャートである。

【図15】第1の実施の形態に係るセキュリティマネジメントシステムにおけるセキュリティガイドライン雛形登録・更新・削除機能の処理を示すフローチャートである。

【図16】第1の実施の形態に係るセキュリティマネジメントシステムにおける利用状況参照機能の処理を示すフローチャートである。

【図17】本発明の第2の実施の形態に係るセキュリティマネジメントシステムの構成を示すブロック図である。

【符号の説明】

100 セキュリティマネジメントシステム運用装置(ISMS運用装置)

申請依頼処理機能111

112 利用者マスタ登録・更新・削除機能

113 セキュリティガイドライン策定機能

114 申請フォーム作成機能

115 ワークフロー滞留監視機能

116 履歴参照機能

117 会員マスタ登録・更新・削除機能

118 セキュリティガイドライン雛形登録・修正・削除機能

119 利用状況参照機能

121 申請情報データベース

122 履歴データベース

123 利用者データベース

124 組織データベース

125 申請フォームデータベース

126 会員データベース

127 セキュリティガイドラインデータベース

200 利用者端末

300 運用管理者端末

400 会員制サービス提供者端末

500 ネットワーク

1000 セキュリティマネジメントプログラム[0001]

TECHNICAL FIELD OF THE INVENTION

The present invention relates to a security management system and a security management service providing method, and more particularly to a security management system and a security management service providing method as a business support business.

[0002]

[Prior art]

In a conventional security management system, a security / audit program database that associates information security policies and target systems with management / audit programs is established, and management / audit corresponding to the information security policies specified by the operator and the scope of the target systems is established. An audit program is searched and automatically executed (for example, see Patent Document 1).

[0003]

Another example of the conventional security management system includes a policy database, an information security policy, a security management / audit program database in which a target system is associated with a management / audit program, a policy / setting information mapping table, and setting information storage. A database is provided, and a management / auditing program corresponding to the information policy specified by the operator and the range of the target system is searched and automatically executed (for example, see Patent Document 2).

[0004]

[Patent Document 1]

JP 2001-273388 A (page 6-7, FIG. 2)

[Patent Document 2]

JP 2002-247033 A (pages 6-7, FIG. 2)

[0005]

[Problems to be solved by the invention]

The above-described conventional security management system has the following three problems.

[0006]

The first problem is that it takes a lot of time and cost (consultation cost, IT (Information Technology) investment, personnel training, etc.) for a company to introduce a security management system. In addition, the maintenance and management of the system also requires operation personnel with a lot of cost and expertise. This means that the introduction of the security management system to enterprises will be spread only to some large enterprises, which is a major factor that hinders the improvement of the security response status of small and medium enterprises, which are the majority of enterprises.

[0007]

The second problem is that even if the security management system is introduced, the operation is not performed sufficiently because it is not linked with the business workflow.

[0008]

The third problem is that the quality of the security guideline depends on the skill level of the formulator, and a measure for maintaining a certain level of quality is required.

[0009]

A first object of the present invention is to provide a security management system and a security management service providing method which realize functions such as security guideline formulation to security check as a membership service using a network as part of a management support business. To provide.

[0010]

Also, a second object of the present invention is to provide a system in which a plurality of members can use the same system by a membership service, and to assist in formulating security guidelines without directly visiting a member who is a customer. It is an object of the present invention to provide a security management system and a security management service providing method which can be realized through the Internet.

[0011]

Further, a third object of the present invention is to use a hearing sheet and a security guideline database created for each type of business and scale to support the creation of security guidelines, thereby realizing a significant reduction in the time required for formulation. It is to provide a security management system and a security management service providing method.

[0012]

Still further, a fourth object of the present invention is to be able to formulate security guidelines using a security guideline database created for each type of business or scale, so that the quality is affected by the deterioration of the quality of the security guidelines and the skill level of the formulator. It is an object of the present invention to provide a security management system and a security management service providing method which prevent the security management system from performing security management.

[0013]

A fifth object of the present invention is to provide a security management system and a security management service which can be used without installing other special software if only a client device has an Internet browser and e-mail software. It is to provide a method.

[0014]

Further, a sixth object of the present invention is to provide a security management system and a method for providing a security management service, which have a workflow function using a Web and an e-mail, thereby realizing efficient operation.

[0015]

[Means for Solving the Problems]

The security management system of the present invention operates a user terminal used by a user who uses the security management system among members who subscribe to the membership service, and operates the security management system among members who subscribe to the membership service An operation manager terminal used by an operation manager who manages and manages, a membership service provider terminal used by a membership service provider of the security management system, the user terminal, the operation manager terminal, and the A security management system operation device that enables operation of the security management system on a network by access from a membership service provider terminal.

[0016]

Further, in the security management system of the present invention, the security management system operation device includes an application request processing function as a user function, a user master registration / update / deletion function as an operation manager function, a security guideline formulation function, Application form creation function, workflow retention monitoring function, and history reference function, membership master service provider function of member master registration / update / deletion function, security guideline template registration / modification / deletion function, and usage status reference function Application information used by the primary applicant who uses the security management system among members who have subscribed to the membership service to report the status of various tasks required for security management in the department to which the primary applicant belongs to the final approver Database and members A history database that registers the history of application information that the final approver who uses the security management system applied to the operation manager, and the member to which the operation manager who operates and manages the security management system among the members belongs A user database used when registering, modifying, and deleting users in the organization, an organization database used when the operation manager registers, modifying, and deleting organization information in the members to which the user belongs, and operation management An application form database that registers as a menu the application form templates used by members in their own members, a membership database in which the membership service provider registers the member's member information, and a security in which the membership service provider secures Register guideline templates and security guidelines created by the operation administrator Characterized in that it has a security guidelines database that.

[0017]

Further, in the security management system according to the present invention, the record of the application information database includes an application date, an applicant ID, an applicant department code, an application form classification, an application summary, an application content, a status flag, a denial date and a denial reason, And fields of approval date and approver.

[0018]

Still further, in the security management system according to the present invention, the records in the history database may include a department code belonging to the applicant, an applicant ID, a department code belonging to the applicant / primary approver, an applicant / primary approver ID, and a last approver belonging. It is characterized by comprising fields of department code, final approver ID, application form classification, application summary, application content, and report date.

[0019]

Further, in the security management system of the present invention, the record of the user database may be a registration date or a last update date, a registered or last updated operation manager ID, an operation manager ID, a user ID, a password, a user name, It is characterized by comprising fields of a user belonging department code, an e-mail address, a user job system, and an application requester setting.

[0020]

Further, in the security management system according to the present invention, the records of the organization database may include a registration date or a last update date, a registered or last updated operation manager ID, a department code, a department name, a department hierarchy, and an approval authority setting field. It is characterized by comprising.

[0021]

Still further, in the security management system of the present invention, the record of the application form database includes a registration date or a last update date, a registered or last updated operation manager ID, an application form classification, and application form fields. Features.

[0022]

Further, in the security management system of the present invention, the record of the member database may include a registration date or a last update date, a company / organization name, an address, a TEL / FAX, an operation manager ID, an operation manager password, and a service use mode. It is characterized by consisting of each field.

[0023]

Further, in the security management system according to the present invention, the security guideline database records may include a registration date or a last update date, a registered or last updated operation manager ID, a corresponding industry, a corresponding company / organization scale, a use, a keyword, and security. It is characterized by consisting of each field of the guideline.

[0024]

Furthermore, the security management system operation device of the present invention includes an application request processing function as a user function, a user master registration / update / deletion function as an operation manager function, a security guideline formulation function, an application form creation function, Contracted a membership service with the workflow retention monitoring function, history reference function, membership master service registration / update / deletion function, security guideline template registration / modification / deletion function, and usage status reference function. An application information database that is used by the primary applicant who uses the security management system among the members who have applied for reporting the status of various operations necessary for security management in the department to which the primary applicant belongs to the final approver. Security management system A history database that registers the history of application information applied by the final approver to the operation manager, and the operation manager who operates and manages the security management system among members identifies the users among the members to which he belongs. The user database used when registering, modifying, and deleting, the organization database used when the operation manager registers, modifying, and deleting the organization information in the member to which the operation manager belongs, and the operation manager to which the operation manager belongs An application form database that registers the application form templates used by members as a menu, a member database where the membership service provider registers the member's member information, and a security guideline template and operation management that the membership service provider registers Guideline data for registering security guidelines created by users And having a over scan.

[0025]

On the other hand, the program of the present invention allows the computer to process an application request processing function as a user function, a user master registration / update / deletion function as an operation manager function, a security guideline formulation function, an application form creation function, and a workflow retention. Members who have subscribed to the membership service, with the monitoring function, history reference function, membership master registration / update / deletion function, security guideline template registration / modification / deletion function, and usage status reference function An application information database used by the primary applicant who uses the security management system to report the status of various tasks required for security management in the department to which the primary applicant belongs to the final approver. The final approver who uses the security management system A history database that registers the history of application information applied to the administrator, and an operation manager who operates and manages the security management system among members registers, corrects, and deletes users among the members to which he belongs User database used at the time, the organization database used when the operation manager registers, corrects, and deletes the organization information in the member to which the operation manager belongs, and the user database used when the operation manager belongs to the member to which the operation manager belongs An application form database for registering application form templates as a menu, a member database for the membership service provider to register member membership information, a security guideline template created by the membership service provider and security guidelines created by the operation manager Function as a security guideline database for registering It is characterized in.

[0026]

On the other hand, the security management service providing method of the present invention includes a user terminal used by a user who uses the security management system among members who subscribe to the membership service, and operates and manages the security management system among the members. An operation manager terminal used by an operation manager who performs the operation, a membership service provider terminal used by a membership service provider of the security management system, the user terminal, the operation administrator terminal, and the membership system A security management system operation device that enables operation of the security management system on a network by access from a service provider terminal. The processing of the device is the processing of the application request processing function, which is a user function, the user master registration / update / deletion function, which is the operation manager function, the security guideline creation function, the application form creation function, the workflow retention monitoring function, and It is characterized by including processing of a history reference function, processing of a member master service registration / update / deletion function, security guideline template registration / modification / deletion function, and usage status reference function, which are member service provider functions.

[0027]

Further, in the security management service providing method according to the present invention, the processing at the time of the application request may be such that when the user terminal accesses the member corner on the security management system operation device and logs in with the operation manager ID and the password, Checking whether or not the operation manager ID and password are present in the member database by the system operation device, and if so, logging in to the member corner is permitted; otherwise, outputting an error message and disabling login; If the user terminal accesses the member corner on the security management system operation device and logs in with the user ID and password, the user ID and password are found in the user database on the security management system operation device. Check if there is, if possible, log in to the member corner that can only be used by the own department, if not, output an error message and disable login, and select the application form menu in the member corner at the user terminal When the application form category to be used is selected and the security management system operation device extracts the application form of the application form category from the application form database, and when the application information is registered in the application form extracted by the user terminal In the security management system operation device, the process of registering the application summary and application contents in the application information database, and when the application button is clicked after registering the application information on the user terminal, the security management system operation device Refer to and request the applicant Process of sending the application request mail to the e-mail address of the requester, and accessing the member corner on the security management system operation device after receiving the application request mail from another user terminal When logging in with the ID and password, the security management system operation device checks whether the operation manager ID and password exist in the member database, and if so, logs in to the member corner. The process of outputting and making it impossible to log in. When the user accesses the member corner on the security management system operation device with another user terminal and logs in with the user ID and password, the user ID and password are used in the security management system operation device. But profit Check if it exists in the user database, if it exists, log in to the member corner that can be used only by the own department, and if it does not exist, output an error message and disable login. When the application data approval menu in the member corner is selected, the security management system operation device refers to the organization database to extract the approval authority setting information, and refers to the application information database to approve the extracted approval authority setting information. In the process of extracting application information, and when the extracted application information is approved by another user terminal, the security management system operation device registers the approval flag, approval date, and approver in the application information in the application information database. And registering the approved data in the history database. When the issued application information is rejected and the reason for rejection is registered, the security management system operating device registers the rejection flag, rejection date and reason for rejection in the application information in the application information database, and sends the e-mail address of the applicant. Sending a rejection notification mail to the user, and when the user terminal accesses the member corner on the security management system operation device and logs in with the operation administrator ID and password, the operation management ID and Check whether the password exists in the member database, if it exists, log in to the member corner, if not, output an error message and disable log-in. A member corner When accessing and logging in with a user ID and password, the security management system operation device checks whether the user ID and password exist in the user database, and if there is, can log in to a member corner where only the own department can use it. If it does not exist, an error message is output and login is disabled, and the application information created by the user on the security management system operating device when the application rejection in the member corner is selected on the user terminal The process of extracting data denied to other users from the application information database in the above, and when the user terminal modifies the application information based on the reason for the denial, the security management system operation device modifies the application information database The process of registering the outline of the application and the contents of the application, When the application is executed after correcting the application information on the user terminal, the security management system operation device refers to the user database to extract the applicant requester, and sends the application request e-mail to the e-mail address of the applicant. Transmitting, and when the user terminal accesses the member corner on the security management system operation device after receiving the application request mail and logs in with the operation manager ID and password, the operation management ID and Checking whether the password exists in the member database; if the password exists, login to the member corner is permitted; if not, an error message is output to disable login.

[0028]

Further, in the security management service providing method according to the present invention, the process of registering, updating, and deleting the user master is performed by accessing the member corner on the security management system operation device with the operation manager terminal, and setting the operation manager ID and password. When logging in, the security management system operation device checks whether the operation manager ID and password exist in the member database, and if so, logs in to the member corner, and if not, outputs an error message. When the login is disabled and when the user accesses the member corner on the security management system operation device with the operation administrator terminal and logs in with the user ID and password, the user ID and password are Checking whether or not it exists in the user database, making it possible to log in to the operation manager corner that can be used only by the operation manager if it exists, and outputting an error message if it does not exist, disabling login When selecting a new member registration after selecting the user master in the operation manager corner at the terminal, if the security management system operation device is newly registered, the user ID, password, user name, electronic The process of newly registering each item of mail address, user affiliation department code, user job system, and application requester setting, and using existing users after selecting the user master in the operation manager corner with the operation manager terminal When the user master is selected for correction, items such as user ID and password are used in the security management system operation device. When the user database is updated by modifying the security management system, and when the user master in the operation manager corner is selected on the operation manager terminal and then the user master of the existing user is deleted, the security management system And performing a deletion process by designating a user ID to be deleted in the operation device to delete all registered items of the deleted user from the user database.

[0029]

Furthermore, in the security management service providing method of the present invention, the process of formulating the security guideline is performed when the operation manager terminal accesses a member corner on the security management system operation device and logs in with the operation manager ID and password. Checking whether the operation manager ID and password are present in the member database in the security management system operation device, and if so, logging in to the member corner is permitted; otherwise, outputting an error message and disabling login. When the user accesses the member corner on the security management system operation device with the operation manager terminal and logs in with the user ID and password, the user ID and password are Checking whether it exists in the user database, if it exists, log in to the operation manager corner that can be used only by its own department, and if it does not exist, output an error message and disable login, and operation manager terminal When the security guideline in the operation manager corner is selected and the security guideline template to be used is selected, the security management system operation device extracts the security guideline template from the security guideline database, The process of starting to create security guidelines based on the guideline template, and when filling out a hearing sheet prepared in advance at the operation administrator terminal and attaching it to an e-mail and sending it to the membership service provider, the member System Steps in which the service provider advises the user on the modification of the security guideline template based on the hearing sheet, and the corresponding business types, scales, and uses that have already been registered in the security guideline template after the creation of the security guideline in the operation administrator terminal , And, if necessary, modifying the search keyword and selecting new registration, the step of registering the corresponding industry, corresponding company / organization scale, use, keywords, and security guidelines in the security guideline database with the security management system operating device. When the security guideline modification is selected on the operation administrator terminal, the security created by the operation administrator who logged in from the security guideline database on the security management system operation device Extracting the security guidelines, and updating the security guidelines database in the security management system operating device when the security guideline is selected after the security guideline is modified on the operation manager terminal. It is characterized by.

[0030]

Further, in the security management service providing method of the present invention, when the process of creating the application form accesses the member corner on the security management system operation device with the operation manager terminal and logs in with the operation manager ID and password, Checking whether the administrator ID and password are present in the member database in the security management system operating device, and if so, logging in to the member corner is permitted; otherwise, outputting an error message and disabling logging in; When the user accesses the member corner on the security management system operation device with the operation manager terminal and logs in with the user ID and password, the user ID and password are stored in the user database on the security management system operation device. Check if it exists, and if it exists, log in to the operation manager corner that can be used only by the operation manager, and if it does not exist, output an error message and disable login, and operate with the operation manager terminal When a new form is created on the screen after selecting an application form in the administrator corner, the process of newly registering the application form in the application form database when newly registering with the security management system operation device, and using the operation administrator terminal Step of extracting the application form created by the operation administrator who has logged in from the application form database on the security management system operation device when selecting or modifying the application form on the screen after selecting the application form in the operation manager corner After the application form has been corrected on the operation When selecting the modification of form, characterized in that it comprises a step of updating the contents of the corrected the application forms database security management system operation device.

[0031]

Further, in the security management service providing method of the present invention, when the process of the workflow stay monitoring function accesses the member corner on the security management system operation device with the operation manager terminal and logs in with the operation manager ID and the password, Checking whether the administrator ID and password are present in the member database in the security management system operating device, and if so, logging in to the member corner is permitted; otherwise, outputting an error message and disabling logging in; When the user accesses the member corner on the security management system operation device with the operation manager terminal and logs in with the user ID and password, the user ID and password are Check if it exists in the database, and if it exists, log in to the operation manager corner that can be used only by the own department.If it does not exist, output an error message and disable login. When the workflow stay monitoring in the manager corner is selected, the process of summarizing the workflow stay status of the member to which the operation manager belongs in the security management system operation device, and the workflow stay status totaled by the operation manager terminal Checked, and when urging the process to be promoted by e-mail to the department manager of the department where the workflow is stagnating, the operation manager reports the stagnating status of the workflow of the own department by e-mail at the user terminal And a step of interacting with an administrator.

[0032]

Furthermore, in the security management service providing method of the present invention, when the process of the history reference function accesses the member corner on the security management system operation device with the operation manager terminal and logs in with the operation manager ID and the password, Checking whether the administrator ID and password are present in the member database in the security management system operating device, and if so, logging in to the member corner is permitted; otherwise, outputting an error message and disabling logging in; When the user accesses the member corner on the security management system operation device with the operation manager terminal and logs in with the user ID and password, the user ID and password are stored in the user database on the security management system operation device. Check if it exists, and if it exists, log in to the operation manager corner that can be used only by the operation manager, and if it does not exist, output an error message and disable login, and operate with the operation manager terminal When selecting a department to be checked after selecting the history reference in the administrator corner, the process of extracting only the history of the department selected by the security management system operation device from the history database, and the history extracted by the operation administrator terminal Selecting and referencing data to be referred to from the information.

[0033]

Further, in the security management service providing method of the present invention, the processing of the member master registration / update / deletion function is performed when a member master service provider terminal accesses a maintenance function on a security management system operation device and selects a member master. A step of newly registering a company / organization name, an address, a TEL / FAX, an operation manager ID, an operation manager password, and a membership service use form in the member database in the case of new registration in the security management system operation device; Step of updating a member database by correcting an operation manager ID, an operation manager password, and the like in the security management system operation device when a member master is selected after selecting a member master at the membership service provider terminal. And the membership service provider terminal When the deletion of the member master is selected after selecting the member master, all the registered items of the member deleted by specifying the operation manager ID to be deleted in the security management system operation device and performing the deletion process are stored in the member database. And a step of being deleted from.

[0034]

Further, in the security management service providing method according to the present invention, the processing of the security guideline template registration / modification / deletion function accesses the maintenance function on the security management system operation device at the membership service provider terminal and selects the security guideline. Occasionally, in the case of new registration in the security management system operation device, the process of registering the corresponding industry, the size of the corresponding company, the use, the search keyword, and the template of the security guideline in the security guideline database; If you select Modify security guideline template after selecting security guideline in, items such as contents of security guideline template in security management system operation device Steps in which the security guideline database is updated by the correction, and when the security guideline is selected on the member service provider terminal and the deletion of the security guideline template is selected, the security guideline template to be deleted by the security management system operation device And performing a deletion process by specifying a security guideline, and deleting all registration items attached to the security guideline template from the security guideline database.

[0035]

Still further, in the security management service providing method according to the present invention, the processing of the use state reference function is performed when the member system service provider terminal accesses the maintenance function on the security management system operation device and selects the use state log file. , The process of extracting the usage log file accumulated for each member contracted by the security management system operation device, and the security management when the automatic aggregation is selected for the usage log file extracted by the membership service provider terminal And a step of totalizing and displaying the total time of use on a daily, weekly, and monthly basis, and the most frequently used time zone in the system operation device.

[0036]

BEST MODE FOR CARRYING OUT THE INVENTION

Hereinafter, embodiments of the present invention will be described in detail with reference to the drawings.

[0037]

[First Embodiment]

Referring to FIG. 1, a security management system according to a first embodiment of the present invention includes a security management system operation device (hereinafter, referred to as an ISMS operation device) 100, a

[0038]

Users of the security management system according to the present embodiment are roughly classified into a membership service provider that provides a membership service and a member (company or organization) who has contracted for the membership service. The members include an operation manager (generally an information system department) that manages the overall system operation of the company or organization to which the member belongs, and a function provided by the membership service provider within the organization of the company or organization. There are three users, a user A and a user B, who use (there may be more depending on the approval hierarchy). The user A uses the user terminal A, the user B uses the user terminal B, and the relationship between the user A and the user B is the applicant (subordinate) and the approver (boss) in a company or organizational organization. Is in a relationship with

[0039]

The

[0040]

Referring to FIG. 2, the

[0041]

The

[0042]

The data registered by the user A cannot be modified by the user A unless the upper-level approver (user B if only the user A and the user B exists) is denied (users A, B, and C). Exists, the user B has the approval and denial authority and the data modification authority for the user A, and the user C has the authorization and denial authority and the data modification authority for the user B.) If the approver denies the application data, be sure to register the reason for denial, and the applicant refers to the reason for denial and returns it to the lower-level applicant as denial, or corrects the content on the spot and approves it again. Will be applied for. Only after the application data is approved by the final approver, the application data is formally notified to the operations manager as application information of the relevant section and handled as company-wide information.

[0043]

The records in the

[0044]

The

[0045]

The records of the

[0046]

The

[0047]

The records of the

[0048]

The

[0049]

The records in the

[0050]

The application form database 125 is a database in which an operation manager who operates and manages a security management system among members who subscribe to the membership service registers a template of an application form used in a company or an organization to which the operation manager belongs as a menu. It is. The user of the system can use the application form registered as a menu to check the status of various operations required to operate the security management system (such as checking the version information of software in the personal computer and checking the virus on the personal computer). Apply (report) to the approver. When a new application form is registered in the application form database 125 using the registration function, a form identification code called an application form classification is automatically given on the system.

[0051]

The records in the application form database 125 include the registration date or the last update date, the registered or last updated operation manager ID, the application form classification (automatically assigned by the system), and the application form (the registered application form is a security update, security audit, etc.) Menu)).

[0052]

The

[0053]

The records in the

[0054]

The

[0055]

Records in the

[0056]

The

[0057]

The

[0058]

The membership

[0059]

Referring to FIG. 3, the user terminals A and B can log in to the member corner on the security management system via the

[0060]

Referring to FIG. 4, the

[0061]

Referring to FIG. 5, the member system

[0062]

Next, the operation of the security management system thus configured according to the first embodiment will be described in detail with reference to the flowcharts of FIGS. 1 to 5 and FIGS.

[0063]

(1) Processing of the application request processing function 111 (see FIGS. 6 to 8)

[0064]

When the user terminal A accesses the member corner on the

[0065]

When the user terminal A accesses the member corner in the company corner on the

[0066]

When the application form menu in the member corner is selected on the user terminal A and the application form division to be used is selected (step A103), the

[0067]

When the user terminal A registers the application information in the extracted application form (step A104), the

[0068]

When the application button is clicked after the registration of the application information at the user terminal A (step A105), the

[0069]

After receiving the application request mail at the user terminal B, the user accesses the member corner on the

[0070]

When the user terminal B accesses the member corner in the company corner on the

[0071]

When the application data approval menu in the member corner is selected on the user terminal B (step B103), the

[0072]

When the user terminal B approves the extracted application information (step B104), the

[0073]

On the other hand, when the user terminal B rejects the extracted application information and registers the rejection reason (step B105), the

[0074]

When the user terminal A accesses the member corner on the

[0075]

When the user terminal A accesses the member corner in the company corner on the

[0076]

When the user terminal A selects application rejection in the member corner (step A108), the

[0077]

When the user terminal A modifies the application information based on the reason for denial (step A109), the

[0078]

When the user terminal A executes the application after correcting the application information (step A110), the

[0079]

After receiving the application request mail at the user terminal B, the user accesses the member corner on the

[0080]

As described above, according to the security management system according to the first embodiment, the user can log in to the security management system using the ID and the password issued by the operation manager.

[0081]

Further, the user (subordinate) can select and use an application for security update, security audit, security simple assessment, etc. from the menu after logging in.

[0082]

Furthermore, when a user (subordinate) makes an application from the security management system, an approval request is sent by e-mail to the supervisor of the user who submitted the application, and the user (boss) receives the notification and logs in to the member corner. You can approve or deny the content.

[0083]

(2) Processing of the operation manager function (see FIGS. 9 to 13)

[0084]

(1) Processing of the user master registration / update / deletion function 112 (see FIG. 9)

[0085]

When the

[0086]

When the

[0087]

After selecting a user master in the operation manager corner at the

[0088]

After selecting the user master in the operation manager corner at the

[0089]

After selecting the user master in the operation manager corner at the

[0090]

{Circle around (2)} Processing of the security guideline formulation function 113 (see FIG. 10)

[0091]

When the

[0092]

When the

[0093]