サクサク読めて、

アプリ限定の機能も多数!

Clickjacking is atechnique where a malicious or compromised webpage visually disguises or overlays elements of a page or browser extension, like the autofill menu, so that a user unintentionally clicks on them. In practice, this could allow a site to trick users into autofilling card details, identityitems, or other information without realizingit. Clickjacking isn’t new, andit’s not unique to

DOM-based Extension Clickjacking: Your Password Manager Data at Risk 9 August 2025 (Updated: 22 August 2025) Thissecurity research was presented at DEF CON 33:PDF presentation Since the research was presented at DEFCON (August 9, 2025), several updates have been made: Update 22.8.2025: Bitwarden: 2025.8.1 (in progress), <=2025.8.0 (vulnerable) Enpass: 6.11.6 (fixed) - released: 13.8.2025, <=6.11

2024年7月1日、OpenSSHの開発チームは深刻な脆弱性CVE-2024-6387 が確認されたとしてセキュリティ情報を発出し、脆弱性を修正したバージョンを公開しました。この脆弱性を発見したQualysによれば、既定設定で構成されたsshdが影響を受けるとされ、影響を受けるとみられるインターネット接続可能なホストが多数稼動している状況にあると報告しています。ここでは関連する情報をまとめます。 概要 深刻な脆弱性が確認されたのはOpenSSHサーバー(sshd)コンポーネント。脆弱性を悪用された場合、特権でリモートから認証なしの任意コード実行をされる恐れがある。 悪用にかかる報告などは公表時点でされていないが、glibcベースのLinuxにおいて攻撃が成功することが既に実証がされている。発見者のQualysはこの脆弱性の実証コードを公開しない方針としているが、インターネット上ではPoC

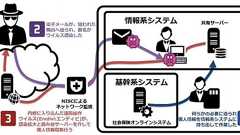

ビル点検員に変装→オフィスにラズパイ持ち込んで社内システム侵入 Sansanが本当にやった“何でもアリ”なセキュリティ演習(1/6 ページ) ビル点検の作業員に変装して、もしくは偽の名刺や社員証を作り、従業員に変装してオフィスに侵入。「Raspberry Pi」を社内ネットワークに接続することでシステムに侵入し、感染を広げて従業員の端末を乗っ取る──これは、クラウドベースの名刺管理サービスなどを手掛けるSansanが実施したセキュリティ演習で、実際に試みられたサイバー攻撃だ。 名刺管理や請求書管理サービスを手掛け、顧客や“顧客の顧客”の情報まで扱うことになるSansanにとって、セキュリティは重要事項だ。セキュリティポリシーの制定に加え、「CSIRT」「SOC」といったセキュリティ組織の整備、従業員教育、技術面など多面的な対策を施している。その一環として、攻撃者の視点に立って、どんな経路で

AMDは、同社の複数のプロセッサに13件のセキュリティ脆弱性があるとする報告について調査している。 チップメーカーのAMDは米国時間3月13日の声明で、CTS Labsの調査結果について「調査と分析を鋭意進めている」と述べた。CTS Labsはあまり知られていないが、イスラエルのテルアビブに本社を置くサイバーセキュリティの新興企業だ。AMDが声明を発表する数時間前に、CTS Labsは「RYZENFALL」「MASTER KEY」「FALLOUT」「CHIMERA」と名付けた13の脆弱性について説明するウェブサイト、研究論文、動画を公開した。攻撃者がそれらの脆弱性を利用すると、膨大な数の端末に搭載されているAMDの「Ryzen」および「EPYC」プロセッサから機密データを取得できる可能性があると主張している。 公開されたホワイトペーパーには、それらの脆弱性の具体的な内容が詳しく記述されて

ひらふみ@🍓アニメ化決定!「イチゴ哀歌」連載中(原作) @hirafuming 4児のマミー。 現在連載中の「イチゴ哀歌」の原作とネームを担当。 最新話はシーモアにて先行配信中。趣味のサモラン「ナイスまんが」を描いたりの日常雑多垢。無断転載禁止 ! ※当アカウントは15歳未満閲覧禁止です ★現在スケブ停止中【comms CLOSED】https://t.co/0Ru4lQ679F https://t.co/tfq0MTenzG

内閣府は1日、クレジットカード利用に関する世論調査の結果を発表した。「クレジットカードを積極的に利用したいか」との質問に対し、「そう思わない」との回答は57・9%で、「そう思う」39・8%を大きく上回った。 調査は7月下旬、全国の18歳以上の3千人を対象に面接で行い、1815人(60・5%)が回答した。 利用したいと思わない理由(複数回答)は、「不便を感じない」(55・4%)が最も多く、「紛失・盗難により第三者に利用されるおそれがある」(41・3%)、「個人情報などが漏洩(ろうえい)し、不正利用される懸念がある」(35・4%)と続いた。クレジットカードの安全利用のために政府に取り組んでほしいこと(複数回答)では、「不正使用に関する取り締まり強化」(57・4%)が最も多かった。経産省の担当者は「偽造や不正使用についての報道が増え、不安を持つ人が多い」と分析している。

(第1報)2016年7月27日配信分 (第1報)2016年7月22日配信分 (第1報)2016年7月19日配信分 2016年9月06日 お客様各位 株式会社グラフィック 代表取締役 西野 能央 不正アクセスによる個人情報流出に関するお詫びと再発防止策のご報告(第2報) 7月19日に発表しました不正アクセスによる弊社顧客情報データベース(以下「顧客DBS」といいます)からの情報流出事案について、 原因ならびに被害状況等を外部の専門調査会社(以下、「調査会社」といいます)で調査を実施しておりました。 先般の発表時には、「弊社はクレジットカード情報をお客様からお預かりしていないため、クレジットカード情報の流出はございません。」とご説明しておりましたが、このたびの調査の結果、顧客DBSにお客様のクレジットカード情報が保管され、かつ当該不正アクセスによってその一部が流出していたことが判明

AES is an algorithm which is split into several internal rounds, and each round needs a specific 128-bit subkey (and an extra subkey is needed at the end). In an ideal world, the 11/13/15 subkeys would be generated from a strong,cryptographically secure PRNG,itself seeded with "the" key. However, this world is not ideal, and the subkeys are generated through a process called the key schedule, wh

年金情報流出から得られる教訓は――ラックが文書公開 「標的型攻撃の対策は、従来のウイルス対策と全く逆」(1/2 ページ) 「標的型サイバー攻撃は、従来のウイルス対策とは全く逆のアプローチをとるべき」――セキュリティベンダーのラックは6月10日、日本年金機構からの個人情報流出事件から学べる教訓についてまとめた文書(PDF)を公開した。同社は事件の技術調査には関与しておらず、同社が知り得た範囲の情報を基に「他山の石として学ぶべきことを提言する」としている システムの使いにくさをカバーする「運用の工夫」が穴に 今回の事件は、年金機構の職員のPCが標的型メール攻撃を受けてウイルスに感染し、ファイルサーバなどに保存していた125万件の年金に関する個人情報が盗み出されたとされている。 年金機構は、メールやネット閲覧など外部との通信が可能な「情報系システム」と、個人情報が保存されていた「基幹システム」は

Facebook見ていたら、友人の高祖くんがこんなコメント なになに・・・と楽天のFAQページ見に行って唖然 「請求書_8_12_2014.rtf」というファイルが添付されたメールにご注意ください(2014年12月11日 更新)楽天を偽装したサイト等にご注意ください(2015年2月10日 更新) 「楽天」や「楽天市場のショップ」を偽装したサイトが確認されております。個人情報を悪用されたり、詐欺被害につながる恐れもあるため、偽サイトへのアクセスや、楽天会員登録のユーザIDやパスワードなど、個人情報の入力を行わないようご注意ください。 どれどれと見に行って驚く。楽天そっくりの偽サイトが確認されただけでこれだけありますよって掲載されているのだが・・・ 現在確認されているだけで2526でどんどん増えてる!!! しかもアドワーズにもどんどん出てくるらしい こいつらがなにをしたいのかというと 12月

「ウェブリブログ」は2023年1月31日 をもちましてサービス提供を終了いたしました。 2004年3月のサービス開始より19年近くもの間、沢山の皆さまにご愛用いただきましたことを心よりお礼申し上げます。今後とも、BIGLOBEをご愛顧賜りますよう、よろしくお願い申し上げます。 ※引っ越し先ブログへのリダイレクトサービスは2024年1月31日で終了いたしました。 ※10秒後にBIGLOBEのおすすめページに遷移します

財布の中のクレジットカード。米フロリダ州マイアミ郊外ケンドールで(2009年3月7日撮影、資料写真)。(c)AFP/Getty Images/Joe Raedle 【1月30日 AFP】クレジットカードの利用情報わずか4件から、カード利用者の大半の身元を特定できるとした研究論文が、29日の米科学誌サイエンス(Science)に掲載された。匿名化したビッグデータでさえも、個人のプライバシー侵害に悪用される恐れがあることを示唆する結果だという。 米マサチューセッツ工科大学(Massachusetts Institute ofTechnology、MIT)のイブ・アレキサンダー・デモントジョイ(Yves-Alexandre de Montjoye)氏とデンマーク・オーフス大学(Aarhus University)の共同研究者らが率いるチームは、国名不明の先進工業国に住む110万人のクレジットカ

最近目立っているのは、「レイバン」のサングラスや「プラダ」の財布、「UGG」のムートンブーツなどのブランド品を激安で販売すると宣伝するサイトに誘導するツイート。「レイバンのサングラス!2499円!優遇放送日だけ!」「R0AEC プラダ海外 安い, プラダ 財布 カタログ【海外激安】」「私は8190円のUGGブーツを購入した」などの文言と商品画像、通販サイトのURLを、ほかのアカウントにあてた「@」付きで投稿する。誘導先で販売されている商品は極端に低価格で、偽ブランド品や詐欺サイトの可能性もある。 これらのツイートはアカウントの持ち主が意図したものではなく、スパム業者がアカウントを乗っ取って投稿しているようだ。Twitterでは不正な連携アプリによるスパムツイートが流行することが多いが、今回のケースは異なり、他社などから流出したパスワードリストを悪用し、多数のアカウントに不正ログインするリ

ポイントは下記の通りです。 X社(原告)はセキュリティ対策について特に指示はしていなかった 損害賠償について個別契約に定める契約金額の範囲内とする損害賠償責任制限があった 当初システムはカード決済を外部委託し直接カード情報を扱っていなかった X社が「カード会社毎の決済金額を知りたい」とY社に依頼をして、その結果カード情報をいったんDBに保存する仕様となった(2010年1月29日) X社からの問い合わせに対してY社は、カード情報を保持しない方式に変更することが可能で、そのほうが安全となり、費用は20万円程度である旨を伝えた(2010年9月27日)が、その後X社は改良の指示をしなかった 以下の脆弱性その他が認められた システム管理機能のIDとパスワードが admin/password であった 個人情報が記載されたお問い合わせログファイルの閲覧が可能(ディレクトリリスティングと意図しないファイ

リリース、障害情報などのサービスのお知らせ

最新の人気エントリーの配信

処理を実行中です

j次のブックマーク

k前のブックマーク

lあとで読む

eコメント一覧を開く

oページを開く