サクサク読めて、

アプリ限定の機能も多数!

Deleted articles cannot be recovered. Draft of this article would be also deleted. Are you sure you want to delete this article? たとえば1t + 2kg + 3g + 4mgみたいなことはJavaScriptではできません。 単位変換ができない以前に、単位という概念がありません。 例外は暦くらいで、それ以外の値については値しか扱うことができません。 ということでJavaScriptで単位を扱えるようにしようというproposalが提出されました。 2025年11月現在のstageは1で、実装されるにしてもまだまだ先になりそうですが、面白そうな提案だったので紹介してみます。 以下は該当のproposal、Representing Measuresです。 プロジェク

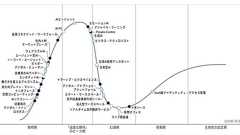

ガートナージャパン(以下、Gartner)は2025年8月19日、「日本における未来の働き方と人材のハイプ・サイクル:2025年」を発表した。これは、企業が直面する働き方の変革とそれを支える技術や人材戦略を体系的に整理したものだ。 Gartnerが描く、AIと共に働く未来 企業を取り巻く環境は急速に変化しており、デジタルテクノロジーを経営戦略に取り込み、短期的、長期的な視点でワークプレースを進化させることが不可欠だ。Gartnerでディレクターアナリストを務める針生恵理氏は「生成AIやAIエージェントといった技術は働き方を大きく変革し得る。これを効果的に活用できる企業は、ワークスタイルを時代に適合させることで成長と持続可能性を実現できる」と述べ、柔軟で快適な働き方の実現が競争力の確保につながると指摘している。 今回のハイプ・サイクルは、(1)ワークプレース・インフラストラクチャの近代化、(

IPA(独立行政法人情報処理推進機構)は、オープンソースソフトウェアの“Vuls”(バルス)を用いた脆弱性対策の手順などについて解説した「脆弱性対策の効果的な進め方(ツール活用編)」を公開しました。 下記より「脆弱性対策の効果的な進め方(ツール活用編)」についてのレポートPDF版をダウンロードしてご利用いただけます。 テクニカルウォッチ補助資料「ソフトウェア脆弱性関連情報管理シート」を公開【2020年9月30日】 「脆弱性対策の効果的な進め方(ツール活用編)」では、組織の脆弱性対策の進め方の一例として、利用しているソフトウェアを把握し、そのソフトウェアに関連する脆弱性情報を収集後、脆弱性対策の適用の判断を行う方法を解説しています(第2章参照)。それらを円滑に進めるためには、収集した情報等を適切に管理しておく必要があります。一方で、組織によっては管理する方法がわからず適切に行えていないところ

I PA 脆弱性対策 コンテンツ リファレンス 2025年3月 Contents. 概要 1. 脆弱性(ぜいじゃくせい)とは 脆弱性という言葉の意味などを説明しています。 2.IPAにおける脆弱性対策に関する取組みについてIPAで取組んでいる脆弱性対策を、コンテンツの性質をもとに大きく4種に分け、 それぞれを説明しています。 推奨コンテンツのご紹介 3. 開発工程別 - 情報システムの脆弱性に対するIPAの取組み - システム開発工程ごとに、活用可能なIPAの取組みや、取組みの中で作成された資料等 を提示します。システム開発等に携わる方は開発工程ごとに参照できる資料やツール等 を確認できます。 4. 利用対象別 - 情報システムの脆弱性に対するIPAの取組み - 「経営者」「開発者」「運用・保守担当」など、対象者ごとに活用をお奨めするツール や資料などを紹介します。併せて、各業務にて実

システム構築の上流工程強化(非機能要求グレード)紹介ページ本ページの情報は、2023年8月時点のものです。本事業は終了しているため、お問い合わせには対応できません。 国民生活や社会経済活動における基盤となった情報システムは、「大規模化・複雑化」、「利用の広がり」の点からますます高度化しています。このような高度化に伴い、情報システムの安定的なサービスが求められるようになっており、複雑なシステムを構成する多様なコンポーネントがきちんと連携してそのようなサービスを提供する「システム基盤」の実現が重要になっています。そのためには、提供したいサービスに対応する要求を適切に定義する必要があります。 機能/非機能要求の相違点と課題 システム構築における要求には機能要求と非機能要求があります。このうち、非機能要求については、以下のような要件定義上の課題があります。 非機能要求グレードとは 「非機能要求グ

堀田先生の書籍『入門 現代の量子力学』のまえがきでは,「情報理論の観点からの最小限の実験事実に基づいた論理展開で、確率解釈のボルン則や量子重ね合わせ状態の存在などを証明する」と書かれています。堀田先生が提示された前提から量子論の数学的構造がただ一つに定まることを演繹的に導けるとのことです。私は,その主張には致命的な誤りがあることをいくつかの記事で述べてきました。 ほかの人が私の記事と堀田先生の記事の両方を読んで内容を理解することはきっと大変な作業であるため,結局どちらの主張が正しいのかがよくわからなかった人が少なからずいらっしゃったのではないかと思います。そこで,この記事では,堀田先生が提示されている前提のみからは量子論の数学的構造を演繹的に導くことは不可能であることを,量子論の基礎知識があればこの記事のみからほぼ完全に理解できるように,ていねいに説明します。 補足:今回の記事の主張は,こ

2025年はITプロジェクトが活況を呈するだろう。しかし、その影響は立場によって異なるようだ。企業はビジネスの課題に対応したり、新たな取り組みに資金を提供したりするために、技術投資を増やす計画である。一方で企業はまた、戦略的な技術コスト削減策によって予算を縮小し、支出のバランスを取ることになるだろう。 SpiceworksとAberdeen Strategy and Researchは、2024年7月と8月にIT専門家803人を対象とした調査を実施した。SpiceworksとAberdeenは、米ZDNETの発行元であるZiff Davisの傘下にある。 その調査結果をまとめた「The State ofIT Jobs in 2025」は、全体的な見通しが良好であることを示唆している。少なくとも43%の企業幹部がIT人員を増やすつもりだと回答している(2年前は32%だった)。IT人員を削減

日本社会においては「仕事は厳しいもの」と思われがちです。しかし、国際経営開発研究所が行う「ビジネス効率性」ランキングで過去4年連続1位のデンマークでは、仕事においても小さな楽しみを見出すことが大切にされているといいます。 デンマーク在住の日暮いんこさんが目撃した「デンマーク人の働き方」について、書籍『幸せな国・デンマークでの気ままな生活 北欧、暮らしてみたらこんな感じでした』より紹介します。 ※本稿は、日暮いんこ著『幸せな国・デンマークでの気ままな生活 北欧、暮らしてみたらこんな感じでした』(大和出版)を一部抜粋・編集したものです。仕事はあくまで生活の一部 デンマークの社会において、仕事とプライベートの境界線は明確に引かれています。もちろん職場によって多少の違いはあれ、一般的には職場での付き合いが日本ほど深くありません。仕事仲間はあくまで仕事仲間であり、職場の飲み会やイベントも比較的少な

シラバス(試験における知識・技能の細目) それぞれの試験区分の人材像に照らし、必要となる知識・技能の幅と深さを体系的に整理、明確化した資料です。学習の目標とその具体的な内容を記載していますので、試験の合格を目指す際の学習指針として、また、企業、学校の教育プロセスにおける指導指針として、有効にご活用ください。ITパスポート試験 「ITパスポート試験」シラバス(Ver.6.4)(PDF:889 KB) (2025年4月17日掲載) (注釈)Ver.6.4は、「プロバイダ責任制限法」を削除し、「情報流通プラットフォ-ム対処法」を追加 「ITパスポート試験」シラバス(Ver.6.3)(PDF:889 KB) (2023年12月25日掲載) 「ITパスポート試験」シラバス(Ver.6.3)(変更箇所表示版)(PDF:903 KB) (2023年12月25日掲載) 情報セキュリティマネジメント試験、

アイデアを機能的なプログラムに変換するには、一連の、構造化された手順が必要となる。コードを記述してプログラムをテストする前に、プログラムのロジックと構造を概念化する重要なフェーズがあるが、そこで疑似コードが役立つ。テイラー氏は疑似コードについて「思い付いたアイデアを機能として実装するまでの間の重要な橋渡しとなる。つまり、開発者がアイデアを明確かつ簡潔に表現できるようにするものだ」と説明している。 疑似コードとは 疑似コードは、特定のプログラミング言語ではなく日常で使っている言語を用いて、プログラムやアルゴリズムを読みやすく表現するものだ。開発者は疑似コードを使うことで、構文を気にすることなく、アルゴリズムやプロセスを概念化できる。フローチャートなどのアルゴリズム設計ツールと比べて疑似コードはシンプルでアクセスしやすいため、開発者の中で人気のツールとなっている。 実際のプログラムコードとは異

関連キーワード VMware | 脆弱性 | サーバ仮想化 VMwareが公表した、クラウドサービス管理ツール「VMware Cloud Director」の脆弱(ぜいじゃく)性「CVE-2023-34060」に注意が必要だ。セキュリティベンダーRapid7の脆弱性調査責任者ケイトリン・コンドン氏によると、VMware Cloud Directorと同様の技術を利用する、複数のソフトウェアが悪用の被害を受けている。 脆弱性を放置してはいけないVMware製品 併せて読みたいお薦め記事 連載:VMware製品の注意すべき脆弱性 前編:VMwareの管理ツール「VMware Cloud Director」に見つかった脆弱性とは? VMware製品の脆弱性 ESXiを攻撃する犯罪者集団が悪用した脆弱性「CVE-2023-20867」とは? 犯罪者の「ESXi離れ」どころか“ESXi依存”が止まら

現状の設計手順にある根本的な問題 ところが前述の通り、現状では「アプリケーションの仕様を最初にまとめ、それらに基づいてデータベース構造を決めてゆく」という進め方が圧倒的に多い。こういった手法をPOA(プロセス指向アプローチ)という。 POAの中心的な設計課題はプロセス、すなわちUIやデータ処理ロジックを含むアプリケーション仕様、そしてユースケースや業務フローである。だが、このやり方では、データベースが「個々のアプリケーションが入出力するデータの保管場所」とみなされてしまう。結果的に、関数従属性が考慮されない、"one fact in one place"からほど遠いデータベースになる。 もちろんPOAであっても「あるべき姿」を目指す建前にはなっている。まず、現行の業務フローやUIやアプリケーションの仕様を手間暇かけて分析・整理する。これがAs-Is(現状)と呼ばれる基礎資料で、これを起点と

ピラミッドと聞けば、大半の人はエジプトを思い浮かべるでしょう。 しかし実は、世界最古のピラミッドが存在するのはエジプトではありません。 現在、最も古いピラミッドの筆頭とされるのは、インドネシア西ジャワ州にある「グヌン・パダン(Gunung Padang)遺跡」です。 インドネシア国立研究革新庁(BRIN)の過去十数年のフィールドワークの結果によると、このグヌン・パダンの建造年代は最も古い部分で少なくとも1万6000年前、最大だと2万7000年前と推定されるという。 これはエジプトのピラミッドのみならず、世界最古の巨石遺構である「ギョベクリ・テペ(トルコ)」よりも遥かに古い可能性を示すものです。 研究の詳細は、2023年10月20日付で学術誌『Archaeological Prospection』に掲載されています。

This formal specification is based on the CommonMark Spec by JohnMacFarlane and licensed under 1Introduction 1.1What isGitHub FlavoredMarkdown?GitHub FlavoredMarkdown, often shortened as GFM, is the dialect ofMarkdown that is currently supported for user content onGitHub.com andGitHub Enterprise. This formal specification, based on the CommonMark Spec, defines the syntax and semantics of t

学習指導案とは? 学習指導案とは、授業において、授業者が生徒に伝えるべきことや進め方について具体的かつ詳細に記した学習指導の計画書のことです。年間指導計画書に基づいて、指導内容や学習活動、評価項目を記します。 授業をどのような学習形態で行い(グループワーク、調べ学習など)、どのような順序で指導し、またどのように生徒を評価するかについて、一定の形式にまとめたものといえます。 学習指導案の役割 学習指導案の役割としては、次の3つが挙げられます。 1:実際に授業を展開するうえでの進行表 先述したように、学習指導案は授業者が当該授業で伝えるべき内容を具体的かつ詳細に記した計画書です。指導案を基に授業を行うことで、ねらいに即した学習指導を効率的に進めることができます。 2:授業研究の資料 公開授業では、参観者に対して授業のねらいや工夫点など、授業者の意図を伝える必要があり、学習指導案はそのための資料

10月2日、米マイクロソフトのサティア・ナデラ最高経営責任者(CEO)は、グーグルの検索事業について反トラスト法(独占禁止法)違反だとして司法省が起こした訴訟で証言を行い、グーグルが人工知能(AI)の学習に必要なコンテンツの「囲い込み」に動いていると不満を表明した。サンフランシスコで6月28日撮影(2023年 ロイター/Carlos Barria) [ワシントン 2日 ロイター] - 米マイクロソフト(MSFT.O), opens new tabのサティア・ナデラ最高経営責任者(CEO)は2日、グーグルの検索事業について反トラスト法(独占禁止法)違反だとして司法省が起こした訴訟で証言を行い、グーグルが人工知能(AI)の学習に必要なコンテンツの「囲い込み」に動いていると不満を表明した。 ナデラ氏によると、AI開発にはサーバーの能力と、学習をさせるための膨大なデータやコンテンツが不可欠。このう

休日に出かける際に、通勤定期券を使って交通費の節約をしている人も多いのではないでしょうか。 通勤定期券は「通勤」という名称がありますが、通勤以外の用途で利用しても不正利用や横領にはあたりません。会社に損害を与えておらず、単に休日に移動しただけですから、大きな問題が発生していないためです。 しかし、通勤定期を正しく利用し、通勤ルートを勤務先に申告しないと不正受給や横領にあたる可能性がある点には注意が必要です。こちらの記事では、通勤定期券が不正利用や横領に該当するケースなどを紹介していきます。 FinancialField編集部は、金融、経済に関する記事を、日々の暮らしにどのような影響を与えるかという視点で、お金の知識がない方でも理解できるようわかりやすく発信しています。 編集部のメンバーは、ファイナンシャルプランナーの資格取得者を中心に「お金や暮らし」に関する書籍・雑誌の編集経験者で構成され

ダウンロードはこちら プログラミング言語および開発・実行環境「Java」によるアプリケーション開発では、さまざまなライブラリ(プログラム部品群)を利用できる。求める機能に応じて適切なライブラリを選択することは、開発を円滑に進める上で重要だ。目的に合わないライブラリを選んでしまうと、かえって開発に時間が掛かってしまう可能性がある。本資料は、Javaアプリケーション開発者がライブラリを選択する上で考慮すべき7つの要素を紹介する。開発を助けてくれる、扱いやすいライブラリを選ぶには、何に着目すればよいのか。 中身を読むには、「中身を読む」ボタンを押して無料ブックレットをダウンロードしてください。 連載:Javaライブラリ選択時の7大ポイント Copyright ©ITmedia, Inc. All Rights Reserved.

リリース、障害情報などのサービスのお知らせ

最新の人気エントリーの配信

処理を実行中です

j次のブックマーク

k前のブックマーク

lあとで読む

eコメント一覧を開く

oページを開く