サクサク読めて、

アプリ限定の機能も多数!

byAlexander Borek 約300年前に物理学者のアイザック・ニュートンが考案した「ニュートン法」は、現代でも物流や金融工学、コンピュータビジョン、純粋数学など多岐にわたる分野で重要な役割を果たしているアルゴリズムです。これまでさまざまな数学者がこのニュートン法の改良に苦心しており、近年の研究でついにアップデートされたと科学系ニュースサイトのQuanta Magazineが紹介しています。 Implementable tensor methods in unconstrained convex optimization | MathematicalProgramming https://link.springer.com/article/10.1007/s10107-019-01449-1 Three Hundred Years Later, a Tool from Isaa

有向グラフにおいて 「お互いに行き来できる ⟺ \iff⟺ 同じグループ」を満たすように頂点をグループ分けすることを強連結成分分解と言います。 例えば図において頂点 aaa からccc ,ccc から aaa はそれぞれ矢印をたどっていけるので同じグループ(強連結成分)に属します。一方,頂点 ddd からccc へのパスは存在しないので,ccc と ddd は異なる強連結成分に属します。 図の場合,強連結成分分解は {{a,b,c},{d,e},{f},{g}}\{\{a,b,c\},\{d,e\},\{f\},\{g\}\}{{a,b,c},{d,e},{f},{g}} となります。 前提知識として深さ優先探索が必要です。→深さ優先探索と幅優先探索 適当な頂点から深さ優先探索を行う,その際各頂点 vvv に対して頂点 vvv から進めなくなった順番 t(v)t(v)t(v) を

CRYPTREC暗号リスト (電子政府推奨暗号リスト) 電子政府における調達のために参照すべき暗号のリスト (CRYPTREC暗号リスト) デジタル庁、総務省及び経済産業省は、CRYPTRECの活動を通して電子政府で利用される暗号技術の評価を行っており、2023年3月に 「電子政府における調達のために参照すべき暗号のリスト(CRYPTREC暗号リスト)」(最終更新:2024年(令和6年)5月16日、CRYPTREC LS-0001-2022R1、初版:2023年(令和5年)3月30日)を策定しました。 CRYPTREC暗号リストは、電子政府推奨暗号リスト、推奨候補暗号リスト及び運用監視暗号リストで構成されています。 「政府機関等のサイバーセキュリティ対策のための統一基準(令和5年度版)」(令和5年(2023年)7月4日、サイバーセキュリティ戦略本部)において、以下のとおり記載されており、政

米Google傘下のGoogle DeepMindは12月14日(現地時間)、LLM(大規模言語モデル)とLLMによる幻覚(ハルシネーション)を防止する“評価器”を組み合わせた新たなシステム「FunSearch」を発表した。長年解決不可能な数学問題とされてきた「Cap set問題」を解き、実社会でも役立つ「ビンパッキング問題」のための効果的なアルゴリズムを発見したという。 FunSearch(funは「楽しい」ではなく、「関数」に由来する)は、GoogleのLLM「PaLM 2」をコンピュータコードで微調整したバージョンの「Codey」を使っている。LLMは不正確な情報を幻覚させることが分かっているため、LLMの出力から不正確だったり無意味だったりする部分を拒否する“評価器”アルゴリズムを組み合わせているという。 FunSearchはLLMと評価器による出力と評価を反復させていくことで、自

実用的なソフトウエアを開発するにはアルゴリズムの知識は欠かせない。基礎から機械学習まで、厳選した10個のアルゴリズムをPythonによる実装とともに解説する。 [7 動的計画法] レーベンシュタイン距離 多くの人にとって、アルゴリズムの学習の最初の壁となるのが、「動的計画法」ではないでしょうか。動的計画法は、「問題の部分的な結果を記録・利用しながら、最終的な結果を求める」手法の総称です。クイックソートや深さ優先探索のような手法よりも、1 段か2段、抽象的な概念である点と、アルゴリズムを可視化しにくい点が、難しく感じる原因なのだと思われます。また、“動的計画法”という名称が内容に合っていないことも、動的計画法をわかりにくくしていると言えるでしょう。 しかし、多くの有用なアルゴリズムは動的計画法の手法を使っているので、避けて通ることはできません。 ここでは、動的計画法で「レーベンシュタイン距離

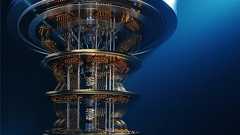

サイバーセキュリティの専門家にとって究極の悪夢は、銀行や金融市場から世界中のデータベースへの安全なアクセスに至るまで、既存の暗号化システムの根底にある大きな数字を因数分解するのに何者かが量子を使うことだ。 従来のハッキングと違い、このような攻撃はステルス性があり、事実上検知できない。一方で1つの暗号化システムを解読することは本質的にすべての暗号化システムを同時に解読することを意味する。 つまり、あらゆる秘密や機密データが細部に至るまで米国の最悪の敵にさらされる世界になってしまう。 こうしたシナリオを念頭に、米政府は2022年にすべての連邦機関に量子に対する安全性を確保するためのタイムラインを策定するよう働きかけた。一方、シンクタンクのハドソン研究所はQuantum Alliance Initiative(QAI)で調査会社オックスフォード・エコノミクスと提携し、このような攻撃が国の電力網、

Fundamentals of Quantum Computing Q&A形式で分かる 量子コンピューターの 基礎知識 次世代コンピューティング技術として注目される量子コンピューター。原理や実装方式など、量子コンピューター関連記事を読む上でのガイドとなる基礎知識をQ&A形式でまとめた。(文:宇津木健 監修:藤井啓祐=大阪大学教授) by MITTechnology Review Japan2022.12.15 35 15 Q:量子コンピューターとはどんなものか? A:量子力学の原理に基づいた新しいコンピューター 量子コンピューターは「量子力学特有の物理状態を積極的に用いて高速計算を実現するコンピューター」と言える。量子力学特有の物理状態とは、たとえば原子や電子、光子などのミクロな世界で見られる「量子重ね合わせ状態」や「量子もつれ状態」という、量子力学によって説明される状態のことを指す。こ

テラスカイの子会社であるQuemixが、量子コンピューター用のアルゴリズム「確率的虚時間発展法(PITE)」を使えば、現行方式のコンピューターに比べて量子化学計算を高速化できるとの研究結果を発表した。 量子化学計算は、量子状態にある分子や原子の振る舞いをシミュレーションする技術である。シミュレーションする分子のサイズが大きくなると、計算量が指数関数的に増大するため、現行方式のコンピューターにとって非常に難しい。そのため量子化学計算の高速化は、量子コンピューターにとっての「キラーアプリケーション」になり得ると期待されている。 現行方式のコンピューターで量子化学計算を行う場合、よく用いられるのがDFT(密度汎関数法)だ。ある原子核配置をとる分子のエネルギーの近似値をDFTで計算する場合、分子や原子の数が「N」とすると、その計算量は「Nの3乗」に比例して増加する。 さらにDFTを使って分子や原子

この広い世の中、どこか遠いところに、またはすぐ近くに、自分とそっくりな人が生活しているかもしれない…。そんな想像をしたことはあるだろうか。今年11月には世界人口が80億人を突破すると言われている現在、クローンかと思えるほどのそっくりさんがどこかにいる可能性はゼロではない。 ルーツがバラバラでもDNAがよく似ているのだそう そして最新の研究で、まるでドッペルゲンガーと言われるような非常によく似た容姿の人たちは、生まれも育ちもまったく異なる無関係なルーツを持っていても、多くの遺伝的変異などに共通点があることが判明したと報告された。この変異は見た目だけでなく、その人の生活のしかたすべてを形作っているようにも見える。 この研究の著者、マネル・エステラー氏は、スペインのバルセロナにあるジョセップ・カレラス白血病研究所の所長を務める人物。エステラー氏は2005年に、一卵性双生児はそれほど似通ってはいな

エムグラム診断とは 超精密性格診断テストmgram(エムグラム)は、企業で用いられる適性検査レベルの高精度分析アルゴリズムにより、あなたを構成する性格要素のうち特徴的な8つをハッシュタグ化して抽出します。世界各国で、1,200万人以上に利用されている性格診断です。自分の性格や行動に対する周囲の印象がわかるだけでなく、適職診断や恋愛診断などの追加診断も受けることができます。 性格診断とは あなたが回答したいくつかの質問結果からあなたのパーソナリティが分かる診断です。現在では企業の適性検査や採用活動にも使われており、日本人の多くが診断結果をもとに自分を見つめ直す機会として性格診断を利用しています。エムグラムの超精密性格診断テストでは客観的にあなたがどんな人なのかが分かるだけでなく、定期的に性格診断を行うことで性格の変化も知ることができます。 💡 性格診断の詳細を見る 💖恋愛・結婚で活用す

ワンタイムパスワードとは? 様々なWebサービスを利用するのが当たり前となった現在、パスワードの管理は頭を悩ます問題だと思います。本連載でも、第412回ではWebベースのパスワードストアアプリとしてRatticWebを紹介しました。 そもそも固定パスワードには、試行に十分な時間をかけることが可能であればいつかは突破できてしまうという、本質的な問題があります。そこで有効期限が極端に短い、一度きりのパスワードを使い捨てにする方法が考えられました。こういったパスワードをワンタイムパスワードと呼びます。 昨今のWebサービスでは通常のIDとパスワードにくわえ、追加でワンタイムパスワードを入力して認証する「二要素認証」の利用が一般的になってきています。ワンタイムパスワードには様々な方式がありますが、一般的なのはTime-Based One-Time Password Algorithm(TOTP)を

2022/08/09 追記 「RFC 9293 Transmission Control Protocol (TCP)」として正式なRFCが出ました TCPのコア部分の仕様は1981年に発行された「RFC793 TRANSMISSION CONTROL PROTOCOL」で標準化されています。 この、RFC793の改訂版となる「Transmission Control Protocol (TCP) Specification」は、2013年からIETFのTCPM WGで議論されてきましたが、4月4日にIESGによって承認されました(参考URL)。現在はRFC出版の準備に入っています(新しいRFC番号はこの後正式に決まります) www.ietf.org 改めてTCPの仕様を読みたい場合はこのドキュメントを読むのが良さそう。 概要 この改訂版の仕様(通称 rfc793bis)は、RFC793が

最近 git commit に電子署名する目的などで GnuPG を使う記事などをチラホラ見かけるようになったが,やっぱ使い慣れんもんは分からんよねぇ。 しかもバージョンによって微妙に挙動が異なるのが困りものである。 ちうわけで GnuPG の使い方に関する簡単な「虎の巻(cheat sheet)」を作ってみることにした。 対象となる GnuPG のバージョンは最新版の 2.2.x とする。 なお,この記事は大変長文なので,あらかじめお茶菓子などを用意した上で読みはじめることをお勧めする。 またZenn に簡易版を公開した。 GnuPG チートシート(簡易版) 説明はいいから例示だけ見せろという方はこちらで。 では,ご笑覧あれ。 目次 はじめに GnuPG とは コマンドとオプション 鍵の作成 --generate-key コマンド --full-generate-key コマンド --

京都大学(京大)と理化学研究所(理研)は2月28日、「シュウィンガー模型」と呼ばれる1次元量子系において、電荷が反対の粒子間に通常とは逆の斥力が働く状況を、数値シミュレーションにより実現することに成功したと発表した。 同成果は、京大 基礎物理学研究所の本多正純助教、同・谷崎佑弥助教、理研の伊藤悦子協力研究員、米・ブルックヘブン国立研究所の菊池勇太研究員(現・Cambridge Quantum Computing Japan研究員)らの国際共同研究チームによるもの。詳細は、日本物理学会が刊行する理論物理と実験物理を扱う欧文オープンアクセスジャーナル「Progress of Theoretical and Experimental Physics」に掲載された。 自然界の4つの力の1つである電磁気力は、電気的なものと磁気的なものに分けられ、電気的な力は電荷を持った粒子の間で作用する。電荷は通常

どんなプロダクトなの一言でいうと「製造図面からできる限り多くの情報を抜き取る」プロダクトです。 私が入社する一ヶ月前、現チームのテックリードがこんな記事を書いていました。今取り扱っている図面解析プロダクトの1年前の姿です。 課題のひとつは、図番の自動検出です。(中略)まず外枠や罫線を自動認識し、これを消去した上で OCR に入力する必要があります。(中略)他にも差し替え図面との差分検出など、さまざまな課題に取り組んでいます。 すでにここのプロダクトマネージャーになることが決まっていた当時の私は、この記事をとてもワクワクしながら読んでいました。 1枚~10枚 入って数ヶ月、まずは図面を読めるようにならなければなりません。社内の図面研修を受けたり、猛者が開催していた図面1万本ノックを受けるなどして、ドメイン知識を蓄えていきました。私の友人は「図面は製造へのラブレターだ」と言っていましたが、理解

リリース、障害情報などのサービスのお知らせ

最新の人気エントリーの配信

処理を実行中です

j次のブックマーク

k前のブックマーク

lあとで読む

eコメント一覧を開く

oページを開く